- •1. Идентификация и аутентификация

- •2. Аудит. Активный и пассивный аудит.

- •3. Протоколирование. Задачи протоколирования.

- •4. Стрк. Основные рассматриваемые в нем вопросы.

- •5. Каналы утечки и источники угроз безопасности информации (по стрк).

- •6. Виды вспомогательных технических средств и систем защиты информации (по стрк).

- •7. Каналы утечки информации при ведении переговоров и использовании технических средств обработки и передачи информации (по стрк).

- •8. Основные рекомендации по защите коммерческой тайны (по стрк).

- •9. Технические каналы утечки информации

- •10. Методы и средства защиты телефонных линий

- •11. Обнаружение средств съема речевой информации

- •12. Защита телефонных переговоров в сотовой сети при помощи программно- аппаратных средств защиты, (скрэмблер и т.П.) Аутентификация в сотовой сети gsm.

- •13. Возможные варианты информационного нападения на цифровую атс предприятия.

- •14. Методы защиты от информационного нападения на цифровую атс предприятия.

- •15. Защита телефонных переговоров в сотовой сети при помощи программно- аппаратных средств защиты.

- •16. Политика информационной безопасности предприятия, (управление доступом, исполнение и соблюдение политики).

- •17. Разработка политики информационной безопасности.

- •Антивирусная и парольная политика безопасности.

- •Основные функциональные обязанности администратора безопасности.

- •18. Основные протоколы сетевой безопасности.

- •IpSec (сетевой уровень)

- •19. Фрод. Основные угрозы и защита от фрода.

- •20. Особенности транкинговых систем связи.

- •21. Обобщенная процедура аутентификации в стандарте tetra.

- •22. Алгоритм аутентификации в стандарте tetra с использованием сеансовых ключей.

- •23. Применение WiMax в асу дс.

- •24. Варианты внедрения WiMax на водном транспорте. Сообщения

- •Голосовые сообщения

- •Видео сообщения

- •Удаленное управление

- •Широковещательная рассылка

- •Медицина

- •25. Достоинства и недостатки WiMax применительно к водному транспорту.

- •26. Основные положения по противопожарной безопасности информационных объектов.

- •27. Способы контроля физического доступа на информационные объекты.

- •28. Антитеррористические мероприятия на информационных объектах.

- •29. Противопожарное оборудование мест хранения информации

- •30. Организация противопожарной защиты информационных систем

- •2.4.6. Подсистема газо-и дымоудаления (пгу)

- •31. Система охраны периметра и внутренних помещений.

- •32. Основные методы защиты корпоративных сетей связи предприятия

- •33. Типовая схема охраны периметра предприятия

- •44. Организация электропитания системы видеонаблюдения.

- •45. Постановка задачи организации видеонаблюдения.

- •46. Способы передачи видеосигнала в системах видеонаблюдения

- •49.Почтовая связь. Виды почтовых отправлений. Фельдъегерско-почтовая связь. Почта

- •Виды почтовых отправлений. (внутр ; международ)

- •Фельдъегерско-почтовая связь

- •Виды почтовых отправлений

- •Классификация почтовых отправлений

- •50. Государственный заказ. Способы размещения государственных заказов.

- •Размещение госзаказа: открытость равна эффективности

- •Что представляет собой официальный сайт размещения государственных заказов (официальный сайт на госзаказ)?

- •Несколько фактов о государственном заказе:

21. Обобщенная процедура аутентификации в стандарте tetra.

Под аутентификацией абонента обычно понимают механизм удостоверения его подлинности. Процедуры аутентификации используются для исключения несанкционированного использования ресурсов системы связи.

В стандарте TETRA применяется относительно новая концепция аутентификации, использующая шифрование. Общий принцип реализации аутентификации через шифрование состоит в том, что в текст передаваемого сообщения включается пароль, представляющий собой фиксированный или зависящий от передаваемых данных код, который знают отправитель и получатель, или который они могут выделить в процессе передачи. Получатель расшифровывает сообщение и путем сравнения получает удостоверение, что принимаемые данные являются именно данными санкционированного отправителя.

Для

выполнения процедуры аутентификации

каждый абонент на время пользования

системой связи получает стандартный

электронный модуль подлинности абонента

(SIM-карту), содержащий запоминающее

устройство с записанным в нем индивидуальным

ключом аутентификации и контроллер,

который обеспечивает выполнение

алгоритма аутентификации. С помощью

заложенной в SIM-карту информации в

результате взаимного обмена данными

между мобильной и базовой станциями

осуществляется полный цикл аутентификации

и разрешается доступ абонента к сети.

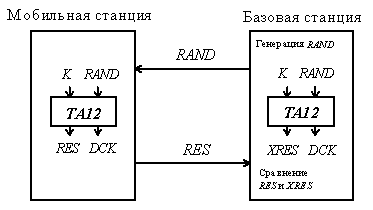

Процесс проверки подлинности абонента в сети стандарта TETRA осуществляется следующим образом.

1) Базовая станция посылает случайное число RAND на мобильную станцию.

2) Мобильная станция проводит над этим числом некоторую операцию, определяемую стандартным криптографическим преобразованием TA12 с использованием индивидуального ключа идентификации абонента K, и формирует значение отклика RES.

3) Это значение мобильная станция отправляет на базовую.

4) Базовая станция сравнивает полученное значение RES с вычисленным ею с помощью аналогичного преобразования TA12 ожидаемым результатом XRES. Если эти значения совпадают, процедура аутентификации завершается, и мобильная станция получает возможность передавать сообщения. В противном случае связь прерывается, и индикатор мобильной станции показывает сбой процедуры аутентификации.

Важно отметить, что в процессе аутентификации, наряду со значением RES, на основе случайного числа и индивидуального ключа идентификации абонента формируется так называемый выделенный ключ шифра DCK (Derived Cipher Key), который может использоваться в дальнейшем при ведении связи в зашифрованном режиме.

Описанная процедура может применяться также и для аутентификации сети абонентом. Обычно процедура аутентификации сети абонентом используется при регистрации абонента в определенной зоне сети связи, хотя может вызываться и любое другое время после регистрации. Соединение обеих процедур определяет взаимную аутентификацию абонента и сети.

22. Алгоритм аутентификации в стандарте tetra с использованием сеансовых ключей.

Обобщенная процедура аутентификации, описанная в предыдущем разделе, обладает недостатком, связанным с необходимостью хранения в базовой станции индивидуальных ключей аутентификации всех абонентов. При компрометации одной из базовых станций радиодезинформатор может получить доступ к системе связи.

Для устранения этого недостатка в системах стандарта TETRA используется иерархическая система ключей, в которой одни ключи защищаются другими. При этом процесс аутентификации аналогичен из вопроса 21, однако вместо ключа аутентификации K используется так называемый сеансовый ключ аутентификации KS, который вычисляется по криптографическому алгоритму из K и некоторого случайного кода RS. Распределение сеансовых ключей аутентификации по базовым станциям обеспечивается центром аутентификации, надежно защищенным от вероятных радиодезинформаторов.

Генератор случайной последовательности, входящий в состав центра аутентификации, вырабатывает некоторый случайный код RS. Используя значение RS и индивидуальный ключ аутентификации K, с помощью криптографического алгоритма TA11, центр аутентификации формирует и передает в базовую станцию сеансовый ключ KS вместе с кодом RS.

Базовая

станция формирует случайное число RAND1

и передает на мобильную станцию RAND1 и

RS. В мобильной станции первоначально

по алгоритму TA11 вычисляется значение

сеансового ключа KS, а затем по алгоритму

TA12 формируются значение отклика RES1 и

выделенный ключ шифра DCK1. Отклик RES1

передается на базовую станцию, где

сравнивается с ожидаемым значением

отклика XRES1, вычисленным базовой станцией.

При совпадении полученного и ожидаемого

откликов процедура аутентификации

завершается, и мобильная станция получает

возможность передачи сообщений.

Аналогично производится аутентификация сети абонентом. При этом формирование сеансового ключа KS производится по сертифицированному алгоритму TA21, а вычисление отклика RES2 (XRES2) и выделенного ключа шифра DCK2 — на основе алгоритма TA22.