- •Воронеж 2008

- •Воронеж 2008

- •Введение

- •1 Разработка средств обеспечения инофрмационных технологий в подготовке принятия решений по документационному обеспечению защиты информации в органах государственной власти

- •1.1 Информационная сфера как объект правового регулирования

- •1.1.1 Информация как объект правового регулирования

- •1.1.2.1 Официальная правовая информация

- •1.1.2.2 Информация индивидуально - правового характера, имеющая юридическое значение

- •1.1.2.3 Неофициальная правовая информация

- •1.2 Правовое регулирование в сфере обеспечения информационной безопасности в органах государственной власти

- •1.2.1 Нормативное правовое обеспечение информационной безопасности в органах государственной власти

- •1.2.2 Система нормативных правовых документов в области защиты информации в органах государственной власти

- •1.2.3 Анализ состояния нормативной правовой базы в сфере защиты информации в органах государственной власти

- •1.2.4 Проблемы правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти

- •1.2.4.1 Проблемы правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти на федеральном уровне

- •1.2.4.2 Проблемы правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти на региональном уровне

- •1.3 Обзор зарубежного законодательства в области защиты информации

- •Другие Указы президента посвящены следующим вопросам:

- •1.4.2 Основные направления совершенствования нормативного правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти

- •1.5 Основные выводы первой главы

- •2 Исследование методов и моделей поддержки принятия решений в управленческой деятельности и разработка средства принятия решений по вопросам защиты информации в органах государственной власти

- •2.1 Выявление недостатков законодательства рф в сфере поддержки принятия решений по информационной безопасности

- •2.2 Теория принятия решения в области защиты информации в органах государственной власти

- •2.2.1 Основные понятия, термины и определения

- •2.2.2 Перечень этапов процесса принятия решения

- •2.3.2 Анализ и разработка метода принятия решения в области защиты информации в органе государственной власти.

- •2.3.3 Разработка средства поддержки принятия решения в сфере информационной безопасности на основе метода анр

- •2.3.3.1 Область применения и интерфейс программного продукта

- •2.4 Основные выводы второй главы

- •3 Разработка классификации угроз безопасности информации в органах государственной власти

- •3.1 Анализ состояния современной системы защиты в органах государственной власти рф.

- •3.2 Классификация угроз безопасности информации

- •3.3 Угрозы утечки информации по техническим каналам

- •3.3.1 Угрозы утечки информации по каналам побочных электромагнитных излучений и наводок

- •3.3.2 Угрозы утечки акустической информации по техническим каналам

- •3.3.3 Угрозы несанкционированного доступа к информации в компьютерных системах

- •3.3.3.1 Угрозы несанкционированного доступа к информации на отдельном автоматизированном рабочем месте оператора

- •3.3.3.3 Угрозы от программных закладок

- •3.3.3.4 Угрозы несанкционированного доступа к информации в компьютерной сети

- •3.4 Средства съёма

- •3.4.1 Портативные средства акустической разведки

- •3.4.1.1 Проводные системы, портативные диктофоны и электронные стетоскопы

- •3.4.1.2 Акустические закладки

- •3.4.1.3 Направленные микрофоны и лазерные акустические системы разведки

- •3.4.2 Портативные средства радио-, радиотехнической разведки

- •3.4.2.1 Сканерные приемники

- •3.4.2.2 Программно-аппаратные комплексы радио-, радиотехнической разведки

- •3.4.2.3 Средства перехвата пейджинговых сообщений и контроля телефонов сотовой связи

- •3.4.2.4 Радиопеленгаторы

- •3.4.4 Портативные средства видеонаблюдения и съемки

- •3.4.4.1 Средства видеонаблюдения с дальнего расстояния

- •3.4.4.2. Средства видеонаблюдения с близкого расстояния

- •3.4.4.3 Средства фоторазведки и фотодокументирования

- •3.4.5 Классификация вирусов и программ закладок

- •3.4.5.1 Вирусы-программы

- •3.4.5.2 Загрузочные вирусы

- •3.4.5.3 Файловые вирусы

- •3.4.5.4 Полиморфные вирусы, Стелс-вирусы

- •3.4.5.5 Макровирусы, Скрипт-вирусы

- •3.4.5.6 «Троянские программы», программные закладки и сетевые черви.

- •3.4.5.7 Программные закладки

- •3.5 Основные выводы третьей главы

- •4 Типовой объект защиты органов государственной власти

- •4.1 Сегмент органов власти информационной инфраструктуры России

- •4.1.1 Органы государственной власти как объект защиты

- •4.2 Информатизация государства в представлении безопасности информации

- •4.2.1 Особенности формирования информационных технологий на информационную безопасность

- •4.2.2 Цели и задачи государства в связи с распространением угроз безопасности информации

- •4.2.3 Государственная политика использования защищенных информационных технологий

- •4.3 Условия функционирования органов государственной власти

- •4.3.1 Системы электронного документооборота в госорганах России сегодня

- •4.4 Распространение объектно-ориентированного подхода на информационную безопасность

- •4.4.1 Основные понятия объектно-ориентированного

- •4.4.2 Применение объектно-ориентированного подхода к рассмотрению защищаемых систем

- •4.5 Функционально-условный подход к типизации объекта органов государственной власти

- •4.6 Сопоставление угроз и описания объекта

- •4.7 Основные выводы четвертой главы

- •5.1 Сеть Internet

- •5.1.1 Краткие сведения об Internet

- •5.1.2 Состав сети Internet

- •5.1.3 Доступ в Internet

- •5.1.4 Перспективы развития

- •5.2.2 Определение www

- •5.2.3 Области использования www

- •5.4 Язык программирования рнр

- •5.4.1 Основы языка программирования рнр

- •5.4.2 Терминология языка программирования рнр

- •5.4.4 Безопасность php

- •5.5 Система защиты веб-портала

- •5.5.1 Основы системы защиты веб - портала

- •5.5.2 Система разграничения доступа

- •5.5.2.1 Межсетевые экраны прикладного уровня

- •5.5.2.2 Межсетевые экраны с пакетной фильтрацией

- •5.5.2.3 Гибридные межсетевые экраны

- •5.5.4 Система контроля целостности

- •5.5.5 Криптографическая система

- •5.5.6 Система обнаружения атак

- •5.6 Основные выводы пятой главы

- •Заключение

- •394026 Воронеж, Московский просп., 14

5.5.2.1 Межсетевые экраны прикладного уровня

Межсетевые экраны прикладного уровня, или прокси-экраны, представляют собой программные пакеты, базирующиеся на операционных системах общего назначения (таких как Windows NT и Unix) или на аппаратной платформе межсетевых экранов. Межсетевой экран обладает несколькими интерфейсами, по одному на каждую из сетей, к которым он подключен. Набор правил политики определяет, каким образом трафик передается из одной сети в другую. Если в правиле отсутствует явное разрешение на пропуск трафика, межсетевой экран отклоняет или аннулирует пакеты.

Правила политики безопасности усиливаются посредством использования модулей доступа. В межсетевом экране прикладного уровня каждому разрешаемому протоколу должен соответствовать свой собственный модуль доступа. Лучшими модулями доступа считаются те, которые построены специально для разрешаемого протокола. Например, модуль доступа FTP предназначен для протокола FTP и может определять, соответствует ли проходящий трафик этому протоколу и разрешен ли этот трафик правилами политики безопасности.

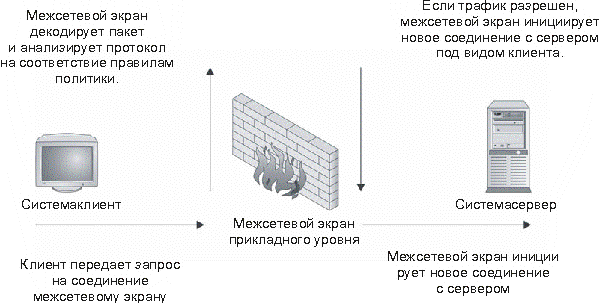

При использовании межсетевого экрана прикладного уровня все соединения проходят через него (рисунок 5.2). Как показано на рисунке, соединение начинается на системе-клиенте и поступает на внутренний интерфейс межсетевого экрана. Межсетевой экран принимает соединение, анализирует содержимое пакета и используемый протокол и определяет, соответствует ли данный трафик правилам политики безопасности. Если это так, то межсетевой экран инициирует новое соединение между своим внешним интерфейсом и системой-сервером.

Межсетевые экраны прикладного уровня используют модули доступа для входящих подключений. Модуль доступа в межсетевом экране принимает входящее подключение и обрабатывает команды перед отправкой трафика получателю. Таким образом, межсетевой экран защищает системы от атак, выполняемых посредством приложений.

Рисунок 5.2 - Соединения модуля доступа межсетевого экрана прикладного уровня

Естественно, важную роль в системе разграничения доступа играет программное обеспечение. Ведь именно на него ложится задача идентификации и аутентификации администраторов и пользователей, обладающих расширенными правами. Для этого могут использоваться различные способы. Но в подавляющем большинстве существующих сегодня систем применяется парольная защита. Кроме того, в последнее время все большее и большее распространение получает аутентификация, основанная на использовании цифровых сертификатов.

Здесь подразумевается, что модуль доступа на межсетевом экране сам по себе неуязвим для атаки. Если же программное обеспечение разработано недостаточно тщательно, это может быть и ложным утверждением.

Дополнительным преимуществом архитектуры данного типа является то, что при ее использовании очень сложно, если не невозможно, "скрыть" трафик внутри других служб. Например, некоторые программы контроля над системой, такие как NetBus и Back Orifice, могут быть настроены на использование любого предпочитаемого пользователем порта. Следовательно, их можно настроить на использование порта 80 (HTTP). При использовании правильно настроенного межсетевого экрана прикладного уровня модуль доступа не сможет распознавать команды, поступающие через соединение, и соединение, скорее всего, не будет установлено.

Межсетевые экраны прикладного уровня содержат модули доступа для наиболее часто используемых протоколов, таких как HTTP, SMTP, FTP и telnet. Некоторые модули доступа могут отсутствовать. Если модуль доступа отсутствует, то конкретный протокол не может использоваться для соединения через межсетевой экран.

Межсетевой экран также скрывает адреса систем, расположенных по другую сторону от него. Так как все соединения инициируются и завершаются на интерфейсах межсетевого экрана, внутренние системы сети не видны напрямую извне, что позволяет скрыть схему внутренней адресации сети.