- •Воронеж 2008

- •Воронеж 2008

- •Введение

- •1 Разработка средств обеспечения инофрмационных технологий в подготовке принятия решений по документационному обеспечению защиты информации в органах государственной власти

- •1.1 Информационная сфера как объект правового регулирования

- •1.1.1 Информация как объект правового регулирования

- •1.1.2.1 Официальная правовая информация

- •1.1.2.2 Информация индивидуально - правового характера, имеющая юридическое значение

- •1.1.2.3 Неофициальная правовая информация

- •1.2 Правовое регулирование в сфере обеспечения информационной безопасности в органах государственной власти

- •1.2.1 Нормативное правовое обеспечение информационной безопасности в органах государственной власти

- •1.2.2 Система нормативных правовых документов в области защиты информации в органах государственной власти

- •1.2.3 Анализ состояния нормативной правовой базы в сфере защиты информации в органах государственной власти

- •1.2.4 Проблемы правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти

- •1.2.4.1 Проблемы правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти на федеральном уровне

- •1.2.4.2 Проблемы правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти на региональном уровне

- •1.3 Обзор зарубежного законодательства в области защиты информации

- •Другие Указы президента посвящены следующим вопросам:

- •1.4.2 Основные направления совершенствования нормативного правового регулирования в сфере обеспечения информационной безопасности в органах государственной власти

- •1.5 Основные выводы первой главы

- •2 Исследование методов и моделей поддержки принятия решений в управленческой деятельности и разработка средства принятия решений по вопросам защиты информации в органах государственной власти

- •2.1 Выявление недостатков законодательства рф в сфере поддержки принятия решений по информационной безопасности

- •2.2 Теория принятия решения в области защиты информации в органах государственной власти

- •2.2.1 Основные понятия, термины и определения

- •2.2.2 Перечень этапов процесса принятия решения

- •2.3.2 Анализ и разработка метода принятия решения в области защиты информации в органе государственной власти.

- •2.3.3 Разработка средства поддержки принятия решения в сфере информационной безопасности на основе метода анр

- •2.3.3.1 Область применения и интерфейс программного продукта

- •2.4 Основные выводы второй главы

- •3 Разработка классификации угроз безопасности информации в органах государственной власти

- •3.1 Анализ состояния современной системы защиты в органах государственной власти рф.

- •3.2 Классификация угроз безопасности информации

- •3.3 Угрозы утечки информации по техническим каналам

- •3.3.1 Угрозы утечки информации по каналам побочных электромагнитных излучений и наводок

- •3.3.2 Угрозы утечки акустической информации по техническим каналам

- •3.3.3 Угрозы несанкционированного доступа к информации в компьютерных системах

- •3.3.3.1 Угрозы несанкционированного доступа к информации на отдельном автоматизированном рабочем месте оператора

- •3.3.3.3 Угрозы от программных закладок

- •3.3.3.4 Угрозы несанкционированного доступа к информации в компьютерной сети

- •3.4 Средства съёма

- •3.4.1 Портативные средства акустической разведки

- •3.4.1.1 Проводные системы, портативные диктофоны и электронные стетоскопы

- •3.4.1.2 Акустические закладки

- •3.4.1.3 Направленные микрофоны и лазерные акустические системы разведки

- •3.4.2 Портативные средства радио-, радиотехнической разведки

- •3.4.2.1 Сканерные приемники

- •3.4.2.2 Программно-аппаратные комплексы радио-, радиотехнической разведки

- •3.4.2.3 Средства перехвата пейджинговых сообщений и контроля телефонов сотовой связи

- •3.4.2.4 Радиопеленгаторы

- •3.4.4 Портативные средства видеонаблюдения и съемки

- •3.4.4.1 Средства видеонаблюдения с дальнего расстояния

- •3.4.4.2. Средства видеонаблюдения с близкого расстояния

- •3.4.4.3 Средства фоторазведки и фотодокументирования

- •3.4.5 Классификация вирусов и программ закладок

- •3.4.5.1 Вирусы-программы

- •3.4.5.2 Загрузочные вирусы

- •3.4.5.3 Файловые вирусы

- •3.4.5.4 Полиморфные вирусы, Стелс-вирусы

- •3.4.5.5 Макровирусы, Скрипт-вирусы

- •3.4.5.6 «Троянские программы», программные закладки и сетевые черви.

- •3.4.5.7 Программные закладки

- •3.5 Основные выводы третьей главы

- •4 Типовой объект защиты органов государственной власти

- •4.1 Сегмент органов власти информационной инфраструктуры России

- •4.1.1 Органы государственной власти как объект защиты

- •4.2 Информатизация государства в представлении безопасности информации

- •4.2.1 Особенности формирования информационных технологий на информационную безопасность

- •4.2.2 Цели и задачи государства в связи с распространением угроз безопасности информации

- •4.2.3 Государственная политика использования защищенных информационных технологий

- •4.3 Условия функционирования органов государственной власти

- •4.3.1 Системы электронного документооборота в госорганах России сегодня

- •4.4 Распространение объектно-ориентированного подхода на информационную безопасность

- •4.4.1 Основные понятия объектно-ориентированного

- •4.4.2 Применение объектно-ориентированного подхода к рассмотрению защищаемых систем

- •4.5 Функционально-условный подход к типизации объекта органов государственной власти

- •4.6 Сопоставление угроз и описания объекта

- •4.7 Основные выводы четвертой главы

- •5.1 Сеть Internet

- •5.1.1 Краткие сведения об Internet

- •5.1.2 Состав сети Internet

- •5.1.3 Доступ в Internet

- •5.1.4 Перспективы развития

- •5.2.2 Определение www

- •5.2.3 Области использования www

- •5.4 Язык программирования рнр

- •5.4.1 Основы языка программирования рнр

- •5.4.2 Терминология языка программирования рнр

- •5.4.4 Безопасность php

- •5.5 Система защиты веб-портала

- •5.5.1 Основы системы защиты веб - портала

- •5.5.2 Система разграничения доступа

- •5.5.2.1 Межсетевые экраны прикладного уровня

- •5.5.2.2 Межсетевые экраны с пакетной фильтрацией

- •5.5.2.3 Гибридные межсетевые экраны

- •5.5.4 Система контроля целостности

- •5.5.5 Криптографическая система

- •5.5.6 Система обнаружения атак

- •5.6 Основные выводы пятой главы

- •Заключение

- •394026 Воронеж, Московский просп., 14

2.3.2 Анализ и разработка метода принятия решения в области защиты информации в органе государственной власти.

Для данной работы был выбран метод АНР, так как задача обеспечения информационной безопасности является многокритериальной, обладает высокой чувствительностью к модели предпочтений лица, принимающего решение.

Рассмотрим этапы, выбранного метода применительно к выбору решения о действиях по защите информации в ответ на атакующую активность.

Для регистрации атакующей активности можно использовать программы – мониторы, программы – брандмауэры, которые характеризуются наличием статистического аппарата учета количества атак, а также степень реализации этих атак. Для более четкого формирования аппарата реагирования на атаки применяется разделение угроз по степени важности, то есть по величине ущерба, который может быть получен в результате реализации этих угроз. В том случае, когда ущерб не может быть измерен количественно (т.е. информация является государственной тайной) используют метод экспертных оценок.

Под экспертными оценками понимают комплекс логических и математических процедур, направленных на получение от специалистов информации, ее анализ и обобщение с целью подготовки и выработки рациональных решений.

Методы экспертных оценок можно разделить на две группы: методы коллективной работы экспертной группы и методы получения индивидуального мнения членов экспертной группы.

1) Методы коллективной работы экспертной группы предполагают получение общего мнения в ходе совместного обсуждения решаемой проблемы. Иногда эти методы называют методами прямого получения коллективного мнения. Основное преимущество этих методов заключается в возможности разностороннего анализа проблем. Недостатками методов является сложность процедуры получения информации, сложность формирования группового мнения по индивидуальным суждениям экспертов, возможность давления авторитетов в группе.

2) Методы коллективной работы включают методы "мозговой атаки", "сценариев", "деловых игр", "совещаний" и "суда".

- Метод "мозговой атаки". Методы этого типа известны также под названием коллективной генерации идей, мозгового штурма, дискуссионных методов. Все эти методы основаны на свободном выдвижении идей, направленных на решение проблемы. Затем из этих идей отбираются наиболее ценные.

Достоинством метода "мозговой атаки" является высокая оперативность получения требуемого решения. Основным недостатком его - сложность организации экспертизы, так как иногда невозможно собрать вместе требуемых специалистов, создать непринужденную атмосферу и исключить влияние должностных взаимоотношений.

- Метод "сценариев" представляет собой совокупность правил по изложению в письменном виде предложений специалистов по решаемой проблеме. Сценарий представляет собой документ, содержащий анализ проблемы и предложения по ее реализации. Предложения вначале пишут эксперты индивидуально, а затем они согласуются и излагаются в форме единого документа.

Основным преимуществом сценария является комплексный охват решаемой проблемы в доступной для восприятия форме. К недостаткам можно отнести возможные неоднозначность, нечеткость излагаемых вопросов и недостаточную обоснованности отдельных решения.

- "Деловые игры" основаны на моделировании функционирования социальной системы управления при выполнения операций, направленных на достижение поставленной цели. В отличие от предыдущих методов, где экспертные оценки формируются в ходе коллективного обсуждения, деловые игры предполагают активную деятельность экспертной группы, за каждым членом которой закреплена определенная обязанность в соответствии с заранее составленными правилами и программой.

Основным достоинством деловых игр является возможность выработки решения в динамике с учетом всех этапов исследуемого процесса при взаимодействии всех элементов общественной системы управления. Недостаток заключается в сложности организации деловой игры в условиях, приближенных к реальной проблемной ситуации.

- Метод "совещаний" ("комиссий", "круглого стола") - самый простой и традиционный. Он предполагает проведение совещания или дискуссии с целью выработки единого коллективного мнения по решаемой проблеме. В отличие от метода "мозговой атаки" каждый эксперт может не только высказывать свое мнение, но и критиковать предложения других. В результате такого тщательного обсуждения уменьшается возможность ошибок при выработке решения.

Достоинством метода является простота его реализации. Однако на совещании может быть принято ошибочное мнение одного из участников в силу его авторитета, служебного положения, настойчивости или ораторских способностей.

- Метод "суда" является разновидностью метода "совещаний" и реализуется по аналогии с ведением судебного процесса. В роли "подсудимых" выступают выбираемые варианты решения; в роли "судей" - лица, принимающие решение; в роли "прокуроров" и "защитников" - члены экспертной группы. Роль "свидетелей" выполняют различные условия выбора и доводы экспертов. При ведении такого "судебного процесса" отклоняются или принимаются те или иные решения.

Метод "суда" целесообразно использовать при наличии нескольких групп экспертов, придерживающихся различных вариантов решения.

Методы получения индивидуального мнения членов экспертной группы основаны на предварительном получении информации от экспертов, опрашиваемых независимо друг от друга, с последующей обработкой полученных данных. К этим методам можно отнести методы анкетного опроса, интервью и методы "Дельфи". Основные преимущества метода индивидуального экспертного оценивания состоят в их оперативности, возможности в полной мере использовать индивидуальные способности эксперта, отсутствии давления со стороны авторитетов и в низких затратах на экспертизу.

- Метод "Дельфи", или метод "дельфийского оракула", представляет собой итеративную процедуру анкетного опроса. При этом соблюдается требование отсутствия личных контактов между экспертами и обеспечения их полной информацией по всем результатам оценок после каждого тура опроса с сохранением анонимности оценок, аргументации и критики.

Процедура метода включает несколько последовательных этапов опроса. На первом этапе производится индивидуальный опрос экспертов, обычно в форме анкет. Эксперты дают ответы, не аргументируя их. Затем результаты опроса обрабатываются и формируется коллективное мнение группы экспертов, выявляются и обобщаются аргументации в пользу различных суждений. На втором - вся информация сообщается экспертам и их просят пересмотреть оценки и объяснить причины своего несогласия с коллективным суждением. Новые оценки вновь обрабатываются и осуществляется переход к следующему этапу.

Достоинством метода "Дельфи" является использование обратной связи в ходе опроса, что значительно повышает объективность экспертных оценок. Однако данный метод требует значительного времени на реализацию всей многоэтапной процедуры. [39]

Основные этапы процесса экспертного оценивания:

- формирование цели и задач экспертного оценивания;

- формирование группы управления и оформление решения на проведение экспертного оценивания;

- выбор метода получения экспертной информации и способов ее обработки;

- подбор экспертной группы и формирование при необходимости анкет опроса;

- опрос экспертов (экспертиза);

- обработка и анализ результатов экспертизы;

- интерпретация полученных результатов;

- составление отчета.

После проведения экспертного оценивания и обнаружения атакующих действий по одному из видов защиты информации в ОГВ было принято решение об ответных действиях, которые предполагают три варианта:

1) внедрение новой политики безопасности, путем введения новых технологий, правил и требований к ЗИ;

2) модернизация уже существующей политики безопасности;

3) игнорирование атакующих действий. Целесообразно исключить ее из списка, потому что решение о действиях было уже принято, но с другой стороны будет не сложно рассмотреть его в качестве сравнения с двумя другими вариантами, чтобы адекватно оценить возникшую ситуацию.

В данном примере рассмотрим 3 варианта действий.

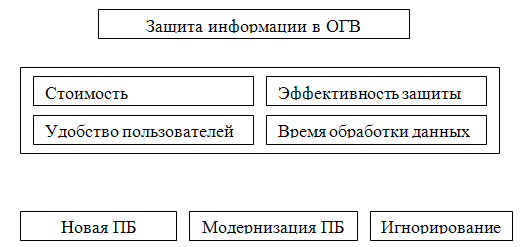

Тогда структура решаемой задачи может быть представлена в виде, показанном на рисунке 2.5.

Рисунок 2.5 - Структура задачи.

При попарных сравнениях в распоряжение ЛПР дается шкала словесных определений уровня важности, причем каждому определению ставится в соответствие число (таблица 2.5).

Таблица 2.5 - Шкала относительной важности

Уровень важности |

Количественное значение |

Равная важность |

1 |

Умеренное превосходство |

3 |

Существенное или сильное превосходство |

5 |

Значительное (большое) превосходство |

7 |

Очень большое превосходство |

9 |

При сравнении элементов, принадлежащих одному уровню иерархии, ЛПР выражает свое мнение, используя одно из приведенных в таблица 2.5 определений. В матрицу сравнения заносится соответствующее число. Матрица сравнений критериев приведена в таблице 2.6.

Таблица 2.6 - Матрица сравнений критериев

Критерий |

С1 (стоимость) |

С2 (Эффективность) |

С3 (Удобство) |

С4 (время обработки) |

Собственный вектор |

Вес |

С1 (стоимость) |

1 |

1/5 |

3 |

1 |

0,88 |

0,14 |

С2 (Эффективность) |

5 |

1 |

3 |

1/5 |

1,32 |

0,21 |

С3 (Удобство) |

1/3 |

1/3 |

1 |

1/7 |

0,354 |

0,06 |

С4 (время обработки) |

5 |

5 |

7 |

1 |

3,64 |

0,59 |

Матрица соответствует следующим предпочтениям гипотетического ЛПР: критерий «Время обработки» существенно превосходит критерии «Стоимость» и «Эффективность» и значительно превосходит критерий «Удобство»; критерий С2 умеренно превосходит критерий и существенно превосходит критерий С1; критерий С1 умеренно превосходит критерий С3.

Предпочтения для каждого из критериев будут варьироваться в зависимости от вида ОГВ. Для данного примера характерна критическая зависимость времени обработки данных на сервере, связанная непосредственно с работой ОГВ.

Удобство пользователей, как показала практика, является для многих руководителей не столь важным критерием, но не учет его в принятии решении может повлечь за собой замедление работы и, отсюда, ухудшение работы предприятия в целом.

Главными критериями, оценивающими выбираемое решение, служат стоимость и эффективность защиты. Оценка эффективности является очень трудоемким процессом и специалисты в области защиты информации расходятся во мнениях по данному вопросу. И поэтому существует множество методов не дающих определенного ответа и конкретного числа эффективности, но в данной работе эффективность будем считать оцененной путем экспертных оценок.

На нижнем уровне иерархической схемы сравниваются заданные альтернативы (конкретные варианты) по каждому критерию отдельно. Приведем эти сравнения в таблице 2.7.

Таблица 2.7. Относительная важность альтернатив по отдельным критериям

По критерию С1 (стоимость) |

|||||

Альтернатива |

Новая |

Модерн-ия |

Игнор-ие |

Собственный вектор |

Вес |

Новая |

1 |

1/5 |

1/7 |

0,3 |

0,07 |

Модерн-ия |

5 |

1 |

1/5 |

1 |

0,22 |

Игнор-ие |

7 |

5 |

1 |

3,23 |

0,71 |

По критерию С2 (эффективность) |

|||||

Новая |

1 |

3 |

7 |

2,73 |

0,67 |

Модерн-ия |

1/3 |

1 |

3 |

1 |

0,24 |

Игнор-ие |

1/7 |

1/3 |

1 |

0,36 |

0,09 |

По критерию С3 (удобство) |

|||||

Новая |

1 |

1/3 |

1/3 |

0,48 |

0,13 |

Модерн-ия |

3 |

1 |

1/5 |

0,84 |

0,22 |

Игнор-ие |

3 |

5 |

1 |

2,44 |

0,65 |

По критерию С4 (время обработки) |

|||||

Новая |

1 |

5 |

1/5 |

1 |

0,3 |

Модерн-ия |

1/5 |

1 |

1 |

0,59 |

0,18 |

Игнор-ие |

5 |

1 |

1 |

1,7 |

0,52 |

Таблицы 2.6 и 2.7 позволяют рассчитать коэффициенты важности соответствующих элементов иерархического уровня. Для этого нужно вычислить собственные векторы матрицы, а затем пронормировать их. Формула для этих вычислений: извлекается корень n-й степени (n — размерность матрицы сравнений) из произведений элементов каждой строки. Так, из табл. 2.5 определяются коэффициенты важности критериев. В последнем столбце таблицы приведены значения собственных векторов. Нормирование этих чисел дает: wi=0,14; w2=0,21; w3=0,06; w4=0,59, где wi - вес i-ro критерия.

Таким же способом на основе таблице 2.6 можно рассчитать важность каждого из вариантов по каждому из критериев. В таблице приведены веса соответствующего действия по каждому из критериев.

В книге Т. Саати дается способ проверки согласованности суждений ЛПР при заполнении каждой из матриц - путем сравнения со случайно заполненной матрицей. Ясно, что при сравнительно небольших ошибках ЛПР условие согласованности выполняется.

Синтез полученных коэффициентов важности осуществляется по формуле

![]() (2.24)

(2.24)

где S — показатель качества j-й альтернативы; wi - вес i-гo критерия; Vji – важность j-ой альтернативы по i-му критерию.

Для трех вариантов действий проведенные вычисления позволяют определить:

S(новая)=0,140,07+0,210,67+0,060,13+0,590,3=0,3346

S(модернизация)=0,140,22+0,210,24+0,060,22+0,590,18=0,2

S(игнорирование)=0,140,71+0,210,09+0,060,65+0,590,52=0,4641

Итак, игнорирование оказалось лучшим действие в данной ситуации. Но как отмечалось ранее решение об игнорировании может быть взято как вариант действия только с целью показать разницу и оценить принимаемое решение со всех сторон, но задачей данного расчета - игнорирование – быть не может. Поэтому принятие решения о внедрении новой политики безопасности в рассматриваемом ОГВ будет наилучшем решением.

Достоинством метода АНР, привлекающим внимание многих пользователей, является направленность на сравнение реальных альтернатив.

Отметим, что метод АНР может применяться и в тех случаях, когда эксперты (или ЛПР) не могут дать абсолютные оценки альтернатив по критериям, а пользуются более слабыми сравнительными измерениями. Метод АНР позволяет решить ряд практических задач.

Существует несколько недостатков метода АНР. Прежде всего это введение новой, недоминирующей альтернативы может в общем случае привести к изменению предпочтений между двумя ранее заданными альтернативами (rank reversals).