- •Благодарности

- •Список использованных сокращений

- •От издательства

- •Введение

- •Глава 1. Начало

- •Как провести аудит законно?

- •Методология взлома

- •Резюме

- •Глава 2. Получение информации из открытых источников

- •Введение

- •Что искать?

- •Использование Google для сбора информации

- •Ограничение поиска одним сайтом

- •Поиск файлов определенного типа

- •Поиск определенных частей сайта

- •Google Hacking

- •Поиск информации о людях

- •Архивные данные

- •Netcraft

- •Получение информации о домене

- •Автоматизация процесса

- •FOCA

- •Сбор базы данных адресов e-mail

- •recon-ng

- •Упорядочить информацию

- •Резюме

- •Глава 3. Получение информации от сетевых сервисов

- •Введение

- •Сканирование портов

- •Определение активных хостов

- •UDP-сканирование

- •NMAP

- •Получение информации от DNS-сервера

- •Типы записей

- •Взаимодействие с DNS-сервером

- •MX-записи

- •NS-запросы

- •Перебор имен

- •Перебор обратных записей

- •Передача зоны DNS

- •Получение информации с использованием SNMP

- •Получение информации с использованием NetBIOS

- •Null session

- •Работа с электронной почтой

- •Анализ баннеров

- •Получение информации от NTP-сервера

- •Поиск уязвимостей

- •Резюме

- •Глава 4. Атаки на веб-приложения

- •Знакомство с сookie

- •Межсайтовый скриптинг (XSS)

- •Включение локальных или удаленных файлов

- •SQL-инъекции

- •Резюме

- •Глава 5. Социальная инженерия

- •На кого обратить внимание?

- •Фазы атаки

- •Манипулирование людьми

- •Типы атак

- •Social-Engineer Toolkit

- •Резюме

- •Глава 6. Получаем пароли

- •Основные методы

- •Работа со списками паролей

- •Онлайн-атаки

- •Радужные таблицы

- •Резюме

- •Глава 7. Беспроводные сети

- •Краткий обзор Wi-Fi

- •Bluetooth

- •Резюме

- •Глава 8. Перехват информации

- •Пассивный перехват трафика

- •Активный перехват

- •Резюме

- •Глава 9. Обход систем безопасности

- •Системы обнаружения атак

- •Брандмауэры

- •Приманки

- •Резюме

- •Глава 10. Вредоносные программы

- •Вирусы

- •Черви

- •Шпионы

- •Рекламное ПО

- •Троянские кони

- •Практическая часть

- •Резюме

- •Глава 11. Metasploit Framework

- •Интерфейс

- •Вспомогательные модули

- •Полезная нагрузка

- •Практические навыки

- •Резюме

- •Глава 12. Передача файлов

- •TFTP

- •Загрузка файлов с использованием скриптов

- •Резюме

- •Глава 13. Превышение привилегий

- •Локальное повышение прав в Linux

- •Локальное повышение прав в Windows

- •Повышение привилегий в случае некорректной конфигурации прав доступа

- •Резюме

- •Глава 14. Перенаправление портов и туннелирование

- •Перенаправление портов

- •SSH-туннелирование

- •proxychains

- •Резюме

- •Глава 15. Переполнение буфера

- •Атаки, направленные на переполнение буфера

- •Введение

- •Что такое переполнение буфера?

- •Программы, библиотеки и бинарные файлы

- •Угрозы

- •Основы компьютерной архитектуры

- •Организация памяти

- •Разбиение стека (Smashing the stack)

- •Перезапись указателя фрейма

- •Атака возврата в библиотеку

- •Переполнение динамической области памяти

- •Пример нахождения уязвимости переполнения буфера

- •Резюме

- •Глава 16. Собирая все воедино

- •Стандарт выполнения тестов на проникновение

- •Подготовительная фаза

- •Договор о проведении работ

- •Получение разрешения

- •Сбор данных

- •Анализ уязвимостей

- •Моделирование

- •Эксплуатация уязвимостей

- •Постэксплуатационный этап

- •Отчет

- •Зачистка

- •Введение

- •Глава 17. Личный пример

- •Глава 18. Бумажная работа

- •Политика безопасности

- •Стандарты

- •Процедуры

- •Инструкции

- •Техническая документация

- •Глава 19. Обучение и тренировки

- •Тренировки

- •Глава 20. Защита от утечки информации

- •Глава 21. Брандмауэры

- •Глава 22. Системы обнаружения вторжения (IDS)

- •Глава 23. Виртуальные защищенные сети (VPN)

- •Компоненты виртуальной частной сети

- •Безопасность VPN

- •Создание VPN из компонентов с открытым исходным кодом

- •Заключение

24 Глава 2 • Получение информации из открытых источников

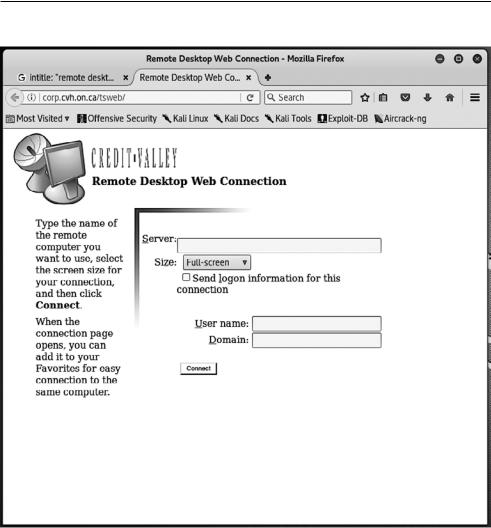

Рис. 2.6. Форма для подключения к удаленному рабочему столу через веб-интерфейс

Используя информацию с этих серверов, можно быстро и эффективно находить уязвимые веб-приложения, а также файлы, содержащие пароли, личные данные пользователей и другую информацию, которая поможет скомпрометировать целевую систему.

Поиск информации о людях

Свою цель надо знать в лицо, в буквальном и переносном смысле. Если вы нашли список сотрудников данной компании, то будет полезным собрать о них как можно больше информации. Довольно часто бывает, что взлом ресурса, который, казалось

Архивные данные 25

бы, не имеет никакого отношения к организации, которую мы пытаемся взломать, приводит к ее компрометации. Такое возможно, если сотрудники используют одни и те же пароли для доступа к различным системам.

Есть сайты, которые специализируются на поиске информации о людях, например Spokeo, ZabaSearch, но они предназначены в основном для западных пользователей.

Для нас же лучшим местом поиска информации, равно как и для западных коллег, остаются социальные сети. Благодаря тому, что ими пользуется огромное количество людей, они становятся бездонным источником информации. По ним можно отследить все — карьеру, образ жизни, интересы и многое другое. Ведь взламывать сеть лучше тогда, когда ее администратор находится в отпуске на Канарских островах или отдыхает в ночном клубе, чем когда все оборудование находится под его чутким присмотром.

Для поиска информации подойдут любые социальные сети — Facebook, Google+, VK, Twitter, Instagram, LinkedIn, «Одноклассники» и т. д.

Для упрощения задачи существует один интересный ресурс — Echosec. Данный сервис показывает все записи в социальных сетях, которые были сделаны в определенном месте. Как это может нам помочь? Самое первое, что приходит на ум, — посмотреть, что происходит за закрытыми дверями организации. Люди часто делают фотографии и сразу же загружают их в социальные сети. Так почему бы нам этим не воспользоваться?

Еще один сервис, который поможет нам упорядочить информацию, называется Maltego. Этот инструмент поможет не только найти информацию об интересующей нас организации, но также покажет нам, как связаны между собой отдельные элементы.

Архивные данные

Очень часто организации публикуют на своих сайтах такую информацию, которая впоследствии может быть использована против них самих, а затем, заметив ошибку, удаляют ее.

Другой пример: вы заметили на сайте вакансию, но в силу определенных обстоятельств не смогли ее сохранить, а на сегодняшний день она уже неактуальна и организация удалила ее.

В таком случае нам поможет очень ценный ресурс — archive.org. Он позиционирует себя как машину времени для сети Интернет. Жаль только, что путешествовать можно только в прошлое, а не в будущее.

Этот ресурс периодически сохраняет копии практически всех сайтов в глобальной Сети и предоставляет бесплатный доступ ко всей своей базе данных.

26 Глава 2 • Получение информации из открытых источников

Netcraft

Очень полезный сервис, позволяющий узнать различную важную информацию о целевом сервере, включая версии его ПО и ОС, поддомены, DNS-серверы, историю сервиса и многое другое.

Рис. 2.7. Информация о сайте royalmail..com

Получение информации о домене

Одним из самых удобных способов получения информации о домене является использование утилиты whois, которая доступна в различных дистрибутивах Linux,

Получение информации о домене 27

включая Kali. Среди прочих данных, полученных этим путем, мы можем найти контактную информацию, регистратора, контактное лицо по вопросам технического характера, адреса серверов и многое другое.

Посмотрим, к примеру, какую информацию мы можем получить о домене anu. edu.au:

root@kali:~# |

whois anu.edu.au |

|

Domain Name: |

|

anu.edu.au |

Last Modified: |

09-Jun-2016 00:38:02 UTC |

|

Status: |

|

ok |

Registrar Name: |

Education Service Australia Ltd |

|

Registrant: |

|

Australian National University |

Eligibility Type: |

Higher Education Institution |

|

Registrant Contact ID: |

EDU1913-R |

|

Registrant Contact Name: |

Kylie Paintain |

|

Registrant Contact Email: |

Visit whois.ausregistry.com.au for Web based WhoIs |

|

Tech Contact |

ID: |

EDU9942-C |

Tech Contact |

Name: |

Kylie Paintain |

Tech Contact |

Email: |

Visit whois.ausregistry.com.au for Web based WhoIs |

Name Server: |

|

ns.adelaide.edu.au |

Name Server IP: |

129.127.40.3 |

|

Name Server: |

|

ns1.anu.edu.au |

Name Server IP: |

150.203.1.10 |

|

Name Server: |

|

una.anu.edu.au |

Name Server IP: |

150.203.22.28 |

|

DNSSEC: |

|

unsigned |

Итак, теперь у нас есть контактная, а также некоторая техническая информация, относящаяся к данному домену. Мы можем применить ее, используя пресловутую социальную инженерию, упомянутую выше. Например, позвонить в службу технической поддержки, представиться Кайли и попросить сбросить пароль, ссылаясь на то, что он был забыт.

Используя утилиту nslookup, которая есть как под Windows, так и под Linux, мы получили информацию о том, какой IP-адрес используется для страницы ons.gov.uk:

root@kali:~# nslookup anu.edu.au |

|

Server: |

192.168.126.2 |

Address: |

192.168.126.2#53 |

Non-authoritative answer: |

|

Name: |

anu.edu.au |

Address: 130.56.60.81 |

|

Утилита whois может работать не только с доменными именами, но и с IP-адресами, а это значит, что мы легко можем выполнить обратный запрос.

28 Глава 2 • Получение информации из открытых источников

root@kali:~# whois 130.56.60.81

#

#ARIN WHOIS data and services are subject to the Terms of Use

#available at: https://www.arin.net/whois_tou.html

#

#If you see inaccuracies in the results, please report at

#https://www.arin.net/public/whoisinaccuracy/index.xhtml

#

#The following results may also be obtained via:

#https://whois.arin.net/rest/nets;q=130.56.60.81?showDetails=true&showARIN=false&s

howNonArinTopLevelNet=false&ext=netref2

NetRange: |

130.56.0.0 — 130.56.255.255 |

CIDR: |

130.56.0.0/16 |

NetName: |

APNIC-ERX-130-56-0-0 |

NetHandle: |

NET-130-56-0-0-1 |

Parent: |

NET130 (NET-130-0-0-0-0) |

NetType: |

Early Registrations, Transferred to APNIC |

OriginAS: |

|

Organization: |

Asia Pacific Network Information Centre (APNIC) |

RegDate: |

2003-11-12 |

Updated: |

2009-10-08 |

Comment: |

This IP address range is not registered in the ARIN database. |

Comment: |

This range was transferred to the APNIC Whois Database as |

Comment: |

part of the ERX (Early Registration Transfer) project. |

Comment: |

For details, refer to the APNIC Whois Database via |

Comment: |

WHOIS.APNIC.NET or http://wq.apnic.net/apnic-bin/whois.pl |

Comment: |

|

Comment: |

** IMPORTANT NOTE: APNIC is the Regional Internet Registry |

Comment: |

for the Asia Pacific region. APNIC does not operate networks |

Comment: |

using this IP address range and is not able to investigate |

Comment: |

spam or abuse reports relating to these addresses. For more |

Comment: |

help, refer to http://www.apnic.net/apnic-info/whois_search2/abuse- |

and-spamming |

|

Ref: |

https://whois.arin.net/rest/net/NET-130-56-0-0-1 |

ResourceLink: |

http://wq.apnic.net/whois-search/static/search.html |

ResourceLink: |

whois.apnic.net |

OrgName: |

Asia Pacific Network Information Centre |

OrgId: |

APNIC |

Address: |

PO Box 3646 |

City: |

South Brisbane |

StateProv: |

QLD |

PostalCode: |

4101 |

Country: |

AU |

RegDate: |

|

Updated: |

2012-01-24 |

Ref: |

https://whois.arin.net/rest/org/APNIC |

ReferralServer: |

whois://whois.apnic.net |

ResourceLink: |

http://wq.apnic.net/whois-search/static/search.html |

Получение информации о домене 29

OrgAbuseHandle: AWC12-ARIN

OrgAbuseName: APNIC Whois Contact

OrgAbusePhone: +61 7 3858 3188

OrgAbuseEmail: search-apnic-not-arin@apnic.net

OrgAbuseRef: https://whois.arin.net/rest/poc/AWC12-ARIN

OrgTechHandle: AWC12-ARIN

OrgTechName: APNIC Whois Contact

OrgTechPhone: +61 7 3858 3188

OrgTechEmail: search-apnic-not-arin@apnic.net

OrgTechRef: https://whois.arin.net/rest/poc/AWC12-ARIN

#

#ARIN WHOIS data and services are subject to the Terms of Use

#available at: https://www.arin.net/whois_tou.html

#

# If you see inaccuracies in the results, please report at

# https://www.arin.net/public/whoisinaccuracy/index.xhtml

#

Found a referral to whois.apnic.net.

% [whois.apnic.net] |

|

|

% Whois data copyright terms |

http://www.apnic.net/db/dbcopyright.html |

|

% Information related to '130.56.0.0 — 130.56.255.255' |

||

inetnum: |

130.56.0.0 — 130.56.255.255 |

|

netname: |

ANUNET |

|

descr: |

imported inetnum object for ANU |

|

country: |

AU |

|

admin-c: |

AH248-AP |

|

tech-c: |

AH248-AP |

|

status: |

ALLOCATED PORTABLE |

|

remarks: |

---------- |

|

remarks: |

rev-srv |

NS1.ANU.EDU.AU |

remarks: |

UNA.ANU.EDU.AU |

|

remarks: |

NS.ADELAIDE.EDU.AU |

|

remarks: |

---------- |

|

notify: |

hostmaster@anu.edu.au |

|

mnt-by: |

APNIC-HM |

|

changed: |

hostmaster@arin.net 20030530 |

|

changed: |

hm-changed@apnic.net 20040926 |

|

changed: |

hm-changed@apnic.net 20031020 |

|

changed: |

hm-changed@apnic.net 20031219 |

|

changed: |

hostmaster@anu.edu.au 20040106 |

|

changed: |

hm-changed@apnic.net 20041214 |

|

source: |

APNIC |

|

role: |

ANU hostmaster |

|

address: |

IIS, Australian National University |

|

address: |

Canberra ACT 0200 Australia |

|

country: |

AU |

|

phone: |

+61-2-6125-3264 |

|

fax-no: |

+61-2-6125-8199 |

|