- •Благодарности

- •Список использованных сокращений

- •От издательства

- •Введение

- •Глава 1. Начало

- •Как провести аудит законно?

- •Методология взлома

- •Резюме

- •Глава 2. Получение информации из открытых источников

- •Введение

- •Что искать?

- •Использование Google для сбора информации

- •Ограничение поиска одним сайтом

- •Поиск файлов определенного типа

- •Поиск определенных частей сайта

- •Google Hacking

- •Поиск информации о людях

- •Архивные данные

- •Netcraft

- •Получение информации о домене

- •Автоматизация процесса

- •FOCA

- •Сбор базы данных адресов e-mail

- •recon-ng

- •Упорядочить информацию

- •Резюме

- •Глава 3. Получение информации от сетевых сервисов

- •Введение

- •Сканирование портов

- •Определение активных хостов

- •UDP-сканирование

- •NMAP

- •Получение информации от DNS-сервера

- •Типы записей

- •Взаимодействие с DNS-сервером

- •MX-записи

- •NS-запросы

- •Перебор имен

- •Перебор обратных записей

- •Передача зоны DNS

- •Получение информации с использованием SNMP

- •Получение информации с использованием NetBIOS

- •Null session

- •Работа с электронной почтой

- •Анализ баннеров

- •Получение информации от NTP-сервера

- •Поиск уязвимостей

- •Резюме

- •Глава 4. Атаки на веб-приложения

- •Знакомство с сookie

- •Межсайтовый скриптинг (XSS)

- •Включение локальных или удаленных файлов

- •SQL-инъекции

- •Резюме

- •Глава 5. Социальная инженерия

- •На кого обратить внимание?

- •Фазы атаки

- •Манипулирование людьми

- •Типы атак

- •Social-Engineer Toolkit

- •Резюме

- •Глава 6. Получаем пароли

- •Основные методы

- •Работа со списками паролей

- •Онлайн-атаки

- •Радужные таблицы

- •Резюме

- •Глава 7. Беспроводные сети

- •Краткий обзор Wi-Fi

- •Bluetooth

- •Резюме

- •Глава 8. Перехват информации

- •Пассивный перехват трафика

- •Активный перехват

- •Резюме

- •Глава 9. Обход систем безопасности

- •Системы обнаружения атак

- •Брандмауэры

- •Приманки

- •Резюме

- •Глава 10. Вредоносные программы

- •Вирусы

- •Черви

- •Шпионы

- •Рекламное ПО

- •Троянские кони

- •Практическая часть

- •Резюме

- •Глава 11. Metasploit Framework

- •Интерфейс

- •Вспомогательные модули

- •Полезная нагрузка

- •Практические навыки

- •Резюме

- •Глава 12. Передача файлов

- •TFTP

- •Загрузка файлов с использованием скриптов

- •Резюме

- •Глава 13. Превышение привилегий

- •Локальное повышение прав в Linux

- •Локальное повышение прав в Windows

- •Повышение привилегий в случае некорректной конфигурации прав доступа

- •Резюме

- •Глава 14. Перенаправление портов и туннелирование

- •Перенаправление портов

- •SSH-туннелирование

- •proxychains

- •Резюме

- •Глава 15. Переполнение буфера

- •Атаки, направленные на переполнение буфера

- •Введение

- •Что такое переполнение буфера?

- •Программы, библиотеки и бинарные файлы

- •Угрозы

- •Основы компьютерной архитектуры

- •Организация памяти

- •Разбиение стека (Smashing the stack)

- •Перезапись указателя фрейма

- •Атака возврата в библиотеку

- •Переполнение динамической области памяти

- •Пример нахождения уязвимости переполнения буфера

- •Резюме

- •Глава 16. Собирая все воедино

- •Стандарт выполнения тестов на проникновение

- •Подготовительная фаза

- •Договор о проведении работ

- •Получение разрешения

- •Сбор данных

- •Анализ уязвимостей

- •Моделирование

- •Эксплуатация уязвимостей

- •Постэксплуатационный этап

- •Отчет

- •Зачистка

- •Введение

- •Глава 17. Личный пример

- •Глава 18. Бумажная работа

- •Политика безопасности

- •Стандарты

- •Процедуры

- •Инструкции

- •Техническая документация

- •Глава 19. Обучение и тренировки

- •Тренировки

- •Глава 20. Защита от утечки информации

- •Глава 21. Брандмауэры

- •Глава 22. Системы обнаружения вторжения (IDS)

- •Глава 23. Виртуальные защищенные сети (VPN)

- •Компоненты виртуальной частной сети

- •Безопасность VPN

- •Создание VPN из компонентов с открытым исходным кодом

- •Заключение

30 Глава 2 • Получение информации из открытых источников

e-mail: |

hostmaster@anu.edu.au |

remarks: |

send abuse reports to abuse@anu.edu.au |

remarks: |

Please include detailed information and |

remarks: |

times in UTC |

admin-c: |

GH176-AP |

tech-c: |

GH176-AP |

nic-hdl: |

Ah248-AP |

remarks: |

http://www.anu.edu.au |

notify: |

hostmaster@anu.edu.au |

mnt-by: |

MAINT-AU-ANU |

changed: |

hostmaster@anu.edu.au 20030411 |

source: |

APNIC |

changed: |

hm-changed@apnic.net 20111114 |

% This query was served by the APNIC Whois Service version 1.69.1-APNICv1r0 (UNDEFINED)

Теперь мы получили не только контактную информацию, но и диапазон IP-адресов, используемых данной организацией. Это может стать входной точкой для следующего шага. Нам уже известно, какие адреса необходимо сканировать, что существенно ускорит поиск уязвимостей и облегчит нашу задачу.

Ниже приведены адреса еще нескольких ресурсов, предоставляющих подобный сервис:

Ripe.net;http://www.networksolutions.com/whois/index.jsp;http://www.whois.sc/;

ping.eu;www.domaintools.com.

Автоматизация процесса

Согласитесь, что просматривать и вручную обрабатывать всю найденную информацию может быть достаточно сложно, особенно если вы тестируете сеть достаточно большой организации. В этом разделе мы рассмотрим несколько полезных программ и сервисов, которые помогут автоматизировать данный процесс.

FOCA

Эта многофункциональная бесплатная утилита для Windows позволяет решать достаточно широкий круг задач, например:

Автоматизация процесса 31

поиск поддоменов для заданного домена;перебор записей для DNS-сервера;получение всех записей DNS-сервера;

поиск других веб-сервисов, которые работают на том же IP-адресе;поиск файлов и извлечение метаданных.

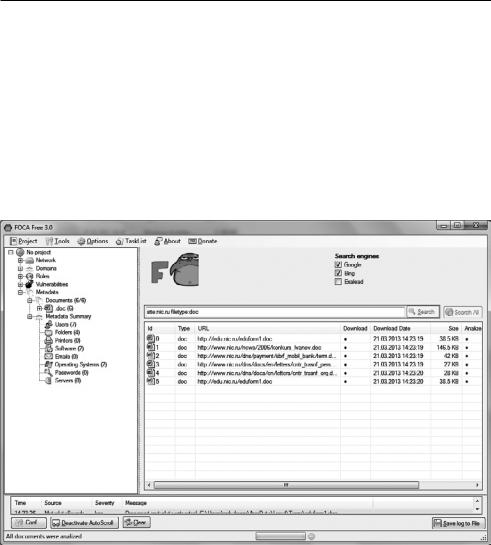

В данном разделе нас интересует как раз последняя возможность. Посмотрим, что мы можем получить, проанализировав документы, найденные на nic.ru.

Рис. 2.8. Пример работы FOCA

Затем скачаем их, используя интерфейс той же программы. Для этого достаточно щелкнуть правой кнопкой мышки по любому из найденных документов и выбрать опцию Download all.

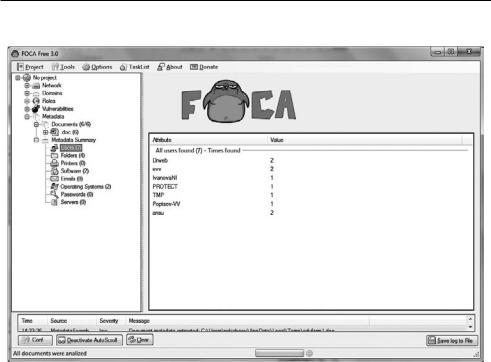

Далее проанализируем данные, используя функцию Extract All Metadata. Теперь мы можем увидеть системные имена пользователей, которые создали данный документ, а также версию программы, операционную систему и многое другое.

32 Глава 2 • Получение информации из открытых источников

Рис. 2.9. Список имен пользователей

Сбор базы данных адресов e-mail

Для автоматизации сбора базы данных адресов e-mail для конкретного домена была создана одна хорошая утилита — google-mail. Она написана на языке программирования Python и входит в состав Linux-дистрибутива Kali. Эта сборка Linux была создана специально для профессионалов, занимающихся вопросами информационной безопасности, и содержит много полезных утилит для аудита ИС. Мы еще не раз будем ссылаться на ПО, которое содержится в данной ОС.

А теперь продемонстрируем ее работу — попробуем найти адреса почтовых ящиков, которые принадлежат статистической службе Великобритании:

root@kali:~# theharvester -d ons.gov.uk -b google

[-] Searching in Google: Searching 0 results...

Searching 100 results...

[+] Emails found:

------------------

NeSS.info@ons.gov.uk

migstatsunit@ons.gov.uk

DTM.capability@ons.gov.uk

classifications.helpdesk@ons.gov.uk

comments@ons.gov.uk

better.info@ons.gov.uk

Автоматизация процесса 33

labour.market@ons.gov.uk

miles@ons.gov.uk nationalwell-being@ons.gov.uk howard.meltzer@ons.gov.uk equalitiesandwellbeing@ons.gov.uk paul.j.jackson@ons.gov.uk

[+] Hosts found in search engines:

------------------------------------

[-] Resolving hostnames IPs...

46.137.157.118:Style.ons.gov.uk

52.48.12.36:consultations.ons.gov.uk

192.0.78.13:digitalpublishing.ons.gov.uk

54.192.203.35:performance.ons.gov.uk

46.137.157.118:style.ons.gov.uk

46.137.157.118:visual.ons.gov.uk

104.20.61.76:www.ons.gov.uk

Чем это может быть полезно? Тем, что, узнав почтовые адреса, мы можем заняться социальной инженерией.

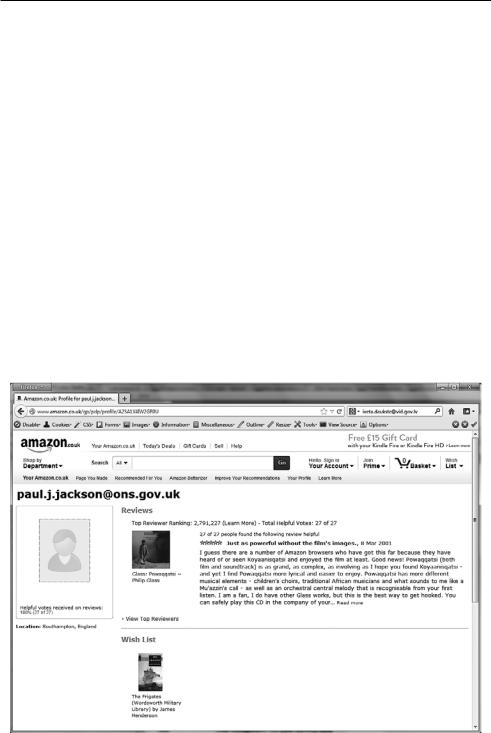

Проведя несколько минут в вышеупомянутой поисковой системе, мы обнаружили, что Paul J Jackson использует свой e-mail в личных целях — например, оставляет комментарии на amazon.com.

Рис. 2.10. Комментарии к продукту на amazon..com от Paul J Jackson