- •Глава 1. Беспроводная технология Wi-Fi

- •Техническое обеспечение сетей wlan

- •1.2. Режимы и особенности организации технологии Wi-Fi

- •1.2.1. Режим Ad Hoc.

- •1.2.2. Инфраструктурный режим

- •1.2.3. Режимы wds и wds with ap

- •1.2.4. Режим повторителя

- •1.2.5. Режим клиента

- •1.3. Организация и планирование беспроводных сетей

- •1.3.1. Офисная сеть

- •1.3.2. Роуминг в беспроводных сетях

- •1.3.3. Сеть между несколькими офисами

- •1.3.4. Предоставление бесплатного гостевого доступа

- •1.3.5. Платный доступ в Интернет, организация hot-spot

- •1.3.6. Для чего технология Wi-Fi не предназначена

- •Глава 2. Беспроводная технология wimax

- •2.1. Цели и задачи WiMax

- •2.2. Принципы работы

- •2.3. Режимы работы

- •2.4. Антенны

- •2.5. Отношение «сигнал-шум» в цифровых системах связи

- •Глава 3. Угрозы и риски безопасности беспроводных сетей

- •3.1. Подслушивание

- •3.2. Отказ в обслуживании (Denial of Service - dos)

- •3.3. Глушение клиентской или базовой станций

- •3.4. Угрозы криптозащиты

- •Цифровая подпись. Цифровая подпись представляет собой зашифрованный хэш, который добавляется к документу. Принцип шифрования с цифровой подписью поясняет рисунок 3.8.

- •3.6. Протоколы безопасности беспроводных сетей

- •3.6.1. Механизм шифрования wep

- •3.6.2. Потоковое шифрование

- •3.6.3. Блочное шифрование

- •3.6.4. Вектор инициализации

- •3.6.5. Шифрование с обратной связью

- •3.6.6. Уязвимость шифрования wep

- •3.6.7. Проблемы управления статическими wep-ключами

- •3.7. Аутентификация в беспроводных сетях

- •3.8. Спецификация wpa

- •Архитектура ieee 802.1x. Архитектура ieee 802.1x включает в себя следующие обязательные логические элементы (рис. 3.28):

- •Глава 4. Спутниковые системы позиционирования

- •4.1. Принцип работы

- •4.2. Технические детали работы систем

- •4.3. Коммерциализация глонасс

- •Глава 5. Спутниковые сети

- •Беспроводная среда и ее преимущества.

- •Беспроводные радиоканалы наземной и спутниковой связи.

- •Спутниковые каналы связи.

- •5.4. Сотовые каналы связи и сети.

- •5.5. Радиопередача в узком диапазоне (одночастотная передача).

- •5.6. Радиопередача в рассеянном спектре.

- •Микроволновые сети и системы.

- •Беспроводные сети на инфракрасном излучении.

- •Лазерные сети

- •Оборудование беспроводных и спутниковых сетей

- •Спутниковые технологии.

- •Спутниковый Интернет

- •Спутниковые мультисервисные сети.

- •Мультисервисное оборудование спутниковых сетей

- •Антенные системы. Антенна - необходимый атрибут любой земной спутниковой станции. Антенная система зссс включает следующие компоненты:

- •Усилители мощности, преобразователи и трансиверы

- •Системы управления спутниковыми сетями.

- •Глобальная спутниковая система связи Globalstar.

- •Пользовательский сегмент Globalstar. Пользовательский сегмент системы Globalstar состоит из следующих видов абонентских терминалов:

- •Технология vsat.

- •Оборудование для наземного сегмента спутникового Интернета.

- •Протоколы множественного доступа

- •Маршрутизация в спутниковых сетях

- •Транспортные протоколы в спутниковых сетях

- •Международные консорциумы в системах спутниковой связи (ссс)

- •Глава 6. Беспроводная технология и ресторанно-гостиничный бизнес

- •Беспроводная технология и гостиничный, туристический бизнес

- •Глава 7. Беспроводная технология и окружающая среда

- •Мобильники и медицинские приборы

- •Молния и iPod

Цифровая подпись. Цифровая подпись представляет собой зашифрованный хэш, который добавляется к документу. Принцип шифрования с цифровой подписью поясняет рисунок 3.8.

Рис. 3.8. Проверка подлинности сообщения с цифровой подписью

Она может использоваться для аутентификации отправителя и целостности документа. Цифровые подписи можно создавать с помощью сочетания хэш-функций и криптографии общих ключей.

Цифровой сертификат. Цифровым сертификатом называется сообщение с цифровой подписью, которое в настоящее время обычно используется для подтверждения действительности общего ключа. Общий формат широко распространенного сертификата X.509 включает следующие элементы:

версии;

серийный номер сертификата;

эмитент информации об алгоритме;

эмитент сертификата;

даты начала и окончания действия сертификата;

информацию об алгоритме общего ключа субъекта сертификата;

подпись эмитирующей организации.

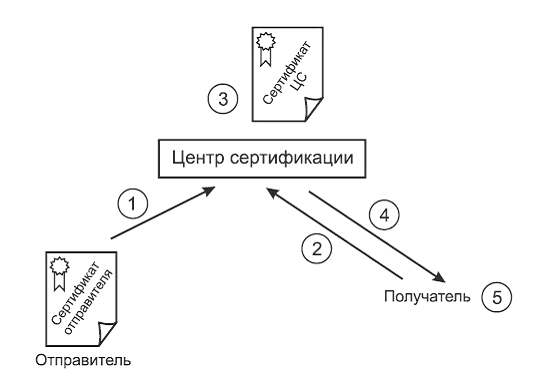

Эмитирующая организация, выдающая сертификат, или центр сертификации (Certification Authority - CA), является надежной третьей стороной, которой вы полностью доверяете. Передача общего ключа происходит следующим образом (рис. 3.9):

отправитель создает сертификат, в который включает общий ключ;

получатель запрашивает у центра сертификации сертификат отправителя;

центр сертификации подписывает сертификат отправителя;

центр сертификации посылает подписанный сертификат получателю;

получатель проверяет подпись центра сертификации и извлекает общий ключ отправителя.

Рис. 3.9. Передача ключа с цифровым сертификатом

Для реализации этой схемы необходима надежная система распространения общего ключа CA среди пользователей. Для этого создана инфраструктура открытых ключей PKI (Public Key Infrastructure). Использование PKI позволяет упростить управление безопасностью путем автоматизации, усилить режим безопасности благодаря значительной сложности компрометации цифровых сертификатов, усовершенствовать и интегрировать управление защитой, усилить контроль защищенного доступа к бизнес-ресурсам. PKI представляет собой иерархическую архитектуру управления атрибутами безопасности пользователей, участвующих в защищенном обмене информацией. Помимо людей в PKI также могут участвовать элементы инфраструктуры сети - межсетевые экраны, концентраторы виртуальных частных сетей, маршрутизаторы, защищенные серверы приложений и другие программно-аппаратные комплексы, нуждающиеся в проверке подлинности и шифровании. Каждый субъект PKI имеет цифровой сертификат, эмитируемый, отзываемый и подписанный органом сертификации. Сертификат представляет собой упорядоченную структуру данных, связывающую общий ключ с его обладателем, и содержит набор элементов, используемых субъектами при установлении защищенных соединений.

3.6. Протоколы безопасности беспроводных сетей

Продолжая рассматривать тему безопасности беспроводных сетей, остановимся более подробно на механизмах шифрования. Уделим внимание механизму шифрования WEP, его особенностям и уязвимостям. Подробно опишем принципы активных и пассивных сетевых атак, потоковое и блочное шифрование. Существует множество технологий безопасности, и все они предлагают решения для важнейших компонентов политики в области защиты данных: аутентификации, поддержания целостности данных и активной проверки. Мы определяем аутентификацию как аутентификацию пользователя или конечного устройства и его местоположения с последующей авторизацией пользователей и конечных устройств. Целостность данных включает такие области, как безопасность сетевой инфраструктуры, безопасность периметра и конфиденциальность данных. Активная проверка помогает удостовериться в том, что установленная политика в области безопасности соблюдается, и отследить все аномальные случаи и попытки несанкционированного доступа.