- •Змістовий модуль 1

- •Не 1.1. Структура системного програмного забезпечення Структура спз.

- •Місце ос в спз.

- •Поняття операційного середовища.

- •Операційні системи.

- •Системи керування файлами.

- •Інтерфейсні оболонки для взаємодії користувача з ос і програмні середовища.

- •Системи програмування.

- •Утиліти.

- •Основні функції ос.

- •Не 1.1. Базові поняття сучасних операційних систем Базові поняття операційної системи Linux. Файли, каталоги, робота з файлами. Права доступу до файлів і каталогів.Інструментарій.

- •Програми-фільтри. (немає) Командний інтерпретатор.

- •Змістовий модуль 2

- •Не 2.1. Загальна схема роботи компіляторів Визначення транслятора, компілятора, інтерпретатора.

- •Компілятор.

- •Різниця між інтерпретаторами і трансляторами.

- •Етапи трансляції.

- •Поняття проходу. Багатопрохідні і однопрохідні компілятори.

- •Не 2.2. Таблиці ідентифікаторів. Призначення та особливості побудови таблиць ідентифікаторів.

- •Найпростіші методики побудови таблиць ідентифікаторів.

- •Побудова таблиць ідентифікаторів методом бінарного дерева.

- •Не 2.3 Хеш-функції та хеш–адресація. Принципи роботи хеш-функцій.

- •Побудова таблиць ідентифікаторів на основі хеш-функцій.

- •Побудова таблиць ідентифікаторів методом ланцюжка.

- •Комбіновані способи побудови таблиць ідентифікаторів.

- •Змістовий модуль 3. Не 3.1.Кінцеві автомати. Визначення.

- •Детерміновані і недетерміновані кінцеві автомати.

- •Модель ка.

- •Розпізнавачі і перетворювачі. Визначення. Загальні поняття.

- •Класифікація розпізнавачів.

- •Не 3.2.Формальні мови та граматики. Способи завдання мов.

- •Операції над ланцюжками символів.(немає) Поняття мови.

- •Визначення формальної мови.

- •Визначення грамматики.

- •Класифікація граматик.

- •Способи задання схем грамтик Символічна, форма Наура-Бекуса, ітераційна форма й синтаксичні діаграми.

- •Чотири типи граматик по Хомському.

- •Правила побудови граматики із ланцюжка символів. (немає)

- •Змістовий модуль 4.

- •Не 4.1 Лексичні аналізатори (сканери).

- •Принципи побудови сканерів.

- •Призначення лексичного аналізатору.

- •Принципи побудови лексичних аналізаторів.

- •Граф кінцевого детермінованого автомата, що розпізнає граматику цілих чисел мови Сі(Немає) не 4.2.Синтаксичний та семантичний аналіз. Синтаксично-керований переклад.

- •Основні принципи роботи синтаксичних аналізаторів.

- •Дерево розбору. Перетворення дерева розбору в дерево операцій.

- •Призначення семантичного аналізу.

- •Етапи семантичного аналізу.

- •Ідентифікація лексичних одиниць мов програмування.

- •Розподіл пам’яті.

- •Не 4.3. Способи внутрішнього представлення програм Зв'язані облікові структури, що представляють синтаксичні дерева.

- •Багатоадресний код з явно іменованим результатом (тетради).

- •Багатоадресний код з неявно іменованим результатом (тріади).

- •Обернений (постфиксна) польський запис операцій.

- •Алгоритм Дейкстри.

- •Асемблерний код або машинні команди.

- •Розбір арифметичного виразу. Алгоритм Рутисхаузера.

- •Не 4.4 Генерація коду. Методи генерації коду.

- •Загальні принципи генерації коду.

- •Синтаксично керований переклад.

- •Змістовий модуль 5

- •Не 5.1. Керування процесами та ресурсами. Поняття обчислювального процесу та ресурсу.

- •Класифікація ресурсів.

- •Загальна схема виділення ресурсу.

- •Однопрограмний і мультипрограмний режими.

- •Основні риси мультипрограмного режиму.

- •Обчислювальні процеси.

- •Діаграма станів процесу.

- •Реалізація поняття послідовного процессу в ос.

- •Процеси і треди. (немає) Блок керування процесом.

- •Процеси в ос unix.

- •Події (переривання) - рушійна сила, що змінює стан процесів.

- •Механізм обробки переривань.

- •Функції механізму переривань.

- •Групи переривань.

- •Розподіл переривань по рівнях пріоритету.

- •Дисципліни обслуговування переривань.

- •Обробка переривань за участю супервізорів ос.

- •Не 5.2. Планування процесів та диспетчеризація задач. Функції ос, пов’язані з керуванням задач.

- •Організація черг процесів та ресурсів.

- •Priority queuing - (pq)

- •Стратегії планування.

- •Якість диспетчеризації та гарантії обслуговування.(Немає)

- •Безпріоритетні до: лінійні та циклічні.

- •Пріоритетні до: до з фіксованим пріоритетом та до з абсолютним пріоритетом.

- •Адаптивні до. (Немає) Визначення середнього часу знаходження заявки в системі. (Немає) Недоліки до з фіксованим пріоритетом.

- •Динамічне планування (диспетчеризація). (Немає) Диспетчеризація задач з використанням динамічних пріоритетів. Переваги і недоліки.

- •Критерії ефективності обчислювального процесу. (Немає) Методи підвищення продуктивності системи для багатопроцесорних систем.

- •Механізм динамічних пріоритетів в ос unix.

- •Змістовий модуль 6

- •Не 6.4. Керування пам’яттю. Пам'ять і відображення, віртуальний адресний простір.

- •Простий безперервний розподіл і розподіл з перекриттям (оверлейні структури).

- •Розподіл статичними і динамічними розділами.

- •Розділи з фіксованими границями. Розділи з рухливими границями.

- •Виділення пам'яті під новий розділ: перша придатна ділянка; сама придатна ділянка; сама невідповідна ділянка.

- •Сегментна, сторінкова і сегментно-сторінкова організація пам'яті. Сегментний спосіб організації віртуальної пам'яті.

- •Дисципліни заміщення: fifo; lru (1еаst recently used,); lfu (1еаst frequently used); random.

- •Сторінковий спосіб організації віртуальної пам'яті.

- •Сегментно-сторінковий спосіб організації віртуальної пам'яті.

- •Змістовий модуль 7

- •Не 7.1. Ос однопроцесорних кс. Класифікація ос.

- •Режими організації обчислювального процесу. (Немає) Основні принципи побудови операційних систем.

- •Принцип модульності.

- •Принцип функціональної вибірковості.

- •Принцип генерування ос.

- •Принцип відкритої і нарощуваний ос.

- •Принцип мобільності.

- •Принцип забезпечення безпеки обчислень.

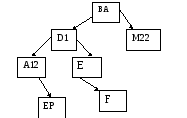

Побудова таблиць ідентифікаторів методом бінарного дерева.

Нехай в нас є ідентифікатори: BA,D1,M22,E,A12,BP,F.

Для того, щоб скоротити час пошуку шуканого елементу в таблиці не збільшуючи значення часу на її заповнення потрібно відмовитись від організації таблиці у вигляді безперервного таблиці даних. Існує метод побудови таблиць у формі бінарного дерева. Вузол кожного дерева являє собою елемент таблиці, причому кореневим вузлом є перший елемент, що зустрівся при заповнені таблиці. Дерево називається бінарним, тому, що кожна вершина в ньому може мати не більше двох віток. Алгоритм заповнення і пошуку дивитись в методичці. Для даного методу число необхідних порівнянь і форма дерева, що вийшла залежить від того порядку, з якого надходять ідентифікатори. ABC… якщо взяти послідовність операторів, які впорядковані за алфавітом, то дерево перетвориться в одно направлений впорядкований зв’язаний список. Ця особливість є недоліком даного методу. Інший недолік є динамічний спосіб виділення пам’яті. Тз=N*Q(log2N) Tn=Q(log2N).

Не 2.3 Хеш-функції та хеш–адресація. Принципи роботи хеш-функцій.

Процес відображення області визначення хеш-функції на множину значень називається хешування. При роботі з таблицями ідентифікаторів ця функція повинна виконувати відображення імен ідентифікаторів на множину цілих не від’ємних значень. Областю визначення хеш-функції буде множина всіх можливих імен ідентифікаторів. Хеш-адресація полягає у використанні значення, що повертається хеш-функцією як адреси комірки деякого масиву даних. Розмір масиву даних повинен відповідати областю значень використовуваних хеш-функції. В реальному компіляторі область значень хеш-функції не повинна перевищувати область.

Метод організації таблиць ідентифікаторів заснований на використання хеш адресації, полягає в розміщені кожного елемента таблиці в комірку, адреса якої повертає хеш-функцію. Тоді для пошуку елемента необхідно обчислити хеш-функцію для шуканого елемента і перевірити, чи не є задана комірка порожньою. Якщо вона не порожня, то елемент знайдений, якщо порожня – не знайдений.

Перевага – цей метод є дуже ефективним, оскільки час розміщення елемента в таблиці і час його пошуку визначаються тільки часом, що затрачується на обчислення хеш-функції, що є незрівняно менше ніж багаторазове порівняння елементів в таблиці.

Недоліки: 1. неефективне використання обсягу пам’яті, тобто, що розмір пам’яті повинен відповідати області значень хеш-функції, а реально збережених ідентифікаторів може бути істотно менше. 2. необхідність вибору хорошої хеш-функції.

Ситуація, коли двом або більше ідентифікаторам відповідає одне і те саме значення функції називається колізією. Для вирішення таких ситуацій використовується ре хешування і інші методи. Адреса обчислена за допомогою хеш-функції вказує на задану колізії, то необхідно обчислити значення функції h1(A) і перевірити чи вона не займана. Якщо і вона зайнята то обчислюється значення h2(A) і так доти, поки не буде знайдена вільна комірка, або поки hі(A) не співпаде з h(A). В останньому випадку вважається, що таблиця ідентифікаторів заповнена і більше місця немає і видається помилка.

Розглянемо приклад: нехай в нас є ряд послідовних комірок n1,n2,n3,n4,n5 і необхідно розмістити такі ідентифікатори: A1,A2,A3,A4,A5

h(A1)=h(A2)=h(A5)=n1

h(A3)=n2

h(A4)=n4

Заповнення таблиці в результаті ре хешування.

h(A1)=n1

h(A2)=n1

h(A3)=n2

h(A4)=n4

h(A5)=n1

|

n1 |

|

|

n2 |

|

|

n3 |

|

|

N4 |

|

|

n5 |

|

Найпростіше є організація у вигляді ???

Середній час пошуку: ???

Ефективність методу буде вище при рості числа ідентифікаторів і зниження заповнення таблиці.

A1

A1 A2

A2 A3

A3 A4

A4