- •21. Сравнение функций концетраторов, коммутаторов и маршрутизаторов Ethernet.

- •22. Основные и дополнительные задачи, решаемые репитерами, мостами и маршрутизаторами.

- •Поддержка алгоритма Spanning Tree

- •Способы управления потоком кадров

- •Возможности коммутаторов по фильтрации трафика

- •Коммутация "на лету" или с буферизацией

- •Использование различных классов сервиса (class-of-service)

- •Поддержка виртуальных сетей

- •23. Основные технические характеристики, оборудование, принципы функционирования и использования сетей fddi

- •24. Особенности метода доступа в технологии fddi. Кадры и маркеры fddi

- •25. Метод доступа в сетях Token Ring. Оборудование, основные особенности технологии и технические характеристики.

- •26. Принципы функционирования сетей Token Ring. Кадры и маркеры Token Ring.

- •27.Постороение крупномасштабных сетей Token Ring.

- •28. Общая характеристика технологии arcNet.

- •29 Технические характеристики и варианты технологии Fast Ethernet.

- •30. Особенности использования оборудования 10Base-t в сетях Fast Ethernet.

- •51. Вспомогательные и сопутствующие стеку tcp/ip протоколы и сервисы.

- •52. Вспомогательные и сопутствующие стеку tcp/ip протоколы и сервисы. Служба wins.

- •53. Вспомогательные и сопутствующие стеку tcp/ip протоколы и сервисы: dns, icmp.

- •54. Общая характеристика интерфейса NetBios и NetBios over tcp/ip. (косячно)

- •Основные шаги программы при использовании WinSock

- •57. Классификация сетевых операционных систем по принципу размещения разделяемых ресурсов.

- •58. Основные принципы обеспечения высокой надежности и эффективности работы файловых серверов.

- •Raid 5. Отказоустойчивый массив независимых дисков с распределенной четностью (Independent Data disks with distributed parity blocks)

- •59. Сетевые клиенты и серверы. Разновидности серверов.

- •60. Примеры сетевых операционных систем, сравнительная характеристика.

- •74. Механизмы защиты данных в сетях эвм. Аутентификация в сети на примере Kerberos.

- •75. Принципы, программное обеспечение и информационные сервисы Internet и Intranet. Защита данных.

- •76. Основы технологий виртуальных частных сетей. Организация корпоративных сетей на базе публичных каналов Internet.

- •77. Протоколы файлового обмена, электронной почты, телеконференций и дистанционного управления в Internet.

- •78. Протокол http. Языки и протоколы для создания и функционирования Web-приложений.

- •79. Методы анализа вычислительных сетей и средств коммуникаций: математическое и имитационное моделирование. Использование при проектировании вычислительных сетей.

59. Сетевые клиенты и серверы. Разновидности серверов.

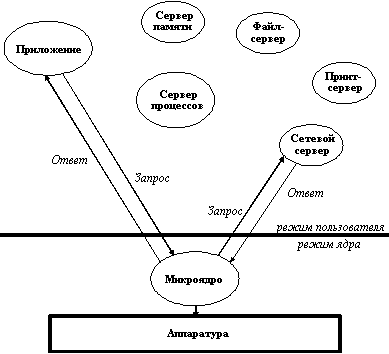

В широком смысле модель клиент-сервер предполагает наличие программного компонента - потребителя какого-либо сервиса - клиента, и программного компонента - поставщика этого сервиса - сервера. Взаимодействие между клиентом и сервером стандартизуется, так что сервер может обслуживать клиентов, реализованных различными способами и, может быть, разными производителями. При этом главным требованием является то, чтобы они запрашивали услуги сервера понятным ему способом. Инициатором обмена обычно является клиент, который посылает запрос на обслуживание серверу, находящемуся в состоянии ожидания запроса. Один и тот же программный компонент может быть клиентом по отношению к одному виду услуг, и сервером для другого вида услуг. Модель клиент-сервер является скорее удобным концептуальным средством ясного представления функций того или иного программного элемента в той или иной ситуации, нежели технологией. Эта модель успешно применяется не только при построении ОС, но и на всех уровнях программного обеспечения, и имеет в некоторых случаях более узкий, специфический смысл, сохраняя, естественно, при этом все свои общие черты.

Разнообразие серверов рассмотрим на примере ОС Windows 2000.

Файловый сервер, сервер печати . Если Windows 2000 настроена и на совместное использование файлов, и на сетевую печать, то файловые операции имеют приоритет. Задания, посланные на печать, никогда не замедляют доступ к файлам. Кроме того, файловые операции оказывают незначительное воздействие на работу принтеров, присоединенных непосредственно к серверу; параллельные и последовательные порты в значительно большей степени влияют на производительность компьютера. Выделенный сервер печати может быть необходим, только если сервер управляет несколькими интенсивно используемыми принтерами.

Решение, объединять или нет сервер печати и файловый сервер, может зависеть от аспектов безопасности. В то время как принтеры (и, следовательно, сервер печати) должны всегда быть доступны тем, кто их использует, может возникнуть необходимость ограничения физического доступа к файловому серверу (например, он может помещаться в закрытой, хорошо защищенной комнате).

Сервер удаленного доступа Служба удаленного доступа, входящая в состав Microsoft Windows 2000, позволяет удаленным или мобильным работникам подключаться к корпоративным вычислительным сетям, например, по телефонной коммутируемой линии и работать с ресурсами сети как обычно. Удаленный доступ также обеспечивает поддержку виртуальных частных сетей (Virtual Private Network, VPN), чтобы пользователи могли устанавливать безопасное соединение с корпоративной сетью через общественные сети, например, через Интернет.

Сервер удаленного доступа в Windows 2000 Server является частью интегрированной службы маршрутизации и удаленного доступа (Routing and Remote Access Service, RRAS). Пользователи устанавливают соединение с сервером удаленного доступа с помощью клиентского программного обеспечения удаленного доступа. Сервер удаленного доступа ≈ компьютер с ОС Windows 2000 Server и установленной службой маршрутизации и удаленного доступа ≈ аутентифицирует как пользователей, так и сеансы связи удаленных маршрутизаторов. Все службы, доступные пользователю, подключенному к LAN (включая совместное использование файлов и принтеров, доступ к веб-серверам и передачу сообщений по электронной почте), доступны и пользователю, подключенному удаленно.

Клиент удаленного доступа использует стандартные средства для доступа к ресурсам. Например, на компьютере под управлением Windows 2000 подключение дисков и принтеров выполняется при помощи Проводника. Подключения постоянны: пользователи не должны повторно подключать сетевые ресурсы в течение сеанса удаленного доступа. Поскольку имена дисков и имена UNC (Universal Naming Convention, универсальное соглашение об именовании) полностью поддерживаются при удаленном доступе, большинство обычных действий пользователей и работа приложений остаются неизменными при работе через удаленный доступ.

Сервер удаленного доступа под управлением Windows 2000 предоставляет два различных типа соединения удаленного доступа:

|

|

Коммутируемый доступ. Это соединение, при котором клиент удаленного доступа устанавливает коммутируемую связь для подключения к физическому порту на сервере удаленного доступа, используя службу-посредник для передачи данных, например аналоговый телефон, ISDN или Х.25. Наиболее типичный пример коммутируемого доступа ≈ установление соединения клиентом удаленного доступа при помощи модема, то есть путем набора телефонного номера одного из портов сервера удаленного доступа. | |

|

|

Виртуальное частное соединение (VPN-соединение). Это защищенное соединение типа "точка-точка" через сеть общего пользования (например, Интернет) или большую корпоративную сеть. Чтобы послать виртуальный запрос к виртуальному порту на VPN-сервере, VPN-клиент использует специальные протоколы на базе стека TCP/IP, которые называются протоколами туннелирования (tunneling protocols). Наиболее типичный пример организации виртуальной частной сети ≈ установление соединения VPN-клиента с частной сетью через сервер удаленного доступа, который подключен к Интернету. Сервер удаленного доступа отвечает на виртуальный запрос, затем аутентифицирует вызывающую программу и осуществляет обмен данными между клиентом VPN и корпоративной сетью. В отличие от коммутируемого доступа, VPN-соединение не является непосредственным, "прямым" соединением между VPN-клиентом и VPN-сервером. Чтобы гарантировать безопасность, данные, передаваемые по соединению, нужно шифровать. |

|

Возможности серверов DNS

Служба DNS под управлением Windows 2000 Server обеспечивает следующие возможности:

|

|

DNS-cepeep, соответствующий стандартам RFC. Служба DNS поддерживает открытый протокол и соответствует промышленным стандартам (RFC). |

|

|

Способность взаимодействовать с другими реализациями серверов DNS. Поскольку служба DNS соответствует стандартам DNS и "понимает" форматы стандартных файлов данных DNS и форматы ресурсных записей, она успешно работает совместно с большинством других реализаций DNS, например, использующих программное обеспечение Berkeley Internet Name Domain (BIND). |

|

|

Поддержка Active Directory. Служба DNS обязательна для работы Active Directory. При установке Active Directory на компьютере под управлением Windows 2000 Server операционная система автоматически (но с согласия пользователя) устанавливает и конфигурирует службу DNS для поддержки Active Directory. |

|

|

Интеграция с другими сетевыми службами Microsoft. Служба DNS обеспечивает интеграцию с другими службами Windows 2000 и содержит функции, не описанные в RFC. Это касается интеграции со службами WINS иОНСР. |

|

|

Улучшенные административные инструменты. Windows 2000 предоставляет оснастку с улучшенным графическим интерфейсом пользователя для управления службой DNS. Windows 2000 Server содержит несколько новых мастеров конфигурации для выполнения повседневных задач по администрированию сервера. Также имеется ряд дополнительных средств, помогающих управлять и поддерживать серверы DNS и клиентов в сети (рис. 17.6). |

Серверы WINS. Сервер WINS обрабатывает запросы на регистрацию имен от клиентов WINS, регистрирует их имена и IP-адреса и отвечает на запросы разрешения имен NetBIOS от клиентов, возвращая IP-адрес по имени, если это имя находится в базе данных сервера (рис. 17.8). Сервер WINS поддерживает базу данных WINS.

Proxy сервер Proxy-сервер — это сервер, который управляет доступом клиентских компьютеров в Сеть. Используя proxy-сервер, компания может предотвратить доступ служащих к нежелательным Web-сайтам, увеличить производительность за счет локального хранения Web-страниц и скрыть внутреннюю сеть так, что внешним пользователям будет крайне сложно отслеживать находящуюся в ней информацию