- •21. Сравнение функций концетраторов, коммутаторов и маршрутизаторов Ethernet.

- •22. Основные и дополнительные задачи, решаемые репитерами, мостами и маршрутизаторами.

- •Поддержка алгоритма Spanning Tree

- •Способы управления потоком кадров

- •Возможности коммутаторов по фильтрации трафика

- •Коммутация "на лету" или с буферизацией

- •Использование различных классов сервиса (class-of-service)

- •Поддержка виртуальных сетей

- •23. Основные технические характеристики, оборудование, принципы функционирования и использования сетей fddi

- •24. Особенности метода доступа в технологии fddi. Кадры и маркеры fddi

- •25. Метод доступа в сетях Token Ring. Оборудование, основные особенности технологии и технические характеристики.

- •26. Принципы функционирования сетей Token Ring. Кадры и маркеры Token Ring.

- •27.Постороение крупномасштабных сетей Token Ring.

- •28. Общая характеристика технологии arcNet.

- •29 Технические характеристики и варианты технологии Fast Ethernet.

- •30. Особенности использования оборудования 10Base-t в сетях Fast Ethernet.

- •51. Вспомогательные и сопутствующие стеку tcp/ip протоколы и сервисы.

- •52. Вспомогательные и сопутствующие стеку tcp/ip протоколы и сервисы. Служба wins.

- •53. Вспомогательные и сопутствующие стеку tcp/ip протоколы и сервисы: dns, icmp.

- •54. Общая характеристика интерфейса NetBios и NetBios over tcp/ip. (косячно)

- •Основные шаги программы при использовании WinSock

- •57. Классификация сетевых операционных систем по принципу размещения разделяемых ресурсов.

- •58. Основные принципы обеспечения высокой надежности и эффективности работы файловых серверов.

- •Raid 5. Отказоустойчивый массив независимых дисков с распределенной четностью (Independent Data disks with distributed parity blocks)

- •59. Сетевые клиенты и серверы. Разновидности серверов.

- •60. Примеры сетевых операционных систем, сравнительная характеристика.

- •74. Механизмы защиты данных в сетях эвм. Аутентификация в сети на примере Kerberos.

- •75. Принципы, программное обеспечение и информационные сервисы Internet и Intranet. Защита данных.

- •76. Основы технологий виртуальных частных сетей. Организация корпоративных сетей на базе публичных каналов Internet.

- •77. Протоколы файлового обмена, электронной почты, телеконференций и дистанционного управления в Internet.

- •78. Протокол http. Языки и протоколы для создания и функционирования Web-приложений.

- •79. Методы анализа вычислительных сетей и средств коммуникаций: математическое и имитационное моделирование. Использование при проектировании вычислительных сетей.

58. Основные принципы обеспечения высокой надежности и эффективности работы файловых серверов.

Для повышения надежности файловых серверов применяются следующие методы:

использование зеркальных дисков.

зеркальные контроллеры: 2 одинаковых контроллера. Дорогой способ.

Дуплексирование дисковых контроллеров аналогично дуплексированию дисков с той разницей, что дублируются и диски, и контроллеры и коммуникации между ними.

Дуплексирование контроллеров для двух внешних дисковых стоек позволяет защититься даже от отказа электропитания одной из стоек.. Если одна из компонент на первичном канале отказывает, то обслуживание поступающих запросов выполняется вторичным каналом.

Дуплексирование контроллеров выполняет следующие функции:

Данные дублируются на двух отдельных каналах поэтому этот метод быстрее, чем зеркалирование дисков

При чтении данных выбирается канал, на котором данные прочитаются быстрее

Эффективно расходуется только 50% дискового пространства

Redundant Array of Inexpensive [or Independent] Disks - дисковый массив (матрица), избыточный массив недорогих дисков (досл.) # метод восстановления ошибок жёсткого диска, основанный на том, что два или более жёстких дисков работают параллельно. Каждый диск содержит лишь часть данных, необходимых для воссоздания целостного набора данных. Данные расщепляются для записи на каждый отдельный диск и сопровождаются дополнительными битами для коррекции ошибок. Если происходит сбой в работе одного из дисков, данные можно восстановить на новом диске, используя содержание других дисков массива. В зависимости от уровня (0, 1, 2, 3, 4, 5 и 7) предоставляются различные способы объединения дисков

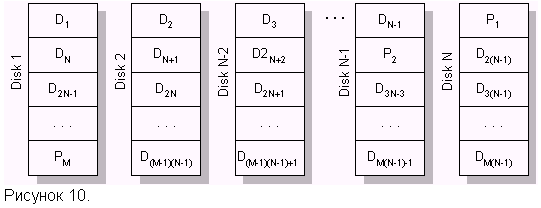

Raid 5. Отказоустойчивый массив независимых дисков с распределенной четностью (Independent Data disks with distributed parity blocks)

Этот уровень похож

на RAID 4, но в отличие от предыдущего

четность распределяется циклически по

всем дискам массива. Это изменение

позволяет увеличить производительность

записи небольших объемов данных в

многозадачных системах. Если операции

записи спланировать должным образом,

то, возможно, параллельно обрабатывать

до N/2 блоков, где N - число дисков в группе.

Преимущества:

высокая скорость записи данных;

достаточно высокая скорость чтения данных;

высокая производительность при большой интенсивности запросов чтения/записи данных;

малые накладные расходы для реализации избыточности.

Недостатки:

скорость чтения данных ниже, чем в RAID 4;

низкая скорость чтения/записи данных малого объема при единичных запросах;

достаточно сложная реализация;

сложное восстановление данных.

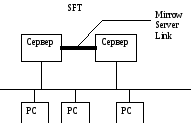

Зеркальный сервер

Сеть Novell :

Серверы синхронизируют друг друга. За счет зеркалирования серверов обеспечивается избыточность системы и позволяет в любой момент произвести переключение на резервный сервер в случае отказа оборудования или ПО основного сервера. Это позволяет снизить время простоя сети и обеспечить постоянную работу пользователей с критичными для бизнеса приложениями.

Динамическая маркировка дефектных блоков - Hot Fix

Hot Fix - это технология повышения отказоустойчивости диска, при которой если при операции записи данных на диск происходит сбой, то данный сектор диска маркируется как дефектный и данные направляются на другой участок диска, который называется областью переназначения - redirection area.

Повышение производительности

Кэширование диска

Вся оперативная память, оставшаяся после загрузки ОС и дополнительных модулей, используется для кэширования диска, что, файлам при соответствующих размерах оперативной памяти, естественно, существенно повышает скорость обращения к дисковым. Кэширование файлов

В NetWare для достижения высокой производительности файловой системы реализован обширный динамический кэш файлов в оперативной памяти. Этот кэш построен на блочной основе. Когда приложение читает или пишет в файл, NetWare копирует нужные блоки данных файла в кэш (если они не находятся уже там). Когда файловая кэш-память полностью заполняется, NetWare выполняет процедуру выгрузки в соответствии с алгоритмом "наименее используемый в последнее время" (Least Recently Used, LRU).

Элеваторный поиск

В ОС NetWare предусмотрен отдельный процесс чтения с диска, который считывает данные с жестких дисков сервера и размещает их в кэш-буферах. Этот процесс сортирует поступающие запросы на чтение и располагает их в порядке приоритетов, в зависимости от текущего положения головок дисковода. Такой метод обслуживания запросов, называемый элеваторным поиском (elevator seeking), оптимизирует перемещение головок и в результате позволяет значительно увеличить пропускную способность дисковой подсистемы при большой интенсивности запросов.

Необходимость экономить дисковое пространство. Архивирование на лету - файлы, к которым длительное время никто не обращается архивируются. При первом же обращении разархивируются. Пионер – Novell.

Неактуальная уже технология – «миграция данных» : на ряду с массивом полноценных дисков имеется устройство juke-box. Внутри него стеллажики для огромного количества дисков, есть манипулятор, который достает любой диск.