- •Міністерство освіти і науки України Приазовський державний технічний університет Кафедра Інформатики

- •Маріуполь, 2009

- •Анотація

- •Структура і обсяг практичних занять і лабораторного практикуму

- •Склад технічнОго забезпечення дисципліни

- •Склад програмного забезпечення дисципліни

- •Перелік рекомендованого методичного забезпечення дисципліни та додаткової літератури

- •Пристрої персонального комп’ютера

- •Малюнок 1

- •Малюнок 2 Малюнок 3

- •Малюнок 4

- •Малюнок 5

- •Малюнок 6

- •Малюнок 7

- •Малюнок 8

- •Малюнок 9

- •Малюнок 10

- •Малюнок 11

- •Малюнок 12

- •Програмне забезпечення персонального комп’ютера

- •Малюнок 1

- •Малюнок 2

- •Малюнок 3

- •Малюнок 4

- •Малюнок 5

- •Малюнок 6

- •Малюнок 7 Малюнок 8

- •Малюнок 9 Малюнок 10

- •Малюнок 11

- •Малюнок 12

- •Малюнок 13

- •Практичне заняття 4

- •Малюнок 1

- •Малюнок 10

- •Малюнок 11

- •Лабораторна робота 1

- •Малюнок 1

- •Малюнок 2

- •Малюнок 3

- •Малюнок 4

- •Малюнок 5

- •Малюнок 4

- •Малюнок 5

- •Малюнок 6

- •Малюнок 7

- •Малюнок 8

- •Малюнок 9 Малюнок 10

- •Лабораторна робота 2

- •Малюнок 1

- •Малюнок 2

- •Малюнок 3

- •Малюнок 4

- •Малюнок 9

- •Малюнок 10

- •Лабораторна робота 3

- •Малюнок 1

- •Малюнок 2

- •Малюнок 3

- •Малюнок 10

- •Малюнок 12

- •Малюнок 13

- •Малюнок 14

- •Малюнок 15

- •Малюнок 17

- •Малюнок 18

- •Малюнок 19 Малюнок 20

- •Малюнок 21

- •Малюнок 24

- •Лабораторна робота 4

- •Малюнок 1

- •Малюнок 2

- •Малюнок 3 Малюнок 4

- •Малюнок 5

- •Малюнок 6

- •Малюнок 7

- •Малюнок 9

- •Малюнок 10

- •Малюнок 11

- •Малюнок 12

- •Малюнок 13

- •Лабораторна робота 5

- •Алгоримізація обчислювальних процесів. Vba

- •Малюнок 1

- •Малюнок 2

- •Малюнок 3

- •Малюнок 4

- •Малюнок 5 Малюнок 6

- •Малюнок 13

- •Малюнок 14

- •Малюнок 15

- •Малюнок 16

- •Малюнок 17

Малюнок 7 Малюнок 8

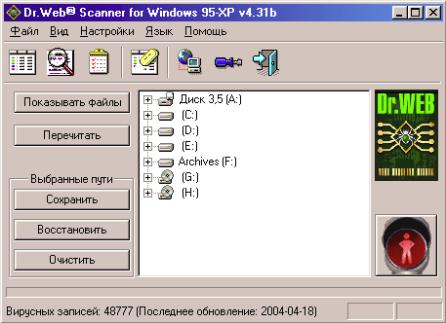

За вказівками викладача завантажте на виконання антивірусне прикладення Dr.Web (малюнок 9). Негайно після запуску програма проводить антивірусне сканування оперативної пам'яті і файлів автозавантаження Windows. Сканування решти об'єктів файлової системи проводиться по запиту користувача. Файлова система представлена в центральній частині вікна у вигляді ієрархічного дерева. При необхідності, його можна розгорнути до каталогів будь-якого рівня.

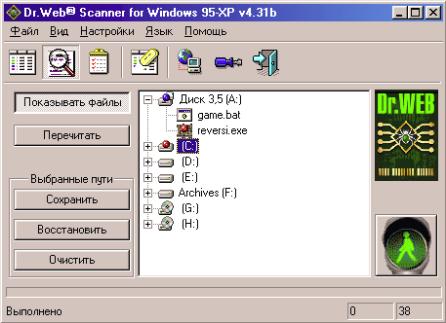

Оберіть в ієрархічному списку потрібні об'єкти (на малюнку 10 зображено ситуацію, коли для сканування обрано весь логічний диск C: і один з файлів на дискеті. Для того, щоб приступити до сканування обраних об'єктів, натисніть на кнопку

головного

вікна.

головного

вікна.

За умовчанням, разом з обраними об'єктами перевіряються підкаталоги всіх обраних каталогів і логічних дисків, а також завантажувальні сектори всіх логічних дисків, на яких обрано хоча б один каталог або файл, а також головні завантажувальні сектори відповідних фізичних дисків.

Малюнок 9 Малюнок 10

За умовчанням, програма визначає серед обраних файлів ті, які можуть бути носіями вірусів по своїй внутрішній структурі (розширення імені файлу при цьому до уваги не приймається), і проводить їх антивірусне сканування, використовуючи як вірусні бази, так і евристичний аналізатор (алгоритм, що дозволяє з великою вірогідністю виявляти невідомі програмі віруси на основі загальних принципів їх створення). Виконувані файли, упаковані спеціальними пакувальниками, при перевірці розпаковуються, перевіряються файли в архівах всіх основних поширених типів (Zip, Arj, Lha, Rar та ін.), файлових контейнерах (Powerpoint, RTF і інших), а також файли у складі листів в поштових скриньках поштових програм.

У разі виявлення відомого вірусу або при підозрі на зараженість об'єкту вірусом програма, за умовчанням інформує користувача про це в спеціальному полі звіту, що породжується в нижній частині головного вікна (малюнок 11).

Малюнок 11

За умовчанням, програма лише інформує користувача про всі заражені і підозрілі об'єкти. Ви можете використовувати програму для того, щоб спробувати відновити функціональність зараженого об'єкту (вилікувати його), а при неможливості - для ліквідації витікаючої від нього загрози.

3. Для цього клацніть по рядку з потрібним об'єктом в таблиці виявлених інфекцій правою клавішею миші. У контекстному меню, що відкрилося (малюнок 12), оберіть потрібну дію.

Малюнок 12

Якщо обрано варіант Вылечить, то необхідно також вибрати дію, яка буде зроблено у разі неможливості лікування.

Для підозрілих об'єктів лікування неможливе. Для файлів в архівах, контейнерах або у складі листів ніякі дії не неможливі.

Після виконання наказаних дій в колонці Действие таблиці інфекцій з'явиться повідомлення про результат операції.

Для того, щоб змінити настройки програми, оберіть в головному меню пункт Настройки, після чого в підменю, що відкрилося, оберіть пункт Изменить настройки. Відкриється вікно настройок, що містить декілька вкладинок (малюнок 13).