- •Введение

- •Лабораторная работа 1 локальные вычислительные сети на базе управляемых коммутаторов ethernet

- •1.1.Краткие теоретические сведения

- •1.2.Порядок проведения работы

- •Сетевые утилиты операционной системы Windows

- •Команды операционной системы ios

- •1.3.Содержание отчета

- •1.4.Контрольные вопросы

- •Виртуальные локальные сети

- •1.5.Краткие теоретические сведения

- •1.6.Порядок проведения работы

- •Команды операционной системы ios

- •1.10.Порядок проведения работы

- •1.11.Содержание отчета

- •Команды операционной системы ios

- •1.12.Контрольные вопросы

- •Основы маршрутизируемых сетей

- •1.13.Краткие теоретические сведения

- •1.14.Порядок проведения работы

- •Команды операционной системы ios

- •1.18.Порядок проведения работы

- •Команды операционной системы ios

- •1.19.Содержание отчета

- •1.20.Контрольные вопросы

- •Управление сетевым оборудованием фирмы cisco

- •1.21.Краткие теоретические сведения

- •1.22.Порядок проведения работы

- •1.23.Содержание отчета

- •Команды операционной системы ios

- •1.24.Контрольные вопросы

- •Лабораторная работа 2 брандмауэр cisco secure pix 515

- •2.1.Краткие теоретические сведения

- •2.2.Порядок проведения работы

- •2.3.Содержание отчета

- •2.4.Контрольные вопросы

- •Библиографический список

- •Приложение 1

- •Приложение 2

- •644046, Г. Омск, пр. Маркса, 35

1.6.Порядок проведения работы

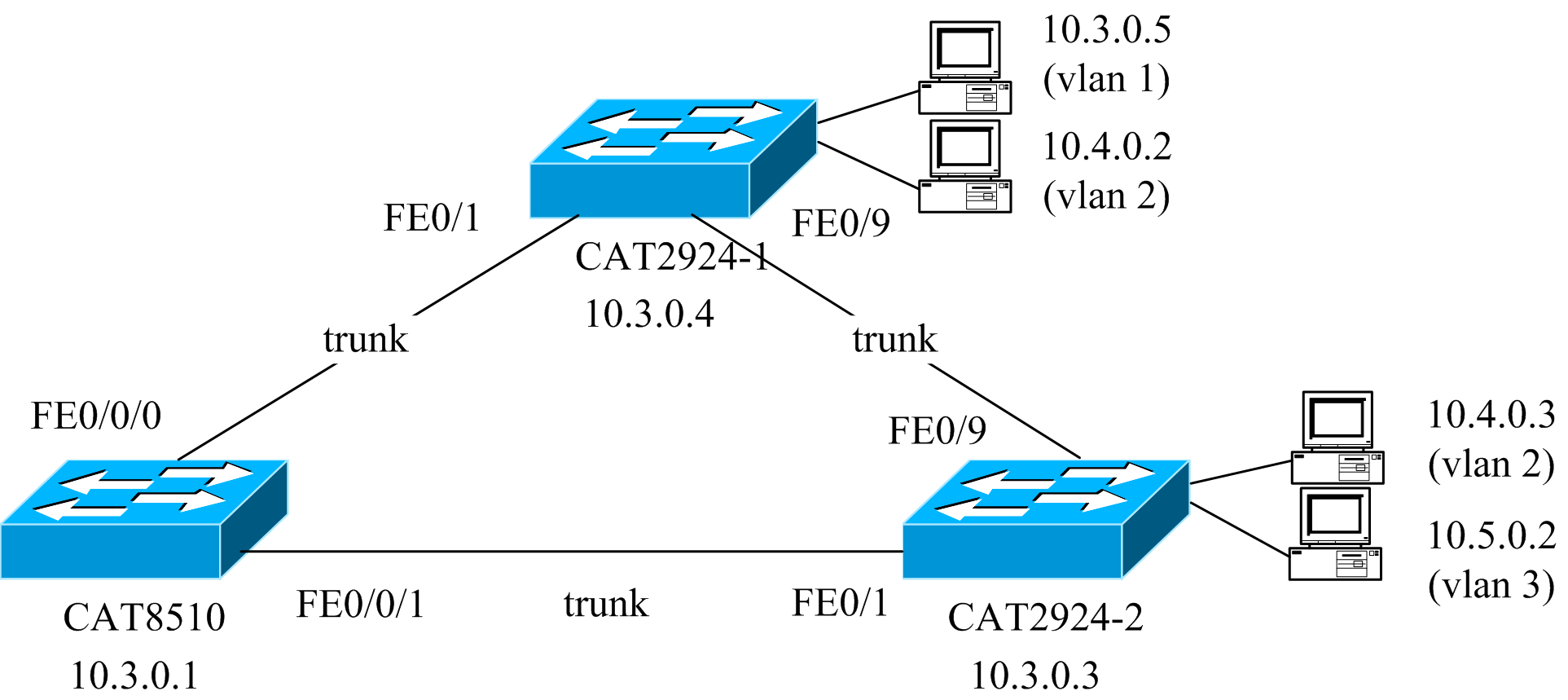

Лабораторная работа проводится на оборудовании, находящемся в стойке с коммутаторами. Схема соединения этих коммутаторов приведена на рис. 2.1.

При выполнении работы необходимо учитывать, что маршрутизирующий коммутатор (CAT8510) соединен с двумя другими коммутаторами и не имеет прямого подключения к учебным компьютерам. Настройку этого коммутатора следует проводить обдуманно. Попытка выяснить назначение команды по результату ее выполнения может привести к потере соединения с коммутатором и к невозможности исправить неверные команды. После перегрузки устройства всю настройку требуется выполнять заново.

Рис. 2.1. Схема соединения оборудования

В первоначальной конфигурации оба интерфейса маршрутизирующего коммутатора (FE0/0/0 и FE0/0/1) объединены в одну группу (bridge-group), т. е. рассматриваются устройством как два интерфейса одного коммутатора канального уровня. При настройке маршрутизации между виртуальными локальными сетями один из интерфейсов необходимо исключить из группы и тогда он будет работать как интерфейс маршрутизатора.

В лабораторной работе необходимо выполнить следующие действия.

Переведите один из интерфейсов коммутатора, к которому подсоединен компьютер группы, во вторую виртуальную локальную сеть, другой – в третью. Проверьте соединение этих компьютеров.

Определите режимы виртуальных сетей, в которые можно устанавливать порты коммутатора.

Настройте транковое соединение между коммутаторами. Убедитесь в том, что компьютеры, подключенные к разным коммутаторам, но к одной виртуальной локальной сети, могут обмениваться между собой трафиком.

Переведите один из интерфейсов, к которому подсоединен компьютер группы, в транковый режим и просмотрите с помощью программы-снифера полученные пакеты. Определите, какая информация передается в этих пакетах.

Настройте транковое соединение между коммутатором и маршрутизатором и маршрутизацию между виртуальными локальными сетями.

Команды, необходимые для выполнения работы, приведены в табл. 2.1.

Таблица 2.1

Команды операционной системы ios

Команда |

Режим |

Описание команды |

switchport |

Конфигурация интерфейса |

Настраивает параметры интерфейса коммутатора |

switchport access vlan номер_вилана |

То же |

Переводит интерфейс коммутатора в соответствующую виртуальную локальную сеть |

switchport mode trunk |

» |

Переводит интерфейс коммутатора в транковый режим |

switchport trunk encapsulation isl/dot1q |

» |

Задает протокол инкапсуляции для транкового интерфейса |

(no) bridge-group номер_ группы |

» |

Присоединяет интерфейс маршрутизирующего коммутатора к группе интерфейсов, образующих виртуальный коммутатор второго уровня |

interface имя_интерфейса. номер_подинтерфейса |

Глобальная конфигурация (конфигурация интерфейса) |

Создает подынтерфейс (переводит в режим конфигурации подынтерфейса) |

encapsulation isl номер_вилана |

Конфигурация интерфейса |

Устанавливает тип инкапсуляции isl для определенной виртуальной сети, обычно применяется на подынтерфейсах |

ip address адрес маска |

То же |

Назначает IP-адрес интерфейсу (определяет IP-подсеть интерфейса) |

show vlan |

Привилегированный |

Выводит на терминал информацию о виртуальных сетях на коммутаторе |

show vlans |

То же |

Выводит на терминал информацию о VLAN-подынтер-фейсах на маршрутизаторе |

show vtp |

» |

Выводит на терминал параметры протокола виртуального транкинга |

1.7.Содержание отчета

Подробные схемы для всех экспериментов с указанием IP-адресов компьютеров и коммутаторов (в том числе подынтерфейсов), режимов работы интерфейсов коммутаторов.

Конфигурации коммутаторов для каждого эксперимента.

Примеры кадров, полученных с помощью программы-снифера.

Выводы по результатам работы и ответы на контрольные вопросы.

1.8.Контрольные вопросы

Какие недостатки присущи большим локальным сетям?

Что такое виртуальная локальная сеть?

Что такое транковое соединение?

В чем заключается принцип инкапсуляции?

Какие поля содержит кадр, сформированный протоколом ISL?

Как настраиваются виртуальные локальные сети?

Как настраивается маршрутизация между виртуальными локальными сетями?

ПРОТОКОЛ ПОКРЫВАЮЩЕГО ДЕРЕВА

Цель работы: приобретение навыков настройки и администрирования локальных сетей, использующих протокол покрывающего дерева.

1.9.Краткие теоретические сведения

Алгоритм «прозрачного моста» не позволяет создавать сети с топологией, содержащей циклы (в теории графов – замкнутый маршрут). Если топология содержит цикл, то кадр, посланный компьютеру, информации о котором нет в таблицах коммутации, будет передаваться коммутаторами на все интерфейсы, что приведет к размножению кадра и бесконечной пересылке по циклу нескольких кадров. Помимо снижения полезной пропускной способности сети, это приведет к постоянной смене на некоторых коммутаторах информации об интерфейсе для адреса отправителя этого кадра.

При создании резервных линий связи в топологии сети неизбежно образуются циклы. Для работоспособности сети в нормальном режиме работы резервные линии должны быть отключены и задействованы лишь при выходе из строя основных. Для автоматического включения и отключения резервных линий применяют протокол покрывающего дерева.

В теории графов покрывающим деревом называют подграф, проходящий через все вершины и не имеющий циклов. Применительно к компьютерным сетям покрывающим деревом будет называться топология, соединяющая все коммутаторы без циклов.

При построении покрывающего дерева сначала происходит выбор корневого коммутатора, после чего определяются ветви дерева. Корневым выбирается коммутатор с наименьшим идентификатором. Идентификатор может задаваться администратором сети. Если идентификатор не задан, то корневым выбирается коммутатор с наименьшим MAC-адресом.

На втором этапе построения покрывающего дерева остальные коммутаторы выбирают путь до корневого с наименьшей стоимостью. Стоимость пути определяется, как сумма стоимости всех линий связи пути. Стоимость линии связи зависит от ее пропускной способности и может задаваться администратором.

Во время построения покрывающего дерева коммутаторы не передают пользовательский трафик. После построения дерева коммутаторы передают пакеты «приветствия», которые позволяют обнаружить изменения в топологии.

В случае, если имеются несколько виртуальных локальных сетей, покрывающие деревья строятся отдельно для каждой из них. Администратор может назначить для каждой виртуальной сети свой приоритет и таким образом распределить трафик по различным линиям.