- •Содержание

- •2. Лабораторный практикум

- •2.1. Лабораторная работа №1. Установка операционных систем на виртуальные машины vmWare и VirtualBox

- •2.1.1 Установка и настройка vmWare WorkStation 6

- •1.3.3 Установка ос. Общая часть для консольной и графической версий

- •1.3.4 Установка ос. Консольная версия

- •2.1.3.5 Установка ос. Графическая версия (gui)

- •2.1.4 Установка клиентской ос Windows xp sp3 на виртуальную машину

- •2.1.4.1 Создание виртуальной машины

- •2.1.4.2 Установка ос

- •2.1.5 Проверка работоспособности сети и сервисов

- •2.1.5.1 Виртуальная машина на базе ос Windows xp sp3

- •2.1.5.2 Виртуальная машина на базе ос Linux Fedora Core 8

- •2.2. Лабораторная работа №2. Настройка виртуальной частной сети (vpn)

- •2.2.1 Настройка сервера на базе Linux. Консольная версия ос

- •2.2.2 Настройка сервера на базе Linux. Графическая (gui) версия ос

- •2.2.3 Настройка типичного клиента на базе ос Windows xp

- •2.3. Лабораторная работа №3. Установка пользовательских приложений

- •2.3.1 Установка серверного по на Linux. Консольная версия ос

- •2.3.1.1 Настройка сервера Samba

- •2.3.1.2 Отключение системы защиты SeLinux

- •2.3.1.3 Установка на сервере Linux «1с – Предприятие Сервер»

- •2.3.2 Установка серверного по на Linux. Графическая (gui) версия ос

- •2.3.2.1 Настройка сервера Samba

- •2.3.2.2 Отключение системы защиты SeLinux

- •3.2.3 Установка на сервере Linux «1с – Предприятие Сервер»

- •2.3.3 Установка клиента 1с для Windows xp sp3

- •2.4. Лабораторная работа №4. Настройка доступа в сеть средствами Kerio WinRoute FireWall

- •2.4.1 Требования к установленному программному обеспечению

- •2.4.2 Установка Kerio WinRoute FireWall

- •2.4.3 Базовая настройка доступа во внешнюю сеть

- •2.5. Лабораторная работа №5. Разработка корпоративной информационной системы

- •2.5.1 Теоретические сведения

2.2.2 Настройка сервера на базе Linux. Графическая (gui) версия ос

Настройка OpenVPN сервера со статическим ключом в GUI Linux также очень проста.

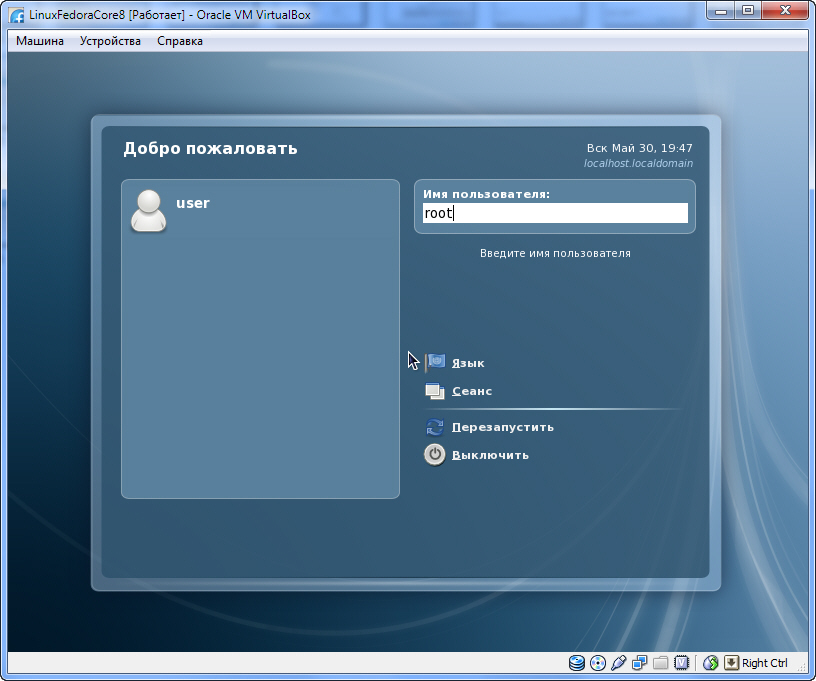

Запускаем ОС под учетной записью супер-пользователя (root). Здесь и далее все действия (если не указано обратное) выполняются именно в этой учетной записи;

Рис.

2.107 Запуск ОС от привилегированного

пользователя (root)

Рис.

2.107 Запуск ОС от привилегированного

пользователя (root)

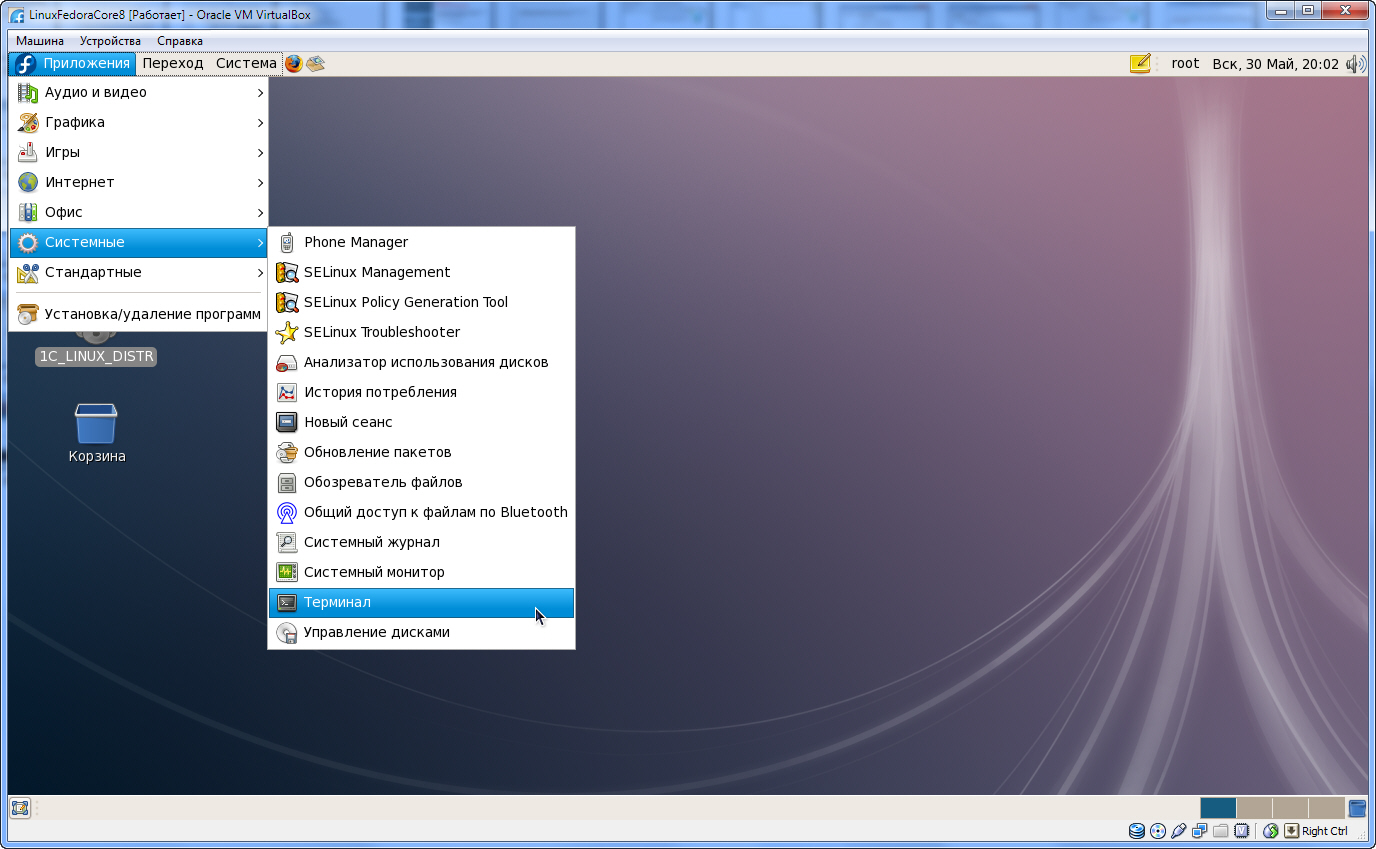

Заходим в терминал «Программы – Системные – Терминал»;

Рис.

2.108 Доступ к терминалу ОС

Рис.

2.108 Доступ к терминалу ОС

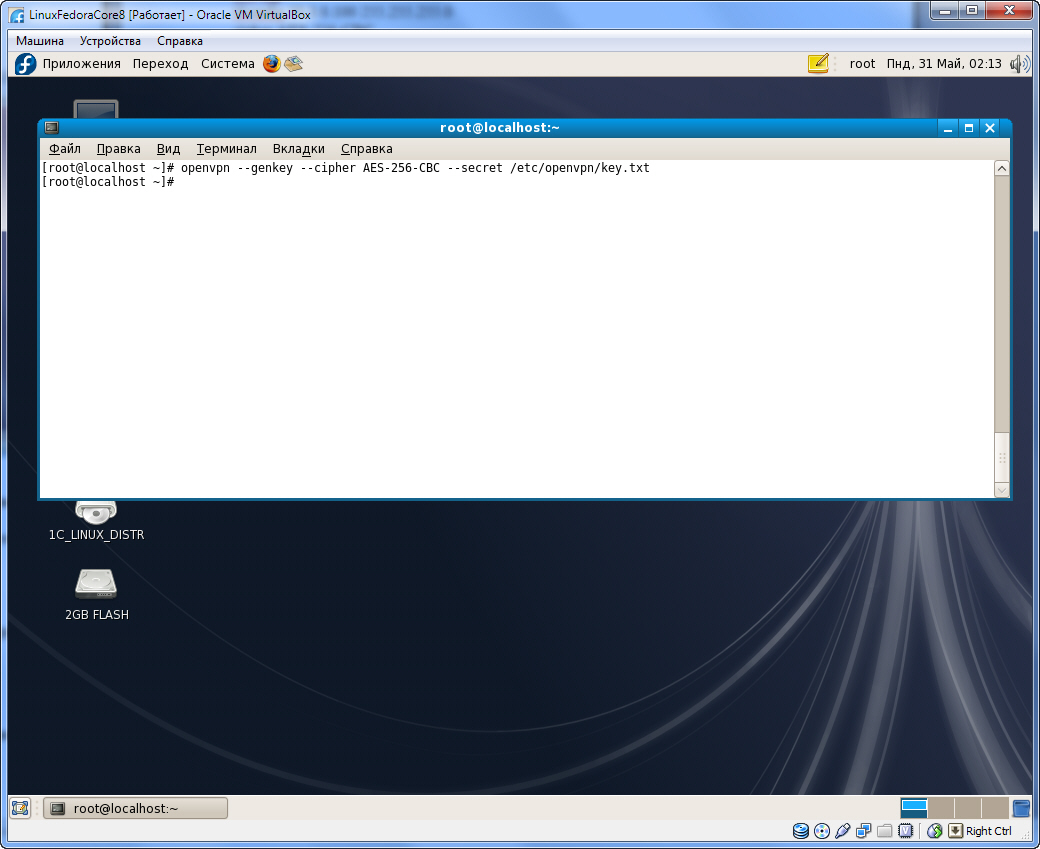

Генерируем статичный ключ командой: openvpn --genkey --cipher AES-256-CBC --secret /etc/openvpn/key.txt Где AES-256-CBC это алгоритм шифрования а «/etc/openvpn/key.txt» это файл в который запишется ключ и который нужно отдать клиенту любым безопасным методом. В условиях лабораторной работы это можно сделать при помощи USB-Flash накопителя;

Рис.

2.109 Команда на генерацию ключа OpenVPN

Рис.

2.109 Команда на генерацию ключа OpenVPN

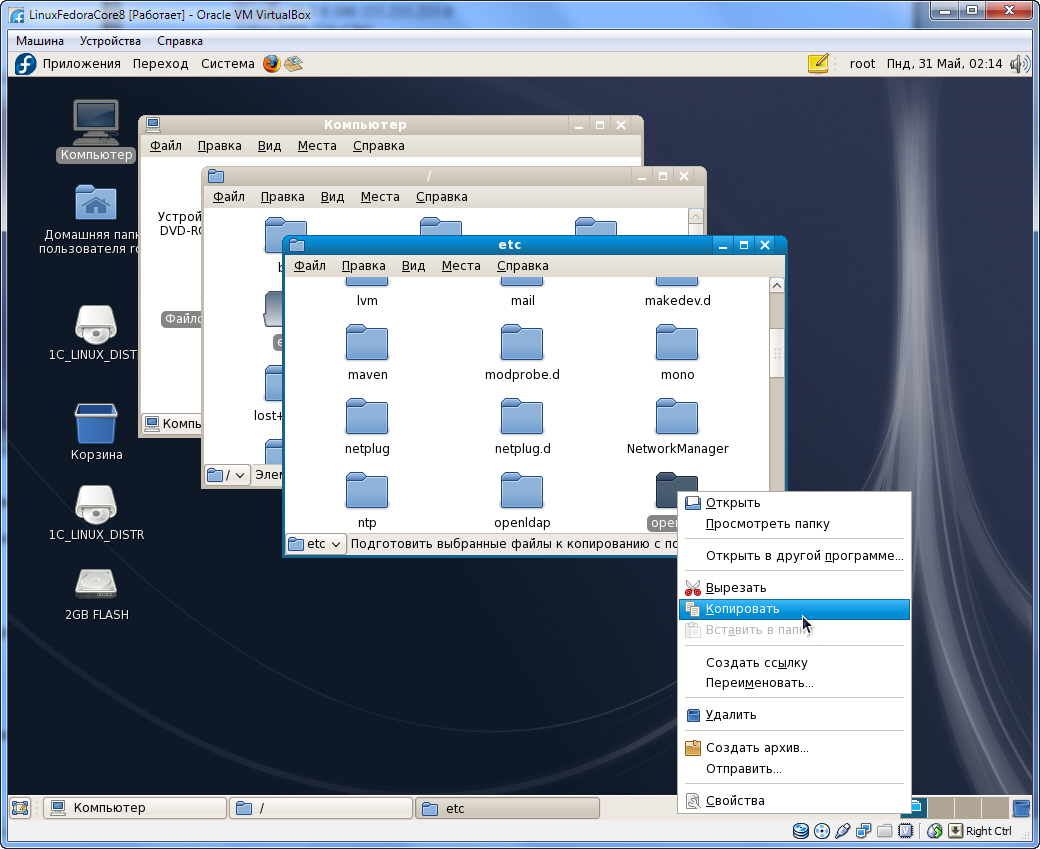

Открываем «Компьютер – Файловая система – etc» и копируем папку «openvpn» через контекстное меню;

Рис.

2.110 Копирование каталога «openvpn»

Рис.

2.110 Копирование каталога «openvpn»

Для VirtualBox: Монтируем физический USB-Flash накопитель в виртуальную машину. Для этого переходим в меню виртуальной машины «Устройства – Устройства USB» и находим там свой USB-Flash накопитель. Во вкладки «Компьютер» нашей ОС появится соответствующее устройство; Для VMWare: USB-Flash накопитель считается смонтированным в ту среду (хозяйская или гостевая ОС), которая активна на момент его подключения. Т.е. для того чтобы накопитель был виден в виртуальной машине, необходимо сделать машину активной (системный курсор становится курсором виртуальной, а не физической машины, вы работаете только в гостевой ОС) и подключить ваш накопитель. Он определится автоматически;

Рис.

2.111 Подключение USB-Flash накопителя с среде

VirtualBox

Рис.

2.111 Подключение USB-Flash накопителя с среде

VirtualBox

Аналогично, как описывалось в п.2 вставляем папку «openvpn» на ваш смонтированный USB-Flash накопитель;

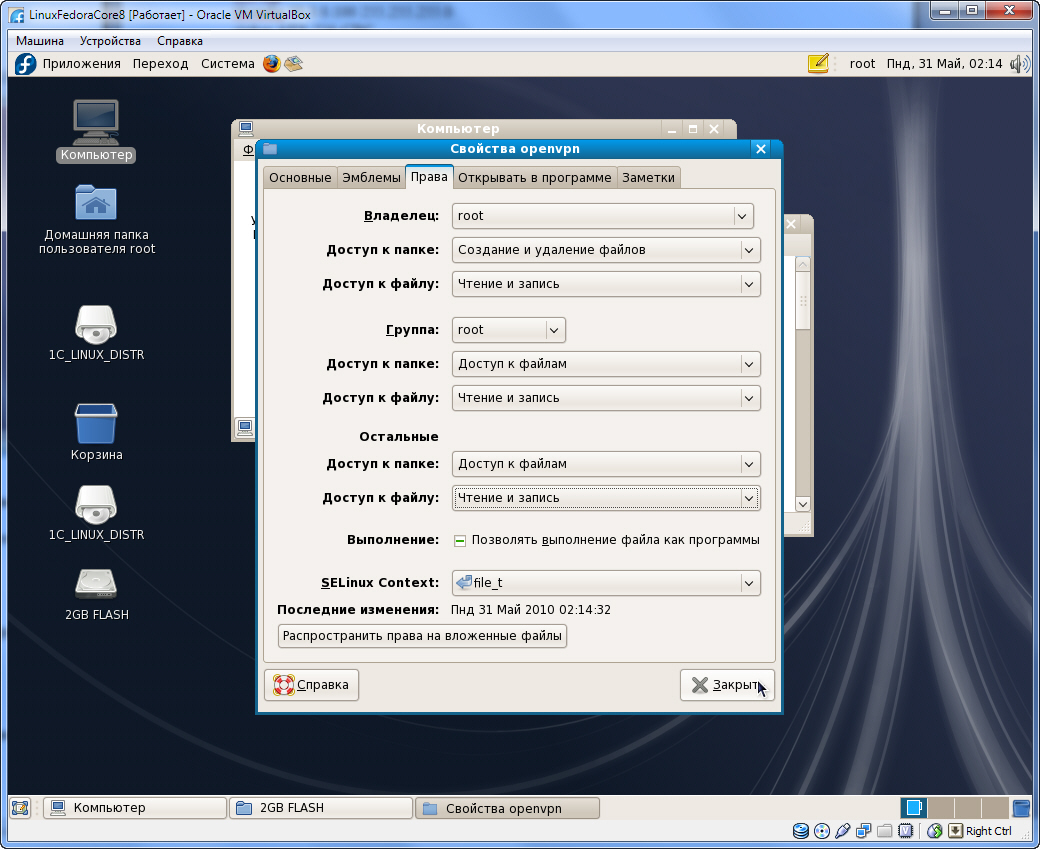

Для того чтобы скопированная папка стала доступна другим пользователям других ОС необходимо через контекстное меню этой папки выбрать пункт «Свойства», перейти на вкладку «Права» и во всем трех полях «Доступ к файлу» выбрать пункт «Чтение и запись». Затем нажать кнопку «Закрыть»;

Рис.

2.112 Назначение прав папке «openvpn»

Рис.

2.112 Назначение прав папке «openvpn»

Следующим этапом нужно настроить саму OpenVPN. Переходим в «Компьютер – Файловая система – etc – openvpn» и с помощью контекстного меню «Создать документ – Пустой файл» создаем файл. Даем ему имя «openvpn.conf». Открываем созданный файл и вводим в него:

dev tap

ifconfig 10.3.0.100 255.255.255.0

cipher AES-256-CBC

secret /etc/openvpn/key.txt

keepalive 10 60

После ввода сохраняем изменения и закрываем тестовый редактор. В файле директивы означают:

dev - тип виртуального устройства туннеля. Может принимать значение tun или tap. Тun позволяет создавать только соединения типа точка-точка, tap виртуальные сегменты Еthernet.

ifconfig - назначает виртуальному tun/tap интерфейсу IP - адрес. Указывает адрес удаленного интерфейса. Это необходимо, потому что туннель работает как стандартное соединение "точка - точка".

cipher - алгоритм, используемый для шифрования пакетов

secret - указывает имя файла, в котором хранится статический ключ, используемый для шифрования потока

keepalive - контроль за состоянием соединений. В случае если по туннелю не передаются данные, через некоторое время посылается ping, для того чтобы соединение не разрывалось.

Настало время запустить демон. Для этого в терминале пишем команду:

/etc/init.d/openvpn start

После этого мы должны увидеть в терминале положительный статус у демона. Для того чтобы при перезагрузке сервер VPN включался при загрузке следует добавить его в уровень запуска, для этого в терминале введем;

/sbin/chkconfig --level 35 openvpn on

Так же требуется проверить , отключен ли межсетевой экран, для этого введем:

/etc/init.d/iptables status

Если по каким-либо причинам межсетевой экран задействован, то введем:

/etc/init.d/iptables stop

/sbin/chkconfig iptables off

reboot