- •Государственное образовательное учреждение высшего профессионального образования «Тульский государственный университет»

- •Конспект лекций

- •Информатика

- •Содержание

- •Системы счисления. Позиционные и непозиционные системы

- •2.1. Кодирование текста

- •2.2. Растровая и векторная графика

- •2.3. Представление цвета

- •2.4. Представление звука. Ацп. Цап

- •3.1. Принцип фон Неймана

- •3.2. Общая структурная схема процессора

- •3.3. Арифметико-логическое устройство (алу)

- •3.4. Адрес ячейки памяти

- •3.5. Регистры процессора

- •3.6. Как процессор складывает два числа

- •4.1. Эволюция средств вычислений

- •4.2. Эволюция эвм

- •4.3. Поколения эвм

- •5.1. Эволюция персональных эвм

- •5.2. Классификация эвм

- •6.1. Программное обеспечение

- •6.2. Функции ос

- •6.3. Трансляция программ

- •6.5. Декомпозиция

- •6.6. Объектно-ориентированное программирование

- •7.1. Понятие алгоритма. Свойства алгоритма

- •7.2. Способы записи алгоритма: псевдокод, блок-схема

- •7.3. Преобразование программы в машинные коды. Интерпретаторы и компиляторы

- •7.4. Оптимизация кода для повышения эффективности

- •7.5. Структура ide. Отладка программ

- •8.1. Описание структуры проекта

- •8.2. Описание структуры модуля

- •8.3. Описание элементов программ

- •8.4. Алфавит языка программирования

- •8.5. Идентификаторы, константы, выражения

- •9.1. Целая и вещественная арифметика

- •9.2. Приоритет операций

- •9.3. Встроенные функции. Построение сложных выражений

- •10.1. Встроенные типы данных. Целые типы. Представление знака числа. Арифметическое переполнение

- •10.1.1. Встроенные типы данных

- •10.1.2. Целые типы

- •10.1.3. Представление знака числа

- •10.1.4. Арифметическое переполнение

- •10.2. Вещественные типы. Сопроцессор

- •10.3. Текстовые типы

- •10.4. Логический тип

- •10.5. Оператор присваивания. Совместимость типов по присваиванию

- •11.1. Устройства вывода

- •11.2. Объекты, обеспечивающие вывод данных на экран

- •11.2.1. Перечень компонентов ввода и отображения текстовой информации

- •11.2.2. Отображение текста в надписях компонентов Label, StaticText и Panel

- •11.2.3. Окна редактирования Edit и MaskEdit

- •11.2.4. Многострочные окна редактирования Memo и RichEdit

- •11.2.5. Группа радиокнопок – компонент RadioGroup

- •Ввод и отображение целых чисел — компоненты UpDown и SpinEdit

- •11.2.6. Компоненты выбора из списков — ListBox, CheckBox, CheckListBox и ComboBox

- •11.2.7. Таблица строк — компонент StringGrid

- •11.2.8. Функция InputBox

- •11.2.9. Процедура ShowMessage

- •11.3. Вывод в текстовый файл

- •11.3.1. Объявление файла

- •Назначение файла

- •11.3.2. Вывод в файл

- •11.3.3. Открытие файла для вывода

- •11.3.4. Ошибки открытия файла

- •11.3.5. Закрытие файла

- •11.4. Устройства ввода. Ввод с клавиатуры. Реакция на действия пользователя

- •11.4.1. Устройства ввода

- •11.5. Ввод из файла

- •11.5.1. Открытие файла

- •11.5.2. Чтение данных из файла

- •11.5.3. Чтение чисел

- •11.5.4. Чтение строк

- •12.1. Ветвление

- •12.2. Логические (булевские) операции

- •12.3. Составной оператор

- •12.4. Оператор ветвления if

- •12.5. Оператор ветвления case

- •12.6. Исключительные ситуации

- •13.1. Функции цикла в программе. Циклы с пред- и постусловием

- •13.2. Оператор While. Вечные циклы

- •13.3. Вечные циклы

- •13.4. Оператор repeat. Процедуры inc и dec

- •13.5. Цикл с переменной for

- •13.6. Команды break и continue

- •13.7. Вложенные циклы

- •13.8. Примеры задач с циклами

- •14.1. Объявление массива

- •14.2. Операции с массивами

- •14.2.1. Вывод массива

- •14.2.2. Ввод массива

- •14.2.3. Поиск минимального (максимального) элемента массива

- •14.2.4. Поиск в массиве заданного элемента

- •14.3. Ошибки при использовании массивов

- •15.1. Создание пользовательских функций. Передача аргументов

- •15.2. Глобальные и локальные переменные

- •15.3. Примеры написания пользовательских функций

- •15.4. Процедуры

- •15.5. Процедуры программиста

- •15.6. Передача параметров по ссылке и значению

- •15.7. Перегрузка процедур и функций

- •15.8. Упреждающее объявление процедур и функций (forward)

- •16.1. Основные понятия компьютерной графики

- •16.2. Получение сведений о режимах экрана. Эффекты прозрачности

- •16.3. Графические построения

- •16.4. Построение графиков функций

- •16.5. Использование компонента tChart

- •16.6. Обновление изображения

- •17.1. Анимация на основе операции xor

- •17.2. Буферизация фона

- •17.3. Работа с таймером

- •18.1. Виды диалога

- •18.2. Стандарты пользовательского интерфейса

- •18.2.3. Размеры окон

- •18.2.2. Размеры элементов управления

- •Надписи на элементах управления:

- •18.2.4. Схема расположения

- •19.1. Технология mmx

- •19.2. Мультимедийные аппаратные интерфейсы

- •20.1. Тест Тьюринга

- •20.2. Представление знаний и вывод на знаниях

- •20.3. Модели представления знаний

- •20.4. Вывод на знаниях

- •21.1. Основы телекоммуникаций и распределенной обработки информации

- •21.2. Каналы связи

- •21.2.1. Аналоговые и цифровые каналы

- •21.2.2. Коммутируемые и выделенные каналы

- •21.2.3. Двух- и четырехпроводные каналы

- •21.3. Семиуровневая модель osi

- •21.3.1. Физический уровень

- •21.3.2. Канальный уровень

- •21.3.3. Верхние уровни osi

- •21.4. Управление потоком

- •21.5. Технология "клиент-сервер"

- •22.1. Методы защиты информации

- •22.2. Основы криптографии

- •22.3. Симметричные криптосистемы

- •22.3.1.Моно- и многоалфавитные подстановки

- •22.3.2. Перестановки

- •22.3.3. Гамирование и блочные шифры

- •22.4. Алгоритмы цифровой подписи

- •22.5. Сжатие данных

- •22.5.1. Методы сжатия изображений

- •22.6. Понятие об экономических и правовых аспектах информационных технологий

22.3. Симметричные криптосистемы

Классификация симметричных криптосистем показана на рис 34.

Рис. 22.2. Классификация симметричных криптосистем

22.3.1.Моно- и многоалфавитные подстановки

Подстановки - наиболее пpостой вид пpеобpазований, заключающийся в замене символов исходного текста на дpугие (того же алфавита) по более или менее сложному пpавилу.

Рассмотрим, как зашифровать сообщение методом моноалфавитной подстановки. Вначале используем так называемый шифр Цезаря. Предположим, что требуется зашифровать сообщение:

"ГДЕ АББА".

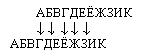

Как известно, циклический шифр Цезаря получается заменой каждой буквы открытого текста буквами этого же алфавита, расположенными впереди через определенное число позиций, например через три позиции. Циклическим он называется потому, что при выполнении замены вслед за последней буквой алфавита вновь следует первая буква алфавита. Запишем фрагменты русского алфавита и покажем, как выполняется шифрование:

В результате проведенного преобразования получится шифрограмма:

"ЁЖЗ ГДДГ".

В данном случае ключом является величина сдвига (число позиций между буквами). Число ключей этого шифра невелико (оно равно числу букв алфавита). Не представляет труда вскрыть такую шифрограмму перебором всех возможных ключей.

Замена может осуществляться на символы другого алфавита и с более сложным ключом (алгоритмом замены). При шифровании буквы могут быть заменены числами (в простейшем случае порядковыми номерами букв в алфавите). Тогда наша шифровка будет выглядеть так:

4-5-6-1-2-2-1.

Замена символов открытого текста может происходить на специальные символы, например на "пляшущих человечков", как в рассказе К.Дойла.

Длинные сообщения, полученные методом одноалфавитной замены (другое название - шифр простой однобуквенной замены), раскрываются с помощью таблиц относительных частот. Для этого подсчитывается частота появления каждого символа, делится на общее число символов в шифрограмме. Затем с помощью таблицы относительных частот определяется, какая была сделана замена при шифровании. В Табл. 2 приведены частоты встречаемости букв русского языка:

Табл. 2

|

А |

0,0896 |

|

Б |

0,0197 |

|

В |

0,04 |

|

Г |

0,0153 |

|

Д |

0,0358 |

|

Е |

0,0856 |

|

Ж |

0,0064 |

|

З |

0,0193 |

|

И |

0,0739 |

|

Й |

0,094 |

|

К |

0,0322 |

|

Л |

0,0280 |

|

М |

0,0417 |

|

Н |

0,0662 |

|

О |

0,094 |

|

П |

0,0421 |

|

Р |

0,0561 |

|

С |

0,0554 |

|

Т |

0,0611 |

|

У |

0,0179 |

|

Ф |

0,0034 |

|

Х |

0,093 |

|

Ц |

0,087 |

|

Ч |

0,0118 |

|

Ш |

0,0032 |

|

Щ |

0,0048 |

|

Ь |

0,0125 |

|

Ы |

0,0225 |

|

Ъ |

0,0002 |

|

Э |

0,033 |

|

Ю |

0,0063 |

|

Я |

0,0243 |

Повысить криптостойкость позволяют многоалфавитные шифры замены (или шифры многозначной замены). При этом каждому символу открытого алфавита ставят в соответствие не один, а несколько символов шифровки.

Ниже приведен фрагмент многоалфавитного ключа замены.

|

А |

Б |

В |

Г |

Д |

Е |

|

18 |

7 |

5 |

19 |

21 |

2 |

|

12 |

4 |

90 |

35 |

83 |

15 |

|

48 |

14 |

22 |

10 |

99 |

32 |

С помощью многоалфавитного шифра сообщение "ГДЕ АББА" можно зашифровать несколькими способами:

19-83-32-48-4-7-12,

10-99-15-12-4-14-12 и т.д.

Для каждой буквы исходного алфавита создается некоторое множество символов шифрограммы так, что множества каждой буквы не содержат одинаковых элементов. Многоалфавитные шифры изменяют картину статистических частот появления букв и этим затрудняют вскрытие шифра без знания ключа.

Рассмотрим еще один многоалфавитный шифр замены, который был описан в 1585 французским дипломатом Блезом де Виженером. Шифрование производится с помощью, так называемой таблицы Виженера (Рис. 21). Здесь, как и прежде, показана лишь часть таблицы для того, чтобы изложить лишь идею метода.

Каждая строка в этой таблице соответствует одному шифру простой замены (типа шифра Цезаря). При шифровании сообщения его записывают в строку, а под ним помещают ключ. Если ключ оказывается короче сообщения, то ключ циклически повторяют. Шифровку получают, находя символ в матрице букв шифрограммы. Символ шифрограммы находится на пересечении столбца с буквой открытого текста и строки с соответствующей буквой ключа.

Рис. 21. Код Виженера.

Предположим, что нужно зашифровать сообщение "ГДЕ АББА". В качестве ключа выберем слово "ДЕВА". В результате получим:

|

сообщение |

Г |

Д |

Е |

А |

Б |

Б |

А |

|

ключ |

Д |

Е |

В |

А |

Д |

Е |

В |

|

шифровка |

Я |

Я |

Г |

А |

Э |

Ъ |

Ю |

В результате преобразований получится шифровка:

"ЯЯГ АЭЪЮ".