- •Аспекты и актуальность информационной безопасности гспд

- •Воздействия нарушителей (вн), виды нсд к гспд

- •Технологии передачи данных в гспд

- •1. Дейтаграммная служба

- •2. Виртуальные соединения

- •Задачи обеспечения информационной безопасности гспд

- •Характеристики защищенности информационной сферы гспд

- •Уязвимость гспд и ее проявления

- •Технологические и эксплуатационные уязвимости

- •Пути внесения уязвимостей

- •Субъекты нарушителей на информационную сферу (ис)

- •Модель воздействий нарушителя на технологическом уровне

- •Модель воздействий нарушителя на эксплуатационном уровне

- •Виды вн, нарушающие конфиденциальность информационной сферы

- •Способы реализации вн, нарушающих конфиденциальность ис

- •Виды вн, нарушающие целостность ис

- •Способы реализации вн, нарушающих целостность ис

- •Виды вн доступности ис

- •Способы реализации вн доступности ис

- •Классификация воздействий нарушителя на информационную сферу гспд

- •Угрозы информационной безопасности гспд, последствия вн, риски, ущерб от вн

- •Общее описание технологии х.25

- •Физический уровень стека протоколов технологии х.25

- •Канальный уровень стека протоколов технологии х.25

- •Воздействия нарушителя на канальном уровне стека протоколов сети х.25

- •Пакетный уровень стека протоколов технологии х.25

- •Общее описание технологии Frame Relay

- •Физический уровень технологии fr

- •Канальный уровень стека протоколов технологии fr

- •Сетевой уровень стека протоколов технологии fr

- •Общее описание технологии atm

- •Физический уровень стека протоколов технологии atm

- •Уровень атм стека протоколов технологии атм

- •Уровень адаптации стека протоколов технологии атм

- •Транспортный, сеансовый, представительский и прикладной уровни стека протоколов технологии atm

- •Краткие сведения о технологии tcp/ip

- •Уровень межсетевого взаимодействия стека протоколов технологии tcp/ip

- •Транспортный уровень стека протоколов системы управления ip-cemu

- •Прикладной уровень стека протоколов системы управления ip-cemu

Модель воздействий нарушителя на эксплуатационном уровне

ВН на эксплуатационном этапе могут осуществляться по общедоступным (абонентским) каналам связи ГСПД, по внутренним (магистральным) каналам связи ГСПД, по непредусмотренным каналам, в том числе и радиоканалам связи, а также непосредственно с консоли управления объекта ИБ.

При ВН по абонентским каналам связи ГСПД нарушитель находится за пределами ГСПД (рис. 3.1). В процессе реализации воздействий данного типа нарушителю необходимо подключиться к каналам доступа пользователя к информационной сфере ГСПД. ВН по абонентским каналам связи может осуществляться при помощи оконечного оборудования пользователей ГСПД или при помощи специализированного программно-аппаратного средства нарушителя, «врезаемого» в абонентские каналы связи.

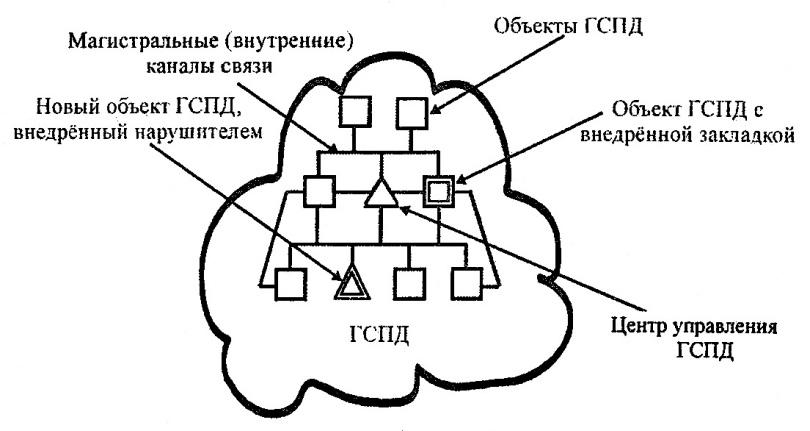

При воздействии на объект ИБ по магистральным каналам связи (рис. 3.2) нарушитель размещается внутри ГСПД. При этом ВН на объект ИБ может реализовываться двумя способами:

-

первый способ реализации ВН по магистральным каналам связи предполагает наличие закладок, внедренных нарушителем в информационную сферу объектов ГСПД - ЦУС или узлов ГСПД. Закладки могут быть активизированы автоматически (например, по наступлении определенного времени) или по команде нарушителя, посланной им по каналам связи. После активизации закладки нарушитель получает возможность несанкционированного управления функциями узлов ГСПД и ЦУС посредством формирования команд управления, направляемых закладкам;

-

второй способ реализации ВН по магистральным каналам связи включает в себя внедрение в информационную сферу ГСПД нового объекта, управление которым осуществляет нарушитель. Такое внедрение может быть реализовано посредством «врезания» нарушителем в магистральные каналы связи ГСПД программно-аппаратного средства нарушителя.

|

Рисунок 3.1 - Схема ВН по удаленным каналам связи ГСПД |

Рисунок 3.2 - Схема ВН по магистральным каналам связи

|

При ВН по радиоканалам связи нарушитель имеет возможность активизировать закладку, ранее внедренную в информационную сферу объектов ГСПД. После активизации в соответствии с командами нарушителя закладка начинает выполнять несанкционированные действия.

ВН с консоли управления осуществляются путем ввода с клавиатуры консоли объекта ИБ команд, направленных на выполнение несанкционированных действий.

На эксплуатационном этапе жизненного цикла ГСПД нарушитель может внести следующие типы уязвимостей: уязвимости, вызванные неправильной настройкой и использованием программно-аппаратного обеспечения ГСПД; уязвимости, обусловленные некорректной разработкой и реализацией политики безопасности ГСПД; уязвимости, связанные с ошибками в реализации организационно-правовых методов защиты; уязвимости, вызванные внедрением нарушителем в компоненты аппаратно-программного обеспечения ГСПД люков, закладок и вирусов.

Выявление уязвимостей на эксплуатационном этапе жизненного цикла ГСПД осуществляется нарушителем путем сбора сведений об информационной сфере ГСПД, изучения системы обеспечения ИБ ГСПД, а также изучения сведений о том, кто, когда и к какой информации, аппаратуре или ресурсам ГСПД получает доступ. Выявление нарушителем уязвимостей ГСПД также возможно посредством вербовки или внедрения в число обслуживающего персонала ГСПД (техников, операторов ГСПД или администраторов безопасности) специально подготовленных агентов. Другими способами выявления уязвимостей ГСПД является анализ трафика ГСПД, т.е. выполнение действий, связанных с обзором передаваемых в ГСПД данных (наличие/отсутствие, частота, направление, последовательность, тип, объем и т.д.), или сбор сведений о параметрах работы программно-аппаратного обеспечения ГСПД. Для целей выявления уязвимостей ГСПД нарушитель может использовать информацию об аппаратно-программном обеспечении ГСПД (например, версию операционной системы, перечень используемых сетевых служб, топологию ГСПД, тип аппаратной платформы ГСПД и др.), информацию об организационно-технических методах и средствах обеспечения ИБ ГСПД (например, методы распределения криптографических ключей, функции центра управления безопасностью и др.), информацию о действиях, выполняемых пользователем, оператором или администратором безопасности ГСПД (например, время начала и завершения работы в ГСПД, список команд управления, используемых оператором или администратором безопасности ГСПД, и др.).

Непосредственная активизация выявленных уязвимостей ГСПД осуществляется нарушителем на этапе эксплуатации путем нарушения одной из характеристик ИБ ГСПД.