- •Аспекты и актуальность информационной безопасности гспд

- •Воздействия нарушителей (вн), виды нсд к гспд

- •Технологии передачи данных в гспд

- •1. Дейтаграммная служба

- •2. Виртуальные соединения

- •Задачи обеспечения информационной безопасности гспд

- •Характеристики защищенности информационной сферы гспд

- •Уязвимость гспд и ее проявления

- •Технологические и эксплуатационные уязвимости

- •Пути внесения уязвимостей

- •Субъекты нарушителей на информационную сферу (ис)

- •Модель воздействий нарушителя на технологическом уровне

- •Модель воздействий нарушителя на эксплуатационном уровне

- •Виды вн, нарушающие конфиденциальность информационной сферы

- •Способы реализации вн, нарушающих конфиденциальность ис

- •Виды вн, нарушающие целостность ис

- •Способы реализации вн, нарушающих целостность ис

- •Виды вн доступности ис

- •Способы реализации вн доступности ис

- •Классификация воздействий нарушителя на информационную сферу гспд

- •Угрозы информационной безопасности гспд, последствия вн, риски, ущерб от вн

- •Общее описание технологии х.25

- •Физический уровень стека протоколов технологии х.25

- •Канальный уровень стека протоколов технологии х.25

- •Воздействия нарушителя на канальном уровне стека протоколов сети х.25

- •Пакетный уровень стека протоколов технологии х.25

- •Общее описание технологии Frame Relay

- •Физический уровень технологии fr

- •Канальный уровень стека протоколов технологии fr

- •Сетевой уровень стека протоколов технологии fr

- •Общее описание технологии atm

- •Физический уровень стека протоколов технологии atm

- •Уровень атм стека протоколов технологии атм

- •Уровень адаптации стека протоколов технологии атм

- •Транспортный, сеансовый, представительский и прикладной уровни стека протоколов технологии atm

- •Краткие сведения о технологии tcp/ip

- •Уровень межсетевого взаимодействия стека протоколов технологии tcp/ip

- •Транспортный уровень стека протоколов системы управления ip-cemu

- •Прикладной уровень стека протоколов системы управления ip-cemu

Уязвимость гспд и ее проявления

Под угрозой информационной безопасности (ИБ) ГСПД понимается возможное ВН информационной безопасности на информационную сферу ГСПД, непредотвращение, необнаружение и неликвидация последствий которого средствами ГСПД может привести к ухудшению заданного уровня качества службы или к ухудшению заданных качественных характеристик функционирования ГСПД и, как следствие, к нанесению ущерба пользователю или оператору ГСПД или государству.

Совершенно очевидно, что любая успешная атака нарушителя (ВН), направленная на реализацию угрозы ИБ ГСПД, непременно использует определенные особенности и уязвимости построения и функционирования ГСПД, в том числе и средств обеспечения ИБ. Ни один здравомыслящий нарушитель не будет пытаться случайным образом вмешаться в процесс функционирования ГСПД без четкой проработки стратегии воздействия, опирающейся на знание нарушителем определенных особенностей построения и уязвимостей ГСПД.

При этом под уязвимостью ГСПД или уязвимостью процесса функционирования ГСПД понимаются недостатки технологии процесса передачи данных и управления, средств связи, мер и средств обеспечения информационной безопасности ГСПД, позволяющие нарушителю совершать действия, приводящие к реализации той или иной угрозы ИБ ГСПД.

Уязвимости ГСПД появляются вследствие:

-

необеспеченности реализованными механизмами защиты ГСПД заданных требований к процессу защиты либо предъявление к механизмам защиты ГСПД непродуманного набора требований, делающих ГСПД незащищенной (слабо защищенной) по отношению к возможности реализации нарушителем определенных воздействий (например, хищение носителей информации, содержащей подлежащие защите данные, задействование алгоритмических, программных и аппаратных закладок, приводящих к не обнаруживаемому средствами СОИБ ГСПД нарушению процесса функционирования ГСПД);

-

внесения случайных или преднамеренных ошибок:

а) при разработке алгоритмов и программ ГСПД;

б) при разработке защищенных процедур, протоколов и интерфейсов взаимодействия пользователей, операторов и администраторов с аппаратно-программным обеспечением ГСПД;

в) при реализации проектных решений по созданию системы обеспечения ИБ ГСПД, делающих неэффективными реализованные в СОИБ ГСПД механизмы защиты, например, не введение механизмов учета и регистрации различных действий персонала и событий, происходящих в объектах защиты ГСПД;

-

неадекватного реагирования подсистемы управления СОИБ ГСПД на информационные воздействия нарушителя в процессе эксплуатации ГСПД.

В соответствии с вышесказанным взаимосвязь понятий уязвимости и угрозы ИБ ГСПД очевидна. Потенциальный нарушитель на основе добываемых сведений об информационной сфере и средствах защиты ГСПД использует соответствующие уязвимости для реализации определенной угрозы ИБ ГСПД.

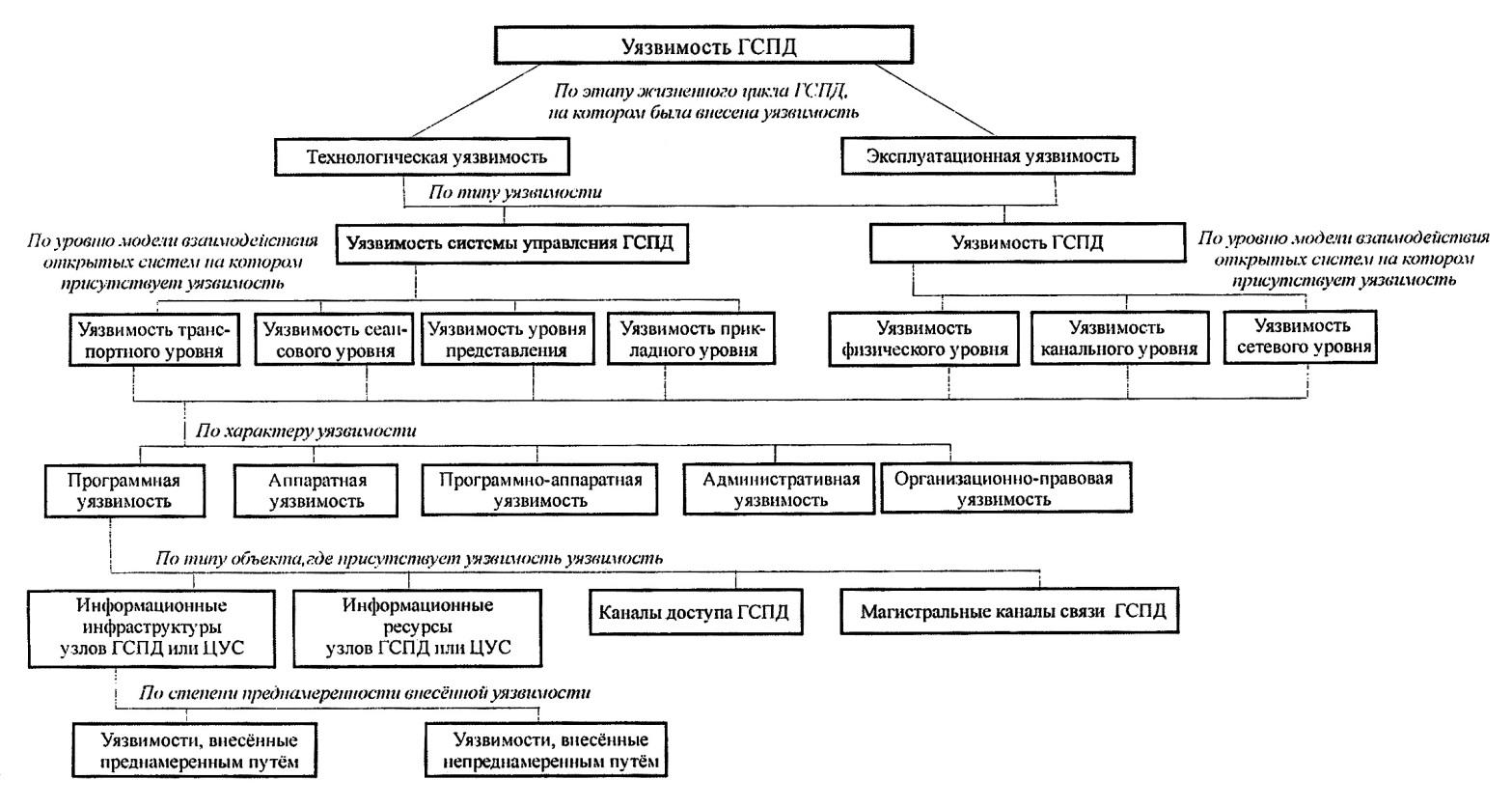

Следовательно, оценку информационной безопасности ГСПД следует основывать на исследовании уязвимостей ГСПД, используемых нарушителем для нарушения характеристик ИБ ГСПД и позволяющих ему осуществлять свои действия информационным оружием. Сложившаяся практика исследования совершившихся реализаций атак нарушителя, уделяющая основное внимание методам и средствам преодоления средств защиты, обладает существенным недостатком: отталкиваясь от действий нарушителя, она фактически представляет собой анализ технологии преодоления средств защиты и не связана с выявлением уязвимостей и недостатков ГСПД и ее средств защиты. На рис. 2.1 представлена схема классификации возможных уязвимостей ГСПД.

Рис. 2.1. Схема классификации возможных уязвимостей ГСПД