- •Аспекты и актуальность информационной безопасности гспд

- •Воздействия нарушителей (вн), виды нсд к гспд

- •Технологии передачи данных в гспд

- •1. Дейтаграммная служба

- •2. Виртуальные соединения

- •Задачи обеспечения информационной безопасности гспд

- •Характеристики защищенности информационной сферы гспд

- •Уязвимость гспд и ее проявления

- •Технологические и эксплуатационные уязвимости

- •Пути внесения уязвимостей

- •Субъекты нарушителей на информационную сферу (ис)

- •Модель воздействий нарушителя на технологическом уровне

- •Модель воздействий нарушителя на эксплуатационном уровне

- •Виды вн, нарушающие конфиденциальность информационной сферы

- •Способы реализации вн, нарушающих конфиденциальность ис

- •Виды вн, нарушающие целостность ис

- •Способы реализации вн, нарушающих целостность ис

- •Виды вн доступности ис

- •Способы реализации вн доступности ис

- •Классификация воздействий нарушителя на информационную сферу гспд

- •Угрозы информационной безопасности гспд, последствия вн, риски, ущерб от вн

- •Общее описание технологии х.25

- •Физический уровень стека протоколов технологии х.25

- •Канальный уровень стека протоколов технологии х.25

- •Воздействия нарушителя на канальном уровне стека протоколов сети х.25

- •Пакетный уровень стека протоколов технологии х.25

- •Общее описание технологии Frame Relay

- •Физический уровень технологии fr

- •Канальный уровень стека протоколов технологии fr

- •Сетевой уровень стека протоколов технологии fr

- •Общее описание технологии atm

- •Физический уровень стека протоколов технологии atm

- •Уровень атм стека протоколов технологии атм

- •Уровень адаптации стека протоколов технологии атм

- •Транспортный, сеансовый, представительский и прикладной уровни стека протоколов технологии atm

- •Краткие сведения о технологии tcp/ip

- •Уровень межсетевого взаимодействия стека протоколов технологии tcp/ip

- •Транспортный уровень стека протоколов системы управления ip-cemu

- •Прикладной уровень стека протоколов системы управления ip-cemu

Классификация воздействий нарушителя на информационную сферу гспд

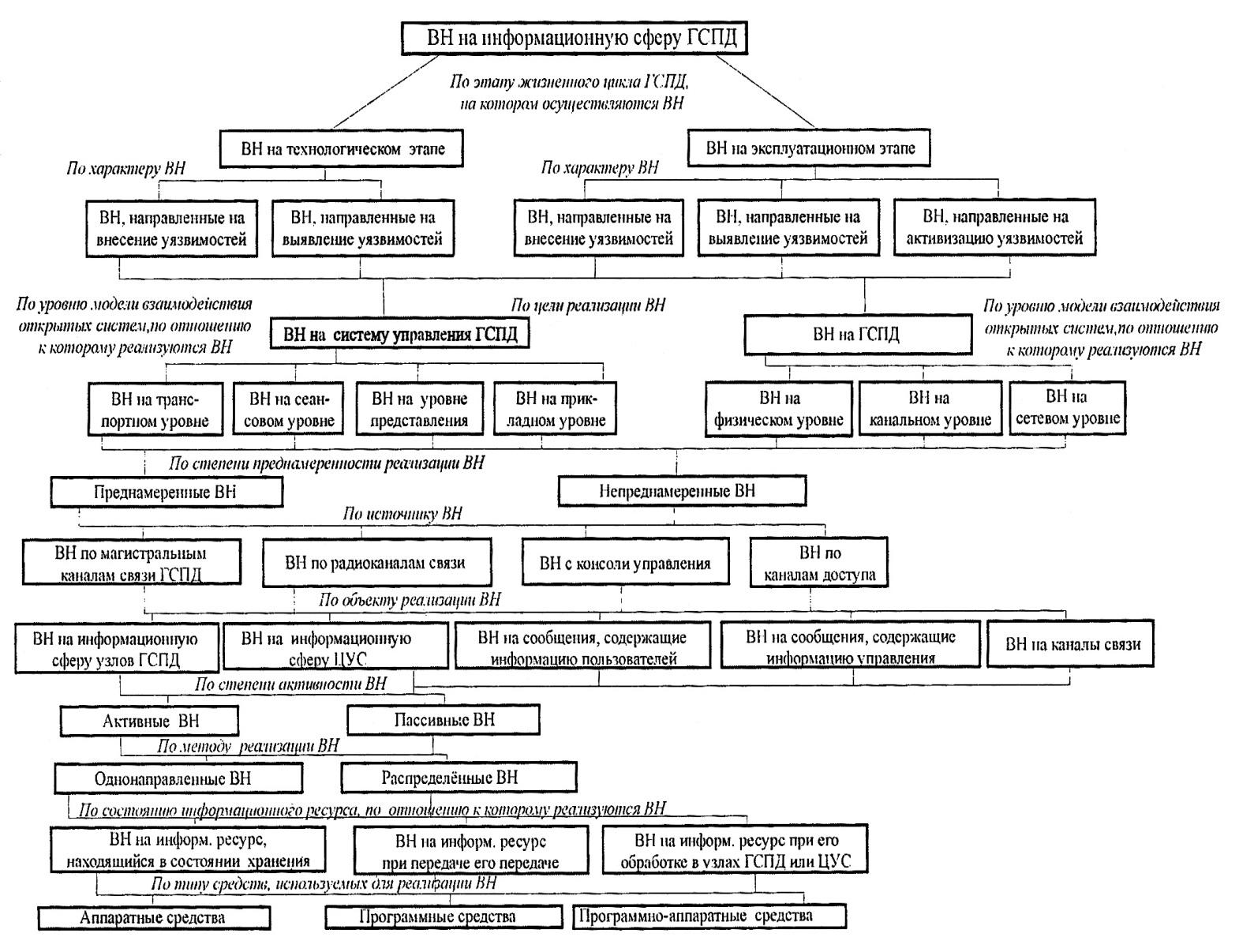

Обобщенная классификация возможных ВН приведена на рис. 7.1.

Рисунок 7.1 – Классификация возможных ВН

ВН могут быть реализованы на технологическом и эксплуатационном этапах жизненного цикла ГСПД. Как уже отмечалось выше, на технологическом этапе ВН могут быть направлены на внесение и выявление уязвимостей ГСПД, а на эксплуатационном - на внесение, выявление и активизацию уязвимостей ГСПД. Кроме того, ВН могут быть направлены на систему управления ГСПД либо на саму ГСПД. При воздействии на ГСПД нарушитель осуществляет несанкционированные действия на первых трех уровнях модели ВОС - физическом, канальном и сетевом. Если же нарушитель воздействует на систему управления, то он дополнительно может осуществлять воздействия на транспортном, сеансовом, представительском или прикладном уровнях взаимодействия ЦУС с узлами связи ГСПД.

ВН могут носить преднамеренный или непреднамеренный характер. Преднамеренные ВН вызваны некомпетентностью или халатностью персонала, работающего с информационной сферой ГСПД. Примерами непреднамеренных ВН являются: неумышленное повреждение каналов связи ГСПД, непреднамеренное изменение режимов работы узлов ГСПД и ЦУС, приводящее к нарушению процесса функционирования ГСПД, и др. Преднамеренные же ВН связаны с реализацией корыстных или иных целей для нарушения работоспособности ЦУС или узлов ГСПД, нарушение целостности сообщений пользователей и др.

ВН могут быть реализованы по абонентским каналам доступа ГСПД, по магистральным каналам связи ГСПД, по непредусмотренным радиоканалам связи, а также путем доступа к программно-аппаратному обеспечению узлов ГСПД и ЦУС с консоли управления.

Объектом ВН может являться: информационная сфера узлов ГСПД, информационная сфера ЦУС, сообщения, содержащие информацию пользователей или информацию управления, а также магистральные каналы связи и каналы доступа ГСПД.

ВН могут быть реализованы непосредственным и опосредованным способами. В первом варианте ВН осуществляются напрямую на объект ИБ. При опосредованном способе реализации нарушитель воздействует на объект ИБ через промежуточный узел ГСПД. При этом манипуляция действиями промежуточного узла реализуется при помощи управляющих команд нарушителя.

ВН могут носить активный или пассивный характер. В результате реализации активных ВН происходит изменение информационной сферы ГСПД. Примером активного воздействия является нарушение целостности сообщений, передаваемых в ГСПД. При реализации пассивных ВН информационная сфера ГСПД остается неизменной, что делает этот тип ВН трудно обнаруживаемыми. Примером пассивного воздействия является анализ трафика ГСПД.

ВН могут быть реализованы двумя методами: однонаправленным или распределенным. При однонаправленном методе ВН осуществляются из одного источника. При распределенном методе ВН реализуются одновременно из нескольких источников.

При реализации ВН на информационный ресурс ГСПД последний может находиться в трех состояниях: в состоянии хранения (например, ресурс может храниться в оперативной памяти, на дисковом накопителе, на ленте или на другом носителе информации), в состоянии передачи по каналам связи ГСПД и в состоянии обработки в узлах ГСПД или ЦУС.

Нарушитель может использовать три типа средств, предназначенных для реализации ВН: программные средства, аппаратные средства, а также программно-аппаратные средства.