- •Аспекты и актуальность информационной безопасности гспд

- •Воздействия нарушителей (вн), виды нсд к гспд

- •Технологии передачи данных в гспд

- •1. Дейтаграммная служба

- •2. Виртуальные соединения

- •Задачи обеспечения информационной безопасности гспд

- •Характеристики защищенности информационной сферы гспд

- •Уязвимость гспд и ее проявления

- •Технологические и эксплуатационные уязвимости

- •Пути внесения уязвимостей

- •Субъекты нарушителей на информационную сферу (ис)

- •Модель воздействий нарушителя на технологическом уровне

- •Модель воздействий нарушителя на эксплуатационном уровне

- •Виды вн, нарушающие конфиденциальность информационной сферы

- •Способы реализации вн, нарушающих конфиденциальность ис

- •Виды вн, нарушающие целостность ис

- •Способы реализации вн, нарушающих целостность ис

- •Виды вн доступности ис

- •Способы реализации вн доступности ис

- •Классификация воздействий нарушителя на информационную сферу гспд

- •Угрозы информационной безопасности гспд, последствия вн, риски, ущерб от вн

- •Общее описание технологии х.25

- •Физический уровень стека протоколов технологии х.25

- •Канальный уровень стека протоколов технологии х.25

- •Воздействия нарушителя на канальном уровне стека протоколов сети х.25

- •Пакетный уровень стека протоколов технологии х.25

- •Общее описание технологии Frame Relay

- •Физический уровень технологии fr

- •Канальный уровень стека протоколов технологии fr

- •Сетевой уровень стека протоколов технологии fr

- •Общее описание технологии atm

- •Физический уровень стека протоколов технологии atm

- •Уровень атм стека протоколов технологии атм

- •Уровень адаптации стека протоколов технологии атм

- •Транспортный, сеансовый, представительский и прикладной уровни стека протоколов технологии atm

- •Краткие сведения о технологии tcp/ip

- •Уровень межсетевого взаимодействия стека протоколов технологии tcp/ip

- •Транспортный уровень стека протоколов системы управления ip-cemu

- •Прикладной уровень стека протоколов системы управления ip-cemu

Воздействия нарушителей (вн), виды нсд к гспд

Исходя из видов информационного взаимодействия и общепринятых принципов подключения ГСПД к зарубежным сетям связи (в частности, к сети Internet), прослеживаются следующие направления ВН на информационную сферу ГСПД:

-

НСД к любому виду сервисного обслуживания ГСПД, предоставляемого легальным российским пользователям;

-

НСД к информационной сфере ГСПД с целью получения интересующих нарушителя сведений для последующего целенаправленного ВН на информационную сферу ГСПД;

-

НСД и внесение в информационную сферу ГСПД, а через нее в системы и сети российских организаций разрушающего программного обеспечения («вирусов», «червей» и т.д.);

-

НСД к информационной сфере ГСПД и искажение ее информационных ресурсов и программного обеспечения с целью нарушения выполняемых функций, вплоть до полной дезорганизации работы ГСПД.

Результаты ВН могут выражаться в появлении всевозможных нарушений в процессах функционирования ГСПД, приводящих к снижению (ухудшению) уровня качества обслуживания пользователей, нарушению функций защитных механизмов и, как следствие, осуществлению НСД к системе управления ГСПД и оказанию влияния на ее функционирование вплоть до полного не обнаруживаемого средствами ГСПД блокирования процесса передачи данных.

Все это заставляет обратиться к необходимости определения множества новых задач защиты информационных процессов функционирования ГСПД, объединенных в проблему обеспечения информационной безопасности (ИБ) телекоммуникационных технологий (ТТ), решение которых должно быть направлено на выявление уязвимостей и прогнозирование угроз информационной безопасности ГСПД, разработку и осуществление комплекса адекватных и экономически обоснованных мер по предотвращению и ликвидации последствий ВН.

К сожалению, рассматриваемая проблема обеспечения ИБ ТТ все еще остается искусственно усложненной: противоречивая терминология, распространяемая в многочисленных, иногда далеких от научно-производственных целей изданиях, отсутствие государственной стандартизации и «зашоренность» многих специалистов, преподавателей вузов и чиновников традиционными проблемами защиты от НСД к информации в ЛВС, мэйнфреймах и отдельных компьютерах сделали ее трудной для начинающих и в ряде случаев запутанной для специалистов.

Технологии передачи данных в гспд

Глобальной сетью передачи данных будем называть сеть передачи данных общего пользования с коммутацией пакетов, входящую в состав ЕСС.

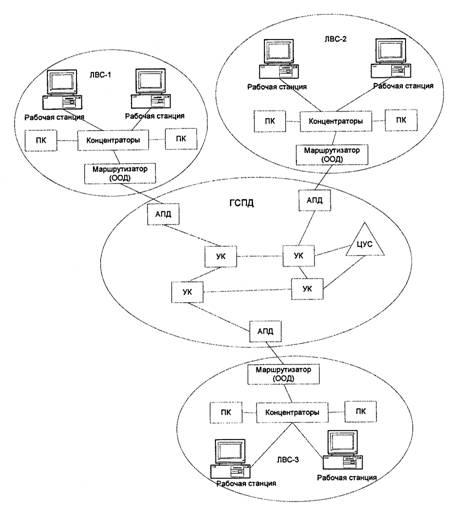

Рис. 1.1. Фрагменты ЕСС России

ГСПД взаимодействует с ЛВС (рис. 1.2.)

Рис. 1.2. Взаимодействие ЛВС с ГСПД

В настоящее время основными технологиями передачи данных в ГСПД, использующими метод коммутации пакетов, являются:

-

технология Х.25, которая основана на принципе передачи дейтаграмм (независимых кадров) или установления виртуальных соединений и передачи взаимосвязанных кадров (пакетов) с проверкой правильности передачи кадра в каждом узле коммутации;

-

технология Frame Relay, которая основана на принципе ретрансляции кадров по выделенным виртуальным каналам; при перемещении кадров между узлами коммутации проверка правильности передачи данных не осуществляется, она выполняется лишь в конце пути (в аппаратуре пользователя), и в случае обнаружения ошибки передача повторяется заново. Тем самым уменьшается сквозная задержка при прохождении данных по сети в условиях хороших каналов связи;

-

технология асинхронной передачи коротких пакетов (ATM), с помощью которой можно передавать короткие пакеты (ячейки) с высокой скоростью;

-

технология TCP/IP.

В зависимости от используемой в ГСПД ТТ данных узлы коммутации называют центрами коммутации пакетов (Х.25), маршрутизаторами (IP) или коммутаторами (ATM).

В качестве устройств пользователя, которые могут подключаться к ГСПД, используются отдельные персональные компьютеры (ПК), локальные сети (ЛС), локальные вычислительные сети (ЛВС), маршрутизаторы и мультиплексоры, которые используются для одновременной передачи по ГСПД данных, голоса и изображения.

Все эти устройства вырабатывают сообщения, разбиваемые для их передачи через ГСПД на отрезки данных, именуемые, в зависимости от используемой технологии процесса передачи данных, как блоки, пакеты, кадры, ячейки и др.

Сообщения, передаваемые пользователями, могут иметь произвольную длину от нескольких байт до многих мегабайт. Напротив, передаваемые отрезки данных имеют, как правило, переменную длину, например от 46 до 1500 байт. Каждый отрезок данных снабжается заголовком, в котором указывается: адресная информация, необходимая для передачи отрезка данных терминалу получателя, номер отрезка данных, который используется получателем для сборки сообщения и другая служебная информация. Отрезки данных транспортируются в сети как независимые информационные единицы. Узлы сети принимают отрезки данных от устройств отправителя и на основании адресной информации передают их друг от друга к устройствам получателя сообщения.

Поименованные информационные единицы данных (отрезки данных) от «пользователя-отправителя» поступают (передаются) с использованием определенных протоколов в ближайший узел коммутации ГСПД, а от него через ГСПД - «пользователю-получателю».

В сетях с коммутацией пакетов существуют два метода передачи пакетов по ГСПД. Один из них основан на использовании дейтаграммной службы, другой - на использовании виртуальных соединений (виртуальных каналов).