- •Курсова робота

- •1.1. Інформаційна безпека

- •1.2. Основні поняття безпеки інформаційних технологій

- •1.3. Законодавчі вимоги і регулювання інформаційної безпеки

- •2.1. Інформаційна безпека в мережах

- •2.2. Класифікація і різновиди шкідливих програм

- •2.3. Методи захисту інформації

- •3.1. Історія розвитку поняття цінності інформації

- •3.2. Приклади і методи шахрайства

- •3.2.1. Афери з картками[4]

- •3.2.2. Афери у мережі Інтернет

- •3.3. Приклади програмного захисту від витікання інформаційних даних

- •Висновок

- •Список використаних джерел

- •Додатки

1.2. Основні поняття безпеки інформаційних технологій

Загроза безпеці інформації (англ.. Security threat) — загрози викрадення, зміни або знищення інформації.

У найзагальнішому випадку загрози проявляються такими шляхами:

внаслідок дій зловмисників, спостереження за джерелами інформації;

підслухування конфіденційних розмов людей і сигналів акустичних працюючих механізмів;

перехоплення електричних, магнітних і електромагнітних полів, сигналів електричних і випромінювання радіоактивного;

несанкціонованого розповсюдження матеріально-речовинних носіїв за межі контрольованої зони;

розголошення інформації людьми, що володіють інформацією секретною або конфіденційною;

втрати носіїв з інформацією (документів, носіїв машинних, зразків матеріалів і т. ін.);

несанкціонованого розповсюдження інформації через поля і електричні сигнали, що випадково виникають в електричних і радіоелектронних приладах в результаті їхнього старіння, неякісного конструювання (виготовлення) та порушень правил експлуатації, впливу стихійних сил, насамперед, вогню під час пожежі і води в ході гасіння пожежі та витоку води в аварійних трубах водопостачання;

збоїв в роботі апаратури збирання, оброблення, зберігання і передавання інформації, викликаних її несправністю, а також ненавмисних помилок користувачів або обслуговуючого персоналу;

впливу потужних електромагнітних і електричних промислових і природних завад[7].

Загроза інформаційній безпеці (англ.. Information security treat) — сукупність умов і факторів, що створюють небезпеку життєво важливим інтересам особистості, суспільства і держави в інформаційній сфері. Основні загрози інформаційній безпеці можна розділити на три групи:

загрози впливу неякісної інформації (недостовірної, фальшивої, дезінформації) на особистість, суспільство, державу;

загрози несанкціонованого і неправомірного впливу сторонніх осіб на інформацію і інформаційні ресурси (на виробництво інформації, інформаційні ресурси, на системи їхнього формування і використання);

загрози інформаційним правам і свободам особистості (праву на виробництво, розповсюдження, пошук, одержання, передавання і використання інформації; праву на інтелектуальну власність на інформацію і речову власність на документовану інформацію; праву на особисту таємницю; праву на захист честі і достоїнства і т. Ін.).

Під загрозою безпеки розуміють потенційні дії або події, які можуть прямо чи опосередковано принести втрати – привести до розладу, спотворення чи несанкціонованого використання ресурсів мережі, включаючи інформацію, що зберігається, передається або обробляється, а також програмні і апаратні засоби.

Не існує єдиної загальноприйнятої класифікації загроз, хоча існує багато її варіантів. Приведемо перелік тем подібних класифікацій:

по цілі реалізації;

по принципу дії на систему;

по характеру впливу на систему;

по причині появи помилки захисту;

по способу дії атаки на об’єкт;

по об’єкту атаки;

по використовуваних засобах атаки;

по стану об’єкту атаки.

Загрози прийнято ділити на випадкові (або ненавмисні) і навмисні. Джерелом перших можуть бути помилки в забезпеченні, виходи з ладу апаратних засобів, неправильні дії користувачів або адміністрації локальної обчислювальної мережі і, так далі. Навмисні загрози, на відміну від випадкових, прагнуть нанести шкоду користувачам (абонентам) локальної обчислювальної мережі і, в свою чергу, діляться на активні і пасивні. Пасивні загрози, як правило, спрямовані на несанкціоноване використання інформаційних ресурсів локальної обчислювальної мережі, не впливаючи при цьому на її функціонування. Нормальне загрозою є, наприклад, спроба отримання інформації, що циркулює в каналах передачі даної локальної обчислювальної мережі, шляхом підслуховування. Активні загрози прагнуть порушити нормальне функціонування локальної обчислювальної мережі шляхом цілеспрямованого впливу на її апаратні, програмні і інформаційні ресурси. До активних загроз відносяться, наприклад, порушення або радіоелектронне заглушення ліній зв’язку локальної обчислювальної мережі, вивід з ладу ЕОМ або її операційної системи, спотворення відомостей в користувацьких базах даних або системної інформації локальної обчислювальної мережі і т.д. Джерелами активних загроз можуть бути безпосередні дії зловмисників, програмні віруси і, так далі.

За даними ІТ-гіганта Cisco (світовий лідер з розробки мережевого обладнання), країни СНД (включаючи Україну) знаходяться на першому місці у світі за кількістю заражених шкідливими програмами комп’ютерів та іншого обладнання. Радник з інформаційної безпеки одної київської ІТ-компанії Геннадій Гулак каже, що основною причиною цього є піратство – наші люди ще не звикли платити за ліцензійні програми – в дев’ятьох з десяти випадків взломані програми містять в собі шкідливий код. Піратство в Україні прогресує настільки, що велике число людей для захисту використовують взломаний антивірус. Також немалу роль грає недостатня компетентність користувачів, які не розуміють, що не слід відкривати дивні посилання, отримані в повідомленнях мессенжерів, відвідувати підозрілі сайти, особливо ті, в яких йдеться про різні безкоштовні товари та послуги.

Результати роботи шкідливих програм бувають різні: від некоректної роботи обладнання (ПК, мобільного телефону, планшету, серверу, тощо) до зникнення персональних даних і крадіжки грошей з рахунків.

Універсальна порада – встановити легальний антивірус від одного з іменитих виробників, тим паче, що навіть безкоштовні версії можуть забезпечити непоганий захист (додаток 2).

Після установки антивірусу варто одразу увімкнути повну автоматичну перевірку обладнання.

Перед тим, як перейти по незнайомому посиланню, варто вважити на репутацію сайту.

Час від часу варто обновлювати установлені програми на обладнанні.

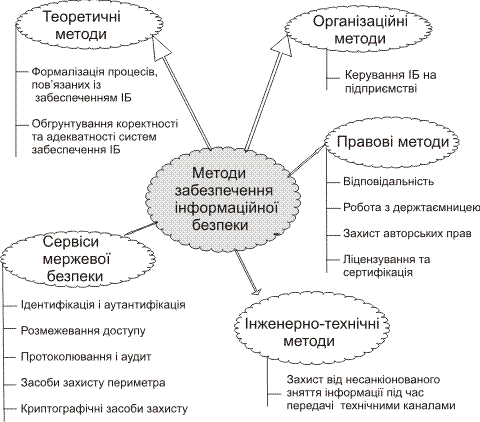

Мал.1. Поняття і методи забезпечення інформаційної безпеки