- •Министерство образования и науки российской федерации

- •Введение Цели, задачи и ресурсы системы защиты информации

- •Лекция № 1

- •Раздел 1 Объекты информационной защиты

- •1.1. Основные свойства информации как предмета инженерно-технической защиты Понятие о защищаемой информации

- •Виды информации, защищаемой техническими средствами.

- •Свойства информации, влияющие на возможности ее защиты.

- •Лекция № 2

- •1.2. Демаскирующие признаки объектов защиты

- •Видовые демаскирующие признаки

- •Лекция № 3

- •1.4. Источники опасных сигналов (начало)

- •Побочные электромагнитные излучения и наводки

- •Лекция № 4

- •1.4. Источники опасных сигналов (окончание) Побочные преобразования акустических сигналов в электрические сигналы

- •Лекция № 5

- •Раздел 2 Угрозы безопасности информации

- •2.1. Виды угроз безопасности информации, защищаемой техническими средствами.

- •Источники угроз безопасности информации

- •Лекция № 6

- •2.2. Органы добывания информации Принципы добывания и обработки информации техническими средствами.

- •Классификация технической разведки

- •Лекция № 7

- •2.5. Основные способы и принципы работы средств наблюдения объектов, подслушивания и перехвата сигналов

- •2.5.1. Способы и средства наблюдения Средства наблюдения в оптическом диапазоне

- •Оптические системы

- •Визуально-оптические приборы

- •Лекция № 8

- •2.5.2. Способы и средства перехвата сигналов. Средства перехвата радиосигналов

- •Антенны

- •Радиоприемники

- •Лекция № 9

- •2.5.3. Способы и средства подслушивания акустических сигналов. Акустические приемники

- •Лекция № 10

- •3.1. Концепция инженерно-технической защиты информации

- •Принципы инженерно-технической защиты информации

- •Принципы построения системы инженерно-технической защиты информации

- •Лекция № 11

- •3.2. Способы и средства инженерной защиты и технической охраны

- •3.2.1. Концепция охраны объектов. Категорирование объектов защиты

- •Характеристика методов физической защиты информации

- •Структура системы инженерно-технической защиты информации

- •Лекция № 12

- •3.2.3. Способы и средства обнаружения злоумышленников и пожара. (начало)

- •Извещатели

- •Лекция № 13

- •3.2.3. Способы и средства обнаружения злоумышленников и пожара. (окончание)

- •Средства контроля и управления средствами охраны

- •Лекция № 14

- •3.2.4. Способы и средства видеоконтроля. Средства телевизионной охраны

- •Средства освещения

- •Лекция № 15

- •3.2.5. Способы и средства нейтрализации угроз.

- •Лекция № 16

- •3.2.6. Средства управления системой охраны.

- •Классификация средств инженерно-технической защиты информации

- •Лекция № 17

- •3.3. Способы и средства защиты информации от наблюдения

- •3.3.1. Способы и средства противодействия наблюдению в оптическом диапазоне волн.

- •Вопросы для самопроверки

- •Лекция № 18

- •3.3.2. Способы и средства противодействия радиолокационному и гидроакустическому наблюдению.

- •Лекция № 19

- •3.4. Способы и средства защиты информации от подслушивания

- •3.4.1. Способы и средства информационного скрытия акустических сигналов и речевой информации.

- •Структурное скрытие речевой информации в каналах связи

- •Лекция № 20

- •3.4.3. Способы и средства предотвращения утечки информации с помощью закладных устройств. Демаскирующие признаки закладных устройств

- •Лекция № 21

- •3.5. Способы и средства предотвращения утечки информации через побочные электромагнитные излучения и наводки Экранирование электромагнитных полей

- •Экранирование электрических проводов

- •Компенсация полей

- •Лекция № 22

- •3.6. Способы предотвращения утечки информации по материально-вещественному каналу

- •Методы защиты информации в отходах производства

- •Методы защиты демаскирующих веществ в отходах химического производства

- •Лекция № 23

- •Лекция № 24

- •4.2. Организационные и технические меры инженерно-технической защиты информации в государственных и коммерческих структурах. Контроль эффективности защиты информации.

- •Основные организационные и технические меры по обеспечению инженерно-технической защиты информации

- •Контроль эффективности инженерно-технической защиты информации

- •Лекция № 25

- •4.2. Организационные и технические меры инженерно-технической защиты информации в государственных и коммерческих структурах. Контроль эффективности защиты информации.

- •Организация инженерно-технической защиты информации на предприятиях (в организациях, учреждениях)

- •Лекция № 26

- •Раздел 5. Основы методического обеспечения инженерно-технической защиты информации

- •5.1. Системный подход к инженерно-технической защите информации. Основные положения системного подхода к инженерно-технической защите информации

- •Лекция № 27

- •5.2. Принципы моделирования объектов защиты и технических каналов утечки информации.

- •Лекция № 28

- •5.3. Моделирование угроз информации. Способы оценки угроз безопасности информации и расходов на техническую защиту.

- •Моделирование каналов несанкционированного доступа к информации

- •Моделирование каналов утечки информации

- •Лекция № 29

- •5.4. Методические рекомендации по разработке мер защиты

- •Общие рекомендации

- •Методические рекомендации по организации физической защиты источников информации

- •Рекомендации по повышению укрепленности инженерных конструкций Рекомендации по повышению укрепленности ограждения периметра предприятия (организации, учреждения)

- •Выбор технических средств охраны

- •Выбор извещателей

- •Лекция № 30

- •5.4. Методические рекомендации по разработке мер защиты

- •Выбор шлейфов

- •Выбор средств наблюдения и мест их установки

- •Основная литература

- •Дополнительная литература

- •Периодические издания

Введение Цели, задачи и ресурсы системы защиты информации

Формулирование целей и задач защиты информации, как любой другой деятельности, представляет начальный и значимый этап обеспечения безопасности информации. Важность этого этапа часто недооценивается и ограничивается целями и задачами, напоминающими лозунги. В то же время специалисты в области системного анализа считают, что от четкости и конкретности целей ипостановок задач во многом зависит успех в их достижении и решении. Провал многих, в принципе полезных, начинаний обусловлен именно неопределенностью и расплывчатостью целей и задач, из которых не ясно, кто, что и за счет какого ресурса предполагает решать продекларированные задачи.

Цели защиты информации сформулированы в ст. 20 Закона РФ «Об информации, информатизации и защите информации»:

предотвращение утечки, хищения, искажения, подделки информации;

предотвращение угроз безопасности личности, общества, государства;

предотвращение несанкционированных действий по уничтожению, модификации, копированию, блокированию информации,предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы, обеспечение правового режима как объекта собственности;

защита конституционных прав граждан по сохранению личнойтайны, конфиденциальности персональных данных, имеющихся в информационных системах;

сохранение государственной тайны, конфиденциальности документированной информации в соответствии с законодательством;

обеспечение прав субъектов в информационных процессах ипри разработке, производстве и применении информационныхсистем, технологии и средств их обеспечения.

В общем виде цель защиты информации определяется как обеспечение безопасности информации, содержащей государственнуюили иные тайны. Но такая постановка цели содержит неопределенные понятия:информация ибезопасность.

Информация — первичное понятие, используемое в понятийном аппарате информационной безопасности. Предпринимаются многочисленные попытки дать корректное определение понятию «информация», но список попыток пока не закрыт. Учитывая, чтолюбой материальный объект или физическое явление отображаются в виде совокупности признаков (свойств), а человек, кроме того, на основе этих признаков формирует их модели или образы, то информацию можно представить как отображение реального или виртуального мира на языке признаков материальных объектов или абстрактных символов. Более подробно понятие «информация» рассмотрено в разд. И.

Основной целью защиты информации является обеспечение заданного уровня ее безопасности. Под заданным уровнем безопасности информации понимается такое состояние защищенности информации от угроз, при котором обеспечивается допустимыйриск ее уничтожения, изменения и хищения. При этом под уничтожением информации понимается не только ее физическое уничтожение, но и стойкое блокирование санкционированного доступа к ней. В общем случае при блокировке информации в результате неисправности замка или утери ключа сейфа, забытия пароля компьютера, искажения кода загрузочного сектора винчестера или дискетки и других факторах информация не искажается и не похищается и при определенных усилиях доступ к ней может быть восстановлен. Следовательно, блокирование информации прямой угрозы ее безопасности не создает. Однако при невозможности доступа к ней в нужный момент ее пользователь теряет информацию так же, как если бы она была уничтожена.

Угроза может быть реализована с различной вероятностью. Вероятность реализации угрозы безопасности информации определяет риск ее владельца. Допустимость риска означает, что ущерб в результате реализации угроз не приведет к серьезным последствиям для собственника информации. Ущерб может проявляться в разнообразных формах: неполучение прибыли, ожидаемой от информации при ее материализации в новой продукции или принятии более обоснованного решения; дополнительные затраты на замену образцов военной техники, характеристики которой стали известны вероятному противнику; и другие. По некоторым оценкам, например, попадание к конкуренту около 20% объема конфиденциальной информации фирмы может привести к ее банкротству.

Риск владельца информации зависит от уровня инженерно-технической защиты информации, который, в свою очередь, определяется ресурсами системы. Ресурс может быть определен в видеколичества людей, привлекаемых к защите информации, в виде инженерных конструкций и технических средств, применяемых для защиты, денежных сумм для оплаты труда людей, строительства, разработки и покупки технических средств, их эксплуатационных и др. расходов. Наиболее общей формой представления ресурса является денежная мера. Ресурс, выделяемый на защиту информации, может иметь разовый и постоянный характер. Разовый ресурс расходуется на закупку, установку и наладку дорогостоящей техники, постоянный — на заработную плату сотрудникам службы безопасности и поддержание определенного уровня безопасности,прежде всего, путем эксплуатации технических средств и контроля эффективности защиты. Средний ресурс оценивается величиной денежных средств, выделяемых или расходуемых в среднем в год, как отношение расходов за определенный период на длительность этого периода в годах. При построении или модернизации системы защиты необходимые большие разовые расходы на создание или закупку технических средств защиты за достаточно большое время их применения (5-10 лет) окупаются.

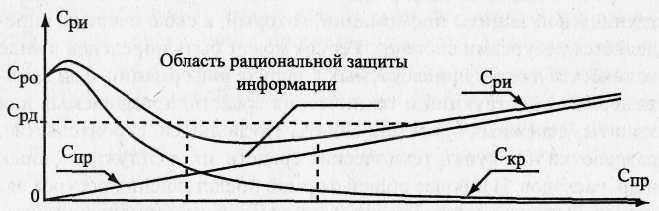

Чем больше ресурс на защиту информации, тем более высокий уровень безопасности информации может он обеспечить. В принципе, при неограниченном ресурсе можно получить сколь угодно малую вероятность реализации угрозы. Если обозначить через Си и Ру цену информации и вероятность реализации угрозы соответственно, то ущерб от реализации угрозы можно оценить величиной С = СиР . Величину ущерба можно рассматривать как возможные (потенциальные) косвенные расходы, а ресурс — как прямые (учитываемые бухгалтерией) расходы Спр на защиту информации. Следовательно, владелец (пользователь) информацииобъективно вынужден нести расходы на нее, равные сумме прямых и косвенных расходов: С pи = Спр + Скp. Между этими слагаемыми существует тесная связь — косвенные расходы обратно пропорциональны прямым расходам. Эта связь позволяет оценить на качественном уровне зависимость суммарных расходов на информацию от прямых расходов, качественно отображенной на рис. 1.2.

Рис. 1.2. Зависимость суммарных расходов на информацию от прямых расходов

Рост суммарных расходов на информацию при малых прямых расходах вызван тем обстоятельством, что эффект защиты начинает проявляться, когда прямые расходы превышают некоторую критическую массу. Например, для получения эффекта от средства защиты необходимо предварительно вложить средства в его покупку и установку.

Из этого рисунка следует, что при некоторых прямых расходах наблюдается область с минимальными суммарными расходами наинформацию. Эта область является областью рациональной защиты информации.

Задачи инженерно-технической защиты, как любые иные задачи, — не микроцели, как часто их определяют, а четкое и конкретное описание того, что надо сделать для достижения цели. Сформулировать задачи можно только тогда, когда определена защищаемая информация и угрозы ей. В постановке задачи указывается необходимость определения рациональных мер для конкретной защищаемой информации и угрозы ей с учетом имеющегося ресурса.