- •1. Система обеспечения информационной безопасности в Российской Федерации.

- •1.1 Понятие «система обеспечения информационной безопасности».

- •1.2 Государственная система обеспечения информационной безопасности рф и ее структура.

- •1.4 Общая характеристика деятельности федеральных органов исполнительной власти рф в области обеспечения информационной безопасности: фстэк, фсб, фсо, свр, мо, мвд рф.

- •2. Значение и цели защиты информации в современной России.

- •2.1 Общая характеристика целей защиты информации.

- •2.2 Соответствие целей защиты информации характеру защищаемой информации и характеристикам субъектов информационных отношений.

- •3. Угрозы безопасности информации.

- •3.1 Понятие «угроза безопасности информации». Причины возникновения угроз безопасности информации. Классификация и характеристика угроз.

- •3.2 Разработка моделей угроз безопасности информации конкретной организации.

- •3.3 Определение актуальности угроз.

- •3.4 Ущерб организации в результате реализации угроз безопасности информации.

- •3.5 Виды ущерба. Структура прямых и косвенных потерь при реализации угроз безопасности информации.

- •4. Каналы и методы несанкционированного доступа к информации.

- •4.2 Методы несанкционированного доступа к информации, применяемые при использовании каждого канала.

- •4.3 Классификация каналов несанкционированного доступа к информации.

- •4.4 Понятие «атаки» на информационную систему. Основные методы реализации атак на информационные системы.

- •5. Уязвимость информации в информационных системах.

- •5.1 Понятие уязвимости информации в информационных системах. Причины возникновения уязвимости информации.

- •5.2 Классификация уязвимостей информации.

- •5.3 Понятие «утечка информации». Общая характеристика каналов утечки информации из информационных систем.

- •5.4 Порядок оценки уязвимости информации в информационных системах.

- •6. Риски информационной безопасности.

- •6.1 Понятие «риск информационной безопасности».

- •7. Объекты защиты информации.

- •7.1 Понятие «рубеж защиты информации».

- •7.2 Классификация и особенности видов носителей информации с позиции обеспечения безопасности.

- •8. Классификация методов и средств защиты информации.

- •8.1 Классификация и общая характеристика методов и средств защиты информации: инженерно-технические, программно-аппаратные, средства аудита информационной безопасности.

- •9. Механизмы защиты государственной тайны.

- •9.2 Перечень сведений, отнесенных к государственной тайне в соответствии с требованиями Указа Президента рф № 1203 1995 года «Об утверждении Перечня сведений, отнесенных к государственной тайне».

- •10. Механизмы защиты, основанные на разделении конфиденциальной информации на виды тайны.

- •10.2 Основания и методика отнесения сведений к коммерческой тайне на основе требований Указа Президента рф № 188 1997 года «Об утверждении Перечня сведений конфиденциального характера».

- •10.3 Понятие «служебная тайна» в соответствии с требованиями Указа Президента рф № 188 1997 года «Об утверждении Перечня сведений конфиденциального характера».

- •Федеральный закон о служебной тайне

- •2. Порядок обращения с документами, содержащими служебную информацию ограниченного распространения

- •Глава 3. Права субъекта персональных данных

- •Глава 4. Обязанности оператора

- •11. Механизмы защиты информации в информационных системах документооборота.

- •11.3 Средства и технологии эп: удостоверяющие центры и их функции, сертификаты ключа проверки эп; классы сертификатов и их отличия.

- •12. Механизмы управления информационной безопасностью.

- •12.2 Понятие «Политика информационной безопасности организации». Цель Политики. Документальное оформление Политики: структура, основное содержание разделов.

- •12.3 Последовательность разработки Политики информационной безопасности организации. Пересмотр и оценка Политики.

- •1. Первоначальный аудит безопасности

- •2. Разработка

- •3. Внедрение

- •4. Аудит и контроль

- •5. Пересмотр и корректировка

- •13. Механизмы менеджмента информационной безопасности.

- •13.1 Управление информационной безопасностью предприятия на основе положений гост р исо/мэк 27001-2006.

- •13.2 Использование процессного подхода в управлении информационной безопасностью на основе модели pdca: планирование - реализация - проверка - улучшение. Перечень действий на каждой стадии модели.

- •1. Средства защиты информации, встроенные в системное программное обеспечение.

- •1.1 Общая характеристика системы защиты информации, встроенной в современную операционную систему. Понятие, сущность и общая характеристика процессов аутентификации, авторизации и аудита.

- •1.4 Процедура аудита, осуществляемого средствами операционной системы. Сущность аудита, его роль в обеспечении безопасности и выполняемые функции.

- •1.5 Журналы событий и безопасности Windows. Порядок использования содержания журналов для получения сведений в целях обеспечения безопасности.

- •2. Прикладные программные средства защиты информации.

- •2.4 Средства создания виртуальных частных сетей. Понятие, возможности, принцип действия и область использования технологии vpn. Состав сети и основные функциональные возможности vpn.

- •Intranet vpn

- •Internet vpn

- •2.5 Средства обнаружения и предотвращения атак. Понятие, классификация и примеры сетевых атак.

- •3. Программно-аппаратные средства защиты информации.

- •3.2 Электронная подпись (эп). Контроль целостности информации с использованием эп. Процессы формирования и проверки эп. Технология использования эп.

- •4. Системы резервного копирования.

- •5. Обеспечение безопасности информации в «облачных» вычислениях.

- •Практика

- •11. Управление параметрами логического входа в операционную систему ms Windows с использованием программно-аппаратных средств биометрической аутентификации.

- •12. Защита ресурсов операционной системы ms Windows от нсд с использованием программно-аппаратного средства.

- •16. Обнаружение закладочных устройств в защищаемом помещении предприятия.

- •16.1 Практическое обнаружение излучающих закладочных устройств в защищаемом помещении предприятия с использованием поискового комплекса «Крона».

- •16.2 Практическое обнаружение неизлучающих закладочных устройств в защищаемом помещении предприятия с использованием нелинейного локатора nr-900ems.

- •17. Разработка плана расследования инцидента информационной безопасности в должности руководителя (сотрудника) группы реагирования.

- •1. Общая характеристика каналов утечки информации.

- •2. Способы и средства инженерно-технической защиты информации.

- •2.4 Общая характеристика средств нейтрализации угроз. Средства управления системами защиты. Интегрированные системы защиты.

- •3. Оценка защищенности объектов информатизации.

- •4. Аттестация объектов информатизации по требованиям безопасности информации.

- •1. Реализация проекта создания системы защиты информации (приобретения технических, программно-аппаратных средств защиты информации).

- •2. Моделирование затрат на информационную безопасность.

- •1. Методы криптографической защиты информации.

- •2. Симметричные алгоритмы шифрования.

- •2.1 Модель симметричной криптосистемы. Примеры алгоритмов симметричного шифрования: des, Triple des, aes и их основные характеристики.

- •3. Асимметричные алгоритмы шифрования.

- •4. Электронная подпись.

- •1. Управление инцидентами информационной безопасности на предприятии.

- •1.1 Менеджмент инцидентов информационной безопасности на основе требований нормативных документов. Общая характеристика и краткое содержание этапов менеджмента инцидентов информационной безопасности.

1. Общая характеристика каналов утечки информации.

1.1 Классификация и основные характеристики технических каналов утечки информации. Общая характеристика оптического канала утечки информации. Общая характеристика радиоэлектронных каналов утечки информации. Общая характеристика акустических каналов утечки информации.

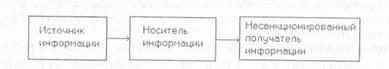

Каналы утечки информации, — методы и пути утечки информации из информационной системы. Играют основную роль в защите информации, как фактор информационной безопасности.

Все каналы утечки данных можно разделить на косвенные и прямые. Косвенные каналы не требуют непосредственного доступа к техническим средствам информационной системы. Прямые соответственно требуют доступа к аппаратному обеспечению и данным информационной системы.

Примеры косвенных каналов утечки:

Кража или утеря носителей информации, исследование не уничтоженного мусора;

Дистанционное фотографирование, прослушивание;

Перехват электромагнитных излучений.

Примеры прямых каналов утечки:

Инсайдеры (человеческий фактор). Утечка информации вследствие несоблюдения коммерческой тайны;

Прямое копирование.

Акустический канал утечки информации реализуется в следующем:

подслушивание разговоров на открытой местности и в помещениях, находясь рядом или используя направленные микрофоны;

негласная запись разговоров на диктофон или магнитофон

подслушивание разговоров с использованием выносных микрофонов (дальность действия радиомикрофонов 50-200 метров без ретрансляторов).

Микрофоны, используемые в радиозакладках, могут быть встроенными или выносными и имеют два типа: акустические (чувствительные в основном к действию звуковых колебаний воздуха и предназначенные для перехвата речевых сообщений) и вибрационные (преобразующие в электрические сигналы колебания, возникающие в разнообразных жестких конструкциях).

В оптическом канале получение информации возможно путем:

визуального наблюдения,

фото-видеосъемки,

использования видимого и инфракрасного диапазонов для передачи информации от скрыто установленных микрофонов и других датчиков.

В качестве среды распространения в оптическом канале утечки информации выступают:

безвоздушное пространство;

атмосфера;

оптические световоды.

Безвоздушное пространство, являющееся средой распространения утечки информации, возникает при наблюдении за наземными объектами с космических аппаратов. К свойствам среды распространения, влияющих на длину канала утечки, относятся:

характеристики прозрачности среды распространения;

спектральные характеристики света.

Радиоэлектронный канал утечки информации – канал, в котором носителем информации служит электромагнитное поле и электрический ток.

Самым информативным каналом утечки информации является радиоэлектронный канал.

В зависимости от источника сигнала существует 2 вида радиоэлектронного канала утечки информации. В первом случае осуществляется перехват информации, которая передается по функциональному каналу. Во втором случае, каналы утечки информации специально устанавливаются злоумышленниками.

особенности:

функционирует свободно от времени суток;

полученная информация достоверна и имеет большой объем;

независимость канала от метеоусловий.

1.2 Общая характеристика технических каналов утечки информации, возникающей при работе вычислительной техники за счет побочных электромагнитных излучений и наводок (ПЭМИН). Общая характеристика материально-вещественных каналов утечки информации.

Материально-вещественный

Источниками и носителями информации в таком канале являются субъекты (люди) и материальные объекты (макро и микрочастицы), которые имеют четкие пространственные границы локализации, за исключением излучений радиоактивных веществ. Утечка информации в этих каналах сопровождается физическим перемещением людей и материальных тел с информацией за пределами контролируемой зоны.

Основными источниками информации являются следующие:

- черновики различных документов и макеты материалов, узлов, блоков, устройств, разрабатываемых в ходе научно-исследовательских и опытно-конструкторских работ, ведущихся в организации;

- отходы делопроизводства и издательской деятельности в организации, в том числе использованная копировальная бумага, забракованные листы при оформлении документов и их размножении;

- содержащие защищаемую информацию дискеты ПЭВМ, нечитаемые из-за их физических дефектов и искажений загрузочных или других секторов;

- бракованная продукция и ее элементы;

- отходы производства с демаскирующими веществами в газообразном, жидком и твердом виде;

- радиоактивные материалы.

Перенос информации в этом канале за пределы контролируемой зоны возможен следующими субъектами и объектами:

- сотрудниками организации;

- воздушными массами атмосферы;

- жидкой средой;

- излучениями радиоактивных веществ.

Эти носители могут переносить все виды информации: семантическую и признаковую, а также демаскирующие вещества.

Семантическая информация содержится в черновиках документов, схем, чертежей; информация о видовых и сигнальных демаскирующих признаках в бракованных узлах и деталях, в характеристиках радиоактивных излучений и т. д.; демаскирующие вещества - в газообразных, жидких и твердых отходах производства.

Структурная

схема материально-вещественного канала

утечки

ПЭМИН

Одним из возможных каналов утечки информации является излучение элементов компьютера. Принимая и декодируя эти излучения, можно получить сведения обо всей информации, обрабатываемой в компьютере. Этот канал утечки информации называется ПЭМИН

При функционировании СКТ(средства компьютерной техники) возникают побочные электромагнитные излучения и наводки, несущие обрабатываемую информацию. ПЭМИН излучаются в пространство клавиатурой, принтером, монитором, накопителями на магнитных дисках, кабелями. Утечка данных обусловлена лишь излучением сигналов при перемене данных. Все прочие излучения сигналов от разных блоков СКТ являются взаимными помехами.

Перехват ПЭМИН осуществляется радиоприемными устройствами, средствами анализа и регистрации информации. При благоприятных условиях с помощью направленной антенны можно осуществлять перехват на расстоянии до 1-1,5 км. Перехват информации за счет ПЭМИН обладает рядом особенностей:

информация добывается без непосредственного контакта с источником;

на прием сигналов не влияет ни время года, ни время суток;

информация получается в реальном масштабе времени, в момент ее передачи или излучения;

реализуется скрытно;

дальность перехвата ограничивается только особенностями распространения радиоволн соответствующих диапазонов.

1.3 Проведение радиомониторинга объектов. Понятие, комплекс мероприятий и порядок проведения радиомониторинга. Характеристика технических средств проведения мониторинга: классификация, технические характеристики, примеры, анализ преимуществ и недостатков.

Радиомониторинг — деятельность по изучению и контролю радиообстановки.

Измерения и контроль за радиоэлектронными средствами, предназначенными для передачи (излучения) электромагнитных волн различных диапазонов, с целью обеспечения электромагнитной совместимости (ЭМС) различных средств связи, выполнения санитарных норм и законодательных ограничений.

Получение информации о работающих передатчиках в определённой местности (или в пределах объекта), определение их типа, основных характеристик, количества и демодуляция/декодирование передаваемой информации с целью их обнаружения или контроля.

Обнаружение, наблюдение, перехват и обработка данных, полученных при помощи средств радиомониторинга, как средство оперативного получения информации (радиоразведка — разновидность радиомониторинга).

Главным средством для радиомониторинга является — радиоприёмное устройство (РПУ — устройство, предназначенное для приёма радиосигналов) предназначенное для работы в определённом диапазоне частот. В зависимости от задачи это может быть радиоприёмник или анализатор спектра. Важнейшим элементом радиоприёмного устройства является антенна, которая выбирается в зависимости от диапазоначастот, задачи и условий применения РПУ. Оборудование для радиомониторинга может быть рассчитанным как на определённый диапазон частот и тип сигналов, так и быть широкополосным, универсальным. РПУ может быть оборудовано различными демодуляторами, устройствами визуального отображения и регистрации радиосигналов, возможностью записи, различными средствами технического анализа. Обычно РПУ специально предназначенное для радиомониторинга имеет специальные функции для поиска радиосигналов, таких как поиск в заданном диапазоне или сканирование ячеек памяти, отображение спектра в реальном времени или его записи, автоматическая регистрация (запись) сигналов на выходе демодулятора. РПУ часто является частью комплекса специально предназначенного для радиомониторинга и находится под управлением компьютера, который управляет РПУ, обеспечивает интерфейс, регистрирует данные. Комплекс для радиомониторинга может иметь дистанционное управление, например с целью пеленгации радиосигналов или удаленного наблюдения за электромагнитной обстановкой. РПУ бывают автономными, с собственными органами управления.

По характеру применения можно разделить РПУ на:

портативные;

носимые/мобильные;

стационарные.

Один из популярных современных РПУ предназначенных для радиомониторинга в носимом или стационарном варианте: miniport EB-200 производства Rohde&Schwarz. Этот измерительный приёмник обладает высокими характеристиками, его чувствительность,динамический диапазон (по забитию иинтермодуляции 3-го порядка) не хуже чем у многих приёмников эксплуатируемых только в стационарном варианте. Имеет свои органы управления для автономного использования и может управляться при помощи специальногопрограммного обеспечения, что улучшает функциональность и скорость работы.

В качестве портативных широкодиапазонных приёмников с поисковыми функциями часто используют — AR8200mk3 (пр-во AOR) и IC-R20 (пр-во ICOM) или их аналоги.

Методы радиомониторинга

Поисковые

способы

— основаны на перестройке приёмника в

заданной полосе частот. При значительном

времени разведки позволяют обнаружить

и измерить несущую

частоту

с высокой точностью. Просмотр частотного

диапазона производится, как правило,

по пилообразному закону периодически

с периодом перестройки

![]() .

.

В

зависимости от соотношения периода

перестройки и длительности сигнала

![]() ,

который необходимо обнаружить, различают

три способа поиска:

,

который необходимо обнаружить, различают

три способа поиска:

медленный поиск,

быстрый поиск,

поиск со средней скоростью.

Беспоисковые способы — основаны на одновременном приёме сигналов в широком диапазоне рабочих частот без перестройки гетеродинов или фильтров. Время разведки частоты действующих радиоэлектронных средств может быть очень малым, так как все составляющие спектра выявляются одновременно и практически мгновенно. Типы беспоисковых методов:

интерференционные способы,

использование одноканальных приёмников,

использование многоканальных приёмников.

Интерференционный способ основан на известной зависимости сдвига фазы от длины пути и частоты. Сигнал с выхода антенны разветвляется на две фидерные линии различной длины. После прохождения этих линий происходит временное смещение сигналов. Полученные сигналы нормируются по уровню и вычитаются. Достоинством интерференционного способа является простота реализации аппаратуры, недостатком — снижение точности при расширении диапазона разведки и низкая чувствительность.

Одноканальные приёмники широкополосны: их полоса пропускания равна диапазону разведываемых частот. Простейший широкополосный приёмник прямого усиления состоит из антенны, демодулятора, видеоусилителя и индикатора. Точность определения частоты и чувствительность низкие. Одноканальные приёмники применяются для лишь для установления самого факта облучения.

Многоканальные приёмники обеспечивают высокую точность определения частоты. Это связано с тем, что рабочий диапазон частот разделяется системой фильтров на ряд поддиапазонов. Полосы прозрачности фильтров примыкают друг к другу. Многоканальные приёмники применяются для грубого определения частоты и типа радиоэлектронного средства. Число каналов в них достигает нескольких десятков.

Пеленгаторы — устройства для определения направления на источник излучения. Пеленгаторы делятся на поисковые, в которых направление на источник излучения определяется последовательным просмотром исследуемого пространства (например, поворотом остронаправленной антенны) и беспоисковые, которые определяют направление на источник излучения практически мгновенно. Высокая точность пеленгации достигается применением большого количества антенн. Пеленгаторы используются в радионавигации. Поиск по направлению может быть быстрым и медленным.

Анализ радиосигналов

Заключается в выявлении структуры сигнала по результатам измерения его параметров (частотных, временных, амплитудных и т.д.) в целях определения вида сигнала и разработки способов получения доступа.