- •1. Система обеспечения информационной безопасности в Российской Федерации.

- •1.1 Понятие «система обеспечения информационной безопасности».

- •1.2 Государственная система обеспечения информационной безопасности рф и ее структура.

- •1.4 Общая характеристика деятельности федеральных органов исполнительной власти рф в области обеспечения информационной безопасности: фстэк, фсб, фсо, свр, мо, мвд рф.

- •2. Значение и цели защиты информации в современной России.

- •2.1 Общая характеристика целей защиты информации.

- •2.2 Соответствие целей защиты информации характеру защищаемой информации и характеристикам субъектов информационных отношений.

- •3. Угрозы безопасности информации.

- •3.1 Понятие «угроза безопасности информации». Причины возникновения угроз безопасности информации. Классификация и характеристика угроз.

- •3.2 Разработка моделей угроз безопасности информации конкретной организации.

- •3.3 Определение актуальности угроз.

- •3.4 Ущерб организации в результате реализации угроз безопасности информации.

- •3.5 Виды ущерба. Структура прямых и косвенных потерь при реализации угроз безопасности информации.

- •4. Каналы и методы несанкционированного доступа к информации.

- •4.2 Методы несанкционированного доступа к информации, применяемые при использовании каждого канала.

- •4.3 Классификация каналов несанкционированного доступа к информации.

- •4.4 Понятие «атаки» на информационную систему. Основные методы реализации атак на информационные системы.

- •5. Уязвимость информации в информационных системах.

- •5.1 Понятие уязвимости информации в информационных системах. Причины возникновения уязвимости информации.

- •5.2 Классификация уязвимостей информации.

- •5.3 Понятие «утечка информации». Общая характеристика каналов утечки информации из информационных систем.

- •5.4 Порядок оценки уязвимости информации в информационных системах.

- •6. Риски информационной безопасности.

- •6.1 Понятие «риск информационной безопасности».

- •7. Объекты защиты информации.

- •7.1 Понятие «рубеж защиты информации».

- •7.2 Классификация и особенности видов носителей информации с позиции обеспечения безопасности.

- •8. Классификация методов и средств защиты информации.

- •8.1 Классификация и общая характеристика методов и средств защиты информации: инженерно-технические, программно-аппаратные, средства аудита информационной безопасности.

- •9. Механизмы защиты государственной тайны.

- •9.2 Перечень сведений, отнесенных к государственной тайне в соответствии с требованиями Указа Президента рф № 1203 1995 года «Об утверждении Перечня сведений, отнесенных к государственной тайне».

- •10. Механизмы защиты, основанные на разделении конфиденциальной информации на виды тайны.

- •10.2 Основания и методика отнесения сведений к коммерческой тайне на основе требований Указа Президента рф № 188 1997 года «Об утверждении Перечня сведений конфиденциального характера».

- •10.3 Понятие «служебная тайна» в соответствии с требованиями Указа Президента рф № 188 1997 года «Об утверждении Перечня сведений конфиденциального характера».

- •Федеральный закон о служебной тайне

- •2. Порядок обращения с документами, содержащими служебную информацию ограниченного распространения

- •Глава 3. Права субъекта персональных данных

- •Глава 4. Обязанности оператора

- •11. Механизмы защиты информации в информационных системах документооборота.

- •11.3 Средства и технологии эп: удостоверяющие центры и их функции, сертификаты ключа проверки эп; классы сертификатов и их отличия.

- •12. Механизмы управления информационной безопасностью.

- •12.2 Понятие «Политика информационной безопасности организации». Цель Политики. Документальное оформление Политики: структура, основное содержание разделов.

- •12.3 Последовательность разработки Политики информационной безопасности организации. Пересмотр и оценка Политики.

- •1. Первоначальный аудит безопасности

- •2. Разработка

- •3. Внедрение

- •4. Аудит и контроль

- •5. Пересмотр и корректировка

- •13. Механизмы менеджмента информационной безопасности.

- •13.1 Управление информационной безопасностью предприятия на основе положений гост р исо/мэк 27001-2006.

- •13.2 Использование процессного подхода в управлении информационной безопасностью на основе модели pdca: планирование - реализация - проверка - улучшение. Перечень действий на каждой стадии модели.

- •1. Средства защиты информации, встроенные в системное программное обеспечение.

- •1.1 Общая характеристика системы защиты информации, встроенной в современную операционную систему. Понятие, сущность и общая характеристика процессов аутентификации, авторизации и аудита.

- •1.4 Процедура аудита, осуществляемого средствами операционной системы. Сущность аудита, его роль в обеспечении безопасности и выполняемые функции.

- •1.5 Журналы событий и безопасности Windows. Порядок использования содержания журналов для получения сведений в целях обеспечения безопасности.

- •2. Прикладные программные средства защиты информации.

- •2.4 Средства создания виртуальных частных сетей. Понятие, возможности, принцип действия и область использования технологии vpn. Состав сети и основные функциональные возможности vpn.

- •Intranet vpn

- •Internet vpn

- •2.5 Средства обнаружения и предотвращения атак. Понятие, классификация и примеры сетевых атак.

- •3. Программно-аппаратные средства защиты информации.

- •3.2 Электронная подпись (эп). Контроль целостности информации с использованием эп. Процессы формирования и проверки эп. Технология использования эп.

- •4. Системы резервного копирования.

- •5. Обеспечение безопасности информации в «облачных» вычислениях.

- •Практика

- •11. Управление параметрами логического входа в операционную систему ms Windows с использованием программно-аппаратных средств биометрической аутентификации.

- •12. Защита ресурсов операционной системы ms Windows от нсд с использованием программно-аппаратного средства.

- •16. Обнаружение закладочных устройств в защищаемом помещении предприятия.

- •16.1 Практическое обнаружение излучающих закладочных устройств в защищаемом помещении предприятия с использованием поискового комплекса «Крона».

- •16.2 Практическое обнаружение неизлучающих закладочных устройств в защищаемом помещении предприятия с использованием нелинейного локатора nr-900ems.

- •17. Разработка плана расследования инцидента информационной безопасности в должности руководителя (сотрудника) группы реагирования.

- •1. Общая характеристика каналов утечки информации.

- •2. Способы и средства инженерно-технической защиты информации.

- •2.4 Общая характеристика средств нейтрализации угроз. Средства управления системами защиты. Интегрированные системы защиты.

- •3. Оценка защищенности объектов информатизации.

- •4. Аттестация объектов информатизации по требованиям безопасности информации.

- •1. Реализация проекта создания системы защиты информации (приобретения технических, программно-аппаратных средств защиты информации).

- •2. Моделирование затрат на информационную безопасность.

- •1. Методы криптографической защиты информации.

- •2. Симметричные алгоритмы шифрования.

- •2.1 Модель симметричной криптосистемы. Примеры алгоритмов симметричного шифрования: des, Triple des, aes и их основные характеристики.

- •3. Асимметричные алгоритмы шифрования.

- •4. Электронная подпись.

- •1. Управление инцидентами информационной безопасности на предприятии.

- •1.1 Менеджмент инцидентов информационной безопасности на основе требований нормативных документов. Общая характеристика и краткое содержание этапов менеджмента инцидентов информационной безопасности.

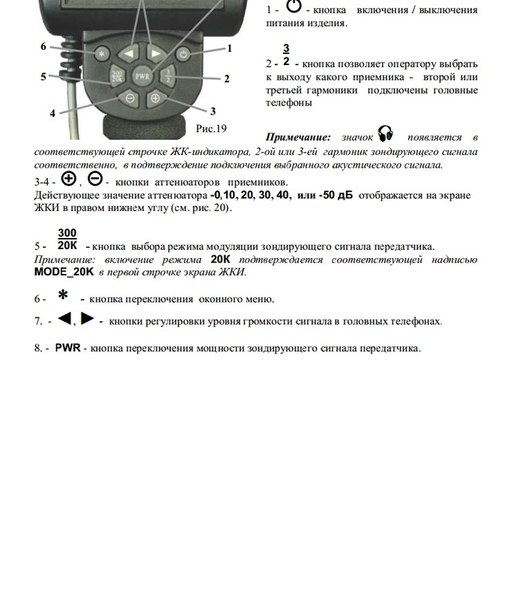

16.2 Практическое обнаружение неизлучающих закладочных устройств в защищаемом помещении предприятия с использованием нелинейного локатора nr-900ems.

Руководство пользователя http://www.pps.ru/upload/documents/EMS.pdf

ВИДЕО С КОНСУЛЬТАЦИИ: Баронов про работу с нелинейным локатором

1. тык включение, проверить звук и уменьшение сигнала (уменьшение на 0 или 10, громкость..ну, сами смотрите :) - звук меняется плюс и минус, сигнал вправо влево.

2. тык включение второй раз, направить на возможное место закладки;

3.

Если металл - 3 гармоника больше, если

закладка - 2 гармоника.

17. Разработка плана расследования инцидента информационной безопасности в должности руководителя (сотрудника) группы реагирования.

На основе анализа конкретных исходных данных о факте инцидента информационной безопасности на предприятии, в должности руководителя (сотрудника) группы реагирования разработать план его расследования.

Примерный алгоритм расследования ИИБ.

1. Четко определить руководителя расследования и в дальнейшем выполнятл его распорядения. На это лицо замыкаются все контакты с правоохранительными органами и привлеченными организациями.

2. Обеспечитьт полную конфиденциальность расследования. Всей полнотой инфы владеют только руководитель СБ и расследования. Руководству организации докладываются окончательные вывводы - результаты. Всем остальным иныа доводится по необходимости.

3. Получить подбное письменное объяснение от сотрудника организации, который первый сообщил об инценденте:

a. Что проихошло

b. Каким олбразом работник узнал об этом(случайно, в рамках служебных обязанностей, от посронних.....)

c. Что могло стать причиной инциндента по его мнению

d. Кто в это время находился поблизости

e. Кто приходил на место выявления инциндента

f. Видел ли аботник посторонних лиц

g. Происходили ли подобные инцинденты раньше, если да - почему

h. Кому и когда работник об этом сообщил и принимались ли меры

i. Какие последствия может име инциндент, можно ли его немедленно устранить и каков может быть материальный ущерб

4. Аналогичное объяснение от всех работников, которые присутствовали в помещении где произошел инциндент(применительно к компитенции)

5. Совместно с ответственным от айтишников локализовать инциндент ИБ

6. Установи, кто персонально отвечает за данный участок, регламентирована ли его деятельность инструкций, и насколько точно эта инструкция соблюдалась

7. Установить возможные последствия инциндента, наличие материального ущерба

8. Что являлось причиной инциндента(умысел,халатность,случайность, сбой оборудования, др.)

9. В случае выявления умысла, решить вопрос о целесообразности обращения в правоохранительные органы или коммерческую организацию, проводящую расследования и составить план взаимодействия

10. Совместно с начальником айти-отдела (правоохранительными органами или коммерческими организациями) произвести осмотр места инциндента, составить об этом соответстющий протокол. При неолбходимости, произвести осмотр других предметов или помещений, которые могут иметь отношение к данному инцинденту.

11. Только после получения разрешения от руководителя расследования и представителя правоохранительных органов в полном объеме восстановить работоспособность поврежденного участка

12. В процессе расследования четко исполнять требования руководителя расследования

13. После выявления злоумышленника установитьт мтотивацию его действий, возможных соучастников, использованные им уязвимости. Получить от него письменное объяснение

14. Принять меры к возмещению нанесенного организации материального ущерба (по возможности)

15. Принять меры, исключающие повторение подобных инциндентов в будущем.

Инженерно-техническая защита информации