- •1. Система обеспечения информационной безопасности в Российской Федерации.

- •1.1 Понятие «система обеспечения информационной безопасности».

- •1.2 Государственная система обеспечения информационной безопасности рф и ее структура.

- •1.4 Общая характеристика деятельности федеральных органов исполнительной власти рф в области обеспечения информационной безопасности: фстэк, фсб, фсо, свр, мо, мвд рф.

- •2. Значение и цели защиты информации в современной России.

- •2.1 Общая характеристика целей защиты информации.

- •2.2 Соответствие целей защиты информации характеру защищаемой информации и характеристикам субъектов информационных отношений.

- •3. Угрозы безопасности информации.

- •3.1 Понятие «угроза безопасности информации». Причины возникновения угроз безопасности информации. Классификация и характеристика угроз.

- •3.2 Разработка моделей угроз безопасности информации конкретной организации.

- •3.3 Определение актуальности угроз.

- •3.4 Ущерб организации в результате реализации угроз безопасности информации.

- •3.5 Виды ущерба. Структура прямых и косвенных потерь при реализации угроз безопасности информации.

- •4. Каналы и методы несанкционированного доступа к информации.

- •4.2 Методы несанкционированного доступа к информации, применяемые при использовании каждого канала.

- •4.3 Классификация каналов несанкционированного доступа к информации.

- •4.4 Понятие «атаки» на информационную систему. Основные методы реализации атак на информационные системы.

- •5. Уязвимость информации в информационных системах.

- •5.1 Понятие уязвимости информации в информационных системах. Причины возникновения уязвимости информации.

- •5.2 Классификация уязвимостей информации.

- •5.3 Понятие «утечка информации». Общая характеристика каналов утечки информации из информационных систем.

- •5.4 Порядок оценки уязвимости информации в информационных системах.

- •6. Риски информационной безопасности.

- •6.1 Понятие «риск информационной безопасности».

- •7. Объекты защиты информации.

- •7.1 Понятие «рубеж защиты информации».

- •7.2 Классификация и особенности видов носителей информации с позиции обеспечения безопасности.

- •8. Классификация методов и средств защиты информации.

- •8.1 Классификация и общая характеристика методов и средств защиты информации: инженерно-технические, программно-аппаратные, средства аудита информационной безопасности.

- •9. Механизмы защиты государственной тайны.

- •9.2 Перечень сведений, отнесенных к государственной тайне в соответствии с требованиями Указа Президента рф № 1203 1995 года «Об утверждении Перечня сведений, отнесенных к государственной тайне».

- •10. Механизмы защиты, основанные на разделении конфиденциальной информации на виды тайны.

- •10.2 Основания и методика отнесения сведений к коммерческой тайне на основе требований Указа Президента рф № 188 1997 года «Об утверждении Перечня сведений конфиденциального характера».

- •10.3 Понятие «служебная тайна» в соответствии с требованиями Указа Президента рф № 188 1997 года «Об утверждении Перечня сведений конфиденциального характера».

- •Федеральный закон о служебной тайне

- •2. Порядок обращения с документами, содержащими служебную информацию ограниченного распространения

- •Глава 3. Права субъекта персональных данных

- •Глава 4. Обязанности оператора

- •11. Механизмы защиты информации в информационных системах документооборота.

- •11.3 Средства и технологии эп: удостоверяющие центры и их функции, сертификаты ключа проверки эп; классы сертификатов и их отличия.

- •12. Механизмы управления информационной безопасностью.

- •12.2 Понятие «Политика информационной безопасности организации». Цель Политики. Документальное оформление Политики: структура, основное содержание разделов.

- •12.3 Последовательность разработки Политики информационной безопасности организации. Пересмотр и оценка Политики.

- •1. Первоначальный аудит безопасности

- •2. Разработка

- •3. Внедрение

- •4. Аудит и контроль

- •5. Пересмотр и корректировка

- •13. Механизмы менеджмента информационной безопасности.

- •13.1 Управление информационной безопасностью предприятия на основе положений гост р исо/мэк 27001-2006.

- •13.2 Использование процессного подхода в управлении информационной безопасностью на основе модели pdca: планирование - реализация - проверка - улучшение. Перечень действий на каждой стадии модели.

- •1. Средства защиты информации, встроенные в системное программное обеспечение.

- •1.1 Общая характеристика системы защиты информации, встроенной в современную операционную систему. Понятие, сущность и общая характеристика процессов аутентификации, авторизации и аудита.

- •1.4 Процедура аудита, осуществляемого средствами операционной системы. Сущность аудита, его роль в обеспечении безопасности и выполняемые функции.

- •1.5 Журналы событий и безопасности Windows. Порядок использования содержания журналов для получения сведений в целях обеспечения безопасности.

- •2. Прикладные программные средства защиты информации.

- •2.4 Средства создания виртуальных частных сетей. Понятие, возможности, принцип действия и область использования технологии vpn. Состав сети и основные функциональные возможности vpn.

- •Intranet vpn

- •Internet vpn

- •2.5 Средства обнаружения и предотвращения атак. Понятие, классификация и примеры сетевых атак.

- •3. Программно-аппаратные средства защиты информации.

- •3.2 Электронная подпись (эп). Контроль целостности информации с использованием эп. Процессы формирования и проверки эп. Технология использования эп.

- •4. Системы резервного копирования.

- •5. Обеспечение безопасности информации в «облачных» вычислениях.

- •Практика

- •11. Управление параметрами логического входа в операционную систему ms Windows с использованием программно-аппаратных средств биометрической аутентификации.

- •12. Защита ресурсов операционной системы ms Windows от нсд с использованием программно-аппаратного средства.

- •16. Обнаружение закладочных устройств в защищаемом помещении предприятия.

- •16.1 Практическое обнаружение излучающих закладочных устройств в защищаемом помещении предприятия с использованием поискового комплекса «Крона».

- •16.2 Практическое обнаружение неизлучающих закладочных устройств в защищаемом помещении предприятия с использованием нелинейного локатора nr-900ems.

- •17. Разработка плана расследования инцидента информационной безопасности в должности руководителя (сотрудника) группы реагирования.

- •1. Общая характеристика каналов утечки информации.

- •2. Способы и средства инженерно-технической защиты информации.

- •2.4 Общая характеристика средств нейтрализации угроз. Средства управления системами защиты. Интегрированные системы защиты.

- •3. Оценка защищенности объектов информатизации.

- •4. Аттестация объектов информатизации по требованиям безопасности информации.

- •1. Реализация проекта создания системы защиты информации (приобретения технических, программно-аппаратных средств защиты информации).

- •2. Моделирование затрат на информационную безопасность.

- •1. Методы криптографической защиты информации.

- •2. Симметричные алгоритмы шифрования.

- •2.1 Модель симметричной криптосистемы. Примеры алгоритмов симметричного шифрования: des, Triple des, aes и их основные характеристики.

- •3. Асимметричные алгоритмы шифрования.

- •4. Электронная подпись.

- •1. Управление инцидентами информационной безопасности на предприятии.

- •1.1 Менеджмент инцидентов информационной безопасности на основе требований нормативных документов. Общая характеристика и краткое содержание этапов менеджмента инцидентов информационной безопасности.

Практика

1. Применение политики учетных записей.

Создание учетной записи пользователя. Управление свойствами учетной записи. Управление локальными пользователями и группами пользователей. Смена паролей пользователей.

Win+R -> control userpasswords2 -> Enter

Дальше вроде всё ясно, есть кнопка добавить, есть кнопка удалить, есть свойства.

Управление - в том же окне вкладка дополнительно -> Дополнительное управление пользовителями.

Смена паролей - в дополнительном управлении тык на пользователя -> свойства.

2. Проведение аудита парольной политики локального компьютера.

Анализ характеристик пароля: длина, сложность, срок действия.дф

Win+R

-> gpedit.msc

3. Управление локальными политиками безопасности.

Управление политикой аудита: аудит входа в систему, доступа к службам и объектам, изменения политики использования привилегий, системных событий. Управление правами пользователя. Управление параметрами безопасности.

Win+R

-> gpedit.msc

тык на конкретный аудит - выбрать аудит отказов или успехов вести,

Например: поставили “аудит входа в систему” : отказ. Вход в окно - ПКМ на компе - управление.

После

неверных поппыток входа, в журнале

увидим сообщения, как на скрине ниже:

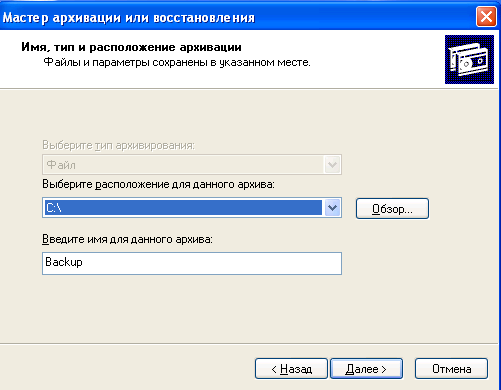

4. Резервное копирование информации встроенными средствами операционной системы MS Windows.

Создание резервной копии указанной информации (файл, папка, диск) с использованием утилиты NTBackup.

В 7ке не работает :(

Для папок в свойствах есть “Предыдущие версии”, можно настроить копирование.

Для системы- панель управления - архивация и восстановление.

NTBACKUP

Пуск -> Выполнить -> ntbackup

Далее

все интуитивно понятно, выполняем

согласно своему заданию:

5. Управление свойствами обозревателя Интернет.

Управление безопасностью зоны доступа Интернет. Управление безопасностью Web-узлов. Управление параметрами безопасности.

Панель

управления - свойства браузера, еще

что-то? Говорили только про св-ва

обзоревателя.

6. Изменение конфигурации операционной системы MS Windows с использованием редактора реестра.

Создание и редактирование перечня приложений, загружаемых при запуске операционной системы.

Win+R

-> regedit![]() и RunOnce

и RunOnce

Добавление программы: ПКМ - Создать - строковый параметр. В первом столбце название (можно любое), в третьем - адрес EXE-файла для запуска проги. Соответственно при изменении - изменить третий столбик, при удалении - удалить всю запись (строку).

7. Управление встроенной криптографической защитой Windows.

Шифрование и дешифрование указанной информации (файл, папка) с использованием файловой системы EFS.

ПКМ на папке/файле - на вкладке общие кнопка “Другие” - шифровать содержимое. ИЛИ:

Команда зашифрования файла/папки имеет вид:

cipher /E <путь к папке>. Команда расшифрования файла/папки имеет вид:

cipher /D <путь к папке>.

8. Применение политики антивирусной защиты информации на примере конкретного приложения.

Управление файловым антивирусом. Обновление антивирусных баз и сигнатур. Настройка параметров проверки отдельных областей и объектов. Управление эвристическим режимом поиска вирусов. Управление режимом проактивной защиты. Управление доверенной зоной. Управление отчетами и файлами данных.

У меня нет антивируса :( Ну, блин, думаю в антивирусе на русском языке, каждый разберется :)

9. Анализ защищенности операционной системы MS Windows локального компьютера с использованием специального программного обеспечения.

Оценка защищенности операционной системы локального компьютера на основе анализа отчета Microsoft Baseline Security Analyzer и формирование выводов по его результатам.

Задаем

параметры анализа системы, запускаем...

И делаем выводы по результатам :)

10. Управление параметрами логического входа в операционную систему MS Windows с использованием аппаратного ключа.

Настроить параметры защищенного логического входа в операционную систему MS Windows c помощью ПСКЗИ «ШИПКА».

Не понял немного вопрос… Если что, все есть в руководстве пользователя http://www.shipka.ru/documentation.html

На рабочих станциях под управлением ОС Windows, которые не включены в домен

(например, взаимодействуют в рамках рабочей группы, или вовсе функционируют

автономно) возможна организация защищенной процедуры входа в систему с

использованием ПСКЗИ ШИПКА.

Для настройки и активизации этой процедуры следует запустить программу

AcSWinLogOn.

Кнопка<Пуск>-<Программы>-<ПСКЗИШИПКА>

-<Применение> - <Настройка защищенного

входа в ОС>. Итак, на экран выводится

окно программы (рисунок ниже). По умолчанию

открыта вкладка «Регистрация

пользователей».

Перед началом работы нужно выбрать конкретное устройство ШИПКА с помощью

кнопки в правом углу панели задач (рисунок выше). После выбора устройства может

появиться сообщение следующего содержания «Создать новую базу данных?». Это

означает,

что в устройстве ШИПКА не создан файл

для записи сведений о пользователях и

компьютерах, на которых выполняется

авторизация.

В этом случае необходимо базу создать. Для подтверждения операции нажмите

кнопку «Да» (рисунок выше) и введите PIN-код.

Пользователь в любой момент может выполнить форматирование этой БД, выбрав в

меню операцию «Создать пустую базу» (на панели задач третья слева кнопка с

изображением листа бумаги). Если операция создания базы выполнилась правильно, то на экран выводится сообщение «База пользователей успешно создана».

Теперь можно перейти к регистрации пользователя. В меню выбираете кнопку

«Зарегистрировать пользователя в ПСКЗИ ШИПКА» (на панели задач первая слева кнопка

с изображением ПК и знаком плюс). На экран выводится окно (рисунок 139), в котором

можно выбрать имя пользователя, который уже зарегистрирован в базе пользователей ОС,

и

ввести его пароль.

Дважды введите пароль и нажмите кнопку «Применить». Запрашивается PIN-код, и

пара «имя пользователя + имя компьютера» записывается в ПСКЗИ ШИПКА. Успешная

регистрация подтверждается сообщением «Пользователь успешно зарегистрирован в

ПСКЗИ ШИПКА»

ВНИМАНИЕ: заданный пароль пользователя в любом случае будет совпадать с паролем,

установленным для этого пользователя в операционной системе. Если при регистрации в

ШИПКЕ задать другой пароль, то именно он будет сохранен в систему!