- •Гальчевский ю.Л., Щелконогов о.А. Методические указания

- •Часть 2

- •Введение

- •Аудит доступа к ресурсам.

- •Объём работы:

- •Теоретические сведения. Аудит: обзор

- •Аудит событий.

- •Параметры аудита для объектов.

- •Выбор объектов для применения элементов аудита

- •Влияние наследования на аудит файлов и папок

- •Просмотр журнала событий.

- •Порядок выполнения работы.

- •1. Аудит событий.

- •2. Настройка, просмотр, изменение и отмена аудита файла или папки

- •Задание на лабораторную работу.

- •Контрольные вопросы:

- •Локальная политика безопасности

- •2. Преимущества групповой политики.

- •3. Объекты групповой политики. Оснастка Групповая политика

- •Узел Конфигурация компьютера

- •Узел Конфигурация пользователя

- •Расширения оснастки Групповая политика

- •Административные шаблоны

- •Параметры безопасности

- •Установка программ

- •Сценарии

- •Перенаправление папки

- •4. Настройка групповых политик на автономном компьютере

- •5. Инструменты настройки безопасности

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Порядок выполнения работы. Оснастка Групповая политика.

- •2. Настройка групповых политик на автономном компьютере.

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Ip-безопасность (ipSec)

- •Принцип работы ipsec

- •Протоколы безопасности ipsec

- •Обработка пакетов ipsec

- •Управление политикой безопасности ip

- •Свойства политики ipsec

- •Групповая политика

- •Предопределенные политики ipsec

- •Предопределенные правила

- •Предопределенные действия фильтра

- •Методы безопасности ipsec

- •Предопределенные методы безопасности

- •Настраиваемые методы безопасности

- •Взаимодействие параметров шифрования

- •Порядок выполнения работы.

- •Выбор политики ipSec для рабочей станции

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Межсетевой экран (firewall)

- •Как устроена сеть Интернет

- •Что можно делать в Интернет

- •Зачем нужен firewall

- •Что такое firewall

- •Как Работает Firewall

- •Основные типы межсетевых экранов

- •От чего защищает firewall

- •Обзор основных firewall

- •Настройка AtGuard (AtGuard settings) Web

- •Настройка AtGuard (AtGuard settings) Firewall

- •Как использовать правило Ignore.

- •Настройка AtGuard (AtGuard settings) Options

- •Несколько простых практических приемов

- •Как перенести настройки с одной машины на другую

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Как устроена сеть Интернет?

- •Содержание

Как использовать правило Ignore.

Когда правило Ignore указано происходит регистрация события и затем обработка продолжается пока не будет найдено правило разрешающее или запрещающее данный тип связи. Обратите внимание: для того чтобы правило Ignore сработало оно должно появиться в списке правил firewall'а выше любого правила описывающего данный тип связи. Это хорошая идея разместить все правила Ignore в верхнюю часть списка firewall.

Установка Ignore предназначена, чтобы позволить Вам регистрировать события до предписания "Разрешить" или "Блокировать", которое применяется к этому типу связи.

Например, вы имеете разрешающее правило firewall, которое позволяет вашему FTP серверу связываться с любым сетевым адресом. Вы могли бы отслеживать как часто пользователи с определенного сетевого адреса соединялись с вашим FTP сервером устанавливая игнорирующее правило, чтобы регистрировать случаи FTP связи сервера к и из определенного сетевого адреса. Правило Ignore должно предшествовать правилу Permit.

Direction Inbound связь включает пакеты, посланные вашему PC. Outbound связь включает пакеты, посланные из вашего PC. Either – связь в любом направлении.

Protocol Определяет какому протоколу связи применяется правило: TCP, UDP, или TCP или UDP, ICMP..

TCP – стандартный протокол Интернета транспортного уровня, обеспечивает надежный, полный дуплекс. Программное обеспечение, выполняющее TCP обычно постоянно находится в операционной системе и использует IP протокол, чтобы передать информацию. Примеры TCP приложений и сервисов – FTP, web-браузер, email и IRC.

UDP – транспортый уровень в TCP/IP сетях. UDP – низкоуровневый протокол, который использует IP, чтобы доставить пакеты. Примеры сервисов и приложений, которые используют UDP – DNS, NetBIOS.

ICMP – протокол межсетевых управляющих сообщений.

Application Эта опция позволяет определять применяется ли правило к конкретному приложению или к любому приложению, которое делает попытку сетевой связи, определенной правилом.

Service Позволяет определять, применяется ли правило к локальным или удаленным сервисам и применяется ли это к одиночному определенному сервису или к любому сервису, который делает попытку сетевой связи, определенной правилом.

Сервисы – протоколы, которые используются, чтобы позволить одному компьютеру обращаться к специфическому виду данных, сохраненных в другом компьютере. Например, HTTP серверы используют протокол передачи гипертекста, чтобы обеспечить по всему миру сервис web, FTP серверы предлагают сервисы протокола передачи файла, SMTP серверы используют простой протокол транспорта почты, чтобы посылать почту, и POP серверы используют POP протокол, чтобы передать электронную почту.

Time Active Используйте эти установки, чтобы определить время когда правило будет действовать.

Logging Определяет что событие регистрируется в лог-файле когда происходит сетевая связь описанная правилом.

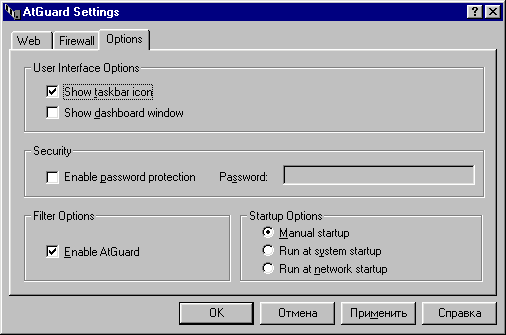

Настройка AtGuard (AtGuard settings) Options

|

|

|

Рис. 8.10. Окно Настройки AtGuard (AtGuard settings) Options |

Show taskbar icon – при запущенном AtGuard показывать его иконку в панели задач.

Show dashboard window – при запущенном AtGuard показывать dashboard.

Enable password protection – если выбрано, то как только вы попытаетесь открыть диалоговое окно AtGuard Settings, окно Dashboard Properties, Event Log, или окно статистики вы будете должны ввести пароль.

StartUp Options -> Run at network startup. Когда эта опция выбрана AtGuard запускается автоматически, если вы открываете сетевое соединение, и останавливается также автоматически, когда вы закрываете ваше сетевое соединение

|

|

|

Рис. 8.11. Dashboard |

Во-первых поставьте флажки во всех чекбоксах. Во-вторых чтобы разобраться, что означают цифры и картинки на этой панели просто задержите мышку на интересующем предмете – всплывет подсказка из которой вы все узнаете.

Справа видна мусорная корзина. Удобная вещь.

Как пользоваться мусорным бачком:

Мусорный бак нужен , чтобы можно было избавиться от ненужных вам изображений (рекламные баннеры) и даже определенных частей HTML-кода.

Для помещения, например, баннера в бак щелкните правой кнопкой мыши на баннере. Выберите пункт Copy link location. Затем щелкните мышкой на изображение бака и выберите пункт Paste Into Trashcan, далее ответьте Yes. Аналогичным способом можно избавиться и от счетчиков.

|

|

|

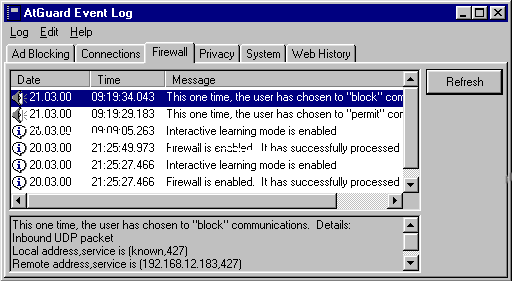

Рис. 8.12. Event Log |

Мощное средство для анализа находится в меню Event Log.

Ad Blocking Отображает содержание файла событий (лог-файла) Ad Blocking. Короче говоря здесь показано что и когда было блокировано AtGuard'ом. Указывается HTML-код, который был удален, чтобы заблокировать нежелательные изображения, web-страница из которой было удалено и URL, который вызвал блокировку.

Connections Показывает содержание лог-файла ваших соединений. Показана хронология всех TCP/IP соединений, сделанных вашим PC. Полезно нажать кнопку Refesh.

Firewall Лог-файл событий firewall.

Privacy Информация о блокированных coocies, refers и т.п.

System Информация о действиях AtGuard, таких как запуск AtGuard как сервиса Windows и действия по IP фильтрации. Запись inbound и outbound попыток соединения и действия пользователя в ответ на эти попытки.

Web History Перечисляются URL'ы посещенный вами, показывая хронологию действия в web.