- •Гальчевский ю.Л., Щелконогов о.А. Методические указания

- •Часть 2

- •Введение

- •Аудит доступа к ресурсам.

- •Объём работы:

- •Теоретические сведения. Аудит: обзор

- •Аудит событий.

- •Параметры аудита для объектов.

- •Выбор объектов для применения элементов аудита

- •Влияние наследования на аудит файлов и папок

- •Просмотр журнала событий.

- •Порядок выполнения работы.

- •1. Аудит событий.

- •2. Настройка, просмотр, изменение и отмена аудита файла или папки

- •Задание на лабораторную работу.

- •Контрольные вопросы:

- •Локальная политика безопасности

- •2. Преимущества групповой политики.

- •3. Объекты групповой политики. Оснастка Групповая политика

- •Узел Конфигурация компьютера

- •Узел Конфигурация пользователя

- •Расширения оснастки Групповая политика

- •Административные шаблоны

- •Параметры безопасности

- •Установка программ

- •Сценарии

- •Перенаправление папки

- •4. Настройка групповых политик на автономном компьютере

- •5. Инструменты настройки безопасности

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Порядок выполнения работы. Оснастка Групповая политика.

- •2. Настройка групповых политик на автономном компьютере.

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Ip-безопасность (ipSec)

- •Принцип работы ipsec

- •Протоколы безопасности ipsec

- •Обработка пакетов ipsec

- •Управление политикой безопасности ip

- •Свойства политики ipsec

- •Групповая политика

- •Предопределенные политики ipsec

- •Предопределенные правила

- •Предопределенные действия фильтра

- •Методы безопасности ipsec

- •Предопределенные методы безопасности

- •Настраиваемые методы безопасности

- •Взаимодействие параметров шифрования

- •Порядок выполнения работы.

- •Выбор политики ipSec для рабочей станции

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Межсетевой экран (firewall)

- •Как устроена сеть Интернет

- •Что можно делать в Интернет

- •Зачем нужен firewall

- •Что такое firewall

- •Как Работает Firewall

- •Основные типы межсетевых экранов

- •От чего защищает firewall

- •Обзор основных firewall

- •Настройка AtGuard (AtGuard settings) Web

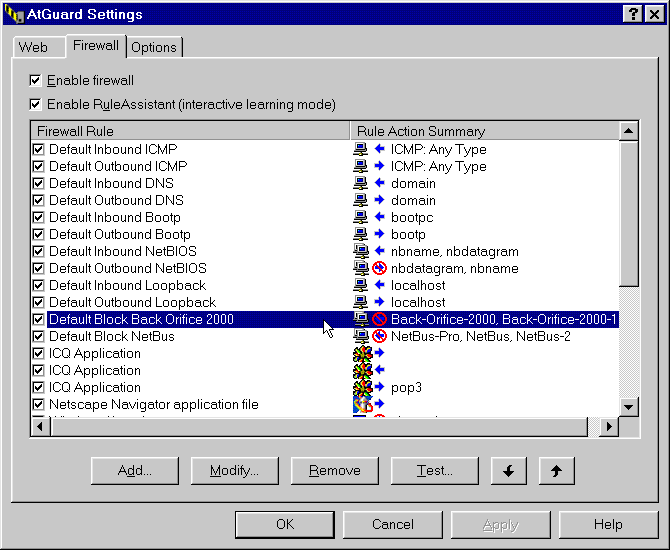

- •Настройка AtGuard (AtGuard settings) Firewall

- •Как использовать правило Ignore.

- •Настройка AtGuard (AtGuard settings) Options

- •Несколько простых практических приемов

- •Как перенести настройки с одной машины на другую

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Как устроена сеть Интернет?

- •Содержание

Обзор основных firewall

Правило номер один: безопасность, как правило, обратно пропорциональна сложности.

При большом количестве настроек увеличивается вероятность ошибки оператора. Что бы ни говорили производители firewall о «дуракоустойчивости» систем, полностью защититься от ошибок с помощью комплексных проверок не удастся никогда. Также в любой программе по определению количество ненайденных ошибок возрастает по мере увеличения сложности.

Правило номер два: надежность системы в целом определяется ее наименее надежным компонентом.

Использование Windows NT известной своей «безопасностью» в качестве платформы для firewall – это, мягко говоря, плохая идея. Если даже установить на NT фирменную крутую программу firewall, стоящую десятки тысяч долларов, злоумышленник может проникнуть в систему и установить программу перехватчик (spoofer), используя известные дырки операционной системы Windows NT, не относящиеся непосредственно к сети.

Правило номер три: высокая цена сама по себе еще не является гарантией надежности.

Единственной гарантией надежности является простота. (См. правило номер один.) Все остальные аргументы – не более чем маркетинг. Как наглядно показывает пример ОС Windows NT, сертификация безопасности может ничего не значить.

Для защиты информации на локальных компьютерах, имеющих доступ в Интернет, широко применяются программы, называемые персональными брандмауэрами (firewall). Эти программы предназначены для сохранения информации содержащейся в системе, как от несанкционированного доступа извне, так и от попыток самостоятельной передачи какой-либо информации из компьютера в Сеть, а также для защиты сетевых портов от внешних атак. Персональные брандмауэры фильтруют весь входящий и исходящий трафик на основе предустановленных или/и определенных пользователем настроек, тем самым обеспечивая более или менее надежную защиту всей системы.

|

|

|

Рис. 8.1. AtGuard (@Guard) |

Сейчас уже невозможно скачать и использовать легально – все права на нее разработчики из фирмы WRQ продали корпорации Symantec, и теперь программа, адаптированная к менее подготовленному пользователю и раздутая до невероятных размеров, под названием Norton Personal Firewall входит в состав пакета Norton Internet Security. Основное достоинство AtGuard, если не считать достаточно скромные размеры и системные требования, в том, что он сочетает в себе очень приличный firewall и хорошую программу для борьбы с рекламой, заполонившей все web-странички в Сети. Он удаляет ссылки на рекламные баннеры и кнопки, причем имеется возможность быстро и с минимальными затратами сил и времени пополнять базу данных по рекламным службам, запрещает анимацию GIF-картинок, блокирует всплывающие окна. Кроме того, AtGuard поможет сохранить инкогнито в сети, блокируя операции с cookies, попытки серверов получить сведения о броузере пользователя, его почтовом адресе, запрещает исполнение потенциально опасных Java-скриптов и ActiveX-апплетов на просматриваемых страничках. Как персональный "файерволл", AtGuard контролирует все установленные соединения, входящий и исходящий трафики и позволяет работать в режиме интерактивного обучения программы. Имеется три режима запуска программы: ручной, автоматический при старте системы и автоматический при установке сетевого соединения. Для постоянного контроля режимов работы и оперативного управления настройками при желании можно использовать панель Dashboard. Для последующего анализа работы всех составных частей программы ведется очень подробная статистика, с которой можно ознакомиться в любой момент времени. Никакая программа не может состоять из одних достоинств, и в этом отношении AtGuard не исключение. По причине весьма преклонного возраста, многие современные ОС не поддерживаются программой. Еще одним недостатком AtGuard является то, что, после отключения скриптов и апплетов, некоторые сайты могут отображаться неверно, а некоторые вообще не работают (например, Windows Update). Эта проблема может быть решена путем временного отключения AtGuard-а, что не всегда приемлемо, поэтому, лучше всего будет определить в окне установок программы индивидуальные правила для данного сайта, что, конечно, потребует некоторого напряжения мозгов.

Второй после AtGuard-а лидер по популярности среди персональных брандмауэров – ZoneAlarm новая версия которого не так давно появилась в Сети, реализован на базе оригинальной технологии мониторинга сетевого трафика TrueVector и отличается простотой контроля Internet-трафика на уровне приложений – не нужно разбираться с портами, IP-адресами, протоколами и прочими сетевыми премудростями. Как только любая программа пытается получить доступ в Internet, на экране дисплея появляется соответствующее сообщение, и пользователь может разрешить/запретить подобные действия либо в текущем сеансе работы, либо раз и навсегда. Кроме этого, можно одним щелчком мыши полностью заблокировать Internet-соединение, что иногда может помочь в критических ситуациях.

|

|

|

Рис. 8.2. ZoneAlarm Pro |

Zone Alarm, как и многие другие брандмауэры, может работать в stealth-режиме, в котором скрываются все неиспользуемые порты в системе, защищая их от сканирования. ZoneAlarm имеет достаточно удобный интерфейс с индикаторами сетевой активности для каждого вида соединения, но чересчур броско смотрятся слишком крупные и пестрые кнопки в основном рабочем окне программы, которое и само по себе немного великовато для того, что бы постоянно находиться на экране компьютера. Как очевидное достоинство можно отметить возможность обновления через Internet. Широкой популярности программы ZoneAlarm способствует ее бесплатность, а так же то, в Сети можно найти перевод, по крайней мере, некоторых ее версий, на русский язык. Как и большинство современных брандмауэров, ZoneAlarm работает со всеми версиями Windows.

|

|

|

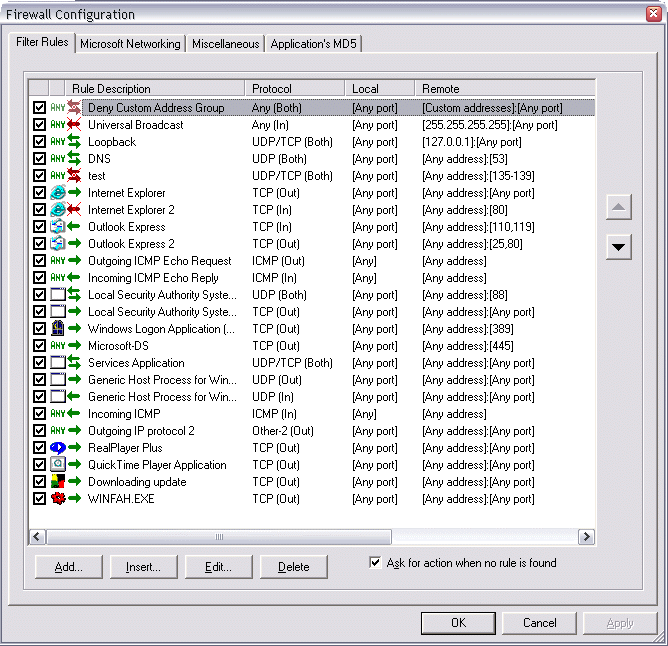

Рис. 8.3. Tiny Personal Firewall |

Tiny Personal Firewall – очень простая в использовании программа, обеспечивающая требуемый уровень защиты Интернет-соединения путем использования новейшей технологии ICSA (Certified Security Technology). Особое внимание уделено защите от "троянских коней", наиболее совершенные из которых могут "маскироваться" под те приложения, для которых выход в Сеть разрешен. Для отлова таких коварных "троянов" в Tiny Personal Firewall организован контроль цифровой сигнатуры сообщений от разрешенных коммуникационных приложений в соответствии с протоколом MD5. Разработчики программы предоставили пользователю возможность раздельного доступа к трем основным утилитам, составляющим собственно брандмауэр. Это движок программы, утилита администрирования и сетевой монитор. Большим плюсом Tiny Personal Firewall является и небольшой размер дистрибутива, всего чуть более 1300 Кбайт, что гораздо меньше, чем у любого другого сопоставимого по возможностям "файевола". Программа бесплатна для персонального использования и совместима со всеми операционными системами семейства Windows, как 9x/ME, так и 2000/NT4.0.

|

|

|

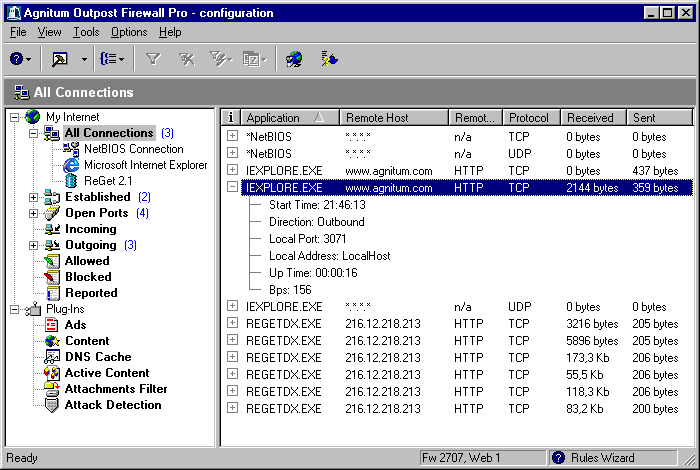

Рис. 8.4. Outpost Firewall |

Как и AtGuard, персональный брандмауэр Outpost Firewall обеспечивает ускорение загрузки Web-страниц путем блокировки активного их содержимого (ActiveX, Java-апплеты, программы на языках Visual Basic и Java Script) и, самое главное, рекламных баннеров. Но по сравнению с AtGuard-ом, он имеет гораздо более широкие возможности. Так, например, Outpost может удалять баннеры не только соответствующие определенному HTML-коду, но и по размеру картинки, а также контролировать файлы, поступающие по e-mail и из новостных конференций. В последнее время очень актуальной стала проблема ограничения доступа к определенной категории сайтов. Так, мало кого обрадует, если малолетние чада случайно забредут на, мягко говоря, сайты для взрослых. Outpost Firewall реализует запрет на посещение тех или иных Web-ресурсов с учетом списка запрещенных словосочетаний или доменных имен, которые содержатся в системе и создаются пользователем вручную. Для начинающих пользователей очень важными могут стать возможность выбора русского языка интерфейса программы, а также то, что она готова к работе сразу после установки, не требуя кропотливой работы по предварительному определению правил, что достигается включением по умолчанию режима обучения программы. Одной из отличительных особенностей программы является ее модульность, что означает возможность подключения дополнительных библиотек (плагинов), в том числе и сторонних разработчиков, значительно расширяющих базовые возможности Outpost Firewall. Для скачивания новых версий компонентов программы с сайта разработчика удобно воспользоваться системой автоматического обновления. Программа Outpost Firewall бесплатна и работает под управлением Windows 9x/ME/2000/NT4.0

Многоцелевую защитную систему Jammer с полным на то основанием можно отнести к славному племени брандмауэров, потому что она осуществляет свои функции по двум основным направлениям: отслеживает сетевой трафик через все порты компьютера, и ведет наблюдение за состоянием системного реестра, фиксируя все его изменения. Поэтому, устанавливая новые программы, надо быть готовым к бурной реакции Jammer-а на вторжение на охраняемый им объект, а уж какому-нибудь "троянцу" он точно не даст спокойно замаскироваться в непролазных дебрях реестра. Монитор системы показывает, какие процессы активны в данный момент и какие соединения установлены. Даже неопытный пользователь может легко настроить программу и использовать весь спектр ее возможностей. Во время работы в сети Jammer реагирует на все, в том числе и, на первый взгляд, безобидные попытки сканирования портов, при этом выдается достаточно подробный отчет о посягательствах. В качестве ответной меры, имеется возможность отправки письма, содержащего этот отчет, в адрес провайдера потенциального агрессора. Для блокирования всевозможных "троянов", а также сообщений программ типа Ad- и Spy-ware, применяется фирменная технология AppWall, обеспечивающая наглядность и простоту использования даже неискушенным пользователем.

|

|

|

Рис. 8.5. Jammer |

В отличие от своих более ранних версий, Jammer теперь является условно-бесплатной программой, и бесплатно знакомиться с его возможностями можно только в течение 30 дней.

|

|

|

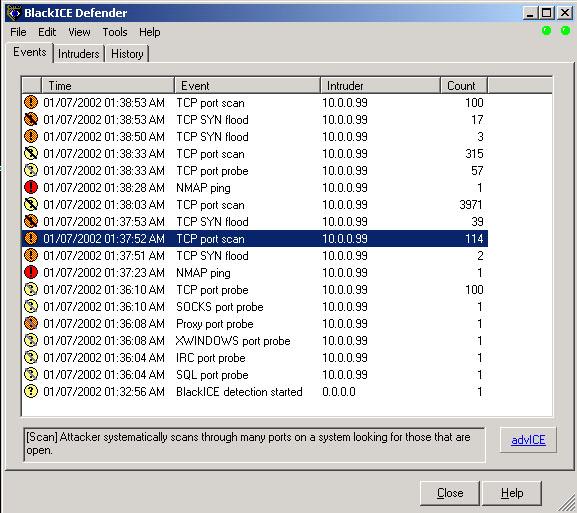

Рис. 8.6. BlackICE Defender |

Достаточно интересное решение для защиты компьютера от атак предлагает фирма Network ICE. В разработанном ею брандмауэре BlackICE Defender используется технология IDS (intrusion detection system – система обнаружения внешнего проникновения), анализирующую структуру и композицию каждого из принимаемых извне пакетов и обеспечивающая целых семь(!) уровней защиты, в том числе и от сканирования портов, и некоторых видов сетевых атак. В случае нападения на защищаемый компьютер, программа фиксирует все действия и адреса нападавшего в специальном файле для принятия в дальнейшем соответствующих мер. Очень наглядна информация о сетевом трафике и обо всех отраженных атаках, представленная в виде красочных графиков на вкладке History. А вот исходящие пакеты информации оставляются BlackICE-ом практически без внимания, что является, по-видимому, самым крупным недостатком программы.

Кроме рассматриваемой версии, существует вариант BlackICE Defender for Server, выполненный на том же самом движке, что и базовая версия, но отличающийся от нее тем, что в нем используются некоторые специфические возможности по защите серверов, работающих под управлением серверных вариантов ОС типа Windows 2000/NT. Как недостаток программы можно отметить то, что она платная, а также отсутствует возможность русификации ее интерфейса.

Таблица 8.2. Сводная таблица характеристик описанных программ

|

Продукт |

Outpost |

Jammer |

AtGuard |

Zone Alarm |

BlackICE Defender |

Tiny Personal Firewall |

|

Поддерживаемые ОС |

95/98/NT/2000/ME |

95/98/NT |

95/98/NT/2000/ME | |||

|

Размер дистрибутива, Кбайт |

1570 |

1070 |

1510 |

3170 |

3000 |

1350 |

|

Создание правил |

Да |

Да |

Да |

Да |

Да |

Да |

|

Ассистент для создания правил |

Да |

Да |

Да |

Да |

Да |

Да |

|

Информация об активных портах и соединениях |

Да |

Да |

Да |

Нет |

Да |

Да |

|

Поддержка невидимого режима |

Да |

Да |

Нет |

Да |

Нет |

Нет |

|

Предустановленные правила для системного трафика |

Да |

Нет |

Да |

Да |

Нет |

Нет |

|

Предустановленные правила для приложений |

Да |

Нет |

Да |

Нет |

Нет |

Нет |

|

Блокировка атак и определение сканирования |

Да |

Да |

Нет |

Да |

Да |

Да |

|

Несколько пользователей/конфигураций |

Да |

Нет |

Да |

Нет |

Нет |

Нет |

|

Проверка подписи MD5 |

Да |

Нет |

Нет |

Да |

Нет |

Да |

|

Сканирование системного реестра |

Нет |

Да |

Нет |

Нет |

Нет |

Нет |

|

Блокировка активных элементов в web |

Да |

Нет |

Да |

Нет |

Нет |

Нет |

|

Блокировка рекламы в web |

Да |

Нет |

Да |

Нет |

Нет |

Нет |

|

Анализ содержания web |

Да |

Нет |

Да |

Нет |

Нет |

Нет |

|

Блокировка активных элементов в email |

Да |

Нет |

Нет |

Да |

Нет |

Нет |

|

Dashboard |

Нет |

Нет |

Да |

Нет |

Нет |

Нет |

|

Автоматическое обновлениe |

Да |

Нет |

Нет |

Нет |

Нет |

Нет |