- •Гальчевский ю.Л., Щелконогов о.А. Методические указания

- •Часть 2

- •Введение

- •Аудит доступа к ресурсам.

- •Объём работы:

- •Теоретические сведения. Аудит: обзор

- •Аудит событий.

- •Параметры аудита для объектов.

- •Выбор объектов для применения элементов аудита

- •Влияние наследования на аудит файлов и папок

- •Просмотр журнала событий.

- •Порядок выполнения работы.

- •1. Аудит событий.

- •2. Настройка, просмотр, изменение и отмена аудита файла или папки

- •Задание на лабораторную работу.

- •Контрольные вопросы:

- •Локальная политика безопасности

- •2. Преимущества групповой политики.

- •3. Объекты групповой политики. Оснастка Групповая политика

- •Узел Конфигурация компьютера

- •Узел Конфигурация пользователя

- •Расширения оснастки Групповая политика

- •Административные шаблоны

- •Параметры безопасности

- •Установка программ

- •Сценарии

- •Перенаправление папки

- •4. Настройка групповых политик на автономном компьютере

- •5. Инструменты настройки безопасности

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Порядок выполнения работы. Оснастка Групповая политика.

- •2. Настройка групповых политик на автономном компьютере.

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Ip-безопасность (ipSec)

- •Принцип работы ipsec

- •Протоколы безопасности ipsec

- •Обработка пакетов ipsec

- •Управление политикой безопасности ip

- •Свойства политики ipsec

- •Групповая политика

- •Предопределенные политики ipsec

- •Предопределенные правила

- •Предопределенные действия фильтра

- •Методы безопасности ipsec

- •Предопределенные методы безопасности

- •Настраиваемые методы безопасности

- •Взаимодействие параметров шифрования

- •Порядок выполнения работы.

- •Выбор политики ipSec для рабочей станции

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Межсетевой экран (firewall)

- •Как устроена сеть Интернет

- •Что можно делать в Интернет

- •Зачем нужен firewall

- •Что такое firewall

- •Как Работает Firewall

- •Основные типы межсетевых экранов

- •От чего защищает firewall

- •Обзор основных firewall

- •Настройка AtGuard (AtGuard settings) Web

- •Настройка AtGuard (AtGuard settings) Firewall

- •Как использовать правило Ignore.

- •Настройка AtGuard (AtGuard settings) Options

- •Несколько простых практических приемов

- •Как перенести настройки с одной машины на другую

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Как устроена сеть Интернет?

- •Содержание

Оснастка Анализ и настройка безопасности

Эту оснастку, как и утилиту командной строки secedit, можно применять для интерактивного сбора анализируемых данных в системе или для выполнения периодического сбора информации с помощью сценария, запускаемого в соответствии с заданным расписанием.

Изолированная оснастка Анализ и настройка безопасности запускается стандартным образом, при помощи консоли управления. Пользовательский интерфейс оснастки прост и интуитивно понятен. Визуализация проблем (нарушении политики безопасности) выполняется с помощью специальных значков, шрифтов и цветовых выделений. При этом выводится информация, помогающая в устранении проблем. Применяются простые таблицы со списками атрибутов и соответствующих им значений, а также рекомендованных значений.

При выполнении анализа безопасности оснастка использует информацию базового шаблона безопасности, содержащего предпочтительные или рекомендуемые настройки, помещенные в базу данных безопасности. Ядро анализа оснастки Анализ и настройка безопасности запрашивает текущие настройки различных атрибутов по каждому из направлений настройки безопасности и сравнивает полученные величины с рекомендациями базового шаблона. Если настройка совпадает с шаблоном, она признается правильной. В обратном случае идентифицируется потенциальная проблема, требующая дополнительного исследования.

Анализ нарушений политики безопасности системы

Пусть политика безопасности системы предполагает, что в группу Администраторы могут быть включены только администраторы системы, а в группу Опытные пользователи – только определенные пользователи. Если членом этих групп станет другой пользователь, произойдет нарушение политики безопасности. Выполнив с помощью оснастки Анализ и настройка безопасности анализ текущей конфигурации безопасности системы, можно выявить эти и любые другие нарушения:

1. В окне оснастки укажите корневой узел и нажмите правую кнопку мыши.

2. В появившемся контекстном меню выберите команду Открыть базу данных. Убедитесь, что в качестве рабочей базы данных выбрана база, соответствующая текущей конфигурации безопасности системы.

3. В этом же контекстном меню выберите команду Анализ компьютера. Начнется процесс анализа соответствия текущих настроек безопасности системы параметрам безопасности, хранящимся в базе данных.

Для просмотра результатов анализа текущих настроек безопасности в окне структуры откройте интересующую вас папку настроек безопасности (в данном примере, Группы с ограниченным доступом) (рис. 6.4). Не совпадающая с параметром базы данных текущая настройка безопасности будет помечена красным значком (крестиком или восклицательным знаком) и строка будет отмечена словом "Исследовать" (Investigate). Для получения более детальной информации о нарушении политики безопасности двойным щелчком выберите отмеченный параметр.

Порядок выполнения работы. Оснастка Групповая политика.

1. Запуск Групповой политики в виде изолированной оснастки производится следующим образом:

Нажмите кнопку Пуск. Выберите команду Выполнить. В поле ввода введите с клавиатуры «mmc» и нажмите кнопку ОК. Запустится консоль управления Microsoft.

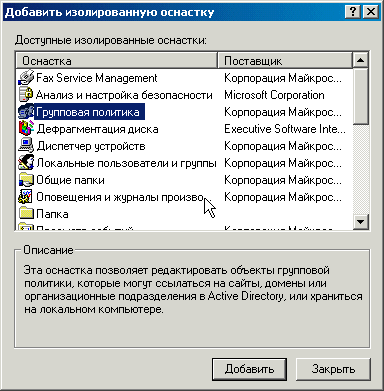

В окне консоли управления в меню Консоль выберите команду Добавить/удалить оснастку, затем нажмите кнопку Добавить. В открывшемся окне выберите элемент Групповая политика и нажмите кнопку Добавить (рис. 6.5).

|

|

|

Рис. 2.5. Добавление Групповой политики в изолированные оснастки |

3. В следующем окне нажмите кнопку Обзор. В открывшемся окне диалога выберите GPO, который будет загружен в оснастку (можно выбрать GPO для отдельного компьютера, подразделения, сайта или домена), и нажмите кнопку ОК. Нажмите кнопки Готово, Закрыть и ОК. Теперь оснастку можно сохранить в файле с любым именем.