- •Гальчевский ю.Л., Щелконогов о.А. Методические указания

- •Часть 2

- •Введение

- •Аудит доступа к ресурсам.

- •Объём работы:

- •Теоретические сведения. Аудит: обзор

- •Аудит событий.

- •Параметры аудита для объектов.

- •Выбор объектов для применения элементов аудита

- •Влияние наследования на аудит файлов и папок

- •Просмотр журнала событий.

- •Порядок выполнения работы.

- •1. Аудит событий.

- •2. Настройка, просмотр, изменение и отмена аудита файла или папки

- •Задание на лабораторную работу.

- •Контрольные вопросы:

- •Локальная политика безопасности

- •2. Преимущества групповой политики.

- •3. Объекты групповой политики. Оснастка Групповая политика

- •Узел Конфигурация компьютера

- •Узел Конфигурация пользователя

- •Расширения оснастки Групповая политика

- •Административные шаблоны

- •Параметры безопасности

- •Установка программ

- •Сценарии

- •Перенаправление папки

- •4. Настройка групповых политик на автономном компьютере

- •5. Инструменты настройки безопасности

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Порядок выполнения работы. Оснастка Групповая политика.

- •2. Настройка групповых политик на автономном компьютере.

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Ip-безопасность (ipSec)

- •Принцип работы ipsec

- •Протоколы безопасности ipsec

- •Обработка пакетов ipsec

- •Управление политикой безопасности ip

- •Свойства политики ipsec

- •Групповая политика

- •Предопределенные политики ipsec

- •Предопределенные правила

- •Предопределенные действия фильтра

- •Методы безопасности ipsec

- •Предопределенные методы безопасности

- •Настраиваемые методы безопасности

- •Взаимодействие параметров шифрования

- •Порядок выполнения работы.

- •Выбор политики ipSec для рабочей станции

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Межсетевой экран (firewall)

- •Как устроена сеть Интернет

- •Что можно делать в Интернет

- •Зачем нужен firewall

- •Что такое firewall

- •Как Работает Firewall

- •Основные типы межсетевых экранов

- •От чего защищает firewall

- •Обзор основных firewall

- •Настройка AtGuard (AtGuard settings) Web

- •Настройка AtGuard (AtGuard settings) Firewall

- •Как использовать правило Ignore.

- •Настройка AtGuard (AtGuard settings) Options

- •Несколько простых практических приемов

- •Как перенести настройки с одной машины на другую

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Как устроена сеть Интернет?

- •Содержание

Оснастка Анализ и настройка безопасности

1. Создание личной базы данных и анализ компьютера

База данных, с помощью которой выполняется анализ безопасности системы, задается следующим образом:

1. Запустите оснастку Анализ и настройка безопасности и нажмите правую кнопку мыши на корне структуры.

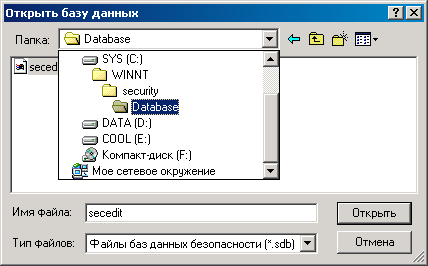

2. В появившемся контекстном меню выберите команду Открыть базу данных (Open Database) (рис. 6.11).

3. Введите имя новой базы данных и нажмите кнопку ОК. По умолчанию базы данных располагаются в каталоге Имя_диска \Documents and Settings \Имя_пальзователя \Му Documents \Security \Database.

4. В следующем окне выберите шаблон безопасности, информация которого должна быть перенесена в создаваемую базу данных, и нажмите кнопку Открыть. По умолчанию шаблоны безопасности находятся в каталоге %SystemRoot% \Security \Templates.

|

|

|

Рис. 6.11. Окно открытия базы данных, с помощью которой выполняется анализ безопасности системы |

2. Анализ безопасности по личной базе данных.

В данном случае вы анализируете одну из возможных политик безопасности, которая впоследствии может стать системной политикой, но только после тщательного анализа ее правильности.

Для того чтобы выполнить анализ безопасности системы по личной базе данных:

|

|

|

Рис. 6.12. Анализ и настройка безопасности |

1. Выберите корень оснастки Анализ и настройка безопасности и нажмите правую кнопку мыши. Если база данных конфигураций безопасности только что была создана (см. выше), то нужно перейти к пункту 3.

2. С помощью команды Открыть базу данных открывшегося контекстного меню загрузите личную базу данных.

3. В том же контекстном меню выберите команду Анализ компьютера (Analyze Computer Now).

4. Введите с клавиатуры имя файла журнала и нажмите кнопку ОК. По умолчанию файлы журналов создаются в каталоге Имя_диска \Documents and Settings \Имя_пользователя \Local Settings \Temp.

3. Просмотр результатов анализа

Для просмотра результатов анализа:

1. Откройте оснастку Анализ и настройка безопасности.

2. Откройте папки, отображающие различные аспекты безопасности.

3. Исследуйте найденные отличия текущих настроек безопасности системы и рекомендованных настроек, находящихся в шаблоне безопасности. Отличия помечены хорошо заметным красным значком, совладения – зеленой галочкой. Если в строке результатов нет метки, это значит, что данная настройка безопасности не входит в применяющийся при анализе шаблон.

Задание на лабораторную работу

Требуется настроить некоторые локальные политики безопасности и выполнить анализ безопасности системы, взяв за основу сильно защищённый шаблон безопасности hisecws.

Запустите оснастку Групповая политика.

Для политики паролей установите:

максимальный срок действия пароля 60 дней.

минимальную длину пароля 5 символов.

соответствие паролей заданным требованиям сложности.

Для политики блокировки учётной записи установите:

пороговое значение блокировки после 5 неудачных входов в систему.

блокировку учётной записи на 10 минут.

Запустите оснастку Шаблоны безопасности.

Для шаблона hisecws установите:

максимальный срок действия пароля 30 дней.

минимальную длину пароля 9 символов.

пороговое значение блокировки после 3 неудачных входов в систему.

блокировку учётной записи на 40 минут.

На диске NTFS создайте папку StudentsDocs и добавьте её в папку Файловая система шаблона безопасности basicwk.

Создайте пользователя Stud в составе группы Опытные пользователи. Ограничьте членство группы Опытные пользователи в шаблоне безопасности basicwk, добавив в неё только пользователя Stud и администратора.

Сохраните откорректированный пользовательский шаблон безопасности basicwk как basicwk red.

Запустите оснастку Анализ и настройка безопасности.

Создайте личную базу данных.

Проанализируйте безопасность системы.

Проанализируйте безопасность системы ещё раз, импортировав шаблон hisecws.

Просмотрите результаты анализа.

При правильном выполнении анализа должны проявиться отличия действующей политики безопасности от политики безопасности заданной в шаблоне hisecws (рис. 6.12):