- •Гальчевский ю.Л., Щелконогов о.А. Методические указания

- •Часть 2

- •Введение

- •Аудит доступа к ресурсам.

- •Объём работы:

- •Теоретические сведения. Аудит: обзор

- •Аудит событий.

- •Параметры аудита для объектов.

- •Выбор объектов для применения элементов аудита

- •Влияние наследования на аудит файлов и папок

- •Просмотр журнала событий.

- •Порядок выполнения работы.

- •1. Аудит событий.

- •2. Настройка, просмотр, изменение и отмена аудита файла или папки

- •Задание на лабораторную работу.

- •Контрольные вопросы:

- •Локальная политика безопасности

- •2. Преимущества групповой политики.

- •3. Объекты групповой политики. Оснастка Групповая политика

- •Узел Конфигурация компьютера

- •Узел Конфигурация пользователя

- •Расширения оснастки Групповая политика

- •Административные шаблоны

- •Параметры безопасности

- •Установка программ

- •Сценарии

- •Перенаправление папки

- •4. Настройка групповых политик на автономном компьютере

- •5. Инструменты настройки безопасности

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Порядок выполнения работы. Оснастка Групповая политика.

- •2. Настройка групповых политик на автономном компьютере.

- •Оснастка Шаблоны безопасности

- •Оснастка Анализ и настройка безопасности

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Ip-безопасность (ipSec)

- •Принцип работы ipsec

- •Протоколы безопасности ipsec

- •Обработка пакетов ipsec

- •Управление политикой безопасности ip

- •Свойства политики ipsec

- •Групповая политика

- •Предопределенные политики ipsec

- •Предопределенные правила

- •Предопределенные действия фильтра

- •Методы безопасности ipsec

- •Предопределенные методы безопасности

- •Настраиваемые методы безопасности

- •Взаимодействие параметров шифрования

- •Порядок выполнения работы.

- •Выбор политики ipSec для рабочей станции

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Межсетевой экран (firewall)

- •Как устроена сеть Интернет

- •Что можно делать в Интернет

- •Зачем нужен firewall

- •Что такое firewall

- •Как Работает Firewall

- •Основные типы межсетевых экранов

- •От чего защищает firewall

- •Обзор основных firewall

- •Настройка AtGuard (AtGuard settings) Web

- •Настройка AtGuard (AtGuard settings) Firewall

- •Как использовать правило Ignore.

- •Настройка AtGuard (AtGuard settings) Options

- •Несколько простых практических приемов

- •Как перенести настройки с одной машины на другую

- •Задание на лабораторную работу.

- •Контрольные вопросы.

- •Как устроена сеть Интернет?

- •Содержание

Обработка пакетов ipsec

Драйвер IPSEC получает список активных фильтров от агента политики IP, а затем сверяет все входящие и исходящие пакеты с фильтрами в этом списке. Если пакет совпадает с фильтром, к нему применяется действие фильтра.

|

|

|

Рис. 7.4. Обработка пакетов IPSEC |

Если действие фильтра разрешает передачу, то пакет принимается или отправляется без изменений. Если действие блокирует передачу, пакет отбрасывается.

При обработке входящих и исходящих пакетов используется согласованные сопоставление безопасности и ключи. Драйвер IPSEC хранит все текущие сопоставления безопасности во внутренней базе данных. При наличии нескольких сопоставлений безопасности драйвер использует индекс параметров безопасности для правильного применения сопоставлений безопасности к пакетам.

Если исходящий пакет IP совпадает со списком фильтров IP, предусматривающим согласование безопасности, драйвер IPSEC включает этот пакет в очередь, а затем оповещает обмен ключами в Интернете (IKE), который начинает согласование безопасности с IP-адресом назначения пакета. Если до завершения согласования IKE с одним и тем же фильтром совпадает несколько исходящих пакетов, имеющих один адрес назначения, то сохраняется только последний отправленный пакет.

После успешного завершения согласования IKE передает в драйвер IPSEC параметры сопоставления безопасности, включая ключи сеанса. Драйвер IPSEC защищает исходящий пакет IP в очереди и отправляет его на сетевую плату для передачи. В случае сбоя согласования драйвер IPSEC отбрасывает пакет.

Если входящий пакет с защитой IPSEC совпадает со списком фильтров IP, драйвер IPSEC проверяет его целостность, при необходимости расшифровывает и преобразует обратно в обычный формат IP. Драйвер IPSEC повторно сверяет пакет IP с фильтром, что гарантирует прием только согласованного трафика. Если пакет совпадает с фильтром, драйвер IPSEC отсылает его обратно TCP/IP для доставки в приложение.

При получении небезопасного (обычного) пакета IP драйвер IPSEC сверяет его со всеми фильтрами в списке. При совпадении с фильтром, действие которого требует безопасности IP или блокирует пакет, пакет отбрасывается.

Драйвер IPSEC сначала сверяет все небезопасные пакеты со списком фильтров, задающим туннели IPSEC, а затем со всеми фильтрами передачи данных между сторонами подключения. Определенные типы пакетов IP драйвер IPSEC не фильтрует.

Управление политикой безопасности ip

Хотя в большинстве стратегий сетевой безопасности акцент делается на предотвращение атак на сеть организации извне, множество важных сведений может быть потеряно в результате внутренних атак с расшифровкой передаваемых по сети данных. Большая часть данных передается по сети в зашифрованном виде, но сотрудники, обслуживающий персонал или посетители могут подключиться к сети и скопировать данные для последующего анализа. Кроме того, могут быть предприняты атаки на другие компьютеры на сетевом уровне. Брандмауэры для защиты от такой внутренней угрозы не годятся, поэтому использование IPSEC значительно повышает безопасность корпоративных данных.

IPSEC шифрует данные, передаваемые между двумя компьютерами, защищая их от изменения и интерпретации при просмотре в сети. Администратор должен сначала определить доверительные отношения между двумя компьютерами, а затем указать для них способ защиты трафика. Эта конфигурация содержится в политике IPSEC, создаваемой и применяемой администратором.

Управление IPSec осуществляется посредством конфигурации политики, создаваемой с помощью оснастки «Управление политикой безопасности IP» (рис. 3.4):

Нажмите кнопку Пуск, выберите команду Выполнить, введите mmc и нажмите кнопку OK.

В меню Консоль выберите Добавить/удалить оснастку.

Нажмите кнопку Добавить, а затем дважды щелкните Управление политикой безопасности IP.

Следуйте инструкциям на экране.

|

|

|

Рис. 7.4. Управление политикой безопасности IP |

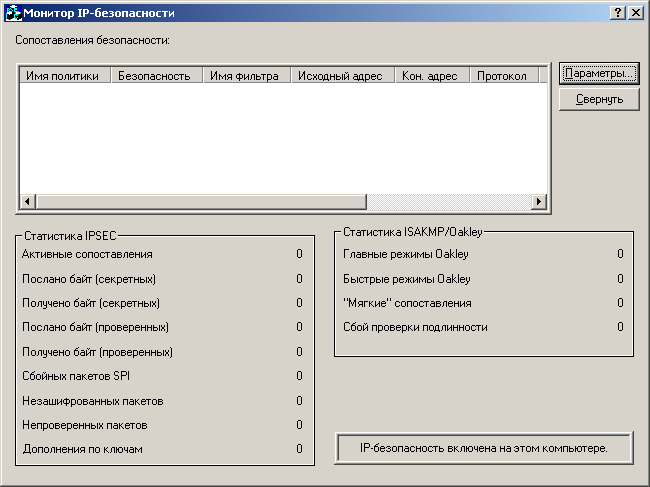

Также, Windows 2000 предлагает специальное приложение для выявления неполадок и мониторинга соединений с использованием IPSec – IP Security Monitor (монитор безопасности IP) – ipsecmon (рис. 7.5)

|

|

|

Рис. 7.5. Монитор IP безопасности |