- •1. Основные виды криптографических преобразований информации: шифрование, аутентификация, цифровая подпись. Сущность каждого преобразования, области применения.

- •2. Математическая модель системы шифрования-дешифрования информации.

- •12 Июня 2022 г.

- •3. Представление системы шифрования графом, принцип единственности шифрования-дешифрования.

- •12 Июня 2022 г.

- •4. Стойкость системы шифрования, классификация систем шифрования по стойкости. Виды атак на систему шифрования.

- •12 Июня 2022 г.

- •5. Определение безусловно стойкой системы шифрования, утверждение о достаточных условиях существования безусловно стойкой системы. (стр.13)

- •12 Июня 2022 г.

- •6. Определение безусловно стойкой системы шифрования, утверждение о необходимых условиях существования безусловно стойкой системы. (стр.13)

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •8. Шифр замены, его свойства.

- •12 Июня 2022 г.

- •9. Шифр гаммирования и его свойства.

- •12 Июня 2022 г.

- •10. Блочный шифр, схема Файстеля, свойства блочного шифра.

- •12 Июня 2022 г.

- •Подстановки

- •Перестановки

- •11. Блочный шифр, схема sp (на примере учебного шифра ппш). Свойства блочного шифра.

- •12 Июня 2022 г.

- •12. Стандарт шифрования гост р34.12-2015, базовый алгоритм шифрования 64-битного блока.

- •12 Июня 2022 г.

- •13. Стандарт шифрования гост р34.12-2015, базовый алгоритм шифрования 128-битного блока.

- •12 Июня 2022 г.

- •14. Стандарт шифрования гост р34.13-2015, алгоритм шифрования в режиме простой замены, алгоритм шифрования в режиме зацепления блоков.

- •12 Июня 2022 г.

- •15. Стандарт шифрования гост р34.13-2015, алгоритм шифрования в режимах гаммирования, гаммирования с обратной связью по выходу, гаммирования с обратной связью по шифртексту. Сравнение режимов.

- •12 Июня 2022 г.

- •16. Принцип построения и характеристики шифра aes.

- •12 Июня 2022 г.

- •17. Шифр aes, объяснить суть преобразования Sub byte.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •20. Линейный рекуррентный регистр, алгебраические свойства линейной рекуррентной последовательности, анализ свойства предсказуемости.

- •12 Июня 2022 г.

- •21. Линейный рекуррентный регистр, статистические свойства линейной рекуррентной последовательности.

- •12 Июня 2022 г.

- •Свойство баланса

- •Свойство серий

- •Свойства окна

- •12 Июня 2022 г.

- •23. Принципы построения формирователей шифрующей гаммы на основе нескольких лрр (понятие эквивалентной линейной сложности, оценка линейной сложности).

- •12 Июня 2022 г.

- •24. Понятие односторонней функции, общий принцип построения криптографических систем с открытым ключом.

- •12 Июня 2022 г.

- •25. Понятие хэш-функции, требования, предъявляемые к криптографическим хэш-функциям.

- •12 Июня 2022 г.

- •26. Хэширующая функция согласно стандарту гост р34.11-12, характеристика, принцип построения, применение.

- •12 Июня 2022 г.

- •27. Бесключевые хэш-функции на основе шифров. Схема Рабина, Девиса-Мейера, Матиаса-Мейера-Осеана, Матиаса-Мейера-Осеана. 4.3.2 стр 179 в учебнике

- •12 Июня 2022 г.

- •28. Система шифрования Эль-Гамаля, принцип генерирования ключей, шифрование, расшифрование, атаки на систему.

- •12 Июня 2022 г.

- •29. Система шифрования рша, принцип генерирования ключей, шифрование, расшифрование, атаки на систему.

- •12 Июня 2022 г.

- •Факторизация n.

- •Атака при малом объеме возможных сообщений

- •30. Определение, классификация, основные свойства, модель эп.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •35. Эцп по гост р 34.10-12, общая характеристика, принцип генерации ключей, формирования и проверки подписи.

- •12 Июня 2022 г.

- •36. Аутентификация сообщений в телекоммуникационных системах (модель системы имитозащиты, стратегии навязывания, показатели имитозащищенности).

- •12 Июня 2022 г.

- •37. Понятие ключевой хэш-функции. Класс строго-универсальных хэш-функций их свойства, примеры реализация функций.

- •12 Июня 2022 г.

- •38. Безусловно стойкие системы аутентификации. Нижние границы для вероятности навязывания.

- •12 Июня 2022 г.

- •39. Построение систем аутентификации с гарантированной вероятностью навязывания.

- •12 Июня 2022 г.

- •40. Построение системы аутентификации при многократной передаче сообщений.

- •12 Июня 2022 г.

- •41. Вычислительно-стойкие системы аутентификации. Построение мас кода на основе свс моды блоковых шифров. Выработка имитовставки согласно гост р34.12-2015.

- •12 Июня 2022 г.

- •42. Модель управления ключами в симметричных криптографических системах, характеристика жизненного цикла ключа.

- •12 Июня 2022 г.

- •43. Способы генерирования случайных чисел при формировании ключей.

- •12 Июня 2022 г.

- •44. Способы распределения ключей с использованием црк на начальном этапе. Понятие ключевая структура. Сравнение видов ключевых структур (единый ключ. Сетевой набор, базовый набор).

- •12 Июня 2022 г.

- •45. Ключевая структура «базовый набор», принцип построения, устойчивость к компрометациям (стр. 230)

- •12 Июня 2022 г.

- •46. Способы распределения ключей с использованием црк в интерактивном режиме. Протокол Нидхема-Шредера.

- •12 Июня 2022 г.

- •47. Способы распределения ключей на основе взаимного обмена сообщениями между корреспондентами. Способ Диффи-Хеллмана. Атака на протокол «человек-посередине».

- •12 Июня 2022 г.

- •48. Сравнительный анализ симметричных и асимметричных криптографических систем. Гибридные системы шифрования.

- •12 Июня 2022 г.

- •49. Распределение открытых ключей на примере программы pgp . Аутентификация ключей при распределении между пользователями и в сети (стр. 257)

- •12 Июня 2022 г.

Атака при малом объеме возможных сообщений

Предположим, что количество сообщений ограничено значениями M1 , M2 ,… , Mr , где r обозримо. (Это могут быть, например, различные команды – вперед, назад, влево, вправо и т. п.). Тогда сообщение может быть легко расшифровано.

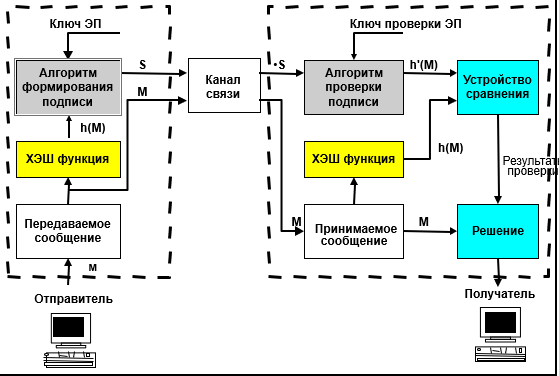

30. Определение, классификация, основные свойства, модель эп.

12 Июня 2022 г.

14:10

Электронная подпись (ЭП) – информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписавшего информацию.

Свойства ЭП

Сформировать подпись может только обладатель закрытого ключа.

Проверить подпись может любой пользователь, имеющий открытый ключ.

Вероятность подделки подписи пренебрежительно мала.

Подпись неоспорима, пользователь не может отказаться от подписи.

Электронный документ неизменяем.

Подпись и подписанное сообщение могут передаваться и храниться отдельно.

Модель ЭП:

Разновидности ЦП:

Неоспоримая ЦП (для проверки ЦП необходимо участие подписавшего лица).

Групповая ЦП (владелец подписи является анонимным членом группы).

Слепая подпись (подпись электронного документа без ознакомления с его содержанием).

Одновременный обмен секретами (пользователь передает другому пользователю свой секрет при одновременном получении от него его секрета)

Коллективная подпись. В подписании документа участвуют несколько лиц. Проверка подписи- одно лицо.

31. Схема ЭП РША. принцип генерирования ключей, формирование подписи, проверка подписи.

12 Июня 2022 г.

14:10

Генерирование ключей.

![]()

![]()

![]()

![]()

Формирование подписи.

![]()

![]()

![]()

![]()

![]()

Проверка подписи.

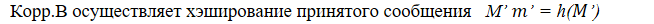

Корр.В хэширует сообщение М:

![]()

![]()

![]()

32. Схема ЭП Эль-Гамаля принцип генерирования ключей, формирование подписи, проверка подписи.

12 Июня 2022 г.

14:10

Пусть p -простое число; a - примитивный элемент GF(p).

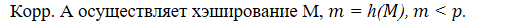

Генерирование ключей

![]()

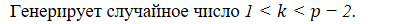

Подписание сообщения

Пусть корр. А хочет послать корр.В подписанное сообщение М.

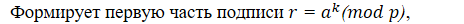

Находит вторую часть подписи

![]()

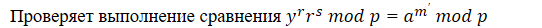

Проверка подписи

Если сравнение выполняется, то подпись верна.

Проверка обратимости преобразований

![]()

![]()

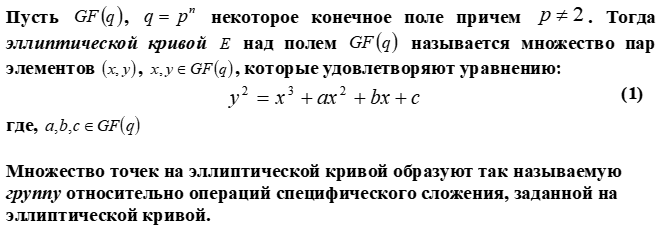

33. Понятие эллиптической кривой. Группа точек на эллиптической кривой. Порядок сложения точек. Умножение точки на число.

12 Июня 2022 г.

14:10

Сложение точек:

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

Умножение точки на число (или возведение в степень…)

![]()

34. Криптосистема Эль-Гамаля на эллиптической кривой, принцип генерирования ключей, шифрование, расшифрование.

12 Июня 2022 г.

14:10

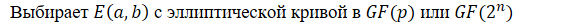

Генерирование ключей, корр.Б:

Выбирает целое число d

Шифрование

Кор.А выбирает P, точку на кривой, как исходный текст. Затем он вычисляет пару точек, направляет как зашифрованный текст:

![]()

![]()

Расшифрование

![]()

![]()

Знак минус означает сложение с инверсией

Доказательство обратимости выполнения операции расшифрования

![]()

Результат сложения двух обратных точек на кривой - нулевая точка

35. Эцп по гост р 34.10-12, общая характеристика, принцип генерации ключей, формирования и проверки подписи.

12 Июня 2022 г.

14:10

Длина подписываемого сообщения не ограничена;

Длина подписи - 512 бит; (1024 бит)

Длина ключа подписи -256 бит; (512 бит)

![]()

Ключом подписи является равновероятное целое число d (0 < d < q),

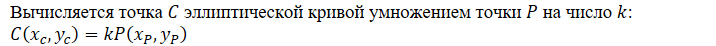

Формирование подписи:

Заверяемое сообщение сначала хэшируется с использованием хэш-функции по ГОСТ Р34.11-12

Вычисляется второй параметр подписи по правилу

![]()

Алгоритм проверки подписи:

Вычисляется значение

![]()

Вычисляются два числа:

![]()

![]()

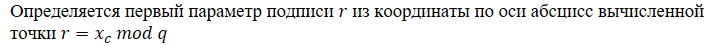

Находится точка С эллиптической кривой

![]()

Из координаты по оси абсцисс этой точки определяется значение

![]()

Проверяется выполнение равенства

![]()

При выполнении равенства подлинность полученного сообщения и авторство удостоверены, иначе подпись неверна