- •1. Основные виды криптографических преобразований информации: шифрование, аутентификация, цифровая подпись. Сущность каждого преобразования, области применения.

- •2. Математическая модель системы шифрования-дешифрования информации.

- •12 Июня 2022 г.

- •3. Представление системы шифрования графом, принцип единственности шифрования-дешифрования.

- •12 Июня 2022 г.

- •4. Стойкость системы шифрования, классификация систем шифрования по стойкости. Виды атак на систему шифрования.

- •12 Июня 2022 г.

- •5. Определение безусловно стойкой системы шифрования, утверждение о достаточных условиях существования безусловно стойкой системы. (стр.13)

- •12 Июня 2022 г.

- •6. Определение безусловно стойкой системы шифрования, утверждение о необходимых условиях существования безусловно стойкой системы. (стр.13)

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •8. Шифр замены, его свойства.

- •12 Июня 2022 г.

- •9. Шифр гаммирования и его свойства.

- •12 Июня 2022 г.

- •10. Блочный шифр, схема Файстеля, свойства блочного шифра.

- •12 Июня 2022 г.

- •Подстановки

- •Перестановки

- •11. Блочный шифр, схема sp (на примере учебного шифра ппш). Свойства блочного шифра.

- •12 Июня 2022 г.

- •12. Стандарт шифрования гост р34.12-2015, базовый алгоритм шифрования 64-битного блока.

- •12 Июня 2022 г.

- •13. Стандарт шифрования гост р34.12-2015, базовый алгоритм шифрования 128-битного блока.

- •12 Июня 2022 г.

- •14. Стандарт шифрования гост р34.13-2015, алгоритм шифрования в режиме простой замены, алгоритм шифрования в режиме зацепления блоков.

- •12 Июня 2022 г.

- •15. Стандарт шифрования гост р34.13-2015, алгоритм шифрования в режимах гаммирования, гаммирования с обратной связью по выходу, гаммирования с обратной связью по шифртексту. Сравнение режимов.

- •12 Июня 2022 г.

- •16. Принцип построения и характеристики шифра aes.

- •12 Июня 2022 г.

- •17. Шифр aes, объяснить суть преобразования Sub byte.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •20. Линейный рекуррентный регистр, алгебраические свойства линейной рекуррентной последовательности, анализ свойства предсказуемости.

- •12 Июня 2022 г.

- •21. Линейный рекуррентный регистр, статистические свойства линейной рекуррентной последовательности.

- •12 Июня 2022 г.

- •Свойство баланса

- •Свойство серий

- •Свойства окна

- •12 Июня 2022 г.

- •23. Принципы построения формирователей шифрующей гаммы на основе нескольких лрр (понятие эквивалентной линейной сложности, оценка линейной сложности).

- •12 Июня 2022 г.

- •24. Понятие односторонней функции, общий принцип построения криптографических систем с открытым ключом.

- •12 Июня 2022 г.

- •25. Понятие хэш-функции, требования, предъявляемые к криптографическим хэш-функциям.

- •12 Июня 2022 г.

- •26. Хэширующая функция согласно стандарту гост р34.11-12, характеристика, принцип построения, применение.

- •12 Июня 2022 г.

- •27. Бесключевые хэш-функции на основе шифров. Схема Рабина, Девиса-Мейера, Матиаса-Мейера-Осеана, Матиаса-Мейера-Осеана. 4.3.2 стр 179 в учебнике

- •12 Июня 2022 г.

- •28. Система шифрования Эль-Гамаля, принцип генерирования ключей, шифрование, расшифрование, атаки на систему.

- •12 Июня 2022 г.

- •29. Система шифрования рша, принцип генерирования ключей, шифрование, расшифрование, атаки на систему.

- •12 Июня 2022 г.

- •Факторизация n.

- •Атака при малом объеме возможных сообщений

- •30. Определение, классификация, основные свойства, модель эп.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •12 Июня 2022 г.

- •35. Эцп по гост р 34.10-12, общая характеристика, принцип генерации ключей, формирования и проверки подписи.

- •12 Июня 2022 г.

- •36. Аутентификация сообщений в телекоммуникационных системах (модель системы имитозащиты, стратегии навязывания, показатели имитозащищенности).

- •12 Июня 2022 г.

- •37. Понятие ключевой хэш-функции. Класс строго-универсальных хэш-функций их свойства, примеры реализация функций.

- •12 Июня 2022 г.

- •38. Безусловно стойкие системы аутентификации. Нижние границы для вероятности навязывания.

- •12 Июня 2022 г.

- •39. Построение систем аутентификации с гарантированной вероятностью навязывания.

- •12 Июня 2022 г.

- •40. Построение системы аутентификации при многократной передаче сообщений.

- •12 Июня 2022 г.

- •41. Вычислительно-стойкие системы аутентификации. Построение мас кода на основе свс моды блоковых шифров. Выработка имитовставки согласно гост р34.12-2015.

- •12 Июня 2022 г.

- •42. Модель управления ключами в симметричных криптографических системах, характеристика жизненного цикла ключа.

- •12 Июня 2022 г.

- •43. Способы генерирования случайных чисел при формировании ключей.

- •12 Июня 2022 г.

- •44. Способы распределения ключей с использованием црк на начальном этапе. Понятие ключевая структура. Сравнение видов ключевых структур (единый ключ. Сетевой набор, базовый набор).

- •12 Июня 2022 г.

- •45. Ключевая структура «базовый набор», принцип построения, устойчивость к компрометациям (стр. 230)

- •12 Июня 2022 г.

- •46. Способы распределения ключей с использованием црк в интерактивном режиме. Протокол Нидхема-Шредера.

- •12 Июня 2022 г.

- •47. Способы распределения ключей на основе взаимного обмена сообщениями между корреспондентами. Способ Диффи-Хеллмана. Атака на протокол «человек-посередине».

- •12 Июня 2022 г.

- •48. Сравнительный анализ симметричных и асимметричных криптографических систем. Гибридные системы шифрования.

- •12 Июня 2022 г.

- •49. Распределение открытых ключей на примере программы pgp . Аутентификация ключей при распределении между пользователями и в сети (стр. 257)

- •12 Июня 2022 г.

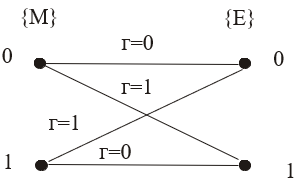

8. Шифр замены, его свойства.

12 Июня 2022 г.

14:08

Шифр простой замены

Каждый символ сообщения заменяется на другой символ или на самого себя по таблице замены, которая является ключом

![]()

![]()

![]()

Свойства шифра замены:

Если все замены в таблице замен равновероятны и взаимонезависимы, то система шифрования, использующая данный способ, будет безусловно стойкой.

В отличие от способа гаммирования, реализация данного способа шифрования более сложна, что определяется необходимостью построения управляемого узла перестановки с m выходами.

При шифровании методом замены не происходит размножение ошибок, возникающих в канале связи из-за помех.

Перекрытие шифра, т е. шифрование одной и той же таблицей разных сообщений, не приводит к простому и однозначному дешифрованию, как в способе гаммирования. Однако стойкость способа снижается, т. к. повторяющиеся замены дают возможность проведения криптоанализа на основе частот повторения букв криптограммы.

9. Шифр гаммирования и его свойства.

12 Июня 2022 г.

14:08

Шифр гаммирования по модулю m:

![]()

![]()

Шифр гаммирования по модулю 2:

![]()

![]()

Свойства шифра гаммирования

Если все элементы гаммы равновероятны и взаимонезависимы, то система шифрования, использующая этот способ, будет безусловно стойкой.

Операции зашифрования, расшифрования просты в реализации.

При шифровании информации способом гаммирования не происходит размножения ошибки при расшифровании криптограммы, из-за помех возникающих в канале связи

Использование одного и того же отрезка гаммы для шифрования различных сообщений, называемо в криптографии перекрытием шифра, приводит к возможности простого дешифрования сообщений без знания ключа

Способ требует синхронизации гамм на передаче и приеме.

Повторное использование гаммы не допустимо:

![]()

![]()

Сложим их поэлементно по модулю два

![]()

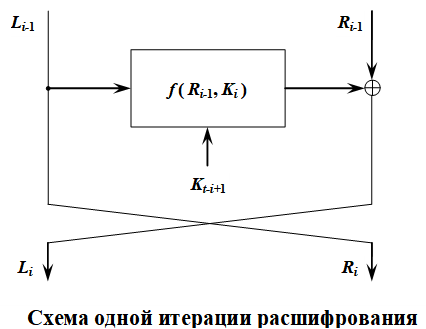

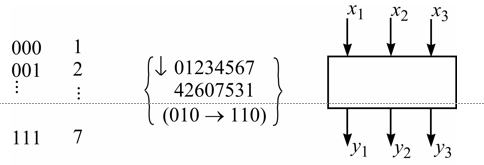

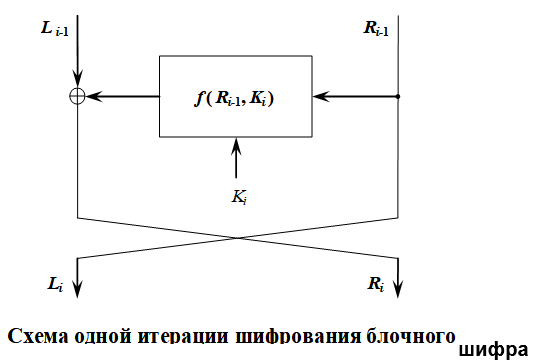

10. Блочный шифр, схема Файстеля, свойства блочного шифра.

12 Июня 2022 г.

14:08

Принцип блочного шифрования

Он состоит в том, что в алгоритме блокового шифра необходимо использовать:

а) подстановки (нелинейные преобразования коротких частей *подблоков бокового шифра)

б) Перестановки символов в блоках

в) итерирование операций а) и б) (т.е. многократное повторение их с разными ключами)

Подстановки

Эти нелинейные преобразования блоков в блоки такой же длины. Нелинейные преобразования подстановок часто задаются таблицей.

![]()

Перестановки

Символы сообщения переставляются местами в пределах блока по ключу:

Схема Фейстеля:

Свойства блочного шифра

Безусловная стойкость шифрования недостижима, т.к. на одном ключе шифруется несколько блоков, при этом необходимые и достаточные условия БССШ не выполняются.

Реализация блочных шифров на современном уровне развития элементной базы и вычислительной техники не представляет больших трудностей и может быть осуществлена как программным, так и аппаратным путем.

Характерное свойство блочных шифров - размножение ошибок, возникающих в канале связи, что является следствием нелинейности используемого преобразования и влиянием каждого символа криптограмм на все символы блока сообщения

Перекрытие шифра имеет место, однако криптоанализ затруднен ввиду большой длины блока. Статистические связи между блоками практически отсутствуют, что не позволяет эффективно использовать криптоанализ на основе частот повторения блоков.

Нет необходимости в передаче специальной синхро-последовательности для синхронизации шифраторов. Для синхронизации достаточна лишь цикловая синхронизация передаваемых блоков.