- •Воронеж 2008

- •Воронеж 2008

- •Введение

- •1 Подбор пароля

- •1.1 Общие понятия парольной защиты

- •1.1.1 Парольная система

- •1.1.2 Методы подбора паролей

- •1.1.3 Методы количественной оценки стойкости паролей

- •1.2 Парольная защита операционных систем

- •1.2.1 Подбор паролей в ос Windows

- •1.2.1.1 База данных учетных записей пользователей

- •1.2.1.2 Хранение паролей пользователей

- •1.2.1.3 Использование пароля

- •1.2.1.4 Возможные атаки на базу данных sam

- •1.2.2 Подбор паролей в ос unix

- •1.3 Классификация и принцип работы программного обеспечения для подбора паролей

- •1.3.1 Подбор паролей в oc Windows

- •1.3.2 Подбор паролей в oc unix

- •1.3.3 Подбор паролей в архивах zip, rar и arj

- •1.3.4 Подбор паролей документов ms Office

- •1.3.5 Подбор паролей pdf документов

- •1.4 Противодействие подбору паролей

- •1.4.1 Требования к паролю

- •1.4.2 Правила назначения/изменения паролей

- •1.4.3 Требования к генерации паролей

- •1.4.4 Хранение пароля пользователем

- •1.4.5 Хранение паролей компьютерной системой

- •1.4.6 Противодействие попыткам подбора паролей

- •1.4.7 Защита Windows nt и Unix от подбора паролей

- •2.1.2 Протокол tcp

- •2.1.2.1 Функции протокола tcp

- •2.1.2.2 Базовая передача данных

- •2.1.2.3 Разделение каналов

- •2.1.2.4 Управление соединениями

- •2.1.2.5 Заголовок тср-сегмента

- •2.1.2.6 Состояния соединения

- •2.2 Основные методы, применяемые при сканировании портов

- •2.2.1 Методы сканирования tcp-портов

- •2.2.1.1 Методы открытого сканирования

- •2.2.1.1.1 Метод icmp-сканирования

- •2.2.1.1.2 Сканирование tcp-портов функцией connect()

- •2.2.1.1.3 Сканирование tcp-портов флагом syn

- •2.2.1.1.4 Сканирование tcp-портов флагом fin

- •2.2.1.1.5 Сканирование с использованием ip-фрагментации

- •2.2.1.1.6 Сканирование tcp-портов методом reverse-ident (обратной идентификации)

- •2.2.1.1.7 Сканирование Xmas

- •2.2.1.1.8 Null сканирование

- •2.2.1.2 Методы "невидимого" удаленного сканирования

- •2.2.1.2.1 Скрытая атака по ftp

- •2.2.1.2.2 Сканирование через proxy-сервер

- •2.2.1.2.3 Скрытное сканирование портов через системы с уязвимой генерацией ip id

- •2.2.1.2.3.1 Исторические предпосылки

- •2.2.1.2.3.2 Описание базового метода ip id сканирования

- •2.2.1.2.3.3 Исследование правил и обход брандмауэра при сканировании

- •2.2.1.2.3.4 Сканирование машин с приватными адресами

- •2.2.1.2.3.5 Использование ip id при сканирование udp сервисов за брандмауэром

- •2.2.2 Методы сканирования udp-портов

- •2.2.2.1 Сканирование udp-портов проверкой icmp-сообщения «Порт недостижим»

- •2.2.2.2 Сканирование udp-портов с использованием функций recvfrom() и write()

- •2.3.1 Сканирование портов в ос семейства Windows

- •2.3.2 Сканирование портов в ос семейства Unix

- •2.4 Защита от сканирования портов

- •3 Анализ сетевого трафика

- •3.1 Анализ сетевого трафика сети Internet

- •3.1.1 Ложные arp-ответы

- •3.1.2 Навязывание ложного маршрутизатора

- •3.1.3 Атака при конфигурировании хоста

- •3.1.4 Атака на протоколы маршрутизации

- •3.2 Протокол telnet

- •3.2.1 Протокол ftp

- •3.2.3 Программы анализаторы сетевого трафика (сниффиры)

- •3.2.4 Принцип работы сниффира

- •3.3 Методы противодействия сниффирам

- •3.3.1 Протокол ssl

- •3.3.2 Протокол skip

- •3.3.3 Устройство обеспечения безопасности локальной сети skipBridge

- •4 Внедрение ложного доверенного объекта

- •4.1 Особенности атаки «Внедрение ложного доверенного объекта»

- •4.2 Внедрение ложного объекта путем использования недостатков алгоритмов удаленного поиска

- •4.2.1.1 Протокол arp и алгоритм его работы

- •4.2.1.2 Техника выполнения arp-spoofing

- •4.2.1.3 Методы обнаружения

- •4.2.1.4 Методы противодействия

- •4.2.2.1 Принцип работы Domain Name System

- •4.2.2.2 Внедрение dns-сервера путем перехвата dns-запроса

- •4.2.2.3 «Шторм» ложных dns ответов на атакуемый хост

- •4.2.2.4 Перехват dns-запроса или создание направленного «шторма» ложных dns-ответов непосредственно на атакуемый dns-сервер

- •4.2.2.5 Обнаружение и защита от внедрения ложного dns-сервера

- •4.3.1.2 Внедрение ложного доверенного объекта путем навязывания ложного маршрута с помощью протокола icmp

- •4.3.1.3 Обнаружение и методы противодействия

- •5 Отказ в обслуживании

- •5.1 Модель DoS атаки

- •5.1.1 Отказ в обслуживании (DoS)

- •5.1.2 Распределенный отказ в обслуживании (dDoS)

- •5.2.1.1 Описание утилиты для реализации icmp – флуда и атаки Smurf

- •5.2.1.2 Реализация атаки icmp-flooding, на основе отправки icmp-пакетов

- •5.2.1.3 Реализация атаки Smurf

- •5.2.3 Низкоскоростные dos-атаки

- •5.2.3.1 Механизм таймаута tcp-стека

- •5.2.3.2 Моделирование и реализация атаки

- •5.2.3.2.1 Минимальная скорость DoS-атаки

- •5.2.3.3 Многопоточность и синхронизация потоков

- •5.2.3.5 Атаки в сети интернет

- •5.2.4 Syn атака

- •5.3 Анализ средств и методов сетевой защиты

- •5.3.1 Настройка tcp/ip стека

- •5.3.4 Межсетевые экраны (FireWall)

- •5.3.5 Системы обнаружения атак (ids)

- •5.3.6 Система Sink Holes

- •Заключение

- •Список информационных источников

- •394026 Воронеж, Московский просп., 14

1.3.4 Подбор паролей документов ms Office

Утилита Advanced Office Password Recovery 3.04, входящая в пакет программы Elcomsoft Password Recovery Bundle от компании ElcomSoft, предназначена для подбора пароля к документам MS Office. В данной утилите предусмотрены типы атак: перебор паролей по словарю, тотальный перебор и тотальный перебор по маске (рисунок 1.27).

Рисунок 1.27 - Выбор типа атаки в утилите Advanced Office Password Recovery 3.04

При атаке методом последовательного перебора можно задавать минимальную и максимальную длину пароля, указывать набор используемых символов (возможен выбор из предопределенных наборов или задание набора вручную), а также стартовую комбинацию символов.

Атака методом перебора по маске предусматривает задание маски пароля с помощью символа «?», заменяющего любой символ из предопределенного набора символов, конкретного известного символа, а также символа «*», применяемого для замены нескольких неопределенных символов.

При настройке атаки по словарю имеется возможность подключать словарь, а также указывать возможность проверки модифицированных слов словаря. Под модифицированными словами в данном случае понимаются сочетания прописных и строчных букв. Например, если в словаре имеется базовое слово длиной n букв, то путем сочетания прописных и строчных букв из него можно получить еще n2слов. При использовании данной опции, рассматриваются все возможные сочетания прописных и строчных букв, таким образом, даже проверка небольшого по объему словаря может занять длительный промежуток времени. Поэтому при настройке атаки по словарю в утилите Advanced Office Password Recovery 3.04 предусмотрена еще одна возможность: интеллектуальная модификация слов. В данном случае также рассматриваются различные сочетания прописных и строчных букв, но не все возможные, а только выборочные сочетания, в которых прослеживается некоторая логика. Например, в словаре имеется базовое слово «password». Если рассматривать все возможные сочетания заглавных и строчных букв, то получается 64 различных слова. Однако запомнить пароль, полученный из базового слова «password» путем случайного сочетания прописных и строчных букв (типа PasSWOrd) довольно сложно. Поэтому можно предположить, что в сочетании прописных и строчных букв будет присутствовать либо симметрия, либо логика, чтобы можно было легко запомнить такой пароль. Например, такой логикой или симметрией будут обладать пароли Password, passworD, PaSsWoRd, PASSword, passWORD, password.

Функция интеллектуальной модификации слов позволяет проверять не все возможные сочетания прописных и строчных букв, а только те из них, в которых присутствует либо логика, либо симметрия.

Еще одной интересной особенностью утилиты Advanced Office Password Recovery 3.04 является возможность проведения предварительного тестирования на скорость перебора паролей к документам MS Office XP, MS Word 97/2000/2003/2007 и MS Excel 97/2000/2003/2007.

После того как выбран тип атаки и проведена ее настройка, в утилиту можно загрузить документ, закрытый паролем, и приступить к его подбору.

При работе утилиты в информационном окне отображается текущая скорость перебора паролей, процент выполнения задания, а также информация о документе.

В процессе тестирования утилиты Advanced Office Password Recovery 3.04 выяснилось (таблица 1.3), что при использовании атаки методом последовательного перебора скорость генерации паролей составляет 615 тысяч паролей в секунду для документов Word и 550 тысяч — для Excel.

Таблица 1.3. Результаты тестирования пакета Advanced Office Password Recovery 3.04

Файл |

Тип пароля |

Скорость генерации паролей методом тотального перебора (паролей в секунду) |

Open.doc |

Пароль на открытие |

615 000 |

Write.doc |

Пароль на изменение |

Мгновенно |

Open.xls |

Пароль на открытие |

550 000 |

Write.xls |

Пароль на изменение |

Мгновенно |

Test.mbd |

Общий пароль |

Мгновенно |

Определение паролей базы данных, а также паролей на изменение содержимого документов Excel и Word происходит мгновенно.

Пакет Office Password Recovery Мастер 1.4 от компании Rixler Software это многоцелевая программа, позволяющая восстанавливать все типы паролей к документам MS Word, MS Excel; MS Outlook и баз данных MS Access.

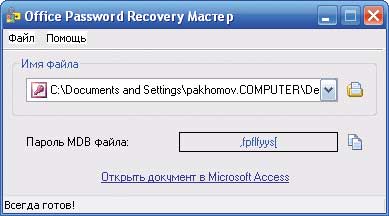

Программа не имеет никаких настроек, единственное, что требуется от пользователя, — это загрузить в программу документ, защищенный паролем. Пароль на внесение изменений в документы и пароль к базе данных, то есть защита без шифрования всего документа, восстанавливаются мгновенно (рисунок 1.28).

Рисунок 1.28 - Пример мгновенного восстановления пароля к базе данных в программе Office Password Recovery Мастер 1.4

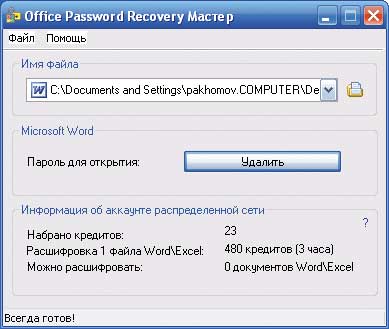

Рисунок 1.29 - Проведение атаки типа подбора паролей на открытие документа

Особенность данной программы, при подборе паролей на открытие документа (рисунок 1.29), заключается в том, что атака на ключи проводится с помощью распределенной сети, под которой понимается сеть, состоящая из компьютеров пользователей, поддерживающих данный проект. Любой желающий пользователь, имеющий выход в Интернет, может предоставить ресурсы своего ПК для проведения распределенной атаки на ключи. Все, что для этого нужно, — это подключиться к специализированному серверу и согласиться на участие в проекте. Для того чтобы воспользоваться возможностями распределенных вычислений необходимо набрать определенное число кредитов, предоставляя возможности своего ПК другим пользователям проекта.

Для эффективности распределенных вычислений необходимо, чтобы к такой сети одновременно были подключены сотни пользователей, предоставляющих в распоряжение других вычислительные возможности своих ПК.