- •Оглавление

- •Введение

- •Установка, переустановка и удаление подсистемы управления

- •Требования к оборудованию и программному обеспечению

- •Установка подсистемы управления

- •Переустановка подсистемы управления

- •Удаление подсистемы управления

- •Общие принципы управления системой защиты

- •Компоненты системы и их размещение в сети

- •Централизованное и локальное управление

- •Распределение административных полномочий

- •Средства управления

- •Программа Администратор

- •Интерфейс программы

- •Объекты управления

- •Форма представления и организация объектов управления

- •Типы объектов управления

- •Способы управления системой

- •Взаимосвязи между объектами

- •Основные операции над объектами

- •Управление связями между объектами

- •Другие возможности

- •Управление с использованием объектов нижнего уровня

- •Пространство имен

- •Создание пространства имен

- •Удаление пространства имен

- •Управление параметрами пространства имен

- •Управление шаблонами пространства имен

- •Пользователи

- •Управление составом

- •Управление свойствами

- •Управление связями

- •Связь с компьютером

- •Просмотр свойств пользователя в пространстве имен MP-RAS

- •Группы пользователей

- •Управление составом

- •Управление связями

- •Связь с пользователями

- •Связь с компьютерами

- •Компьютеры

- •Управление составом

- •Управление свойствами

- •Локальные группы компьютера

- •Связь с другими объектами

- •Управление с помощью объектов верхнего уровня

- •Общие сведения

- •Построение модели организационной структуры предприятия

- •Просмотр организационной структуры предприятия

- •Создание объекта "Подразделение"

- •Удаление объекта "Подразделение"

- •Редактирование свойств объекта "Подразделение"

- •Установка связи объекта "Подразделение" с другими объектами

- •Построение модели помещений, занимаемых предприятием

- •Просмотр модели помещений

- •Создание объекта "Помещение"

- •Удаление объекта "Помещение"

- •Управление свойствами объекта "Помещение"

- •Установка связи объекта "Помещение" с другими объектами

- •Сотрудник

- •Создание (регистрация) сотрудника

- •Увольнение (удаление) сотрудника

- •Управление свойствами сотрудника

- •Назначение пользователей сотруднику

- •Регистрация сотрудника в подразделении

- •Предоставление сотруднику рабочего места в помещении

- •Назначение сотрудника помощником главного администратора

- •Импорт объектов верхнего уровня

- •Управление с использованием механизма задач

- •Общие принципы

- •Назначение и типы задач

- •Список ресурсов задачи

- •Определение уровня доступа сотрудников к ресурсам задачи

- •Организация контроля целостности ресурсов

- •Обеспечение необходимой степени защищенности компьютеров

- •Общий порядок управления ресурсами

- •Управление задачами

- •Просмотр списка задач

- •Создание задачи

- •Удаление задачи

- •Настройка параметров задачи

- •Установка задачи на компьютер

- •Удаление задачи с компьютера

- •Организация списка ресурсов задачи

- •Формирование списка локальных ресурсов задачи

- •Создание и удаление группы ресурсов

- •Формирование списка пакетов ресурсов распределенной задачи

- •Формирование списка сетевых ресурсов распределенной задачи

- •Настройка механизма замкнутой программной среды с помощью задач

- •Управление доступом сотрудников к ресурсам задачи

- •Создание роли

- •Определение прав доступа к ресурсам для ролей

- •Установка зависимости от определяющей задачи

- •Допуск сотрудника к ресурсам задачи

- •Отмена допуска сотрудника к ресурсам задачи

- •Контроль целостности ресурсов задачи

- •Настройка контроля целостности ресурсов

- •Шаблоны контроля целостности ресурсов задачи

- •Методы контроля целостности ресурсов

- •Обеспечение защищенности компьютеров

- •Установка ограничений для задачи

- •Шаблоны ограничений для задач

- •Управление доступом в систему

- •Управление учетными записями

- •Блокировка

- •Пароли

- •Системные файлы

- •Профили

- •Просмотр информации об учетных записях в MP-RAS

- •Временная блокировка компьютера

- •Аппаратные средства идентификации

- •Работа с электронными идентификаторами

- •Режимы работы с устройствами аппаратной поддержки

- •Режим строгой аутентификации

- •Контроль загрузки с внешних носителей и изъятия устройства аппаратной поддержки

- •Управление доступом к ресурсам и защита ресурсов

- •Избирательное управление доступом к ресурсам

- •Общие сведения

- •Определение атрибутов по умолчанию в Windows 9х

- •Полномочное управление доступом к ресурсам

- •Настройка названий категорий и шаблонов грифов конфиденциальности

- •Предоставление сотруднику допуска к конфиденциальной информации

- •Предоставление прав на управление конфиденциальностью ресурсов

- •Включение и настройка режима полномочного управления доступом

- •Присвоение ресурсам категории конфиденциальности

- •Отключение полномочного управления доступом

- •Полномочное управление доступом к ресурсам в MP-RAS

- •Механизм замкнутой программной среды

- •Автоматическая настройка замкнутой среды

- •Настройка и включение

- •Корректировка списка программ и прав владения и доступа

- •Перевод в жесткий режим

- •Временное отключение и повторное включение

- •Доступ к дискам и портам

- •Включение и настройка механизма разграничения доступа к дискам и портам

- •Предоставление прав доступа

- •Управление режимами

- •Режим защиты жесткого диска при загрузке с гибкого диска

- •Криптографическая защита данных

- •Затирание данных

- •Настройка режима затирания данных

- •Затирание данных в MP-RAS

- •Затирание файла подкачки страниц

- •Резервное копирование ЦБД системы защиты

- •Управление средствами контроля и регистрации

- •Контроль целостности ресурсов

- •Регистрация событий

- •Параметры локального системного журнала

- •Параметры регистрации

- •Дополнительный аудит

- •Автоматическая очистка и архивирование системных журналов

- •Удаленное управление

- •Отчеты о состоянии системы и объектов

- •Управление общесистемными параметрами

- •Общесистемные параметры системы защиты

- •Управление синхронизацией

- •Просмотр информации о системе

- •Приложение

- •Привилегии пользователя

- •Привилегии пользователя на доступ к ресурсам компьютера в Windows 9х

- •Привилегии пользователя ОС Windows NT

- •Привилегии пользователя на администрирование системы защиты

- •Типы ресурсов задачи

- •Формат UEL-файла

- •Специальные приемы работы

- •Установление связей между объектами

- •Работа с иерархическим списком параметров

- •Настройка объектов по шаблону

- •Работа с таблицами расписаний

- •Заполнение полей, содержащих дату

- •Использование всплывающих информационных окон

- •Справочник команд контекстных меню объектов

Система Secret Net. Руководство по администрированию. Книга первая

Полномочное управление доступом к ресурсам

Механизм полномочного управления доступом предназначен для разграничения доступа сотрудников к конфиденциальным ресурсам информационной системы на основании полномочного (мандатного) принципа контроля доступа, а также для контроля потоков конфиденциальной информации в системе.

При организации полномочного управления доступом для каждого сотрудника устанавливается некоторый уровень допуска к конфиденциальной информации. Дискам, каталогам и файлам, находящимся на локальных и подключенных сетевых дисках компьютеров, присваивается категория конфиденциальности.

Сотрудник осуществляет вход на компьютер под именем одного из сопоставленных ему пользователей. Если компьютер работает в режиме полномочного управления доступом, этому пользователю назначается уровень допуска к конфиденциальной информации, установленный для сотрудника. При попытке сотрудника (программы, запущенной сотрудником) осуществить доступ к конфиденциальному ресурсу сопоставляется категория конфиденциальности ресурса и уровень допуска сотрудника. Если сотрудник не превышает свой уровень допуска, доступ к конфиденциальному ресурсу разрешается. Иначе доступ блокируется.

Уровень допуска сотрудника к конфиденциальной информации (и, соответственно, всех сопоставленных сотруднику пользователей) устанавливается только средствами централизованного управления. Включение и настройка режима полномочного управления доступом может осуществляться как средствами централизованного управления отдельно для каждого компьютера, так и средствами локального администрирования компьютеров.

Присвоение ресурсам категорий конфиденциальности осуществляется только средствами локального администрирования компьютера. Право сотрудника присваивать ресурсам категории конфиденциальности определяется уровнем его допуска и дополнительными привилегиями.

Ввод в действие механизма полномочного управления доступом рекомендуется осуществлять в следующем порядке:

1. Определите названия категорий конфиденциальности и настройте шаблоны грифов конфиденциальности.

2.Предоставьте сотрудникам допуск к конфиденциальной информации.

3.Предоставьте необходимые привилегии на администрирование тем сотрудникам, которые будут управлять категориями конфиденциальности ресурсов на компьютерах. Предоставьте этим сотрудникам доступ к соответствующим компьютерам.

4.Включите и настройте режим полномочного управления доступом на тех компьютерах, на которых он будет использоваться.

5.Присвойте конфиденциальным ресурсам этих компьютеров соответствующие категории конфиденциальности.

Настройка названий категорий и шаблонов грифов конфиденциальности

Для настройки параметров:

Для настройки параметров:

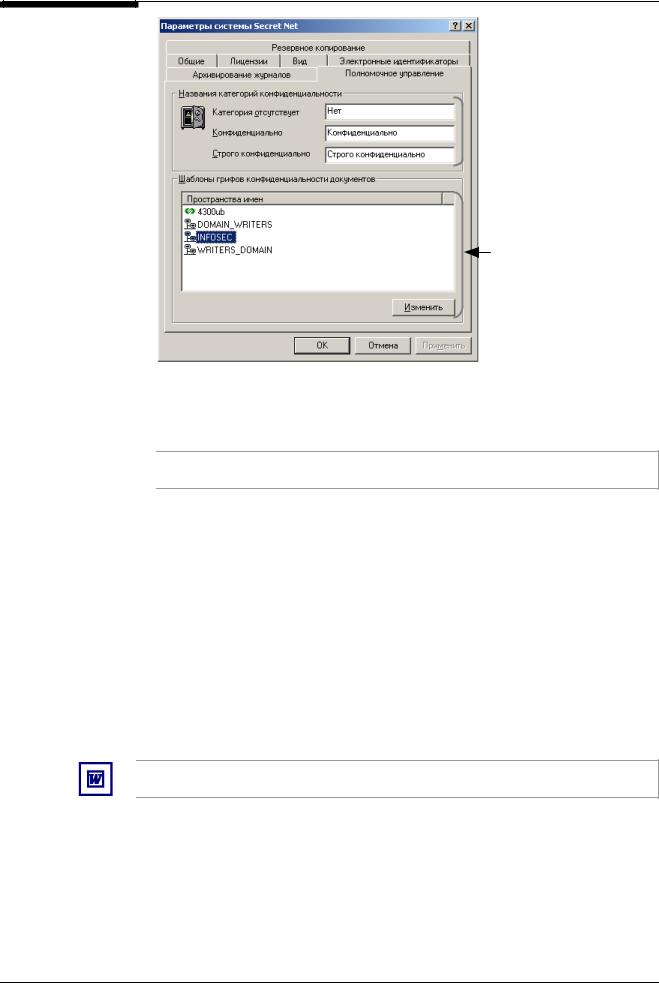

1. Вызовите окно настройки параметров системы Secret Net и активизируйте закладку “Полномочное управление”.

На экране появится следующий диалог:

150

Глава 7. Управление доступом к ресурсам и защита ресурсов

Укажите названия категорий конфиденциальности,  принятые в Вашей организации

принятые в Вашей организации

Для каждого пространства имен имеются отдельные шаблоны грифов конфиденциальности, используемые при печати конфиденциальных документов

Файл шаблонов грифов

Рис. 67. Диалог "Полномочное управление"

2.Укажите в полях "Категория отсутствует", "Конфиденциально" и "Строго конфиденциально" новые названия категорий конфиденциальности, которые будут назначаться файлам и каталогам на компьютерах системы защиты.

Эти названия будут также отображаться в поле "Уровень допуска" свойств сотрудника

(см. Рис. 70 на стр. 154).

3.Выберите пространство имен в группе полей "Шаблоны грифов конфиденциальности документов" и нажмите кнопку "Изменить".

На экране появится окно текстового редактора Microsoft Word для редактирования файла шаблонов грифов конфиденциальности. Отредактируйте шаблон и сохраните изменения. Подробное описание файла шаблонов и правил работы с ним см. ниже.

4.Повторите шаг 3, выполнив настройку шаблонов грифов конфиденциальности для других пространств имен.

5.Нажмите кнопку "OK".

Файл шаблонов грифов является документом в формате RTF (Rich Text Format). Он может содержать несколько грифов конфиденциальности, отделенных друг от друга разрывами раздела (здесь и далее в этом разделе курсивом выделены термины Microsoft Word), таким образом, в одном разделе размещается один гриф конфиденциальности.

Разрыв раздела имеет вид двойной пунктирной линии со словами «Разрыв раздела». Чтобы их увидеть, включите режим отображения служебных символов.

Имена в списке грифов формируются следующим образом: если первый абзац раздела помечен стилем «Заголовок 1» и содержит не только пробелы и символы табуляции, то текст этого абзаца становится именем грифа; иначе именем грифа становится строка вида «Гриф #N», где N – порядковый номер раздела.

Текст грифа конфиденциальности может быть размещен в следующих областях документа:

151

Система Secret Net. Руководство по администрированию. Книга первая

•в верхний колонтитул, сдвигая существующий колонтитул вниз, вставляется текст грифа, помещенный в верхний колонтитул соответствующего раздела файла грифа;

•в нижний колонтитул, сдвигая существующий колонтитул вверх, вставляется текст грифа, помещенный в нижний колонтитул соответствующего раздела файла грифа;

•после самого последнего абзаца документа вставляется текст грифа, находящийся в области текста соответствующего раздела файла грифа (кроме имени грифа).

Текст и форматирование грифа конфиденциальности не фиксированы жестко, но имеется ряд стандартных полей:

•поле «User» – имя пользователя Secret Net;

•поле «UserInfo» – дополнительная информация о пользователе Secret Net;

•поле «Category» – уровень конфиденциальности документа.

Если в тексте файла грифа будут находиться эти стандартные поля, то при вставке грифа в документ они будут приобретать соответствующие фактические значения.

В текст файла грифа можно вставлять и другие (стандартные) поля, поддерживаемые редактором Microsoft Word, например: имя файла документа, дата создания/изменения, номер текущей страницы, общее количество страниц и т.п.

Помимо перечисленных выше стандартных полей пользователь может вставлять в текст файла грифа поля с произвольными именами. Если при вставке файла грифа в документ будут обнаружены нестандартные поля, непосредственно перед печатью в соответствующем диалоге будут запрошены значения для всех обнаруженных нестандартных полей.

Редактирование файла шаблонов грифов конфиденциальности представляется более удобным в режиме затенения полей (выберите команду "Параметры" в меню "Сервис", затем в диалоге "Вид" в поле "затенение полей" укажите значение "Всегда").

Для вставки нестандартного поля в текст файла грифа:

Для вставки нестандартного поля в текст файла грифа:

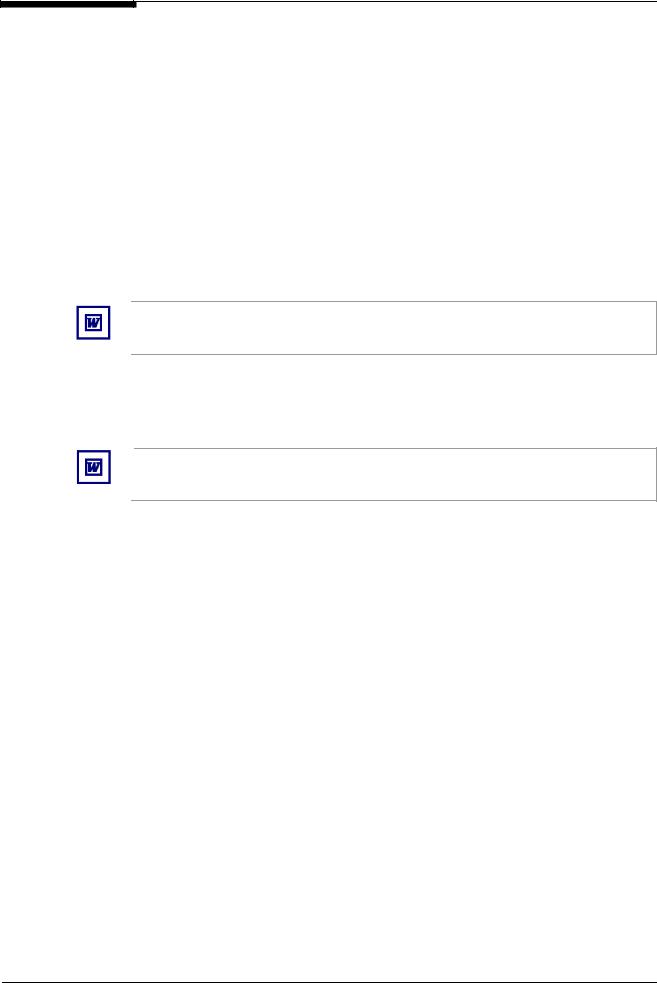

1. В файле шаблонов грифов конфиденциальности документов, открытом в текстовом редакторе MS Word, в меню "Файл" выберите команду "Свойства" и активизируйте закладку "Прочие".

На экране появится следующий диалог:

152

Глава 7. Управление доступом к ресурсам и защита ресурсов

1. Введите название поля |

|

|

|

4. Нажмите кнопку "Добавить" |

|

|

|||

(название может быть |

|

|||

|

||||

|

|

|||

определено как на |

|

|

||

английском, так и на |

|

|

||

русском языке) |

|

|

||

2. Выберите "Текст" |

|

|

|

|

|

|

|

||

3. Введите формальное |

|

|

|

|

значение поля |

|

|

||

(это значение будет |

|

|

||

отображаться в шаблоне, |

|

|

||

а перед печатью |

|

|

||

заменено на фактическое |

|

|

||

значение) |

|

|

||

Рис. 68. Добавление поля в файл шаблонов грифов

2.Добавьте поле в файл шаблонов грифов (см. Рис. 68) и нажмите кнопку "ОК".

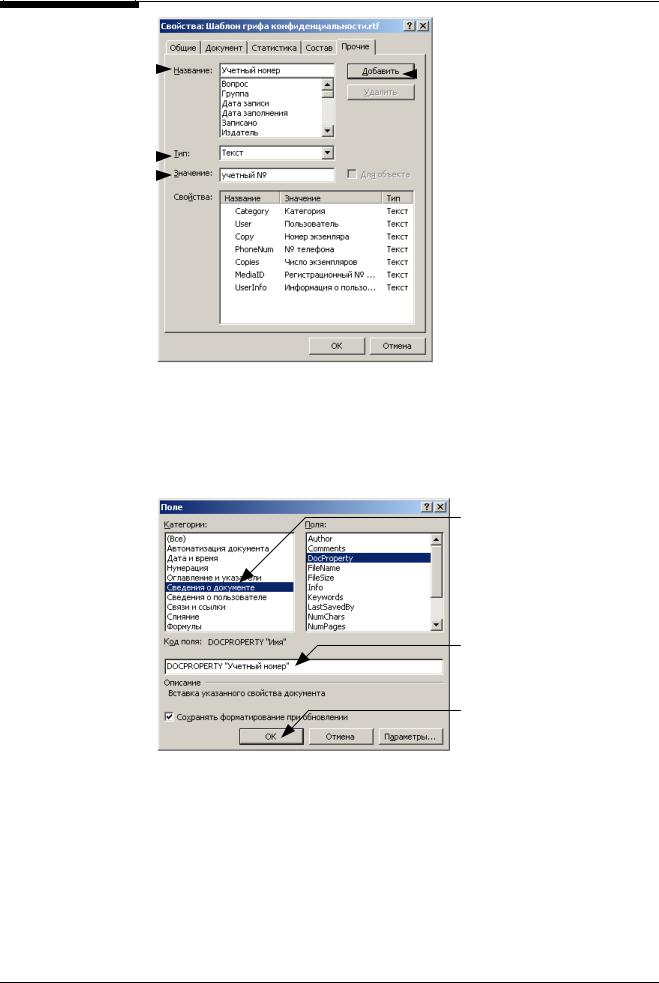

3.Установите курсор в нужной области шаблона (в колонтитуле или области текста соответствующего раздела файла грифа) и выберите команду "Поле" в меню "Вставка".

На экране появится следующий диалог:

1. Выберите категорию "Сведения о документе"

2. Выберите поле "DocProperty"

2. Выберите поле "DocProperty"

3. Отступив на один пробел от слова «DOCPROPERTY»,

введите в двойных кавычках название поля, добавленного на шаге 2 (см. Рис. 68)

4. Нажмите кнопку "ОК"

Рис. 69. Вставка поля в текст грифа

4.Вставьте поле в текст грифа (см. Рис. 69).

В тексте документа появится затененное поле, формальное значение которого было указано на шаге 2 (см. Рис. 68).

5.Сохраните файл шаблонов и закройте редактор Microsoft Word.

153