- •Оглавление

- •Введение

- •Установка, переустановка и удаление подсистемы управления

- •Требования к оборудованию и программному обеспечению

- •Установка подсистемы управления

- •Переустановка подсистемы управления

- •Удаление подсистемы управления

- •Общие принципы управления системой защиты

- •Компоненты системы и их размещение в сети

- •Централизованное и локальное управление

- •Распределение административных полномочий

- •Средства управления

- •Программа Администратор

- •Интерфейс программы

- •Объекты управления

- •Форма представления и организация объектов управления

- •Типы объектов управления

- •Способы управления системой

- •Взаимосвязи между объектами

- •Основные операции над объектами

- •Управление связями между объектами

- •Другие возможности

- •Управление с использованием объектов нижнего уровня

- •Пространство имен

- •Создание пространства имен

- •Удаление пространства имен

- •Управление параметрами пространства имен

- •Управление шаблонами пространства имен

- •Пользователи

- •Управление составом

- •Управление свойствами

- •Управление связями

- •Связь с компьютером

- •Просмотр свойств пользователя в пространстве имен MP-RAS

- •Группы пользователей

- •Управление составом

- •Управление связями

- •Связь с пользователями

- •Связь с компьютерами

- •Компьютеры

- •Управление составом

- •Управление свойствами

- •Локальные группы компьютера

- •Связь с другими объектами

- •Управление с помощью объектов верхнего уровня

- •Общие сведения

- •Построение модели организационной структуры предприятия

- •Просмотр организационной структуры предприятия

- •Создание объекта "Подразделение"

- •Удаление объекта "Подразделение"

- •Редактирование свойств объекта "Подразделение"

- •Установка связи объекта "Подразделение" с другими объектами

- •Построение модели помещений, занимаемых предприятием

- •Просмотр модели помещений

- •Создание объекта "Помещение"

- •Удаление объекта "Помещение"

- •Управление свойствами объекта "Помещение"

- •Установка связи объекта "Помещение" с другими объектами

- •Сотрудник

- •Создание (регистрация) сотрудника

- •Увольнение (удаление) сотрудника

- •Управление свойствами сотрудника

- •Назначение пользователей сотруднику

- •Регистрация сотрудника в подразделении

- •Предоставление сотруднику рабочего места в помещении

- •Назначение сотрудника помощником главного администратора

- •Импорт объектов верхнего уровня

- •Управление с использованием механизма задач

- •Общие принципы

- •Назначение и типы задач

- •Список ресурсов задачи

- •Определение уровня доступа сотрудников к ресурсам задачи

- •Организация контроля целостности ресурсов

- •Обеспечение необходимой степени защищенности компьютеров

- •Общий порядок управления ресурсами

- •Управление задачами

- •Просмотр списка задач

- •Создание задачи

- •Удаление задачи

- •Настройка параметров задачи

- •Установка задачи на компьютер

- •Удаление задачи с компьютера

- •Организация списка ресурсов задачи

- •Формирование списка локальных ресурсов задачи

- •Создание и удаление группы ресурсов

- •Формирование списка пакетов ресурсов распределенной задачи

- •Формирование списка сетевых ресурсов распределенной задачи

- •Настройка механизма замкнутой программной среды с помощью задач

- •Управление доступом сотрудников к ресурсам задачи

- •Создание роли

- •Определение прав доступа к ресурсам для ролей

- •Установка зависимости от определяющей задачи

- •Допуск сотрудника к ресурсам задачи

- •Отмена допуска сотрудника к ресурсам задачи

- •Контроль целостности ресурсов задачи

- •Настройка контроля целостности ресурсов

- •Шаблоны контроля целостности ресурсов задачи

- •Методы контроля целостности ресурсов

- •Обеспечение защищенности компьютеров

- •Установка ограничений для задачи

- •Шаблоны ограничений для задач

- •Управление доступом в систему

- •Управление учетными записями

- •Блокировка

- •Пароли

- •Системные файлы

- •Профили

- •Просмотр информации об учетных записях в MP-RAS

- •Временная блокировка компьютера

- •Аппаратные средства идентификации

- •Работа с электронными идентификаторами

- •Режимы работы с устройствами аппаратной поддержки

- •Режим строгой аутентификации

- •Контроль загрузки с внешних носителей и изъятия устройства аппаратной поддержки

- •Управление доступом к ресурсам и защита ресурсов

- •Избирательное управление доступом к ресурсам

- •Общие сведения

- •Определение атрибутов по умолчанию в Windows 9х

- •Полномочное управление доступом к ресурсам

- •Настройка названий категорий и шаблонов грифов конфиденциальности

- •Предоставление сотруднику допуска к конфиденциальной информации

- •Предоставление прав на управление конфиденциальностью ресурсов

- •Включение и настройка режима полномочного управления доступом

- •Присвоение ресурсам категории конфиденциальности

- •Отключение полномочного управления доступом

- •Полномочное управление доступом к ресурсам в MP-RAS

- •Механизм замкнутой программной среды

- •Автоматическая настройка замкнутой среды

- •Настройка и включение

- •Корректировка списка программ и прав владения и доступа

- •Перевод в жесткий режим

- •Временное отключение и повторное включение

- •Доступ к дискам и портам

- •Включение и настройка механизма разграничения доступа к дискам и портам

- •Предоставление прав доступа

- •Управление режимами

- •Режим защиты жесткого диска при загрузке с гибкого диска

- •Криптографическая защита данных

- •Затирание данных

- •Настройка режима затирания данных

- •Затирание данных в MP-RAS

- •Затирание файла подкачки страниц

- •Резервное копирование ЦБД системы защиты

- •Управление средствами контроля и регистрации

- •Контроль целостности ресурсов

- •Регистрация событий

- •Параметры локального системного журнала

- •Параметры регистрации

- •Дополнительный аудит

- •Автоматическая очистка и архивирование системных журналов

- •Удаленное управление

- •Отчеты о состоянии системы и объектов

- •Управление общесистемными параметрами

- •Общесистемные параметры системы защиты

- •Управление синхронизацией

- •Просмотр информации о системе

- •Приложение

- •Привилегии пользователя

- •Привилегии пользователя на доступ к ресурсам компьютера в Windows 9х

- •Привилегии пользователя ОС Windows NT

- •Привилегии пользователя на администрирование системы защиты

- •Типы ресурсов задачи

- •Формат UEL-файла

- •Специальные приемы работы

- •Установление связей между объектами

- •Работа с иерархическим списком параметров

- •Настройка объектов по шаблону

- •Работа с таблицами расписаний

- •Заполнение полей, содержащих дату

- •Использование всплывающих информационных окон

- •Справочник команд контекстных меню объектов

|

|

|

Глава 7. Управление доступом к ресурсам и защита ресурсов |

|

|

|

|

|

|

|

|

|

NT |

|

Для включения/отключения механизма на компьютерах пространств имен Windows |

|

|

|

NT компьютеры необходимо перезагрузить. |

|

|

|

Доступ к дискам и портам

Механизм разграничения доступа к устройствам компьютера предназначен для ограничения доступа пользователей, вошедших на компьютер как интерактивно, так и по сети, к различным устройствам, подсоединенным к компьютеру:

•накопителям на сменных носителях (дисководы гибких дисков, магнитооптических дисков, CD-ROM);

•логическим дискам;

•устройствам ввода-вывода информации (COM-портам, LPT-портам, USB-портам).

Включение и настройка механизма разграничения доступа к дискам и портам

|

Прежде чем приступить к управлению разграничением доступа к дискам и портам, |

|

необходимо включить этот механизм на тех компьютерах, на которых он будет ис- |

|

пользоваться. |

|

|

NT |

Включение и настройку этого механизма необходимо осуществлять только для |

компьютеров пространств имен Windows NT. |

|

|

Для включения и настройки механизма: |

|

1. Вызовите на экран окно настройки свойств компьютера. |

|

2. Установите отметку в поле "Разграничение доступа к устройствам" в группе "На- |

|

стройки безопасности" диалога "Общие" (см. Рис. 71 на стр. 157). |

|

3. Нажмите кнопку "Применить". |

2000 4. Для компьютеров, работающих под управлением ОС Windows 2000:

2000 4. Для компьютеров, работающих под управлением ОС Windows 2000:

•Перейдите к диалогу "Настройки" (см. Рис. 72 на стр.157).

•В группе параметров "Разграничение доступа к устройствам" установите отметку в поле "Запрет доступа к дискам анонимным пользователям", если требуется запретить доступ к локальным дискам и портам компьютера всем пользователям, подключающимся к компьютеру по сети и не зарегистрированным в локальной БД системы защиты. Удалите отметку, чтобы разрешить анонимным пользователям неограниченный доступ к локальным дискам и портам компьютера.

•Нажмите кнопку "OK" или "Применить".

5.Включите и настройте механизм для тех компьютеров, для которых это необходимо сделать.

Для отключения механизма разграничения доступа к устройствам достаточно убрать отметку из поля выключателя "Разграничение доступа к устройствам". При этом все индивидуальные настройки механизма останутся неизменными. Поэтому для повторного включения механизма достаточно установить отметку в поле данного выключателя.

Предоставление прав доступа

Для настройки доступа:

Для настройки доступа:

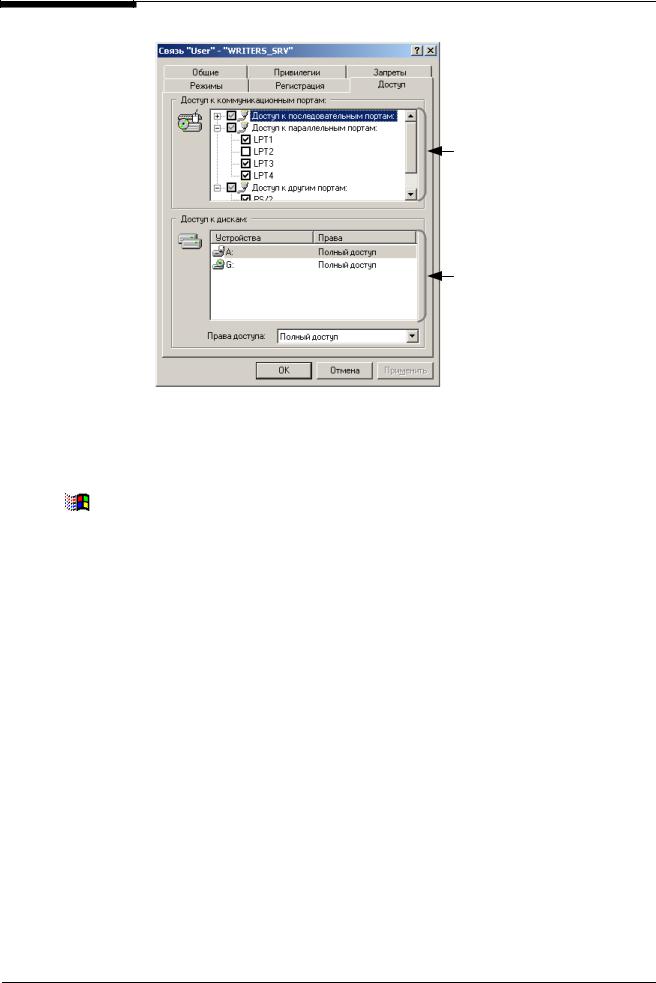

1. Вызовите на экран окно настройки свойств связи “Пользователь-Компьютер” и перейдите к диалогу "Доступ".

173

Система Secret Net. Руководство по администрированию. Книга первая

На экране появится следующий диалог:

Список коммуникационных портов компьютера. Для просмотра списка используйте стандартные операции над деревом объектов, принятые в Windows

Список локальных дисков компьютера, доступом пользователя к которым можно управлять, и права пользователя на доступ к каждому из дисков

Этот диалог позволяет управлять доступом пользователя к коммуникационным портам и локальным дискам данного компьютера.

2.Установите отметку в поле выключателя, содержащего название порта, чтобы разрешить пользователю доступ к этому порту или удалите отметку – для запрета доступа.

9х/ 2000 |

Для включения режима разграничения доступа к USB-порту компьютера, работающего под |

|

управлением ОС Windows 9x (пространство имен Windows 9x) или Windows 2000 (пространство |

||

|

||

|

имен Windows NT), необходимо установить отметку в поле "Разграничение доступа к USB уст- |

|

|

ройствам" в диалоге "Общие" свойств компьютера. См. Рис. 16 на стр. 53. |

3.При необходимости измените права доступа пользователя к локальному диску. Для этого:

•Выберите в списке имя этого диска.

•Затем выберите нужное значение атрибутов доступа в открывающемся списке "Права доступа". Табл. 6 содержит разъяснение всех возможных атрибутов доступа к дискам.

4.Нажмите кнопку "OK".

5.Повторите процедуру настройки прав доступа к дискам и портам для всех связей "Пользователь-Компьютер".

Табл. 6. Варианты атрибутов доступа к локальному диску

|

Атрибуты |

|

|

Предоставляемые пользователю права доступа |

|

|

доступа |

|

|

|

|

|

|

Пользователю разрешено: |

Пользователю запрещено: |

||

|

|

|

• |

выполнять любые действия над |

• запрещений нет |

|

Полный доступ |

|

|

каталогами и файлами данного |

|

|

|

|

диска (если это не запрещено |

|

|

|

|

|

|

атрибутами доступа к каталогам |

|

|

|

|

|

и файлам) |

|

174

Глава 7. Управление доступом к ресурсам и защита ресурсов

|

Атрибуты |

|

|

|

Предоставляемые пользователю права доступа |

|

|||

|

доступа |

|

|

|

|

|

|

|

|

|

|

|

Пользователю разрешено: |

|

Пользователю запрещено: |

|

|||

|

|

|

|

• |

открывать, переименовывать и |

|

• |

изменять права доступа |

|

|

Чтение, запись и |

|

|

|

удалять каталоги на данном |

|

|

|

|

|

|

|

|

диске; |

|

|

|

|

|

|

исполнение |

|

|

• |

открывать на чтение, изменять |

|

|

|

|

|

(только для ком- |

|

|

|

|

|

|

||

|

пьютеров про- |

|

|

|

содержание, переименовывать |

|

|

|

|

|

|

|

|

и удалять файлы на данном |

|

|

|

|

|

|

странства имен |

|

|

|

|

|

|

|

|

|

|

|

|

диске; |

|

|

|

|

|

|

Windows NT) |

|

|

|

|

|

|

|

|

|

|

|

• |

запускать любые программы, |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

размещенные на данном диске |

|

|

|

|

|

|

|

|

• |

открывать, переименовывать и |

|

• |

запускать любые программы, |

|

|

|

|

|

|

удалять каталоги на данном |

|

|

размещенные на данном диске |

|

|

|

|

|

|

диске; |

|

|

|

|

|

Чтение и запись |

|

|

• |

открывать на чтение, изменять |

|

|

|

|

|

|

|

|

|

содержание, переименовывать |

|

|

|

|

|

|

|

|

|

и удалять файлы на данном |

|

|

|

|

|

|

|

|

|

диске |

|

|

|

|

|

|

|

|

• открывать каталоги на данном |

|

• переименовывать и удалять ката- |

|

||

|

|

|

|

|

диске; |

|

|

логи данного диска; |

|

|

Чтение и испол- |

|

|

• |

открывать на чтение файлы, |

|

• |

изменять содержание, переиме- |

|

|

нение |

|

|

|

размещенные на данном диске; |

|

|

новывать и удалять файлы, раз- |

|

|

|

|

|

• |

запускать любые программы, |

|

|

мещенные на данном диске |

|

|

|

|

|

|

размещенные на данном диске |

|

|

|

|

|

|

|

|

• |

открывать каталоги, размещен- |

|

• переименовывать и удалять ката- |

|

|

|

|

|

|

|

ные на данном диске; |

|

|

логи на данном диске; |

|

|

Чтение |

|

|

• открывать на чтение файлы, |

|

• |

изменять содержание, переиме- |

|

|

|

|

|

|

размещенные на данном диске |

|

|

новывать и удалять файлы, раз- |

|

|

|

|

|

|

|

|

|

|

мещенные на данном диске; |

|

|

|

|

|

|

|

|

• |

запускать любые программы, |

|

|

|

|

|

|

|

|

|

размещенные на данном диске |

|

|

|

|

|

• |

разрешенных действий нет; |

|

• выполнять любые действия над |

|

|

|

Нет доступа |

|

|

|

диск будет невидим для поль- |

|

|

каталогами и файлами данного |

|

|

|

|

|

зователя |

|

|

диска (независимо от атрибутов |

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

доступа к каталогам и файлам) |

|

Управление режимами

|

Средства защиты системы Secret Net могут работать в двух режимах: "жестком" и |

|

"мягком". "Жесткий" режим является основным режимом работы системы защиты. |

|

"Мягкий" (технологический) режим позволяет упростить настройку системы защиты |

|

при вводе ее в эксплуатацию. |

|

|

9x |

Для компьютеров пространства имен Windows 9x "мягкий" режим разграничения |

доступа к дискам и портам не предусмотрен. |

При любом режиме работы попытка несанкционированного доступа к ресурсу фиксируется системой как событие несанкционированного доступа (НСД), однако, в отличие от "жесткого" режима, при "мягком" режиме доступ все-таки предоставляется. Такой подход на этапе ввода системы в эксплуатацию позволяет, не ограничивая возможностей пользователя, фиксировать все случаи превышения прав доступа. Последующий анализ записей журнала безопасности дает возможность уточнить потребности пользователя в ресурсах и привести его права в соответствие с ними.

Для включения мягкого режима:

Для включения мягкого режима:

1. Вызовите на экран окно настройки свойств связи “Пользователь-Компьютер” и перейдите к диалогу "Режимы" (см. Рис. 75 на стр. 181).

175