- •Основи наукових досліджень

- •8.160102 "Захист інформації з обмеженим доступом та автоматизації її обробки"

- •8.160105 "Захист інформації в комп'ютерних системах та мережах"

- •Вимоги вак України

- •Организация высокопроизводительных систолических криптографических вычислителей

- •Модель формування нечітких еталонів для систем виявлення атак

- •Домашнє завдання №2.

- •Вимоги до оформлення.

- •Домашнє завдання №3.

- •Вимоги до оформлення.

Вимоги до оформлення.

Робота виконується в текстовому редакторі MS Word.

Шрифт:

-

Times New Roman;

-

розмір 14 пт;

-

міжрядковий інтервал 1,5 пт;

-

абзацний відступ 1,5 см;

-

вирівнювання - за шириною;

-

розстановка переносів - не обов'язково;

-

нумерація сторінок - обов'язково.

Поля:

-

Верхнє - 2 см;

-

Нижнє - 2 см;

-

Ліве - 2,5 см;

-

Праве - 1,5 см.

Робота складається з трьох частин, кожна з який виконується на окремому аркуші:

-

титульний лист;

-

опис формули винаходу;

-

графічне зображення структурної схеми винаходу.

Домашнє завдання №3.

Завдання до ДЗ №3 є експертиза формули винаходу.

Приклад виконання.

Проведемо експертне дослідження формули винаходу, яка наведена в прикладі виконання ДЗ №2. Для того, щоб перевірити правильність написання формули винаходу необхідно перевірити наявність всіх зв’язків. Для цього розіб’ємо формулу на декілька частин.

Примітка: суцільною лінією будуть наведені зв’язки і блоки, які перевіряємо.

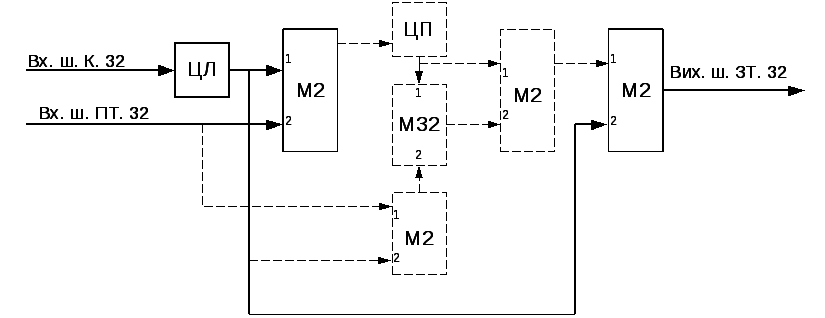

Частина 1. Перевірка блоків і зв’язків прототипу.

Цифровий криптографічний обчислювач містить 32-х розрядну вхідну шину ключа, 32-х розрядну вхідну шину початкового тексту, 32-х розрядну вихідну шину зашифрованого тексту, дві схеми додавання за модулем два та регістр циклічного лівого зсуву, вхід якого підключено до вхідної шини ключа, а вихід підключено до другого входу другої схеми додавання за модулем 2 і першого входу першої схеми додавання за модулем два, другий вхід якої підключено до 32-х розрядної вхідної шини початкового тексту, вихід другої схеми додавання за модулем два з’єднаний з вихідною шиною зашифрованого тексту... (Рис. 3)

Рис. 3 Перевірка блоків і зв’язків прототипу

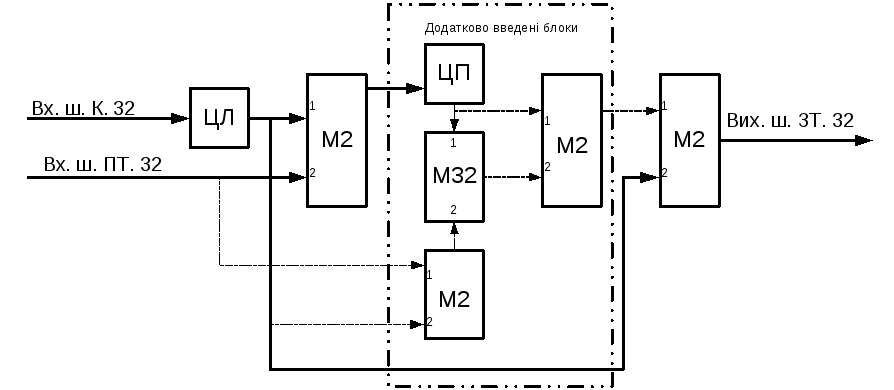

Частина 2. Перевірка додатково введених блоків.

... що відрізняється тим, що з метою підвищення криптостійкості за рахунок обчислення додаткових криптографічних функцій введено дві схеми додавання за модулем 2, схему додавання за модулем 32 і регістр циклічного правого зсуву, вхід якого з’єднано з виходом першої схеми додавання за модулем 2 ... (Рис. 4)

Рис. 4 Перевірка додатково введених блоків

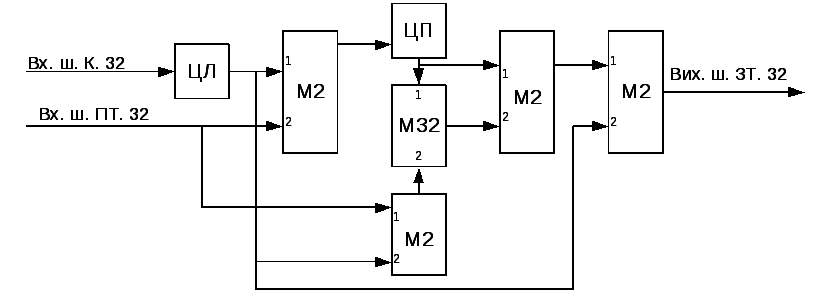

Частина 3. Перевірка блоків і зв’язків винаходу

… а його вихід з’єднаний з першим входом схеми додавання за модулем 32 і першим входом третьої схеми додавання за модулем 2, вихід якої підключено до першого входу другої схеми додавання за модулем 2, а другий вхід якої з’єднаний з виходом схеми додавання за модулем 32, другий вхід якої з’єднаний з виходом четвертої схеми додавання за модулем 2, перший вхід якої з’єднаний з 32-х розрядною вхідною шиною початкового тексту, а другий вхід з виходом регістру циклічного лівого зсуву. (Рис.5)

Рис. 5 Перевірка блоків і зв’язків винаходу

ВИСНОВОК:

Перевіривши наявність всіх зв’язків можна зробити висновок, що формула винаходу написана вірно. Зауважень не має.

Вимоги до оформлення.

Робота виконується в текстовому редакторі MS Word.

Шрифт:

-

Times New Roman;

-

розмір 14 пт;

-

міжрядковий інтервал 1,5 пт;

-

абзацний відступ 1,5 см;

-

вирівнювання - за шириною;

-

розстановка переносів - не обов'язково;

-

нумерація сторінок - обов'язково.

Поля:

-

Верхнє - 2 см;

-

Нижнє - 2 см;

-

Ліве - 2,5 см;

-

Праве - 1,5 см.

Робота складається з трьох частин, кожна з який виконується на окремому аркуші:

-

титульний лист;

-

формула винаходу, експертиза якої проводиться;

-

графічне зображення структурної схеми винаходу, яка була отримана;

-

експертний висновок.