- •Федеральное агентство связи

- •Колледж связи

- •Конспект лекций

- •Оглавление

- •Раздел 1. Программно-аппаратный комплекс аис

- •Назначение ос NetWare

- •Тема 1.2. Системы хранения данных. Резервные центры.

- •«Полусинхронная»

- •Иерархическое хранение (hsm)

- •Виртуализация систем хранения

- •Multipathing

- •Раздел 2. Сетевые операционные системы Тема 2.1. Задачи и цели сетевого администрирования.

- •Тема 2.2. Понятие о сетевых протоколах и службах.

- •Раздел 3. Серверная операционная система с закрытым кодом

- •Тема 3.1. Протокол tcp/ip. Служба dns.

- •Тема 3.2. Правила адресации узлов ip-сетей и алгоритмы взаимодействия узлов.

- •Типы адресов: физический (mac-адрес), сетевой (ip-адрес) и символьный (dns-имя)

- •Три основных класса ip-адресов

- •Соглашения о специальных адресах: broadcast, multicast, loopback

- •Тема 3.3. Служба каталогов Active Directory. Управление системой безопасности сети.

- •Классификация вторжений

- •Физическая безопасность

- •Утилизация старых компьютеров

- •Программный доступ

- •Идентификация пользователей

- •Системные демоны и службы

- •Службы tcp/ip, которые иногда можно отключить

- •Образец политики корпоративной безопасности

- •Тема 3.4. Механизм групповых политик.

- •Тема 3.5. Задачи сетевого администратора при управлении инфраструктурой службы каталогов.

- •Тема 3.6. Служба файлов и печати. Общие ресурсы. Общие принтеры.

- •Тема 3.7.Сетевые протоколы. Основные инфраструктурные сетевые службы — dhcp, wins, rras.

- •Тема 3.8. Служба резервного копирования. Архивирование и восстановление системы.

- •Раздел 4. Технология построения web-серверов Тема 4.1. Технология построения web-серверов.

- •Тема 4.2. Web-сервер Apache. Стандартные и дополнительные модули.

- •Тема 4.3. Конфигурирование web-сервера Apache.

- •Раздел 5. Специализированные программные пакеты и системные утилиты

- •Раздел 6. Установка и сопровождение клиентского по.

Тема 3.3. Служба каталогов Active Directory. Управление системой безопасности сети.

Понятия: служба каталогов, виды, Active Directory, система, система безопасности сети. Администрирование сети (безопасность).

Самостоятельная работа: Изучить любую другую службу каталогов.

Служба каталогов Active Directory

Согласно словарю Ожегова, каталог — это составленный в определенном порядке перечень каких-либо однородных предметов (книг, экспонатов, товаров)'. Точно так же, как каталог выставки содержит информацию об экспонатах, каталог файловой системы предоставляет информацию о файлах. Отличительная особенность такого каталога — возможность систематизации хранимой информации, быстрого поиска нужной, а также добавления и расширения самого каталога. Служба каталогов операционной системы хранит информацию об объектах системы и позволяет манипулировать ими.

В предыдущих версиях Windows NT служба каталогов называлась NTDS. Она почти идеально подходила для небольших и средних организаций, где число хранимых объектов не превышало 100 000. Однако в более крупных компаниях пользователи сталкивались либо с затруднениями, либо с полной невозможностью ее применения. Причина этого в самом устройстве NTDS.

Служба каталогов NTDS

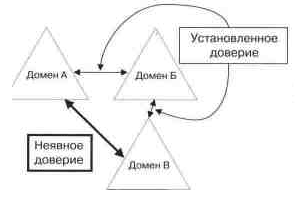

NTDS представляет собой плоскую модель доменов, при этом под доменом понимается совокупность компьютеров собщей базой учетных записей пользователей и единой политикой защиты. У каждого домена свое уникальное имя. Оно может отражать либо его функциональное назначение (например, DEVELOPERS_DOM), либо географическое расположение (например, MOSCOW_EAST), либо что-то, понятное лишь одному автору этого имени (например, MASTER_DOM1). Каждый домен представляет собой замкнутое пространство со своими учетными записями пользователей и ресурсами. По умолчанию пользователи одного домена не имеют доступа к ресурсам другого домена. Для предоставления им такой возможности между доменами устанавливаются доверительные отношения. Эти отношения могут быть как односторонними (например, домен А доверяет домену Б, но не наоборот), так и двусторонними (оба домена доверяют друг другу). Доверительные отношения не транзитивны, иными словами, если домены А и В доверяют домену Б, то это не означает по умолчанию, что А и В доверяют друг другу. При организации корпоративных сетей используются четыре модели доверительных отношений: модель с одним доменом, модель с одним мастер-доменом, модель с несколькими мастер-доменами и модель полностью доверительных отношений. Подробно об этих моделях см. [I]. Недостаток доменной службы каталогов NTDS — сложность администрирования для крупных организаций. Например, перемещая учетную запись пользователя из одного домена в другой, администратор вынужден заново переопределять права доступа, что зачастую непросто. Кроме того, эта служба каталогов не предоставляет средств эффективного поиска объектов сети. Например, невозможно найти в нескольких доменах пользователя UserPo, определить объекты, к которым он имеет доступ, а также вид этого доступа.

Еще одно слабое место NTDS — относительно невысокая емкость доменов. В одном домене может быть не более 40 000 учетных записей, что опять-таки мало пригодно для крупных организаций. Кроме того, в домене может существовать только один первичный контроллер домена и несколько резервных. Модификация базы учетных записей выполняется только на первичном контроллере, а если последний временно недоступен — сеть становится неуправляемой.

Что такое Active Directory

Служба каталогов Active Directory (AD) — сервис, интегрированный с Windows NT Server. Она обеспечивает иерархический вид сети, наращиваемость и расширяемость, а также функции распределенной безопасности. Эта служба легко интегрируется с Интернетом, позволяет использовать простые и интуитивно понятные имена объектов, пригодна для использования в организациях любого размера и легко масштабируется. Доступ к ней возможен с помощью таких знакомых инструментов, как программа просмотра ресурсов Интернета. AD не только позволяет выполнять различные административные задачи, но и является поставщиком различных услуг в системе. На приведенном ниже рисунке схематично изображены основные функции службы каталогов.

В Active Directory концепция пространства имен Интернета объединена с системными службами каталогов, что дает возможность единым образом управлять различными пространствами имен в гетерогенных средах корпоративных сетей. В качестве основного в AD используется легкий протокол доступа к каталогу LDAP (lightweight directory access protocol), позволяющий действовать за рамками операционной системы, объединяя различные пространства имен. Active Directory может включать в себя каталоги других приложений или сетевых операционных систем, а также управлять ими, что значительно снижает нагрузку на администраторов и накладные расходы.

Каталог — поставщик услуг в системе

HTTP — стандартный протокол для отображения страниц Web. Active Directory дает возможность просмотреть любой объект в виде страницы Web. Расширения Internet Information Server, поставляемые совместно со службой каталога, преобразуют запросы к объектам каталога в страницы HTML. Active Directory позволяет централизовано администрировать все ресурсы, любые произвольные объекты и сервисы: файлы, периферийные устройства, базы данных, подключения к Web, учетные записи и др. В качестве поискового сервиса используется DNS. Все объекты внутри домена объединяются в организационные единицы (OU), составляющие иерархичные структуры. В свою очередь, домены могут объединяться в деревья. Администрирование упростилось по сравнению с предыдущими версиями: больше нет первичного и резервных контроллеров домена. Все контроллеры доменов, используемые службой каталогов, равноправны. Изменения можно вносить на любом контроллере, а на остальные они будут тиражироваться автоматически. Еще одна особенность Active Directory — поддержка нескольких хранилищ, в каждом из которых может находиться до 10 миллионов объектов. Понятно, что при таких возможностях эта служба каталогов прекрасно проявляет себя как в малых сетях, так и в больших системах.

Сфера влияния

Сфера влияния службы каталогов велика: любые объекты (пользователи, файлы, принтеры и др.), серверы в сети, домены и даже глобальные сети. А раз так, напрашивается вывод: возможности такой службы каталогов, как AD, практически безграничны, что делает ее полезной на отдельном компьютере, в большой сети, и в нескольких сетях.

Пространство имен

Как и любой каталог, Active Directory представляет собой некоторое пространство имен, то есть некоторую область, в которой данное имя может быть разрешено. Под разрешением имен понимается процесс, позволяющий сопоставить имя с объектом, ему соответствующим, или с информацией о таком объекте. К примеру, в файловой системе имя файла разрешается в расположение файла на диске.

Объект Под объектом подразумевается отдельный набор атрибутов, соответствующих чему-либо конкретному: например, пользователю, компьютеру или приложению. В атрибутах содержатся данные о субъекте, представленном данным объектом. Например, атрибуты пользователя могут включать его имя, фамилию, адреса домашний и электронной почты, семейное положение, заработную плату и т. д.

Контейнер Контейнер — это объект каталога, который может содержать в себе другие объекты (как, например, папка —это контейнер для документов, а шкаф — контейнер для папок). Контейнер каталога является контейнером объектов каталога.

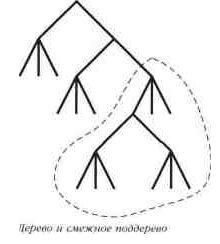

Дерево Деревом называется иерархическая структура из объектов. Объекты, располагающиеся на ветвях этого дерева, называются листьями. В листьях не содержится других объектов, то есть листья не могут быть контейнерами. Контейнерами являются узловые точки дерева (места, из которых выходят ветви). Неразрывная часть дерева, включающая всех членов контейнера, называется смежным поддеревом. На рисунке внешний вид дерева показывает взаимосвязи между объектами.

Имя Имена используются для идентификации объектов в Active Directory. Существует два вида имен: отличительное имя DN (distinguished name) и относительно отличительное имя RDN (relatively distinguished name). Отличительное имя объекта содержит имя домена, в котором находится объект, а также полный путь к этому объекту в иерархии контейнера. Например, отличительное имя для идентификации пользователя Fyodor Zubanov в домене MicrosoftAO.RU будет выглядеть следующим образом: /0=Internet/DC=RU/DC=MiсrosoftAO/CN=Users/CN=Fyodor Zubanov. Относительное отличительное имя объекта — часть отличительного имени, являющаяся атрибутом объекта. В приведенном примере таковым для объекта пользователя Fyodor Zubanov является CN=Fyodor Zubanov, a RDN его родительского объекта — CN=Users.

Контексты имен и разделы

Active Directory состоит из одного или нескольких контекстов имен или разделов.

Контекст имени — это любое смежное поддерево каталога. Контексты имен являются единицами тиражирования. Для любого одиночного сервера всегда есть три контекста имен:

схема;

конфигурация (топология тиражирования и относящиеся к нему метаданные);

один или несколько контекстов имен пользователей (поддеревья, содержащие действительные объекты каталога).

Домены Домены, как указывалось выше, являются организационными единицами безопасности в сети. Active Directory состоит из одного или нескольких доменов. Рабочая станция является доменом. Домен может охватывать несколько физических точек. В каждом домене — своя политика безопасности; отношения домена с другими также индивидуальны. Домены, объединенные общей схемой, конфигурацией и глобальным каталогом, образуют дерево доменов. Несколько доменных деревьев могут быть объединены в лес.

Дерево доменов

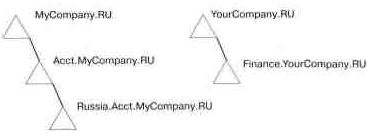

Дерево доменов состоит из нескольких доменов, использующих одну и ту же схему и конфигурацию, и образующих единое пространство имен. Домены в дереве связаны между собой доверительными отношениями. Служба Каталогов Active Directory состоит из одного или нескольких доменных деревьев.

Доверительные отношения Kerberos

Деревья можно рассматривать и с точки зрения доверительных отношений, и с точки зрения пространства имен. В Windows NT 5.0 доверительные отношения между доменами основываются на протоколе защиты Kerberos. Эти отношения транзитивны (сравните с описанием доверительных отношений для NTDS), то есть если домен А доверяет домену Б, а домен Б доверяет домену В, то домен А также доверяет домену В. На рисунке изображены домены с точки зрения доверия.

С другой стороны, домены можно рассматривать с точки зрения отличительных имен. При этом четко прослеживается иерархическая структура доменов и становится проще поиск по всему дереву.

Взгляд на домены с точки зрения пространства имен

Строго говоря, в Active Directory нет ограничений на формирование пространства смежных имен из несмежных доменов и каталогов. И все же лучше, чтобы пространство имен было организовано по той же логике, что и структура.

Лес Лес — это набор несмежных деревьев, не образующих единое пространство имен. В то же время все деревья в лесу используют одну и ту же схему, конфигурацию и глобальный каталог и связаны между собой Kerberos — отношениями доверия. В отличие от деревьев, у леса нет определенного имени. Он существует в виде поперечных ссылок и иерархических доверительных отношений, известных деревьям, его образующим. Для обращения к лесу используется имя дерева в корне доверяющего дерева.

Несколько деревьев в лесу

Узлы Узел — это место расположения в сети серверов с Active Directory, В качестве узлов могут выступать одна или несколько подсетей TCP/IP, что позволяет конфигурировать доступ к каталогу и тиражирование с учетом физической сети. Когда пользователь входит в сеть, сервер с Active Directory не надо долго искать — ведь он находится в том же самом узле и рабочей станции «известно», как добраться до него по TCP/IP.

Схема Схема Active Directory представляет собой набор экземпляров классов объектов, хранящихся в каталоге. Это отличает ее от схем других каталогов, которые, как правило, хранятся в текстовых файлах и прочитываются при загрузке. Хранение схемы в каталоге имеет ряд преимуществ. Например, приложения могут обращаться к каталогу и читать списки доступных объектов, а также динамически изменять схему, добавляя в нее новые атрибуты и классы. Модификация схемы сопровождается созданием или модификацией объектов, хранящихся в каталоге. Все внесенные изменения незамедлительно становятся доступны для других приложений. Любые объекты схемы (впрочем, как и любые объекты Active Directory) защищены списками контроля доступа, что гарантирует их от изменений лицами, не имеющими на это прав.

Модель данных

В основу модели данных службы каталогов Active Directory положена модель данных Х.500. В каталоге хранятся различные объекты, описанные атрибутами. Классы объектов, которые допустимо хранить в каталоге, задаются схемой. Для каждого класса объектов в схеме определены обязательные и возможные дополнительные атрибуты экземпляров класса, а также то, класс какого объекта может быть родительским по отношению к рассматриваемому.

Глобальный каталог

Active Directory может состоять из нескольких разделов или контекстов имен. В отличительном имени объекта содержится информация, достаточная для успешного поиска копии раздела, содержащего объект.

Однако часто пользователю или приложению неизвестно ни отличительное имя объекта, ни раздел, где он может находиться. Глобальный каталог позволяет пользователям и приложениям определять положение объектов в дереве доменов Active Directory по одному или нескольким атрибутам.

В глобальном каталоге содержится частичная копия каждого из контекстов пользовательских имен, а также схема и конфигурационные контексты имен. Это означает, что в глобальном каталоге хранятся копии всех объектов Active Directory, но с сокращенным набором атрибутов.

К хранимым относятся атрибуты наиболее часто используемые при поиске (например имя пользователя, имя входа в систему и т. п.) и достаточные для обнаружения полной реплики объекта. Глобальный каталог позволяет быстро находить нужные объекты, не требуя указаний, в каком домене находится объект, а также использования смежного расширенного пространства имен.

Архитектура Active Directory

Теперь, ознакомившись с базовыми терминами и концепциями, попытаемся составить из них единую четкую картину — поговорим об устройстве Active Directory подробно. Основная структурная единица Active Directory — дерево доменов, связанных доверительными отношениями друг с другом. Внутри каждого домена может располагаться иерархия организационных единиц (OU).

Иерархия OU внутри одного домена никак не связана с иерархией OU в других доменах. Наоборот, они полностью независимы.

Такая двухъярусная иерархичная структура предоставляет высокую степень свободы в администрировании деревьев доменов. Например, всем деревом доменов целиком может управлять центральная служба информационных технологий (ИТ), а во всех доменах будут созданы свои собственные организационные единицы, где учтены как работники, ответственные за локальную поддержку на местах, так и ресурсы, обеспечивающие эту поддержку. В каждом отдельном домене могут быть созданы дополнительные OU для выполнения конкретных задач. Так в домене головного офиса — OU отдела кадров и бухгалтерии, в филиалах — OU торговых представительств. При этом административные права для каждой из этих OU могут делегироваться центральной службой ИТ сотрудникам упомянутых групп. Последние же, будучи наделены административными полномочиями только в рамках своих OU, никак не смогут помешать службе ИТ выполнять глобальное администрирование или вмешаться в деятельность другой OU.

Архитектура Active Directory

Такая гибкость позволяет организовать каталог в точном соответствии со структурой Вашего предприятия. Причем, возможно отразить как централизованную, так и децентрализованную, а также некоторую смешанную модель управления предприятием. Например, дерево доменов может быть организовано по централизованной модели, а OU внутри доменов — по децентрализованной.

Как уже упоминалось, внутри каждого домена — своя политика безопасности (подробнее об этом — в главе 2). Этой политикой определяются, в частности, требования к паролям, время жизни билетов Кегberos, блокировки учетных записей и т. д. При создании учетной записи в домене для нее генерируется идентификатор безопасности (SID), частью которого является идентификатор домена, выдавшего SID. Это позволяет легко определять, какому домену принадлежит пользователь или группа и каковы их права доступа к ресурсам. Таким образом, можно говорить о физических границах безопасности домена, в рамках которых и выполняется его администрирование.

Организационные единицы являются контейнерами, в которых могут содержаться другие организационные единицы или объекты (пользователи, группы, принтеры или ресурсы распределенной файловой системы). Разрешение создавать объекты или изменять их атрибуты может быть выдано отдельным пользователям или группам, что позволяет более четко разделять административные полномочия.

Использование схемы

Определение схемы, данное при первом ознакомлении с этим термином, несколько расплывчато и, возможно, не дает общего понимания ее назначения. В схеме задано, какие объекты и с какими свойствами допустимы в каталоге. Во время установки Active Directory на первый контроллер доменов в лесу, служба каталогов по умолчанию создает схему, где содержатся все объекты и заданы свойства, необходимые для нормального функционирования службы каталогов. Предусматривается также тиражирование каталога на все контроллеры домена, которые будут включены в лес позднее. Каталог содержит необходимую информацию о пользователях и объектах данной организации. Такие свойства Active Directory, как отказоустойчивость и расширяемость, позволяют использовать этот сервис в различных приложениях, например, по учету кадров. Стандартно в Active Directory уже определены такие атрибуты пользователя, как его имя, фамилия, номера телефонов, название офиса, домашний адрес. Но если понадобятся такие сведения, как зарплата сотрудника, его трудовой стаж, медицинская страховка, сведения о поощрениях и т. п,, то эти параметры можно задать дополнительно. Active Directory позволяет «наращивать» схему, добавлять в нее новые свойства и классы на основе существующих и с наследованием их свойств. Также можно задавать новые свойства, в том числе и существующим классам. При этом все свойства можно разделить на обязательные и возможные. Все обязательные свойства необходимо указывать при создании объекта. Например объект «пользователь» обязательно должен иметь общее имя en (common name), пароль и SamAccountName (имя, используемое для обратной совместимости с предыдущими версиями).

Возможные свойства можно и не указывать. Они лишь выполняют вспомогательные функции и могут быть полезны, например, для администраторов или для других пользователей. Проиллюстрируем сказанное на примере приложения по учету кадров. Всех сотрудников предприятия можно условно разделить на две группы: постоянные и временные. Для постоянных сотрудников целесообразно создать новый класс FullTimeEmp. В качестве возможных свойств этого класса можно добавить в схему зарплату и семейное положение. При этом права на чтение и изменение этих свойств будут иметь только сотрудники отдела кадров, а на чтение — лишь сам сотрудник. Администраторы сети также не имеют прав доступа к этим сведениям.

Понятно, что такая свобода модификации и наращивания каталога должна опираться на мощные механизмы хранения и поиска информации. В Active Directory таким механизмом хранения служит ESE (Extensible Storage Engine) — улучшенная версия Jet-базы данных, использующейся в Microsoft Exchange версий 4 и 5.х2. В новой базе может содержаться до 17 терабайт данных, до 10 миллионов объектов.

Пример модификации схемы

Еще одна особенность ESE — там хранятся только реально используемые значения свойств. Например, для объекта user определено по умолчанию порядка 50 свойств. Но если Вы описали только 4 (имя, фамилию, общее имя и пароль), то место для хранения будет отведено только для этих атрибутов. По мере описания других атрибутов место для них будет выделяться динамически.

ESE позволяет хранить свойства, имеющие несколько значений, например, несколько телефонных номеров одного пользователя. При этом совсем не надо создавать атрибуты каждого телефонного номера.

Обеспечение безопасности сети требует постоянной работы и пристального внимания к деталям. Пока "в Багдаде все спокойно", эта работа заключается в предсказании возможных действий злоумышленников, планировании мер защиты и постоянном обучении пользователей. Если же вторжение состоялось, то администратор безопасности должен обнаружить брешь в системе защиты, ее причину и метод вторжения

Формируя политику обеспечения безопасности, администратор прежде всего проводит инвентаризацию ресурсов, защита которых планируется; идентифицирует пользователей, которым требуется доступ к каждому из этих ресурсов, и выясняет наиболее вероятные источники опасности для каждого из этих ресурсов. Имея эту информацию, можно приступать к построению политики обеспечения безопасности, которую пользователи будут обязаны выполнять.

Политика обеспечения безопасности - это не обычные правила, которые и так всем понятны. Она должна быть представлена в форме серьезного печатного документа. А чтобы постоянно напоминать пользователям о важности обеспечения безопасности, можно разослать копии этого документа по всему офису, чтобы эти правила всегда были перед глазами сотрудников.

Хорошая политика обеспечения безопасности включает несколько элементов, в том числе следующие:

Оценка риска. Что именно мы защищаем и от кого? Нужно идентифицировать ценности, находящиеся в сети, и возможные источники проблем.

Ответственность. Необходимо указать ответственных за принятие тех или иных мер по обеспечению безопасности, начиная от утверждения новых учетных записей и заканчивая расследованием нарушений.

Правила использования сетевых ресурсов. В политике должно быть прямо сказано, что пользователи не имеют права употреблять информацию не по назначению, использовать сеть в личных целях, а также намеренно причинять ущерб сети или размещенной в ней информации.

Юридические аспекты. Необходимо проконсультироваться с юристом и выяснить все вопросы, которые могут иметь отношение к хранящейся или генерируемой в сети информации, и включить эти сведения в документы по обеспечению безопасности.

Процедуры по восстановлению системы защиты. Следует указать, что должно быть сделано в случае нарушения системы защиты и какие действия будут предприняты против тех, кто стал причиной такого нарушения.