- •1 Техническое задание 6

- •2. Проектирование локальной сети 7

- •3 Проектирование беспроводной сети 802.11g 40

- •4 Оценка пропускной способности 69

- •5 Реализация проектируемой системы 72

- •6 Технико-экономическое обоснование работы 114

- •7 Организационно-экономическая часть 115

- •8 Безопасность и экологичность проектных решений. 121

- •Введение

- •1 Техническое задание

- •1.1 Наименование

- •1.2 Исходные данные

- •2. Проектирование локальной сети

- •2.1 Исходные данные

- •2.2 Архитектурная фаза проектирования

- •2.2.1 Кабельные каналы

- •2.2.2 Размещение оборудования

- •2.3 Телекоммуникационная фаза проектирования

- •2.4 Выбор оборудования

- •2.4.1 Требования к серверу:

- •2.5 Выбор сетевых программных средств

- •2.6 Выбор с учетом стоимости

- •2.7 Оптимизация и поиск неисправностей в работающей сети

- •2.8 Fast Ethernet

- •2.8.1 Структура Fast Ethernet

- •2.8.1.1 Подуровень управления логической связью (llc)

- •2.8.1.2 Заголовок snap

- •2.8.1.3 Подуровень согласования

- •2.8.1.4 Управление доступом к среде (mac)

- •2.8.2 Csma/ cd

- •2.8.3 Устройство физического уровня (phy)

- •2.8.5 Кабель utp категории 5(e)

- •2.8.6 Ограничения длины кабеля

- •Заключение

- •3 Проектирование беспроводной сети 802.11g

- •3.1 Что нужно учитывать при развертывании Wi-Fi сетей?

- •3.1.1 Сетевой аудит

- •3.1.2 Стандарты протокола 802.11

- •3.2 Физический уровень протокола 802.11g

- •3.2.1 Ортогональное частотное разделение каналов с мультиплексированием

- •3.2.2 Скоростные режимы и методы кодирования в протоколе 802.11g

- •3.2.3 Максимальная скорость передачи данных в протоколах 802.11b/g

- •3.3 Поведение мобильных узлов

- •3.3.1 Классификация беспроводного сетевого оборудования

- •3.3.2 Выбор оборудования для беспроводной сети

- •3.4 Ресурс точки доступа

- •3.5 Технология коллективного доступа в беспроводных сетях семейства 802.11g

- •3.5.1 Режим Ad Hoc

- •3.5.2 Режим Infrastructure Mode

- •3.6 Тестирование производительности беспроводной сети

- •3.6.1 Методика тестирования

- •3.6.2 Алгоритм тестирования

- •3.7 Защита беспроводной сети

- •3.8 Преимущества беспроводных сетей передачи данных

- •3.9 Недостатки беспроводных сетей передачи данных

- •Заключение

- •Моделирование беспроводной локальной сети в условиях высокой нагрузки

- •4 Оценка пропускной способности

- •5 Реализация проектируемой системы

- •5.1 Основные компоненты системы

- •5.1.1 Установка и настройка беспроводной точки доступа tew-610apb

- •5.1.2 Использование режима скрытого идентификатора сети

- •5.1.3 Настройка шифрования и аутентификации пользователей

- •5.2 Настройка беспроводных адаптеров пользователей

- •5.2.1 Настройка с использованием утилиты Intel proSet/Wireless

- •5.2.2 Настройка с использованием клиента Microsoft

- •5.3 Установка и настройка сервера vpn

- •5.3.1 Создание интерфейса соединения по запросу

- •5.3.2 Создание статического маршрута

- •5.3.3 Конфигурирование системы главного офиса

- •5.4 Установка и настройка сервера Citrix Metaframe xp

- •5.4.1 Введение в сервер приложений Citrix MetaFrame xp

- •5.4.2 Особенности MetaFrame

- •5.4.3 Установка Citrix Metaframe

- •5.5 Настройка сервера

- •5.5.1 Подключение консоли

- •5.6 Конфигурирование менеджера загрузки

- •5.6.1 Установка клиента Win32

- •5.6.2 Настройка клиента Win32

- •6 Технико-экономическое обоснование работы

- •7 Организационно-экономическая часть

- •7.1 Организационная часть.

- •7.2 Экономическая часть.

- •7.2.1 Расчет заработной платы

- •7.2.2Расчет экономической эффективности

- •8 Безопасность и экологичность проектных решений.

- •8.1 Цель и решаемые задачи.

- •8.2 Опасные и вредные факторы при работе с пэвм.

- •8.3 Характеристика объекта исследования.

- •8.4 Обеспечение требований эргономики и технической эстетики.

- •8.4.1.1 Планировка помещения и размещение оборудования.

- •8.4.1.2 Эргономические решения по организации рабочего места пользователей пэвм.

- •Основные размеры стула для пользователя пэвм.

- •8.4.1.3 Цветовое оформление помещения.

- •8.4.2. Обеспечение оптимальных параметров воздуха рабочих зон.

- •8.4.2.1 Нормирование параметров микроклимата.

- •Фактические нормы микроклимата.

- •8.4.2.2 Нормирование уровней вредных химических веществ.

- •Характеристика вредных веществ, содержащихся в воздухе служебных помещений.

- •8.4.2.3 Нормирование уровней аэроионизации.

- •Уровни ионизации помещений при работе на вдт и пэвм.

- •8.4.3. Создание рационального освещения.

- •8.4.4. Защита от шума.

- •Уровни звука, эквивалентные уровни звука и уровни звукового давления в октавных полосах частот.

- •8.4.5. Обеспечение режимов труда и отдыха.

- •8.4.6. Обеспечение электробезопасности.

- •8.4.7. Защита от статического электричества.

- •8.4.8. Обеспечение допустимых уровней эмп.

- •Временные допустимые уровни эмп, создаваемые пэвм на рабочих местах (СанПиН 2.2.2/2.4.1340-03).

- •8.4.9. Обеспечение пожаробезопасности.

- •Расчеты.

- •Список сокращений

- •Список литературы

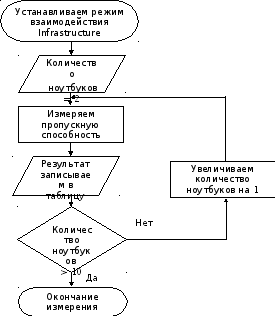

3.6.2 Алгоритм тестирования

Рис. 2.20 Алгоритм тестирования производительности беспроводной сети

Кроме того, при тестировании точки доступа оценивались такие характеристики, как стабильность связи. Оценка этого параметра являлась субъективной. Для этого один из ноутбуков с беспроводным адаптером удалялся от точки доступа на 40-45 метров так, чтобы их разделяло несколько стен. Если при этом связь с точкой доступа обрывалась, то тест считался непройденным.

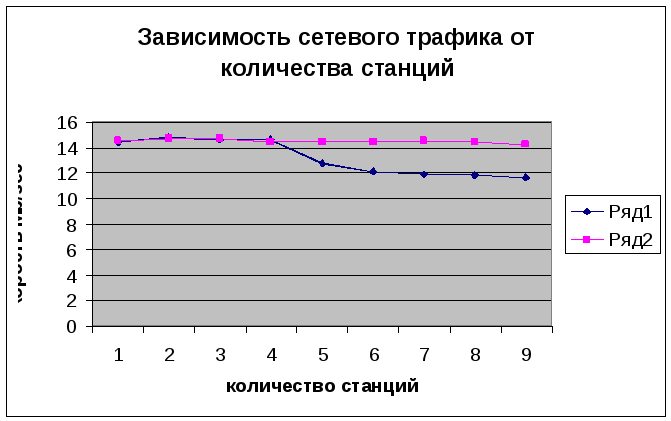

Таблица 7. Зависимость сетевого трафика от числа клиентов для точек доступа в режиме взаимодействия Infrastructure

|

Точки доступа |

Количество станций в сети | ||||||||||||||||||

|

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 | |||||||||||

|

In |

Out |

In |

Out |

In |

Out |

In |

Out |

In |

Out |

In |

Out |

In |

Out |

In |

Out |

In |

Out | ||

|

TRENDnet TEW-610APB |

14,41 |

14,56 |

14,77 |

14,73 |

14,65 |

14,69 |

14,62 |

14,43 |

12,78 |

14,43 |

12,14 |

14,47 |

11,9 |

14,52 |

11,84 |

14,43 |

11,69 |

14,21 | |

Однако, в любом случае, те преимущества, которые позволяет получить беспроводная сеть, с лихвой компенсируют и незначительное снижение скорости передачи.

3.7 Защита беспроводной сети

Если первоначальное тестирование созданной беспроводной сети прошло успешно, можно переходить ко второму этапу – настройке безопасности сети для предотвращения несанкционированного доступа в свою сеть.

Одной из главных проблем беспроводных сетей является их безопасность. Ведь злоумышленник, имея ноутбук с адаптером IEEE 802.11b и находясь рядом с помещением (а при использовании антенн с усилением - и со зданием), в котором имеется беспроводная сеть, может без особого труда проникнуть в нее (со всеми вытекающими из этого последствиями). Причем факт прослушивания сети практически невозможно зафиксировать, да и в отличие от традиционных атак по Интернету, привычный Firewall в данных условиях ничем не поможет

Любая точка доступа, и тем более беспроводной маршрутизатор, предоставляют в распоряжение пользователей возможность настраивать шифрование сетевого трафика при его передаче по открытой среде. Существует несколько стандартов шифрования, которые поддерживаются точками доступа.

Первым стандартом, использующимся для шифрования данных в беспроводных сетях, был стандарт WEP (Wired Equivalent Privacy). В соответствии со стандартом WEP шифрование осуществляется с помощью 40-или 104-битного ключа (некоторые модели беспроводного оборудования поддерживают и более длинные ключи), а сам ключ представляет собой набор ASCII-символов длиной 5 (для 40-битного) или 13 (для 104-битного ключа) символов. Набор этих символов переводится в последовательность шестнадцатеричных цифр, которые и являются ключом. Допустимо также вместо набора ASCII-символов напрямую использовать шестнадцатеричные значения (той же длины).

Как правило, в утилитах настройки беспроводного оборудования указываются не 40-или 104-битные ключи, а 64-или 128-битные. Дело в том, что 40 или 104 бита – это статическая часть ключа, к которой добавляется 24-битный вектор инициализации, необходимый для рандомизации статической части ключа. Вектор инициализации выбирается случайным образом и динамически меняется во время работы. В результате c учётом вектора инициализации общая длина ключа получается равной 64 (40+24) или 128 (104+24) битам.

Протокол WEP-шифрования, даже со 128-битным ключом, считается не очень стойким, поэтому в устройствах стандарта 802.11g поддерживается улучшенный алгоритм шифрования WPA – Wi-Fi Protected Access, который включает протоколы 802.1х, EAP, TKIP и MIC.

Протокол 802.1х — это протокол аутентификации пользователей. Для своей работы данный протокол требует наличия выделенного RADIUS-сервера.

Протокол TKIP (Temporal Key Integrity Protocol) – это реализация динамических ключей шифрования. Ключи шифрования имеют длину 128 бит и генерируются по сложному алгоритму, а общее количество возможных вариантов ключей достигает сотни миллиардов, и меняются они очень часто.

Протокол MIC (Message Integrity Check) – это протокол проверки целостности пакетов. Протокол позволяет отбрасывать пакеты, которые были «вставлены» в канал третьим лицом.

Помимо упомянутых протоколов, многие производители беспроводного оборудования встраивают в свои решения поддержку стандарта AES (Advanced Encryption Standard), который приходит на замену TKIP.

Однако с точки зрения всеобщей стандартизации все эти схемы защиты являются скорее заплатками, споры о надежности которых не утихают до сих пор, нежели органичной частью беспроводной технологии. Поэтому в настоящее время идет работа над официальным стандартом 802.11i, который будет описывать принципы и механизмы защиты беспроводных локальных сетей от всех известных на сегодняшний день "напастей". В стандарте 802.11i будет реализована система обновления ключей перед началом каждой сессии, кроме того, будет осуществляться проверка пакетов на предмет их принадлежности к данной сессии (дело в том, что в целях несанкционированного доступа хакеры могут повторять проходившие в сети пакеты). Для управления криптографическими ключами будет использоваться стандартная служба аутентификации при удаленном доступе RADIUS (Remote Authentication Dial-In User Service), а также спецификация IEEE802.1x Как видно, заявка на новую спецификацию является довольно всеобъемлющей, так как в ее рамках разработчикам придется охватить множество разнородных вопросов, поэтому и окончательное ее принятие будет задержано как минимум до следующего года.