- •1 Техническое задание 6

- •2. Проектирование локальной сети 7

- •3 Проектирование беспроводной сети 802.11g 40

- •4 Оценка пропускной способности 69

- •5 Реализация проектируемой системы 72

- •6 Технико-экономическое обоснование работы 114

- •7 Организационно-экономическая часть 115

- •8 Безопасность и экологичность проектных решений. 121

- •Введение

- •1 Техническое задание

- •1.1 Наименование

- •1.2 Исходные данные

- •2. Проектирование локальной сети

- •2.1 Исходные данные

- •2.2 Архитектурная фаза проектирования

- •2.2.1 Кабельные каналы

- •2.2.2 Размещение оборудования

- •2.3 Телекоммуникационная фаза проектирования

- •2.4 Выбор оборудования

- •2.4.1 Требования к серверу:

- •2.5 Выбор сетевых программных средств

- •2.6 Выбор с учетом стоимости

- •2.7 Оптимизация и поиск неисправностей в работающей сети

- •2.8 Fast Ethernet

- •2.8.1 Структура Fast Ethernet

- •2.8.1.1 Подуровень управления логической связью (llc)

- •2.8.1.2 Заголовок snap

- •2.8.1.3 Подуровень согласования

- •2.8.1.4 Управление доступом к среде (mac)

- •2.8.2 Csma/ cd

- •2.8.3 Устройство физического уровня (phy)

- •2.8.5 Кабель utp категории 5(e)

- •2.8.6 Ограничения длины кабеля

- •Заключение

- •3 Проектирование беспроводной сети 802.11g

- •3.1 Что нужно учитывать при развертывании Wi-Fi сетей?

- •3.1.1 Сетевой аудит

- •3.1.2 Стандарты протокола 802.11

- •3.2 Физический уровень протокола 802.11g

- •3.2.1 Ортогональное частотное разделение каналов с мультиплексированием

- •3.2.2 Скоростные режимы и методы кодирования в протоколе 802.11g

- •3.2.3 Максимальная скорость передачи данных в протоколах 802.11b/g

- •3.3 Поведение мобильных узлов

- •3.3.1 Классификация беспроводного сетевого оборудования

- •3.3.2 Выбор оборудования для беспроводной сети

- •3.4 Ресурс точки доступа

- •3.5 Технология коллективного доступа в беспроводных сетях семейства 802.11g

- •3.5.1 Режим Ad Hoc

- •3.5.2 Режим Infrastructure Mode

- •3.6 Тестирование производительности беспроводной сети

- •3.6.1 Методика тестирования

- •3.6.2 Алгоритм тестирования

- •3.7 Защита беспроводной сети

- •3.8 Преимущества беспроводных сетей передачи данных

- •3.9 Недостатки беспроводных сетей передачи данных

- •Заключение

- •Моделирование беспроводной локальной сети в условиях высокой нагрузки

- •4 Оценка пропускной способности

- •5 Реализация проектируемой системы

- •5.1 Основные компоненты системы

- •5.1.1 Установка и настройка беспроводной точки доступа tew-610apb

- •5.1.2 Использование режима скрытого идентификатора сети

- •5.1.3 Настройка шифрования и аутентификации пользователей

- •5.2 Настройка беспроводных адаптеров пользователей

- •5.2.1 Настройка с использованием утилиты Intel proSet/Wireless

- •5.2.2 Настройка с использованием клиента Microsoft

- •5.3 Установка и настройка сервера vpn

- •5.3.1 Создание интерфейса соединения по запросу

- •5.3.2 Создание статического маршрута

- •5.3.3 Конфигурирование системы главного офиса

- •5.4 Установка и настройка сервера Citrix Metaframe xp

- •5.4.1 Введение в сервер приложений Citrix MetaFrame xp

- •5.4.2 Особенности MetaFrame

- •5.4.3 Установка Citrix Metaframe

- •5.5 Настройка сервера

- •5.5.1 Подключение консоли

- •5.6 Конфигурирование менеджера загрузки

- •5.6.1 Установка клиента Win32

- •5.6.2 Настройка клиента Win32

- •6 Технико-экономическое обоснование работы

- •7 Организационно-экономическая часть

- •7.1 Организационная часть.

- •7.2 Экономическая часть.

- •7.2.1 Расчет заработной платы

- •7.2.2Расчет экономической эффективности

- •8 Безопасность и экологичность проектных решений.

- •8.1 Цель и решаемые задачи.

- •8.2 Опасные и вредные факторы при работе с пэвм.

- •8.3 Характеристика объекта исследования.

- •8.4 Обеспечение требований эргономики и технической эстетики.

- •8.4.1.1 Планировка помещения и размещение оборудования.

- •8.4.1.2 Эргономические решения по организации рабочего места пользователей пэвм.

- •Основные размеры стула для пользователя пэвм.

- •8.4.1.3 Цветовое оформление помещения.

- •8.4.2. Обеспечение оптимальных параметров воздуха рабочих зон.

- •8.4.2.1 Нормирование параметров микроклимата.

- •Фактические нормы микроклимата.

- •8.4.2.2 Нормирование уровней вредных химических веществ.

- •Характеристика вредных веществ, содержащихся в воздухе служебных помещений.

- •8.4.2.3 Нормирование уровней аэроионизации.

- •Уровни ионизации помещений при работе на вдт и пэвм.

- •8.4.3. Создание рационального освещения.

- •8.4.4. Защита от шума.

- •Уровни звука, эквивалентные уровни звука и уровни звукового давления в октавных полосах частот.

- •8.4.5. Обеспечение режимов труда и отдыха.

- •8.4.6. Обеспечение электробезопасности.

- •8.4.7. Защита от статического электричества.

- •8.4.8. Обеспечение допустимых уровней эмп.

- •Временные допустимые уровни эмп, создаваемые пэвм на рабочих местах (СанПиН 2.2.2/2.4.1340-03).

- •8.4.9. Обеспечение пожаробезопасности.

- •Расчеты.

- •Список сокращений

- •Список литературы

2.8.1.2 Заголовок snap

Принимающей системе необходимо определить, какой из протоколов Сетевого уровня должен получить входящие данные. В пакетах 802.3 в рамках PDU LLC применяется еще один протокол, называемый Sub - Network Access Protocol (SNAP, протокол доступа к подсетям).

Заголовок SNAP имеет длину 5 байт и располагается непосредственно после заголовка LLC в поле данных кадра 802.3, как показано на рисунке. Заголовок содержит два поля.

Код организации. Идентификатор организации или производителя — это 3-байтовое поле, которое принимает такое же значение, как первые 3 байта МАС-адреса отправителя в заголовке 802.3.

Локальный код. Локальный код — это поле длиной 2 байта, которое функционально эквивалентно полю Ethertype в заголовке Ethernet II.

2.8.1.3 Подуровень согласования

Как было сказано ранее Fast Ethernet это эволюционировавший стандарт. MAC рассчитанный на интерфейс AUI, необходимо преобразовать для интерфейса MII, используемого в Fast Ethernet, для чего и предназначен этот подуровень.

2.8.1.4 Управление доступом к среде (mac)

Каждый узел в сети Fast Ethernet имеет контроллер доступа к среде (Media AccessController — MAC). MAC имеет ключевое значение в Fast Ethernet и имеет три назначения:

определяет, когда узел может передать пакет;

пересылает кадры уровню PHY для преобразования в пакеты и передачи в среду;

получает кадры из уровня PHY и передает обрабатывающему их программному обеспечению (протоколам и приложениям).

Самым важным из трех назначений MAC является первое. Для любой сетевой технологии, которая использует общую среду, правила доступа к среде, определяющие, когда узел может передавать, являются ее основной характеристикой. Разработкой правил доступа к среде занимаются несколько комитетов IЕЕЕ. Комитет 802.3, часто именуемый комитетом Ethernet, определяет стандарты на ЛВС, в которых используются правила под названием CSMA/ CD (Carrier Sense Multiple Access with Collision Detection - множественный доступ с контролем несущей и обнаружением конфликтов).

CSMS/ CD являются правилами доступа к среде как для Ethernet, так и для Fast Ethernet. Именно в этой области две технологии полностью совпадают.

Поскольку все узлы в Fast Ethernet совместно используют одну и ту же среду, передавать они могут лишь тогда, когда наступает их очередь. Определяют эту очередь правила CSMA/ CD.

2.8.2 Csma/ cd

Контроллер MAC Fast Ethernet, прежде чем приступить к передаче, прослушивает несущую. Несущая существует лишь тогда, когда другой узел ведет передачу. Уровень PHY определяет наличие несущей и генерирует сообщение для MAC. Наличие несущей говорит о том, что среда занята и слушающий узел (или узлы) должны уступить передающему.

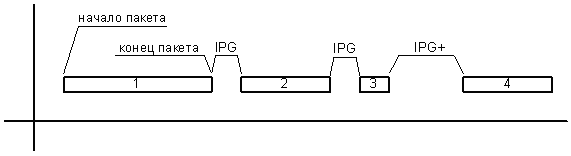

MAC, имеющий кадр для передачи, прежде чем передать его, должен подождать некоторый минимальный промежуток времени после окончания предыдущего кадра. Это время называется межпакетной щелью (IPG, interpacket gap) и продолжается 0,96 микросекунды, то есть десятую часть от времени передачи пакета обычной Ethernet со скоростью 10 Мбит/с (IPG — единственный интервал времени, всегда определяемый в микросекундах, а не во времени бита) рис. 2.9

Рис. 2.9 Межпакетная щель

После окончания пакета 1 все узлы ЛВС обязаны подождать в течение времени IPG, прежде чем смогут передавать. Временной интервал между пакетами 1 и 2, 2 и 3 на рис. 2 — это время IPG. После завершения передачи пакета 3 ни один узел не имел материала для обработки, поэтому временной интервал между пакетами 3 и 4 длиннее, чем IPG.

Все узлы сети должны соблюдать эти правила. Даже если на узле имеется много кадров для передачи и данный узел является единственным передающим, то после пересылки каждого пакета он должен выждать в течение, по крайней мере, времени IPG.

Именно в этом заключается часть CSMA правил доступа к среде Fast Ethernet. Короче говоря, многие узлы имеют доступ к среде и используют несущую для контроля ее занятости.

В ранних экспериментальных сетях применялись именно эти правила, и такие сети работали очень хорошо. Тем не менее, использование лишь CSMA привело к возникновению проблемы. Часто два узла, имея пакет для передачи и прождав время IPG, начинали передавать одновременно, что приводило к искажению данных с обеих сторон. Такая ситуация называется коллизией (collision) или конфликтом.

Для преодоления этого препятствия ранние протоколы использовали достаточно простой механизм. Пакеты делились на две категории: команды и реакции. Каждая команда, переданная узлом, требовала реакции. Если в течение некоторого времени (называемого периодом тайм-аута) после передачи команды реакция на нее не была получена, то исходная команда подавалась вновь. Это могло происходить по нескольку раз (предельное количество тайм-аутов), прежде чем передающий узел фиксировал ошибку.

Эта схема могла прекрасно работать, но лишь до определенного момента. Возникновение конфликтов приводило к резкому снижению производительности (измеряемой обычно в байтах в секунду), потому что узлы часто простаивали в ожидании ответов на команды, никогда не достигающие пункта назначения. Перегрузка сети, увеличение количества узлов напрямую связаны с ростом числа конфликтов и, следовательно, со снижением производительности сети.

Проектировщики ранних сетей быстро нашли решение этой проблемы: каждый узел должен устанавливать факт потери переданного пакета путем обнаружения конфликта (а не ожидать реакции, которая никогда не последует). Это означает, что потерянные в связи с конфликтом пакеты должны быть немедленно переданы вновь до окончания времени тайм-аута. Если узел передал последний бит пакета без возникновения конфликта, значит, пакет передан успешно.

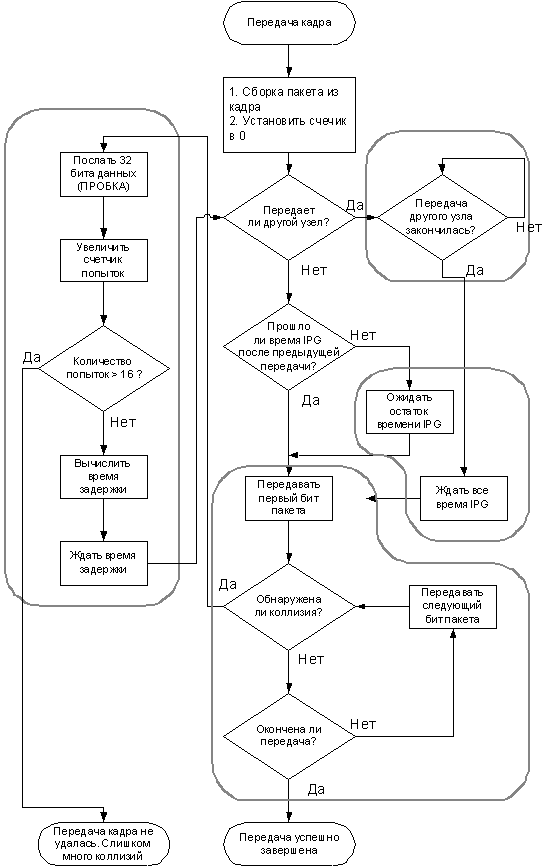

Метод контроля несущей хорошо сочетать с функцией обнаружения коллизий. Коллизии все еще продолжают происходить, но на производительности сети это не отражается, так как узлы быстро избавляются от них. Группа DIX, разработав правила доступа к среде CSMA/CD для Ethernet, оформила их в виде простого алгоритма – рис. 2.10.

Рис. 2.10 Алгоритм работы CSMA/CD