- •Разработка лабораторных работ по курсу «Управление информационной безопасностью»

- •Глава 1. Лабоаторноя работа №1 «изучение информационной среды комерческого предприятия. Ранжирование информации. Способы уничтожения конфиденциальной информации»

- •1.1.Цель выполнения лабораторной работы №1

- •1.2.Теоретические сведения к лабораторной работе №1

- •1.3.Ход выполнения лабораторной работы №1. Выбор и обоснование программного обеспечения

- •1.4.Контрольные вопросы к лабораторной работе №1

- •1.5. Тестовый пример к лабораторной работе №1.

- •Глава 2. Лабоаторноя работа №2 «мониторинг информационной безопасности»

- •2.1.Цель выполнения лабораторной работы№2 работы

- •2.2.Теоретические сведения к лабораторной работе №2

- •2.3.Ход выполнения лабораторной работы №2. Выбор и обоснование программного обеспечения

- •2.4.Контрольные вопросы к лабораторной работе№2

- •2.5.Тестовый пример к лабораторной работе №2

- •С помощью программы «NetWorks» прослеживаем сетевую активность на компьютере:

- •Глава 3. Лабоаторноя работа №3 «оценка рисков»

- •3.1. Цель выполнения лабораторной работы №3

- •3.2.Теоретические сведения к лабораторной работе №3

- •3.3.Ход выполнения лабораторной работы №3. Выбор и обоснование программного обеспечения

- •3.4.Контрольные вопросы к лабораторной работе№3

- •3.5.Тестовый пример к лабораторной работе №3

- •Глава 4. Лабоаторноя работа №4 «управление политиками информационной безопасности»

- •4.1. Цель выполнения лабораторной работы №4

- •4.2.Теоретические сведения к лабораторной работе №4

- •4.3.Ход выполнения лабораторной работы №4. Выбор и обоснование программного обеспечения

- •4.4.Контрольные вопросы к лабораторной работе№4

- •4.5.Тестовый пример к лабораторной работе №4

- •Глава 5. Лабоаторноя работа №5 «управление целостностью конфиденциальных данных»

- •5.1. Цель выполнения лабораторной работы №5

- •5.2.Теоретические сведения к лабораторной работе №5

- •5.3.Ход выполнения лабораторной работы №5. Выбор и обоснование программного обеспечения

- •5.4.Контрольные вопросы к лабораторной работе№5

- •5.5.Тестовый пример к лабораторной работе№5

- •Список литературы

Глава 5. Лабоаторноя работа №5 «управление целостностью конфиденциальных данных»

5.1. Цель выполнения лабораторной работы №5

Целью данной работы является изучение и применения способов по управлению защитой данных, а также немедленном реагировании на любую опасность их конфиденциальности.

5.2.Теоретические сведения к лабораторной работе №5

Для выполнения данной лабораторной работы нужно знать, что система защиты файлов/документов предприятия состоит из защищенного файлового сервера на базе надежной и полностью защищенной от вирусов операционной системы и содержит систему шифрования файлов, систему резервного копирования как локального, так и удаленного, веб интерфейс управления, систему шифрованного удаленного соединения для доступа к файлам. Полная поддержка протокола CIFS, ftp и веб доступ к файлам из любой точки мира.

Защищенный файловый сервер позволяет организовать централизованное хранение файлов предприятия и обеспечить доступ к ним всем сотрудникам на основании сформированных политик доступа (безопасности). А также позволяет хранить файлы в зашифрованном виде.

Возможности: файловый сервер реализует возможность централизованного хранения файлов компании, а также личных файлов пользователей. Данные доступны с любого ПК в сети. Система ограничения доступа по пользователям и группам позволяет гибко управлять доступом к файлам и предотвращает несанкционированный просмотр документов. Возможность шифрованного хранения данных и в конечном итоге повысить эффективность защиты информации в целом. Файловый сервер на linux можно использовать для хранения и резервирования данных с ПК пользователей в сети. Существует возможность создания, как общего хранилища, так и индивидуального для каждого пользователя. Встроенный программный механизм зеркалирования данных позволяет хранить одинаковые данные на 2-х или более дисках сервера и предотвращает сбои сервера при аппаратном сбое одного или более дисков. Для каждого пользователя можно определить максимальное количество места на сетевом хранилище файлового сервера предприятия.

5.3.Ход выполнения лабораторной работы №5. Выбор и обоснование программного обеспечения

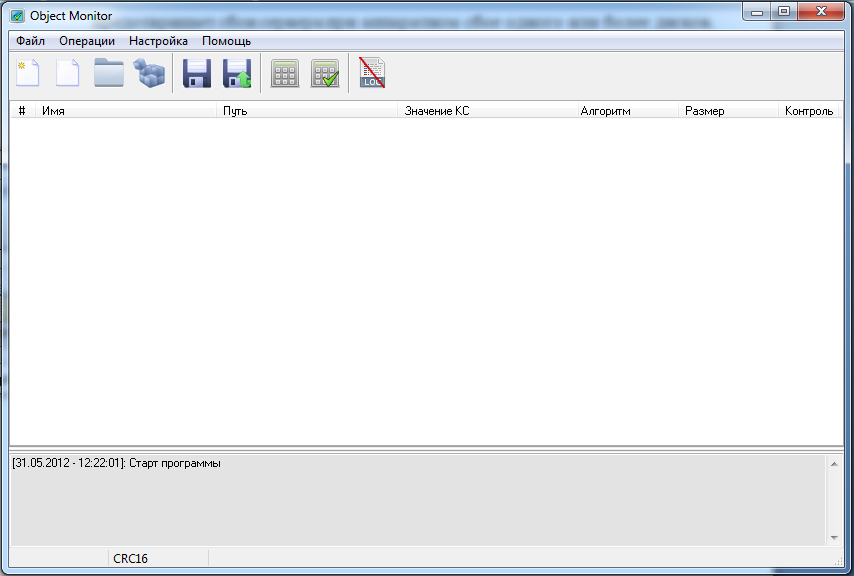

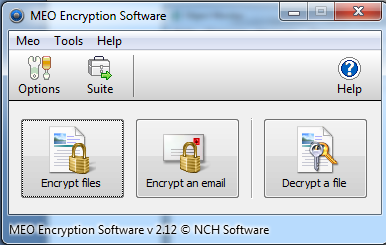

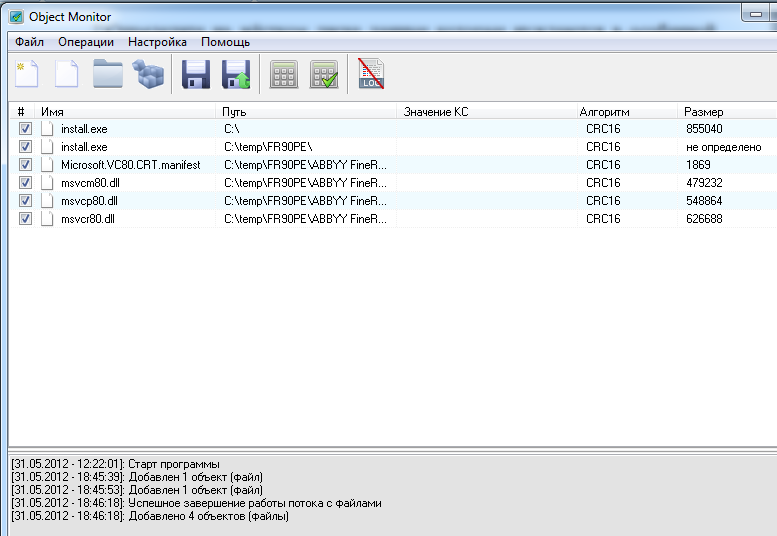

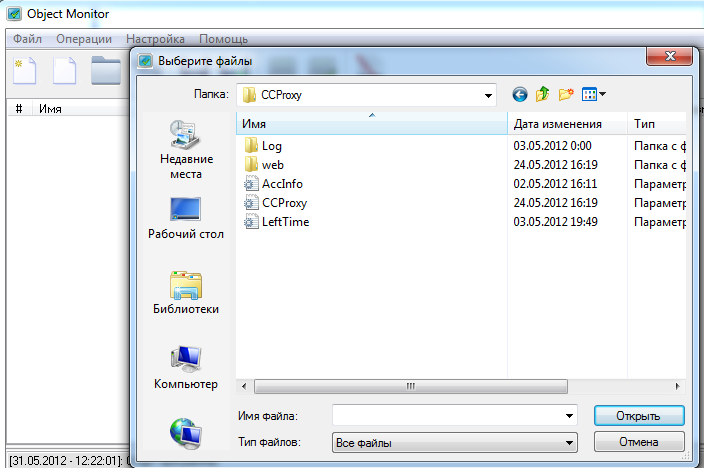

1) Для выполнения данной лабораторной работы для начала необходимо ознакомиться с выбранным программным комплексом по мониторингу файловой системы «Object Monitor» и средством шифрования файлов «Meo Increption Softwere». Данные программы бесплатны в распространении, убедиться в этом можно перейдя по ссылкам: «http://soft.mail.ru/program/object-monitor/1.1», «http://www.obnovi-soft.ru/meo-encryption-software»

А также они имеют высокую функциональность, дружественный к пользователю интерфейс и надёжность в работе. Интерфейсы:

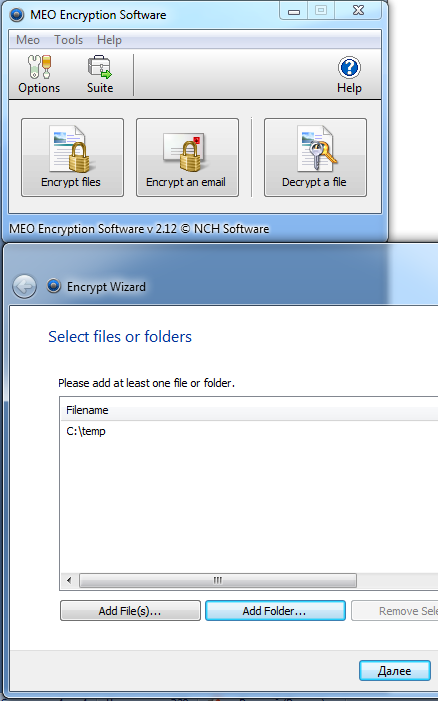

2)Для начала нужно

определить на жёстком диске данные,

которые нуждаются в особенной защите,

отдельно поместить их в папку.

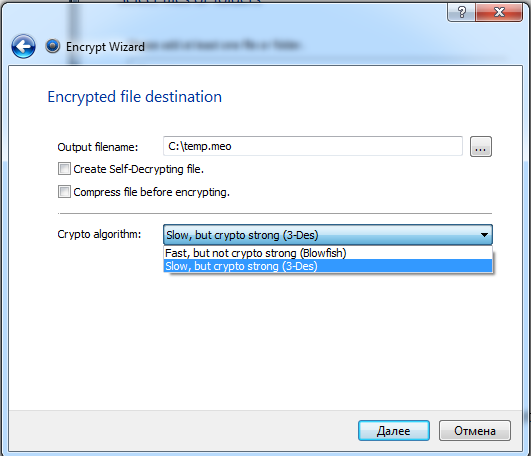

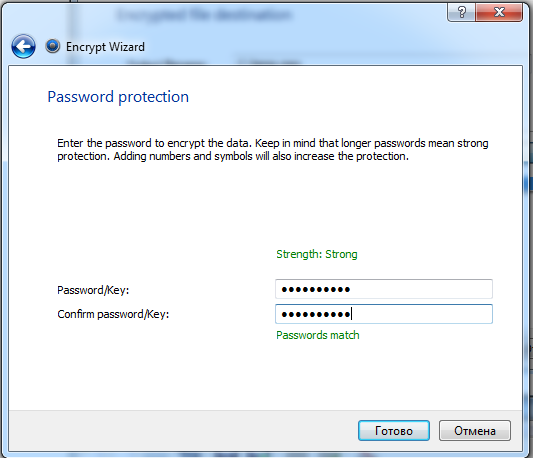

3) Затем следует эти файлы зашифровать с помощью программы «MEO Encryption softwere».

Указать пароль:

Процесс шифрования:

4) Затем нужно у зашифрованных файлов посчитать с помощью «Object Monitor» хэш-функцию файлов, для дальнейшего их мониторинга на целостность.

5) Необходимо настройте предыдущую программу на то, чтобы она автоматически проверяла контроль целостности у этих файлов при перезагрузке ОС и через определённые промежутки времени.

6) Затем удалить один из файлов из зашифрованной ранее папки и пронаблюдать реакцию системы. Программа немедленно сообщит об угрозе конфиденциальности.