- •Оглавление

- •Введение

- •Установка, переустановка и удаление системы защиты

- •Подготовка компьютера к установке

- •Требования к аппаратному и программному обеспечению

- •Предварительная подготовка

- •Установка системы защиты

- •Переустановка системы защиты

- •Удаление системы защиты

- •Общие принципы управления

- •Общие принципы

- •Архитектура системы и организация управления

- •Объекты управления

- •Особенности настройки

- •Средства управления

- •Элементы интерфейса, используемые для вызова средств управления

- •Консоль системы защиты

- •Средства управления параметрами работы компьютера

- •Средства управления свойствами пользователя

- •Средства управления свойствами группы пользователей

- •Средства управления свойствами ресурсов

- •Управление группами пользователей

- •Просмотр информации о группах пользователей

- •Добавление доменной группы пользователей

- •Создание локальной группы пользователей

- •Удаление группы пользователей

- •Управление составом локальной группы пользователей

- •Включение доменной группы в состав локальной группы

- •Исключение доменной группы из состава локальной группы

- •Включение пользователя в состав локальной группы

- •Исключение пользователя из состава локальной группы

- •Предоставление привилегий группе пользователей

- •Управление пользователями

- •Получение информации о пользователях компьютера

- •Просмотр сведений о составе пользователей компьютера

- •Просмотр перечня групп, в которые входит пользователь

- •Управление составом пользователей компьютера

- •Включение доменного пользователя в состав пользователей компьютера

- •Удаление пользователя из состава пользователей компьютера

- •Предоставление привилегий и управление другими свойствами

- •Предоставление привилегий путем включения пользователя в группу

- •Непосредственное предоставление привилегий

- •Управление другими свойствами пользователей

- •Настройка механизмов контроля входа

- •Состояние учетных записей и использование паролей

- •Параметры блокировки

- •Ограничения на использование пароля

- •Состояние учетных записей

- •Аппаратные средства идентификации и аутентификации

- •Подключение устройства

- •Настройка устройства

- •Персональные идентификаторы

- •Временная блокировка компьютера

- •Настройка механизмов управления доступом и защиты ресурсов

- •Механизмы разграничения доступа

- •Полномочное управление доступом

- •Управление режимом работы

- •Просмотр уровня допуска пользователя

- •Указание категории конфиденциальности ресурса

- •Работа с конфиденциальными документами

- •Замкнутая программная среда

- •Порядок настройки

- •Включение замкнутой среды на компьютере

- •Настройка регистрации событий

- •Настройка замкнутой среды для пользователя

- •Формирование UEL-списка пользователя

- •Корректировка параметров замкнутой среды

- •Доступ к дискам и портам

- •Включение механизма разграничения доступа к дискам и портам

- •Предоставление прав доступа

- •Управление режимами

- •Шифрование

- •Затирание данных

- •Настройка механизмов контроля и регистрации

- •Контроль целостности

- •Создание группы ресурсов

- •Удаление группы ресурсов

- •Формирование списка ресурсов

- •Формирование задания

- •Управление заданиями

- •Пересчет контрольных сумм

- •Регистрация событий

- •Настройка параметров журнала безопасности

- •Настройка общего перечня регистрируемых событий

- •Дополнительный аудит

- •Настройка персонального перечня регистрируемых событий

- •Удаленный контроль

- •Усиление защищенности

- •Запреты и ограничения

- •Общие запреты и ограничения

- •Персональные запреты и ограничения

- •Работа с журналом безопасности

- •Программа просмотра журнала безопасности

- •Интерфейс программы просмотра журнала

- •Управление положением и размером окон

- •Типовые операции при работе с журналом

- •Обновление записей в окне просмотра

- •Сортировка записей

- •Изменение состава и порядка отображения полей

- •Печать записей журнала

- •Очистка журнала

- •Сохранение записей журнала в файле

- •Поиск нужной записи

- •Приложение

- •Привилегии пользователя

- •Привилегии на работу в системе

- •Привилегии на администрирование системы

- •Устройства аппаратной поддержки системы защиты

- •Плата Secret Net Card

- •Плата Secret Net TM Card

- •Сетевая плата с микросхемой Secret Net ROM BIOS

- •Электронный замок "Соболь"

- •Электронный ключ eToken R2 для USB-порта

- •Запреты и ограничения

- •Формат UEL-файла

- •Атрибуты доступа

- •Атрибуты доступа к дискам со сменными носителями

- •Запреты на доступ к локальным ресурсам компьютера

- •Консоль системы защиты

- •Элементы интерфейса и приемы работы. Терминология

- •Термины, используемые для описания работы с мышью

- •Элементы интерфейса и типовые приемы работы

- •Специальные приемы работы

- •Терминологический справочник

- •Предметный указатель

Secret Net NT 4.0 Руководство по администрированию

Общие принципы

В этом разделе содержится общее описание порядка и особенностей настройки основных защитных механизмов. Более подробная информация о назначении и принципах работы механизмов защиты Secret Net приведена в документе "Система защиты Secret Net. Принципы построения и применения".

Архитектура системы и организация управления

Программное обеспечение (ПО) системы защиты состоит из трех основных компонентов: сервера безопасности, подсистемы управления и клиентского программного обеспечения. Сервер безопасности размещается на выделенном компьютере и обеспечивает хранение информации в центральной базе данных (БД). Подсистема управления осуществляет контроль и централизованное управление параметрами системы защиты. Клиентское ПО устанавливается на компьютеры и серверы сети для защиты локальных ресурсов, локального управления параметрами, а также для контроля за событиями, происходящими на рабочей станции.

Сервер безопасности |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

устанавливается на |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Подсистема управления |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

выделенный компьютер |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

устанавливается на |

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

компьютеры |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

администраторов |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

безопасности |

Локальная сеть

Клиентское ПО устанавливается на остальные компьютеры и серверы домена

Клиентское ПО устанавливается на остальные компьютеры и серверы домена

Рис. 11. Компоненты ПО системы защиты

При такой архитектуре управление работой Secret Net NT распределено между централизованными средствами подсистемы управления и локальными средствами управления системы Secret Net NT. Централизованное управление осуществляет главный администратор безопасности (или группа главных администраторов), а локальное управление осуществляет администратор безопасности компьютера.

В этом руководстве рассматриваются вопросы, связанные с локальным управлением системой Secret Net NT. Об использовании подсистемы управления системы

Secret Net смотрите документ "Система защиты Secret Net. Подсистема управления. Руководство по администрированию".

Объекты управления

В клиентской части системы Secret Net объектами управления являются "пользователи" и "группы пользователей".

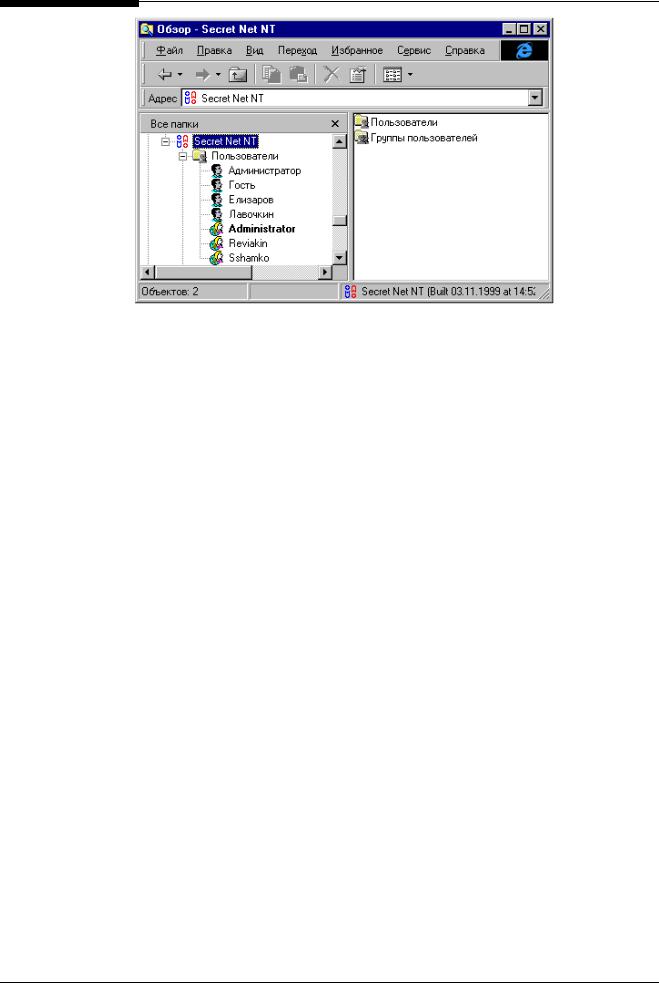

Для работы с объектами управления используется расширение программы "Проводник" (Explorer). После установки системы Secret Net на компьютер в окне программы "Проводник" появится папка "Secret Net NT", содержащая вложенные папки "Пользователи" и "Группы пользователей". Типовая структура объектов системы защиты, развернутая в окне программы "Проводник", показана на Рис. 12.

28

Глава 2. Общие принципы управления

Рис. 12. Отображение объектов управления в окне программы "Проводник"

В левой части окна отображается структура папок, представленная в виде дерева. В правой части окна отображается содержимое выбранной папки, в данном случае – содержимое папки "Secret Net NT".

К папкам и входящим в них объектам управления правой кнопкой мыши можно вызвать контекстное меню, содержащее команды управления.

Особенности настройки

Объем работ, связанный с настройкой системы, зависит от того, устанавливается система защиты в создающуюся или уже работающую локальную вычислительную сеть (ЛВС). Во втором случае могут быть использованы ранее установленные в сети настройки системы безопасности Windows NT.

Кроме того, процедура настройки при вводе системы в эксплуатацию может отличаться от процедуры настройки в процессе эксплуатации системы.

Так, при вводе системы в эксплуатацию основной объем работ по настройке защитных механизмов системы может быть выполнен централизованно, в соответствии с планом защиты. Централизованно может быть выполнена и настройка отдельных компьютеров и свойств пользователей. Исключение составляет настройка на рабочих станциях устройств аппаратной поддержки системы защиты, создание и настройка свойств локальных пользователей, которые выполняются уже средствами локального управления.

В процессе эксплуатации задачи централизованного и локального управления нуждаются в согласовании. Главный администратор безопасности приводит настройки в соответствие с требованиями политики безопасности, а администратор безопасности компьютера, обеспечивая необходимую защищенность компьютеров, пытается создать для пользователей эффективную рабочую среду. Для разрешения таких противоречий при двухуровневом подходе к управлению системой используется механизм синхронизации. Действует он следующим образом. Настройки, выполненные главным администратором, фиксируются в центральной БД системы защиты и затем тиражируются в локальные БД защищенных компьютеров. Этот процесс носит название прямой синхронизации. Для согласованного изменения настроек, выполненных администратором безопасности компьютера, используется процедура обратной синхронизации, обеспечивающая передачу изменений в центральную БД.

29