- •Оглавление

- •Введение

- •Установка, переустановка и удаление системы защиты

- •Подготовка компьютера к установке

- •Требования к аппаратному и программному обеспечению

- •Предварительная подготовка

- •Установка системы защиты

- •Переустановка системы защиты

- •Удаление системы защиты

- •Общие принципы управления

- •Общие принципы

- •Архитектура системы и организация управления

- •Объекты управления

- •Особенности настройки

- •Средства управления

- •Элементы интерфейса, используемые для вызова средств управления

- •Консоль системы защиты

- •Средства управления параметрами работы компьютера

- •Средства управления свойствами пользователя

- •Средства управления свойствами группы пользователей

- •Средства управления свойствами ресурсов

- •Управление группами пользователей

- •Просмотр информации о группах пользователей

- •Добавление доменной группы пользователей

- •Создание локальной группы пользователей

- •Удаление группы пользователей

- •Управление составом локальной группы пользователей

- •Включение доменной группы в состав локальной группы

- •Исключение доменной группы из состава локальной группы

- •Включение пользователя в состав локальной группы

- •Исключение пользователя из состава локальной группы

- •Предоставление привилегий группе пользователей

- •Управление пользователями

- •Получение информации о пользователях компьютера

- •Просмотр сведений о составе пользователей компьютера

- •Просмотр перечня групп, в которые входит пользователь

- •Управление составом пользователей компьютера

- •Включение доменного пользователя в состав пользователей компьютера

- •Удаление пользователя из состава пользователей компьютера

- •Предоставление привилегий и управление другими свойствами

- •Предоставление привилегий путем включения пользователя в группу

- •Непосредственное предоставление привилегий

- •Управление другими свойствами пользователей

- •Настройка механизмов контроля входа

- •Состояние учетных записей и использование паролей

- •Параметры блокировки

- •Ограничения на использование пароля

- •Состояние учетных записей

- •Аппаратные средства идентификации и аутентификации

- •Подключение устройства

- •Настройка устройства

- •Персональные идентификаторы

- •Временная блокировка компьютера

- •Настройка механизмов управления доступом и защиты ресурсов

- •Механизмы разграничения доступа

- •Полномочное управление доступом

- •Управление режимом работы

- •Просмотр уровня допуска пользователя

- •Указание категории конфиденциальности ресурса

- •Работа с конфиденциальными документами

- •Замкнутая программная среда

- •Порядок настройки

- •Включение замкнутой среды на компьютере

- •Настройка регистрации событий

- •Настройка замкнутой среды для пользователя

- •Формирование UEL-списка пользователя

- •Корректировка параметров замкнутой среды

- •Доступ к дискам и портам

- •Включение механизма разграничения доступа к дискам и портам

- •Предоставление прав доступа

- •Управление режимами

- •Шифрование

- •Затирание данных

- •Настройка механизмов контроля и регистрации

- •Контроль целостности

- •Создание группы ресурсов

- •Удаление группы ресурсов

- •Формирование списка ресурсов

- •Формирование задания

- •Управление заданиями

- •Пересчет контрольных сумм

- •Регистрация событий

- •Настройка параметров журнала безопасности

- •Настройка общего перечня регистрируемых событий

- •Дополнительный аудит

- •Настройка персонального перечня регистрируемых событий

- •Удаленный контроль

- •Усиление защищенности

- •Запреты и ограничения

- •Общие запреты и ограничения

- •Персональные запреты и ограничения

- •Работа с журналом безопасности

- •Программа просмотра журнала безопасности

- •Интерфейс программы просмотра журнала

- •Управление положением и размером окон

- •Типовые операции при работе с журналом

- •Обновление записей в окне просмотра

- •Сортировка записей

- •Изменение состава и порядка отображения полей

- •Печать записей журнала

- •Очистка журнала

- •Сохранение записей журнала в файле

- •Поиск нужной записи

- •Приложение

- •Привилегии пользователя

- •Привилегии на работу в системе

- •Привилегии на администрирование системы

- •Устройства аппаратной поддержки системы защиты

- •Плата Secret Net Card

- •Плата Secret Net TM Card

- •Сетевая плата с микросхемой Secret Net ROM BIOS

- •Электронный замок "Соболь"

- •Электронный ключ eToken R2 для USB-порта

- •Запреты и ограничения

- •Формат UEL-файла

- •Атрибуты доступа

- •Атрибуты доступа к дискам со сменными носителями

- •Запреты на доступ к локальным ресурсам компьютера

- •Консоль системы защиты

- •Элементы интерфейса и приемы работы. Терминология

- •Термины, используемые для описания работы с мышью

- •Элементы интерфейса и типовые приемы работы

- •Специальные приемы работы

- •Терминологический справочник

- •Предметный указатель

Secret Net NT 4.0 Руководство по администрированию

Для выбора режима доступа пользователя к дискам и портам:

Для выбора режима доступа пользователя к дискам и портам:

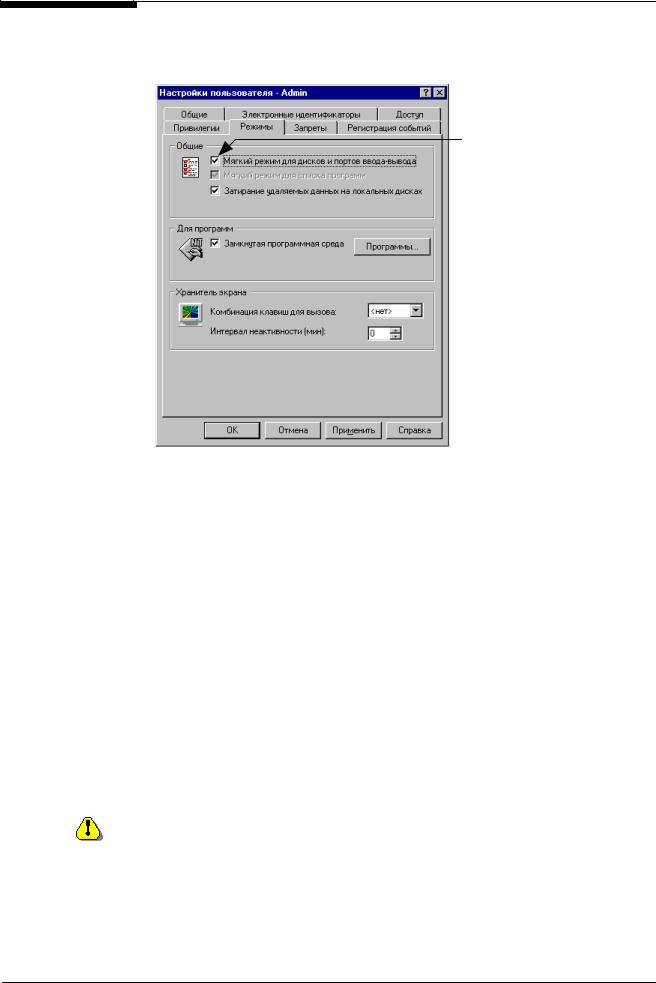

1. В программе "Проводник" выберите интересующего Вас пользователя, вызовите на экран окно настройки свойств и выберите диалог "Режимы":

Установите отметку в этом поле, если требуется мягкий режим доступа к дискам и портам

Рис. 43. Диалог "Режимы"

2.Установите отметку в поле "Мягкий режим для дисков и портов ввода-вывода", если необходим "мягкий" режим разграничения доступа к дискам и портам. Удалите отметку, если требуется ввести "жесткий" режим.

3.Нажмите на кнопку "OK" или "Применить".

Шифрование

Средства локального администрирования позволяют управлять включением и выключением режима шифрования файлов. Для управления шифрованием ресурсов и предоставления пользователям доступа к ним используется исключительно средства централизованного управления.

Для включения шифрования:

Для включения шифрования:

1. Вызовите на экран окно настройки общих параметров и выберите диалог "Дополнительно" (Рис. 41).

2.Установите отметку в поле "Шифрование файлов на диске" для шифрования данных, сохраняемых на диске.

3.Нажмите на кнопку "OK" или "Применить".

Для того чтобы режим шифрования вступил в действие, необходимо перезагрузить компьютер. После чего будет загружен драйвер шифрования.

80

Глава 6. Настройка механизмов управления доступом и защиты ресурсов

Затирание данных

Количество

проходов

Затирание данных выполняется автоматически путем записи на диск некоторой числовой последовательности на место удаленной информации. Эта операция позволяет предотвратить восстановление удаленных файлов.

Примечание. Если удаляемые файлы помещаются в "Корзину", то затираться они будут только после очистки корзины (т.е. после удаления с диска). Если же в диалоге "Глобальные" свойств "Корзины" включить параметр "Уничтожать файлы сразу после удаления, не помещая их в корзину", то они будут затираться сразу после удаления.

Затирание одного и того же удаленного файла может повторяться несколько раз, то есть выполняться за несколько проходов. Следует помнить, что с увеличением числа циклов работа компьютера замедляется.

Для указания количества проходов затирания данных:

Для указания количества проходов затирания данных:

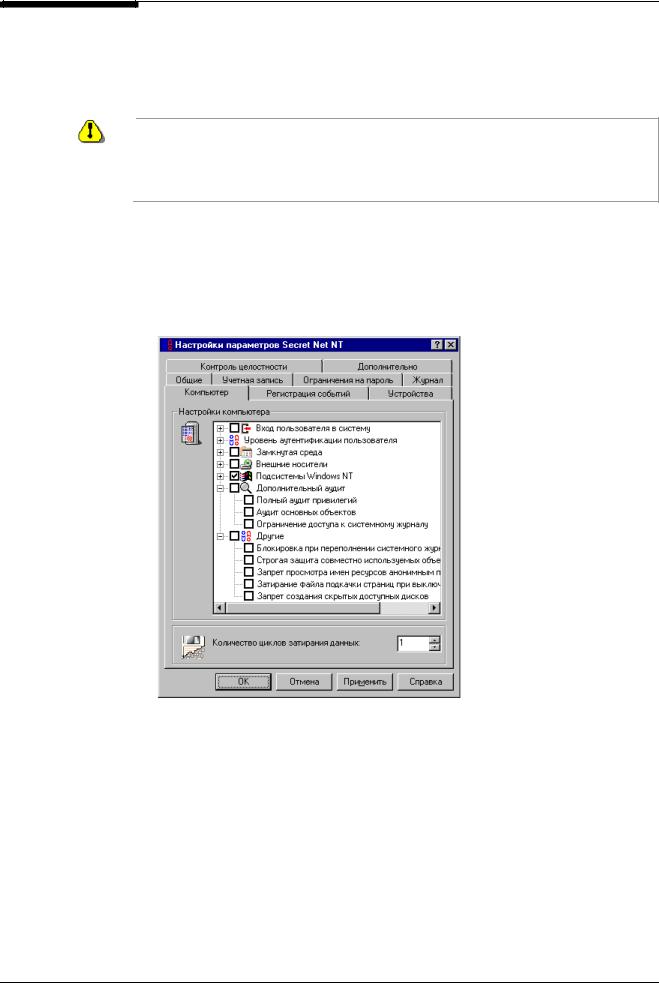

1. Вызовите на экран окно настройки общих параметров и выберите диалог "Компьютер":

В этом поле укажите количество повторений операции затирания

В этом поле укажите количество повторений операции затирания

Рис. 44. Диалог "Компьютер"

2.Укажите количество проходов, которое требуется при автоматическом "затирании" информации, удаленной с локальных дисков. Параметр может принимать значения от 0 до 5. При значении "0" удаляемая информация не затирается.

3.Нажмите на кнопку "OK" или "Применить".

81

Secret Net NT 4.0 Руководство по администрированию

Включение |

Режим затирания данных включается индивидуально для каждого пользователя. |

режима |

Для включения режима затирания: |

|

|

|

1. В программе "Проводник" выберите интересующего Вас пользователя, вызовите |

|

на экран окно настройки свойств и выберите диалог "Режимы". |

Установите отметку в этом поле, чтобы включить для пользователя режим затирания удаляемых данных

Установите отметку в этом поле, чтобы включить для пользователя режим затирания удаляемых данных

Рис. 45. Диалог "Режимы"

2.Установите отметку в поле "Затирание удаляемых данных на локальных дисках".

3.Нажмите на кнопку "OK" или "Применить".

82