- •Вступ. Історія розвитку криптографії

- •Література

- •Розділ 1. Традиційні симетричні криптосистеми

- •1.1. Основні поняття та визначення

- •1.2. Шифрування методом переставляння

- •1.2.1. Шифр переставляння за описом Плутарха

- •1.2.2. Шифрувальні таблиці

- •1.2.3. Застосування магічних квадратів

- •1.3. Шифрування методом простої заміни

- •1.3.1. Полібіанський квадрат

- •1.3.2. Система шифрування Цезаря

- •1.3.3. Афінна система підставлянь Цезаря

- •1.3.4. Система шифрування Цезаря з ключовим словом

- •1.3.5. Шифрувальні таблиці Трісемуса

- •1.3.6. Біграмний шифр Плейфера

- •1.3.7. Криптографічна система Хілла

- •1.3.8. Система омофонів

- •1.4. Шифрування методом складної заміни

- •1.4.1. Система шифрування Віженера

- •1.4.2. Шифр Гронсфельда

- •1.4.3. Шифр "подвійний квадрат" Уїтстона

- •1.4.4. Одноразова система шифрування

- •1.4.5. Шифрування методом Вернама

- •1.4.6. Роторні машини

- •1.5. Шифрування методом гамування

- •1.5.1. Накладання гами шифру на вхідний текст

- •1.5.2. Методи генерування псевдовипадкових послідовностей чисел

Зміст

Зміст 1

Вступ. Історія розвитку криптографії 2

Література 6

Розділ 1. ТРАДИЦІЙНІ СИМЕТРИЧНІ КРИПТОСИСТЕМИ 7

1.1. Основні поняття та визначення 7

1.2. Шифрування методом переставляння 10

1.2.1. Шифр переставляння за описом Плутарха 10

1.2.2. Шифрувальні таблиці 11

1.2.3. Застосування магічних квадратів 13

1.3. Шифрування методом простої заміни 14

1.3.1. Полібіанський квадрат 15

1.3.2. Система шифрування Цезаря 16

1.3.3. Афінна система підставлянь Цезаря 19

1.3.4. Система шифрування Цезаря з ключовим словом 20

1.3.5. Шифрувальні таблиці Трісемуса 21

1.3.6. Біграмний шифр Плейфера 22

1.3.7. Криптографічна система Хілла 24

1.3.8. Система омофонів 28

1.4. Шифрування методом складної заміни 31

1.4.1. Система шифрування Віженера 31

1.4.2. Шифр Гронсфельда 34

1.4.3. Шифр "подвійний квадрат" Уїтстона 35

1.4.4. Одноразова система шифрування 36

1.4.5. Шифрування методом Вернама 37

1.4.6. Роторні машини 39

1.5. Шифрування методом гамування 41

1.5.1. Накладання гами шифру на вхідний текст 41

1.5.2. Методи генерування псевдовипадкових послідовностей чисел 42

Вступ. Історія розвитку криптографії

Історія розвитку та становлення криптографії1 нараховує близько 4 тис. років. Основним критерієм періодизації криптографії можна використовувати технологічні характеристики використовуваних методів шифрування.

До нашого часу, криптографія займалася виключно забезпеченням конфіденційності повідомлень, тобто шифруванням інформації. Під шифруванням розуміють перетворення вхідного повідомлення із зрозумілої форми в незрозумілу, роблячи його неможливим для зчитування тими, хто перехопив без знання секретного ключа, необхідного для дешифрування повідомлення на стороні одержувача. В останні десятиліття сфера застосування криптографії розширилася і містить не тільки таємну передачу повідомлень, але й методи перевірки його цілісності, ідентифікування відправника/одержувача (аутентифікація), цифрові підписи, інтерактивні підтвердження та технології безпечного спілкування, тощо.

Найперші форми тайнопису вимагали не більше ніж аналог олівця та паперу, оскільки в ті часи більшість людей не вміли читати. Поширення писемності, насамперед серед ворогів, викликало потребу саме в криптографії. Основними типами класичних шифрів є перестановочні, які змінюють порядок букв у початковому повідомленні, та шифри підставляння, які системно замінюють букви або групи букв іншими буквами або групами букв. Прості варіанти обох типів шифрів пропонували слабкий захист шифротексту від досвідчених супротивників. Одним із ранніх шифрів підставляння був шифр Цезаря, в якому кожна буква в повідомленні замінювалась буквою через декілька позицій із алфавіту. Цей шифр отримав ім'я Юлія Цезаря, який його використовував зі зсувом у 3 позиції для спілкування з генералами під час військових кампаній, подібно до коду EXCESS-3 в булевій алгебрі.

Застосування різних методів шифрування дає змогу зберегти зміст спілкування в таємниці, подібно до шпигунів, військових лідерів, та дипломатів. Збереглися також відомості про деякі з ранніх європейських і азійських шифрів. Наприклад, застосування криптографії радять навіть в Камасутрі як спосіб спілкування закоханих без ризику їхнього викриття [1]. Стеганографія, тобто, приховування факту наявності зашифрованого повідомлення взагалі, також була розроблена в давні часи. Зокрема, Геродот приховував повідомлення у вигляді татуювання на поголеній голові раба під новим волоссям. До сучасних прикладів стеганографії належать невидимі чорнила, мікрокрапки, цифрові водяні знаки, що застосовуються для приховування інформації.

Зашифровані тексти, отримані шляхом використання класичних шифрів (та деяких сучасних), завжди видають деяку статистичну інформацію про текст вхідного повідомлення, що може бути використано для його зламування. Після відкриття частотного аналізу (можливо, арабським вченим аль-Кінді) в 9-тому столітті, майже всі такі шифри стали більш-менш легко зламними досвідченим фахівцем. Класичні шифри на сьогодні зберегли популярність, в основному, у вигляді головоломок. Майже всі шифри залишались беззахисними перед криптоаналізом з використанням частотного аналізу до винаходу поліалфавітного шифру, швидше за все, Альберті Леоном-Баттістою2 приблизно в 1467 р. (хоча, існують свідчення того, що знання про такі шифри існували серед арабських вчених). Винахід Альберті полягав в тому, щоб використовувати різні шифри (наприклад, алфавіти підставляння) для різних частин повідомлення. Йому також належить винахід того, що може вважатись першим шифрувальним приладом: колесо, що частково реалізовувало його винахід (див. Шифрувальний диск Альберті). В поліалфавітному шифрі Віженера (англ. Vigenère cipher) алгоритм шифрування використовує ключове слово, яке керує підставлянням букв залежно від того, яка буква ключового слова використовується. В середині 1800-тих, Чарльз Беббідж показав, що поліалфавітні шифри цього типу залишились частково беззахисними перед частотним аналізом [2].

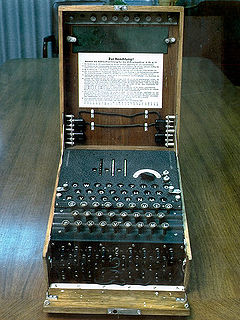

Рис. Німецький

шифрувальний автомат Енігма

Хоча частотний аналіз є потужною та загальною технікою криптоаналізу, проте саме шифрування на практиці часто було ефективним; багато із криптоаналітиків не знали цю техніку. Дешифрування повідомлень без частотного аналізу практично означало потребу знання використаного шифру, спонукаючи тим самим до шпигунства, підкупу, крадіжок, зрад, тощо для отримання алгоритму. Згодом, в 19-тому столітті, було визнано, що збереження алгоритму шифрування в таємниці не забезпечує захист від його зламування; насправді, було встановлено, що будь-яка адекватна криптографічна схема залишається у безпеці, навіть за умови доступу сторонніх. Збереження в таємниці ключа має бути достатньою умовою захисту інформації нормальним шифром. Цей фундаментальний принцип було вперше проголошено в 1883 р. Огюстом Керкгофсом3, і загальновідомий як принцип Керкгоффса; більш різкий варіант озвучив Клод Шеннон4 як максиму Шеннона – ворог знає систему.

Було створено різні механічні прилади та інструменти для допомоги в шифруванні та дешифруванні інформації. Одним з найперших була скітала в стародавній Греції, тобто палиця, що, як вважається, використовувалась Спартанцями в якості перестановочного шифру. В середньовіччя було винайдено інші засоби, такі як дірковий шифр, що також використовувалася для часткової стеганографії. Разом із винаходом поліалфавітних шифрів, було розроблено досконаліші засоби, такі як власний винахід Альберті шифрувальний диск, табула ректа Йогана Тритеміуса, та мультициліндр Томаса Джефферсона (повторно винайдений Базерієсом приблизно в 1900 р.). Декілька механічних шифрувально/дешифрувальних приладів було створено на початку 20-го століття і багато запатентовано, серед них роторні машини – найвідомішою серед них є Енігма, автомат, що використовувався Німеччиною з кінця 20-тих і до кінця Другої світової війни [3]. Шифри, реалізовані прикладами покращених варіантів цих схем привели до істотного підвищення криптоаналітичної складності шифрування після Другої світової війни [4].

Поява цифрових комп'ютерів і електроніки після Другої світової війни зробило можливим винайдення значно складніших шифрів. Більше цього, комп'ютери давали змогу шифрувати будь-які дані, які можна подати в комп'ютері у двійковому вигляді, на відміну від класичних шифрів, які розроблялись для шифрування письмових текстів. Це зробило непридатними для застосування лінгвістичних підходів у криптоаналізі. Багато комп'ютерних шифрів можна характеризувати за їхньою роботою з послідовностями бінарних бітів (інколи в блоках або групах), на відміну від класичних і механічних схем, які, зазвичай, працюють безпосередньо з буквами. Однак, комп'ютери також знайшли широке застосування у криптоаналізі, що певною мірою компенсувало підвищення складності шифрів. Тим не менше, досконалі сучасні шифри завжди залишались попереду досягнень криптоаналізу; як правило, використання якісних шифрів дуже ефективне (тобто, швидке і вимагає небагато ресурсів), в той час як зламування цих шифрів потребує набагато більших зусиль ніж раніше, що робить криптоаналіз настільки неефективним є непрактичним, що зламування стає практично неможливим.

Рис. Кредитна

картка з можливостями смарт-карти

Широкі академічні дослідження криптографії з'явились порівняно нещодавно – починаючи з середини 1970-тих, разом із появою відкритої специфікації стандарту DES (Data Encryption Standard) Національного Бюро Стандартів США, публікацій Діффі-Хелмана [5] та оприлюдненням алгоритму RSA. Відтоді, криптографія перетворилась на загальнопоширений інструмент для передачі даних у комп'ютерних мережах і при захисті інформації взагалі. Сучасний рівень безпеки багатьох криптографічних методів базується на складності деяких обчислювальних проблем, таких як розкладання цілих чисел, або проблеми з дискретними логарифмами. В багатьох випадках існують беззаперечні докази безпечності криптографічних методів тільки за умови неможливості ефективного розв'язання певної обчислювальної проблеми [6]. За одним істотним винятком – схема одноразових блокнотів.

Разом із пам'яттю про історію криптографії, розробники криптографічних алгоритмів і систем також мають брати до уваги майбутній поступ інформаційних технологій в своїх розробках. Наприклад, постійне підвищення обчислювальної потужності комп'ютерів розширило поле для атак грубої сили. Саме з цих причин і оновлюються стандарти криптографії в сенсі вибору довжини ключа. Можливі наслідки розвитку квантових комп'ютерів вже враховуються деякими розробниками криптографічних систем; анонсована поява малих реалізацій цих комп'ютерів робить важливою попередню підготовку у сфері криптографії [7].

Отож, до початку ХХ-го століття криптографія, в основному, була пов'язана з лінгвістичними схемами. Після того, як основний акцент було зміщено в бік інформаційних технологій, зараз криптографія інтенсивно використовує математичний апарат, включно з теорією інформації, теорією обчислювальної складності, статистики, комбінаторики, абстрактної алгебри та теорії чисел. Криптографія є також відгалуженням інженерії, але не звичним, оскільки вона має справу з активним, розумним і винахідливим супротивником; більшість інших видів інженерних наук мають справу з нейтральними силами природи. Існують дослідження з приводу взаємозв'язків між криптографічними проблемами та квантовою фізикою.