Федеральное агентство по образованию

Государственное образовательное учреждение высшего профессионального образования

«СЕВЕРО-ЗАПАДНЫЙ ГОСУДАРСТВЕННЫЙ ЗАОЧНЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ»

Институт информационных систем и вычислительной техники

Кафедра вычислительных машин, комплексов, систем и сетей

КУРСОВАЯ РАБОТА

по дисциплине

ИНФОРМАТИКА

Студента Чиж А.В______

Шифр 9403030028___ группа 230105_____

Дата защиты____________

Оценка_______________

Санкт-Петербург

2009/2010

ЗАДАНИЕ НА КУРСОВУЮ РАБОТУ

Шифр 9403030028

Номер п/п |

Наименование параметра |

Значение |

Часть 1 |

||

1.1 |

Количество уровней дерева целей и задач |

3 |

1.2 |

Финансовые возможности низкие |

среднее |

1.3 |

Требования к защите информации |

повышенные |

1.4 |

Этап обработки информации |

хранение |

Часть 2 |

||

2.1 |

Задание 1 |

0,3 |

2.2 |

Задание 2 |

19,75; 42,75; 105,75 |

2.3 |

Задание 3 |

-1,21 |

2.4 |

Задание 4 |

6 |

АННТОТАЦИЯ

Курсовая работа написана в соответствии с заданием на курсовую работу за 1 семестр, 1 курса специальности 230105.

Курсовая работа состоит из «Введения» и шести разделов.

Раздел «Введение» содержит вводные сведения по разрабатываемой теме.

В разделе «Постановка целей и задач» описываются необходимые требования и задания к выполнению курсовой работы.

В разделе «Концептуальное проектирование» происходит начальный этап проектирования системы на концептуальном уровне, обосновывается выбор тех или иных технических решений.

В разделе «Технико-экономические показатели» обосновывается экономическая эффективность разрабатываемой системы.

В разделе «Арифметические основы информатики» приводятся необходимые расчеты, по выбранному варианту.

Заключение содержит краткую результирующую информацию по разрабатываемой теме.

Список литературы содержит перечень изданий, использованных при выполнение данной курсовой работы.

СОДЕРЖАНИЕ

СОДЕРЖАНИЕ 5

ВВЕДЕНИЕ 6

1.ПОСТАНОВКА ЦЕЛЕЙ И ЗАДАЧ 7

1.1. Постановка целей 7

1.2. Дерево целей и задач 8

2. КОНЦЕПТУАЛЬНОЕ ПРОЕКТИРОВАНИЕ 9

2.1. Выбор топологии сети 9

2.2. Структура сети 11

2.3. Аппаратное и физическое проектирование сети 13

2.3.1.Общее описание сети 13

2.3.2.Центральный узел связи ДЛС 15

16

2.3.3.Каналы связи 16

2.3.4.Сетевое оборудование 18

2.3.6. Аппаратная защита и обслуживание ДЛС 22

2.3.7.Установка сетевого оборудования в зданиях 22

2.4.Хранение, обработка и передача данных в ДЛС. 23

2.4.1.Аппаратное обеспечение 23

2.4.2. Программное обеспечение 24

2.5. Дополнительные сервисы сети(IP-TV, VoIP) 26

2.5.1.IP-Телевиденье 26

2.5.2.IP-Телефония 27

2.6.Защита ДЛС на программном уровне 28

2.7. Перспективы развития ДЛС 29

3.ТЕХНИКО-ЭКОНОМИЧЕСКИЕ ПОКАЗАТЕЛИ 30

4. АРИФМЕТИЧЕСКИЕ ОСНОВЫ ИНФОРМАТИКИ 31

5. ЗАКЛЮЧЕНИЕ 40

6. ИСТОЧНИКИ, ИСПОЛЬЗОВАННЫЕ ПРИ РАЗРАБОТКЕ 41

ВВЕДЕНИЕ

Домовая локальная сеть (далее ДЛС) — разновидность распределенной автоматизированной системы обработки информации, позволяющая пользователям нескольких компьютеров обмениваться данными, играть в сетевые игры и выходить в Интернет, проложенная в пределах одного здания (обычно жилого) или объединяющая несколько близлежащих зданий.

Развитие сетей началось более 30 лет назад. Более активным оно стало с тех пор как компьютеры стали более доступными для большинства людей. Компьютерные сети делят на локальные (ЛВС), представляющие собой группу близко расположенных компьютеров, связанных между собой, региональные сети (MAN), связывающие абонентов внутри большого города, экономического региона, страны(обычно расстояние между абонентами региональной вычислительной сети составляет десятки - сотни километров)и распределенные (глобальные-WAN) расположенных в различных странах, на разных континентах(взаимодействие между абонентами такой сети осуществляется на базе телефонных линий связи, радиосвязи и систем спутниковой связи).

Одним из очевидных и важных достоинств сетей - это их принципиально более высокая отказоустойчивость. Под отказоустойчивостью понимается способность системы выполнять свои функции (может быть, не в полном объеме) при отказах отдельных элементов аппаратуры и неполной доступности данных.

Кроме выше названных, сети дают еще и такие преимущества, как возможность совместного использования данных и устройств, а также возможность гибкого распределения работ по всей системе.

1.Постановка целей и задач

1.1. Постановка целей

Цель данной курсовой работы - создание распределенной автоматизированной системы хранения и передачи информации в масштабах домовой локальной сети для отдельно взятого микрорайона города.

Исходя из поставленной цели и вышеперечисленных сведений, выделим основные задачи, которые следует решить, при проектировании домовой локальной сети:

разработка топологии домовой локальной сети (ДЛС);

выбор аппаратных и программных средств серверной части ДЛС;

выбор каналов связи между серверами ДЛС и зданиями в микрорайоне;

выбор аппаратных (сетевых) устройств на домах подключенных к ДЛС;

выбор программных и аппаратных средств для хранения и передачи больших объемов информации.

разработка или приобретение автоматизированной системы учёта предоставленных услуг, их тарификации и выставления счетов для оплаты;

аренда канала связи между вышестоящим провайдером и сервером проектируемой ДЛС.

1.2. Дерево целей и задач

Дерево целей и задач представлено на рис 1.1. Расшифровка обозначений дана далее.

Рис.1.1. Дерево целей и задач

Домовая локальная сеть

Внутрисетевые ресурсы

Специальные возможности

Передача и получение данных из сети Интернет

Хранение данных пользователей в публичном сегменте сети- децентрализованная файлообменная сеть.

Внутрисетевые сайты и сервера

IP-Телефония

IP-TV(Телевиденье)

Доступ пользователей в сеть интернет

2. Концептуальное проектирование

2.1. Выбор топологии сети

Под топологией вычислительной сети понимается конфигурация графа, вершинам которого соответствуют компьютеры сети (иногда и другое оборудование), а ребрам - физические связи между ними.

Выбор топологии электрических связей существенно влияет на многие характеристики сети. Простота присоединения новых узлов, свойственная некоторым топологиям, делает сеть легко расширяемой. Экономическое соображение часто приводят к выбору топологий, для которых характерна минимальная суммарная длина линий связи. Рассмотрим некоторые, наиболее известные топологии (рис.2.1.):

Рис.2.1. Топологии сетей(A– линия, B - каждый с каждым, C –звезда, D – кольцо, E – шина, F-дерево)

В сетях с кольцевой конфигурацией данные передаются по кольцу от одного компьютера к другому, как правило, в одном направлении. Если компьютер распознает данные как «свои», то он копирует их себе во внутренний буфер. В сети с кольцевой топологией необходимо принимать специальные меры, чтобы в случае выхода из строя или отключения какой-либо станции не прервался канал связи между остальными станциями.

Кольцо представляет собой очень удобную конфигурацию для организации обратной связи - данные, сделав полный оборот, возвращается к узлу-источнику. Поэтому этот узел может контролировать процесс доставки данных адресату. Часто это свойство кольца используется для тестирования связности сети и поиска узла, работающего некорректно. Для этого в сеть посылаются специальные тестовые сообщения. Сигнал к определенному устройству в сети приходит с двух сторон. В случае выхода одного из устройств в кольце, сигнал придет с другой стороны, и сеть продолжит функционировать.

В сетях с топологией «звезда» каждый компьютер (сетевое устройство) подключается отдельным кабелем к общему устройству, называемому концентратором, который находится в центре сети. В функции концентратора входит направление передаваемой компьютером информации одному или всем остальным компьютерам сети и глобальных сетях.

Из вышеперечисленного, следует выбрать тип топологии «кольцо» с элементами топологии «звезда», так как данный тип топологии надежен (при поломке одного компьютера сеть продолжает работать), в случае расширения структуры, расширение сети не принесет никаких сложностей.

Центральное серверное оборудование ДЛС состоит из:

маршрутизатора - обеспечивает маршрутизацию пакетов между сетью интернет и ДЛС;

DHCP сервер – обеспечивает автоматическую настройку компьютеров в сети на основе их MAC –адресов;

прокси-сервера - который позволяет организовать защиту локальной сети от вмешательств из сети Интернет, прокси-сервер оснащен средствами для анализа посещаемых ресурсов, учета трафика, а также защиты против атак из сети Интернет.

2.2. Структура сети

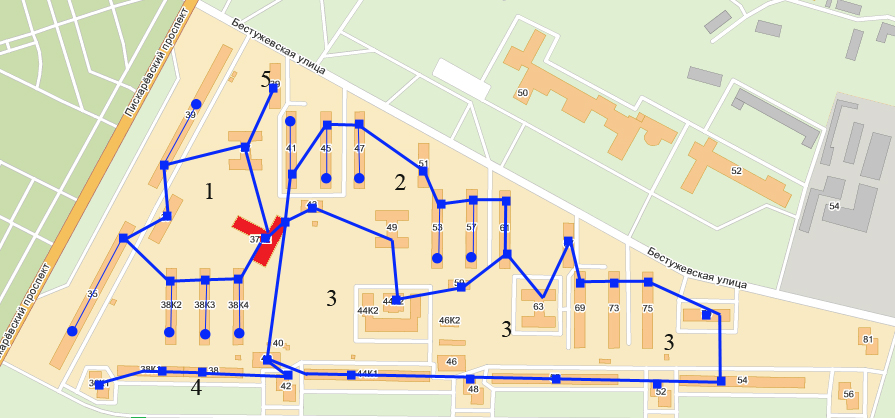

Микрорайон города Санкт-Петербурга, который необходимо покрыть ДЛС представлен на рис 2.2.. Здание, отмеченное красным цветом, является центром ДЛС. В одном из помещений данного дома должно быть установлено серверное сетевое оборудование.

Данный микрорайон будет покрыт частично ДЛС. Наибольшая зона покрытия ДЛС будет отмечаться в северной и западных частях данного участка. По стратегии компании, количество подключенных зданий будет постепенно увеличиваться.

Рис.2.2. Микрорайон, в котором будет развернута ДЛС

После

произведенных проектировочных работ

была составлена схема локальной сети

(рис 2.3.).

Рис.2.3. Схема ДЛС с магистральными каналами связи

Цифрами на схеме обозначены структурные единицы локальной сети.

западное кольцо;

центральное кольцо;

юго-восточное кольцо;

дополнительный сегмент юго-восточного кольца;

дополнительный сегмент западного кольца.

Через каждое здание проходит магистральный канал, на котором установлено магистральное высокоскоростное сетевое оборудование (на карте обозначено (квадратами). В случае если здание имеет большие размеры, то к магистральному сетевому оборудованию подключается дополнительное оборудование, чтобы охватить все парадные здания.

На данной схеме не указан канал связи подключения центрального узла ДЛС по высокоскоростным каналам к сети интернет, способ подключения выбирается на конечном этапе, в зависимости от текущих возможностей вышестоящих телекоммуникационных компаний.

2.3. Аппаратное и физическое проектирование сети

При описании различных компонентов ДЛС, будет уделено особое внимание «Последней миле» сети. Последняя миля — канал, соединяющий конечное (клиентское) оборудование с узлом доступа провайдера (оператора связи). Например, при предоставлении услуги подключения к сети Интернет последняя миля — участок от порта коммутатора провайдера на его узле связи до порта маршрутизатора клиента в его офисе.[4]

2.3.1.Общее описание сети

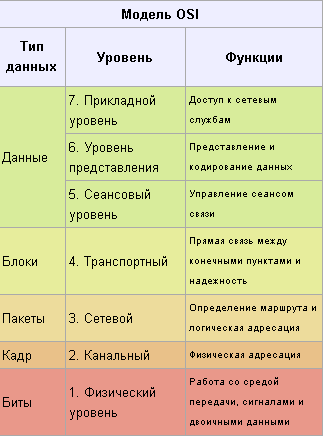

При описании физического устройства ДЛС будет использована сетевая модель OSI.

Рис 2.4. Эталонная сетевая модель OSI

Сетевая модель OSI (базовая эталонная модель взаимодействия открытых систем, англ. Open Systems Interconnection Basic Reference Model) — абстрактная сетевая модель для коммуникаций и разработки сетевых протоколов. Представляет уровневый подход к сети (рис 2.4.). Каждый уровень обслуживает свою часть процесса взаимодействия. Благодаря такой структуре совместная работа сетевого оборудования и программного обеспечения становится гораздо проще и прозрачнее.

В настоящее время основным используемым семейством протоколов является TCP/IP, разработка которого не была связана с моделью OSI. [4]

Физический уровень (англ. Physical layer)

Самый нижний уровень модели предназначен непосредственно для передачи потока данных. Осуществляет передачу электрических или оптических сигналов в кабель или в радиоэфир и, соответственно, их приём и преобразование в биты данных в соответствии с методами кодирования цифровых сигналов. Другими словами, осуществляет интерфейс между сетевым носителем и сетевым устройством.

На этом уровне работают концентраторы (хабы), повторители (ретрансляторы) сигнала и медиаконверторы.

Функции физического уровня реализуются на всех устройствах, подключенных к сети. Со стороны компьютера функции физического уровня выполняются сетевым адаптером или последовательным портом. К физическому уровню относятся физические, электрические и механические интерфейсы между двумя системами. Физический уровень определяет такие свойства среды сети передачи данных как оптоволокно, витая пара и т д.

Канальный уровень (англ. Data Link layer)

Этот уровень предназначен для обеспечения взаимодействия сетей на физическом уровне и контроля за ошибками, которые могут возникнуть. Полученные с физического уровня данные он упаковывает во фреймы, проверяет на целостность, если нужно исправляет ошибки (посылает повторный запрос поврежденного кадра) и отправляет на сетевой уровень. Канальный уровень может взаимодействовать с одним или несколькими физическими уровнями, контролируя и управляя этим взаимодействием. Спецификация IEEE 802 разделяет этот уровень на 2 подуровня — MAC (Media Access Control) регулирует доступ к разделяемой физической среде, LLC (Logical Link Control) обеспечивает обслуживание сетевого уровня.

Сетевой уровень (англ. Network layer)

3-й уровень сетевой модели OSI предназначен для определения пути передачи данных. Отвечает за трансляцию логических адресов и имён в физические, определение кратчайших маршрутов, коммутацию и маршрутизацию, отслеживание неполадок и заторов в сети. На этом уровне работает такое сетевое устройство, как маршрутизатор.

Протоколы сетевого уровня маршрутизируют данные от источника к получателю. [4]

Проектируемая ДЛС будет использовать следующие элементы сетевой модели OSI:

1 уровень- группа протоколов Fast Ethernet (100 Мбит/с) и Gigabith Ethernet (1000 Мбит/с);

2 уровень-протокол Ethernet;

3 уровень-протокол TCP\IP.

2.3.2.Центральный узел связи ДЛС

Центральный узел связи ДЛС ( рис 2.5.) состоит из :

роутера(Маршрутизатора) отвечающего за маршрутизацию пакетов внутри сети, а также за ее пределы;

DHCP сервера -который раздает сетевые настройки рабочим станциям на основе MAC адресов их сетевых адаптеров;

прокси-сервера, который разрешает доступ в сеть интернет тому или иному компьютеру в ДЛС, в зависимости от текущего состояния баланса или других параметров биллинговой системы.

Рис 2.5. Центральный узел связи ДЛС

В качестве роутера на центральном узле связи ДЛС используется Cisco Integrated Services Router 871-K9 (рис 2.6.).

Рис. 2.6. Cisco Integrated Services Router 871-K9.

В качестве DHCP- сервера и PROXY сервера используется компьютер с серверной конфигурацией под управлением OS Sun Solaris.

2.3.3.Каналы связи

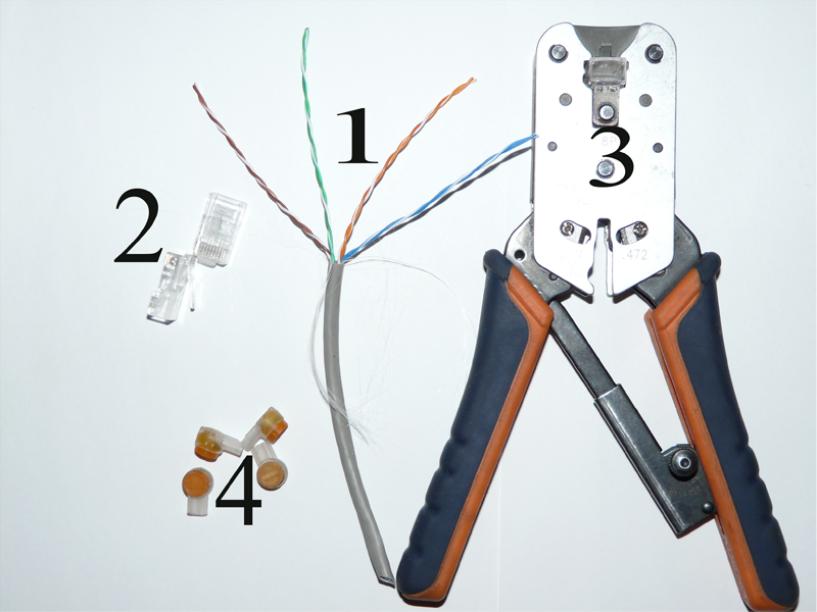

В качестве каналов связи используются кабель типа витая пара категории 5e.

Вита́я па́ра (англ. twisted pair) — вид кабеля связи, представляет собой одну или несколько пар изолированных проводников, скрученных между собой (с небольшим числом витков на единицу длины), покрытых пластиковой оболочкой. Свивание проводников производится с целью повышения связи проводников одной пары (электромагнитная помеха одинаково влияет на оба провода пары) и последующего уменьшения электромагнитных помех от внешних источников, а также взаимных наводок при передаче дифференциальных сигналов. Для снижения связи отдельных пар кабеля (периодического сближения проводников различных пар) в кабелях UTP категории 5 и выше провода пары свиваются с различным шагом. Витая пара — один из компонентов современных структурированных кабельных систем. Используется в телекоммуникациях и в компьютерных сетях в качестве сетевого носителя во многих технологиях, таких как Ethernet, Arcnet и Token ring. В настоящее время, благодаря своей дешевизне и лёгкости в монтаже, является самым распространённым решением для построения локальных сетей. [4]

На рис. 2.7. под номером 1 показан 8-ми жильный кусок кабеля типа витая пара категории 5e. Для подключения витой пары к портам RJ-45 сетевого оборудования используется специальный разъем (рис.2.7. номер 2) называемый RJ-45. Данный разъем специальным образом монтируется на витую пару, при помощи специального инструмента (рис.2.7. номер 3), называемого «клещи для обжима RJ-45». В случае если кабель получил повреждения, его восстанавливают с использованием специальных соединителей (рис.2.7. номер 4), которые называются «скотч-локи».

Рис 2.7. Витая пара и специальный инструмент для ее монтажа

2.3.4.Сетевое оборудование

Сетевое оборудование — устройства, необходимые для работы компьютерной сети, например: маршрутизатор, коммутатор, концентратор, патч-панель и др. Обычно выделяют активное и пассивное сетевое оборудование.

Активное сетевое оборудование

Под этим названием подразумевается оборудование, за которым следует некоторая «интеллектуальная» особенность. То есть, Маршрутизатор, коммутатор (свитч) и т.д. являются активным сетевым оборудованием. Напротив — повторитель (репитер) и концентратор (хаб) не являются АСО, так как просто повторяют электрический сигнал для увеличения расстояния соединения или топологического разветвления и ничего «интеллектуального» собой не представляют. Но управляемые свитчи относятся к активному сетевому оборудованию, так как могут быть наделены некоей «интеллектуальной особенностью».

Пассивное сетевое оборудование

Под пассивным сетевым оборудованием подразумевается оборудование, не наделенное «интеллектуальными» особенностями. Например, кабель (коаксиальный и витая пара (UTP/STP)), вилка/розетка (RG58, RJ45, RJ11, GG45), повторитель (репитер), патч-панель, концентратор (хаб), балун (balun) для коаксиальных кабелей (RG-58) и т.д. [4]

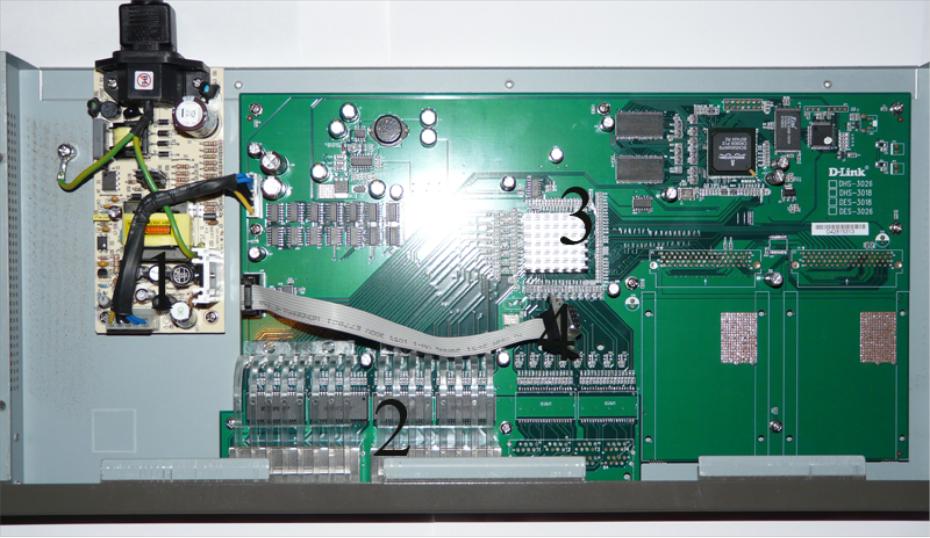

Магистральное активное сетевое оборудование

Магистральное активное сетевое оборудование представлено управляемыми свитчами 2 уровня D-link. Например, 16-ти портовый свитч D-link DES-3016 (рис 2.8.)

Рис 2.8. Switch L2 D-link DES-3016

Рис 2.9. Switch L2 D-link DES-3016 вид микросхемы

Коммутаторы (свитчи) серии DES-30хх предоставляют расширенные функции для сетей предприятий, такие как IP-MAC-port binding, сегментация трафика и 255 виртуальных локальных сетей VLAN (802.1Q). Помимо этого, коммутаторы поддерживают управление доступом пользователей 802.1x на основе портов/MAC-адресов и их аутентификацию на внешнем сервере RADIUS. Для предотвращения загрузки центрального процессора обработкой вредоносного трафика, генерируемого злоумышленниками или обусловленного вирусной активностью, коммутаторы серии DES-30хх предоставляют функцию CPU Interface Filtering. Функциональность Quality of Service включает поддержку очередей приоритетов 802.1p и классификацию пакетов на основе TOS, DSCP и MAC-адресов.

Для повышения отказоустойчивости сети коммутаторы серии DES-30х поддерживают такие функции как 802.1D Spanning Tree/802.1w Rapid Spanning Tree, STP loopback detection и управление широковещательным штормом. Агрегирование портов 802.3ad обеспечивает резервирование каналов связи и распределение нагрузки при каскадировании коммутаторов или подключении серверов.

Управление полосой пропускания Функция управления полосой пропускания на каждом порту с шагом 64 Кбит/с позволяет администраторам сети и Интернет-провайдерам более гибко управлять полосой пропускания каналов связи и предлагать своим клиентам широкий спектр тарифных планов. Используя эту функцию для управления широковещательным штормом, можно значительно уменьшить влияние вирусной атаки на сеть. Также коммутатор поддерживает функции IGMP snooping для управления передачей многоадресных пакетов и зеркалирование портов для упрощения диагностики.

Гибкие функции управления Коммутаторы поддерживают протоколы управления, основанные на стандартах, такие как SNMP, RMON, BOOTP, Telnet и Web-интерфейс. Функция DHCP Auto Configuration позволяет загружать на коммутатор ранее созданную конфигурацию, хранящуюся на TFTP-сервере и получать IP-адрес.

Виртуальный стек Благодаря поддержке D-Link Single IP Management, коммутаторы серии DES-30хх упрощают и ускоряют задачи управления сетью, позволяя настраивать, контролировать и обслуживать множество коммутаторов с одной рабочей станции. Стек управляется как единый объект, в котором все устройства определяются одним IP-адресом. Администратор с помощью утилиты Tree View может увидеть все коммутаторы стека и сетевую топологию, а также получить информацию о размещении объекта и линии связи. Эта утилита на основе Web-интерфейса позволяет избежать установки дорогостоящего ПО SNMP-управления. В виртуальный стек можно объединить до 32 устройств без ограничения по моделям.

На рис рис. 2.9. представлен вид микросхемы свитча D-link DES-3016. Первоначальная настройка свитча производится через последовательный порт RS-232 посредство Telnet соединения.

Дополнительное активное сетевое оборудование

Дополнительное активное сетевое оборудование представлено неуправляемыми свитчами первого уровня. Например, 16-ти портовый свитч D-link DES-1016D (рис 2.10.)

Рис 2.10. D-link DES-1016D

Каналы связи соединяют центральный узел связи ДЛС с сетевым магистральным сетевым оборудованием, а те в свою очередь соединены с дополнительным сетевым оборудованием, от которого уже по каналам связи соединяются с оборудованием конечного пользователя.

2.3.6. Аппаратная защита и обслуживание ДЛС

Сетевые настройки рабочим станциям выдаются по протоколу DHCP, т.е. компьютерам с определенным MAC адресом разрешена работа в сети. В случае подключения к сетевому оборудованию, рабочей станции с неизвестных MAC адресом, администратор сети получит об этом информацию. На управляемых свитчах для таких случаев есть функция Port Security, которая отключит порт, если на него придет неизвестный MAC-адрес. В случае повреждения каналов связи, можно выявить место повреждения вплоть, до метра с помощью свитчей второго уровня. Данная функция позволяет быстро локализовать аварию на участке и восстановить штатное функционирование сети. В случае повреждения сегмента кольца, есть возможность пустить сигнал в обход поврежденного участка с другой стороны.

2.3.7.Установка сетевого оборудования в зданиях

Сетевое оборудование ставится в специальных антивандальных ящиках, которые защищают имущество компании от различного рода посягательств. На рис. 2.11- 2.12 представлены несколько вариантов сетевого оборудования установленных в антивандальные ящики.

Рис 2.11. Ящик с магистральным оборудованием

Рис 2.12. Ящик с дополнительным оборудованием

2.4.Хранение, обработка и передача данных в ДЛС.

2.4.1.Аппаратное обеспечение

Для хранения данных в распределенной сети используются различные системы хранения данных:

жесткие диски рабочих станций;

RAID массивы жестких дисков подключенных к серверам;

иные системы хранения данных.

Рис 2.13. RAID массив

RAID (англ. redundant array of independent/inexpensive disks — избыточный массив независимых/недорогих жёстких дисков) — массив из нескольких дисков, управляемых контроллером, взаимосвязанных скоростными каналами и воспринимаемых внешней системой как единое целое. В зависимости от типа используемого массива может обеспечивать различные степени отказоустойчивости и быстродействия. Служит для повышения надёжности хранения данных и/или для повышения скорости чтения/записи информации (RAID 0). [4]

2.4.2. Программное обеспечение

Программное обеспечение состоит из следующих программных комплексов:

direct connect — это частично централизованная файлообменная (P2P) сеть, в основе работы которой лежит проприетарный протокол, разработанный фирмой NeoModus. Клиенты подключаются к одному или нескольким серверам, т. н. хабам для поиска файлов, которые обычно не связаны между собой (некоторые типы хабов можно частично или полностью связать в сеть, используя специализированные скрипты или программу Hub-Link) и служат для поиска файлов и источников для их скачивания. В качестве хаба чаще всего используются PtokaX, Verlihub, YnHub, Aquila, DB Hub. [4]

средства для создания VPN сети. VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрованию, аутоидентификации, инфраструктуры публичных ключей, средствам для защиты от повторов и изменения передаваемых по логической сети сообщений). [4]

системы для создания распределенных вычислительных сетей. Ботнет (англ. botnet) — это компьютерная сеть, состоящая из некоторого количества хостов, с запущенными ботами — автономным программным обеспечением. Чаще всего бот в составе ботнета является программой, скрытно устанавливаемой на компьютере жертвы и позволяющей злоумышленнику выполнять некие действия с использованием ресурсов заражённого компьютера. Обычно используются для нелегальной или неодобряемой деятельности — рассылки спама, перебора паролей на удалённой системе, атак на отказ в обслуживании. [4]

2.5. Дополнительные сервисы сети(IP-TV, VoIP)

2.5.1.IP-Телевиденье

Технология IPTV (англ. Internet Protocol Television) (IP-TV, IP-телевидение) — цифровое интерактивное телевидение в сетях передачи данных по протоколу IP, новое поколение телевидения.

Архитектура комплекса IPTV как правило включает в себя следующие составляющие:

подсистема управления комплексом и услугами, которую ещё называют "Промежуточное программное обеспечение" или "IPTV Middleware";

подсистема приёма и обработки контента;

подсистема защиты контента;

подсистема видео серверов;

подсистема мониторинга качества потоков и клиентского оборудования.

доставка контента до клиентского оборудования осуществляется поверх IP-сети оператора.

Главным достоинством IPTV является интерактивность видеоуслуг и наличие широкого набора дополнительных сервисов (Video on Demand (VoD), TVoIP, Time Shifted TV, Network Personal Video Recorder, Electronic Program Guide, Near Video on Demand). Возможности протокола IP позволяют предоставлять не только видеоуслуги, но и гораздо более широкий пакет услуг, в том числе интерактивных и интегрированных.

Помимо основных IPTV может включать в базовый пакет услуг ряд дополнительных сервисов (Video Telephony, Voting, Information Portals, Web, Games, MOD KOD). Это возможно на основе унификации и стандартизации различных оконечных устройств, интеграции звука, видео и данных на основе IP-протокола и предоставления услуг на единой технологической платформе.

В IPTV есть возможность использовать для одного видеоряда двух и более каналов звукового сопровождения, например на русском и английском языках, сами каналы, при этом, полифонические.[4]

2.5.2.IP-Телефония

VoIP (англ. Voice over IP; IP-телефония) — система связи, обеспечивающая передачу речевого сигнала по сети Интернет или по любым другим IP-сетям. Сигнал по каналу связи передаётся в цифровом виде и, как правило, перед передачей преобразовывается (сжимается) с тем, чтобы удалить избыточность.[4]

Технология VoIP реализует задачи и решения, которые с помощью технологии PSTN реализовать будет труднее, либо дороже.

Возможность передавать более чем один телефонный звонок, в рамках высокоскоростного телефонного подключения. Поэтому технология VoIP используется в качестве простого способа для добавления дополнительной телефонной линии дома или в офисе.

cвойства, такие как;

конференция;

переадресация звонка;

автоматический перенабор;

определение номера звонящего.

предоставляются бесплатно или почти бесплатно, тогда как в традиционных телекоммуникационных компаниях обычно выставляют в счёт за дополнительную плату.

Безопасные звонки, со стандартизованным протоколом, (такие, как SRTP). Большинство трудностей для включения безопасных телефонных соединений по традиционным телефонным линиям, такие как оцифровка сигнала, и передача цифрового сигнала, уже решены в рамках технологии VoIP. Необходимо лишь произвести шифрование сигнала, и его идентификацию для существующего потока данных.

Независимость от месторасположения. Нужно только интернет соединение, для подключения к провайдеру VoIP. Например, операторы центра звонков (call-центр) с помощью VoIP-телефонов могут работать из любого офиса, где есть в наличии эффективное быстрое и стабильное интернет подключение.

Доступна интеграция с другими через интернет, включая видео-звонок, обмен сообщениями и данными во время разговора, аудио конференции, управление адресной книгой, и получение информации о том, доступны ли для звонка другие абоненты (коллеги или друзья).

Дополнительные телефонные свойства, такие как маршрутизация звонка, всплывающие окна, альтернативный GSM-роуминг и внедрение IVR — легче и дешевле внедрить и интегрировать. Тот факт, что телефонный звонок находится в той же самой сети передачи данных, что и персональный компьютер пользователя, открывает путь ко многим новым возможностям.

Дополнительно: возможность подключения прямых номеров в любой стране мира (DID).[4]

2.6.Защита ДЛС на программном уровне

Защита сети на программном уровне обеспечивается путем использования следующих методов:

установка на серверные части системы защиты типа Firewall. Межсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами. Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации. Некоторые сетевые экраны также позволяют осуществлять трансляцию адресов — динамическую замену адресов назначения редиректы или источника мапинг, biNAT, NAT. [4]

скрипты, защищающие от подмены MAC адресов в системе.

создание виртуальной локальной сети(VAN) с повышенным шифрованием, которое позволяет создавать защищенные каналы связи поверх незащищенных.

иные системы защиты, которые устанавливаются дополнительно на рабочих станциях.

2.7. Перспективы развития ДЛС

Рассмотренная ДЛС функционирует на магистральных каналах связи со скоростью до 1 Гбит/сек. Данные каналы связи используют витую пару, т.е. проводник на основе меди. Данный вариант является наиболее дешевым, но не отвечает новым тенденциям в развитии телекоммуникационных технологий.

В будущем имеет смысл, заменить каналы на основе витой пары на оптико-волоконные каналы. Придется произвести замену всего оборудования, на оптическое или укомплектовать уже существующие оборудование медиа-конвекторами. Это даст качественный рывок в развитии ДЛС.