- •37. Стеганографическое скрытие информации: основные методы и их особенности.

- •36. Обфускация по. Методы обфускации. Процесс обфускации.

- •Виды обфускации

- •21. Генерация псевдослучайных последовательностей чисел.

- •7. Энтропия объединения.

- •30. Электронно-цифровая подпись. Требования к эцп. Стандарт рб.

- •33. Криптосистема Эль-Гамаля.

- •27. Структура ключевой информации и основной шаг криптопреобразования гост 28147-89.

- •18. Сложность проблем. Pn-полная и Pn-сложная задачи.

- •22. Основные модели криптосистем.

- •12. Энтропия источника и энтропия сообщения.

- •13. Основные модели каналов связи.

- •32. Rsa. Шифрование и расшифровывание.

- •41. Шифры простой замены.

- •40. Шифрование методом гаммирования. Шифры сложной замены.

- •Режим Электронная кодовая книга.

- •Режим Сцепление блоков шифра.

- •Режим Обратная связь по шифротексту.

- •Режим Обратная связь по выходу

- •Тройной des.

- •28. Базовые циклы и основные режимы шифрования гост 28147-89.

- •24. Стандарт des: функция шифрования и алгоритм вычисления ключей. Функция шифрования в des.

- •Алгоритм вычисления ключей.

- •35. Комбинированный метод шифрования.

- •Типовой алгоритм 2

- •23. Стандарт des: особенности разработки и обобщенные схемы зашифровывания и расшифровывания.

- •Обобщенная схема зашифровывания.

- •38. Требования к криптосистемам.

- •39. Угрозы информационной безопасности и их классификация.

Типовой алгоритм 2

Наиболее эффективным средством построения простых чисел является несколько модифицированная малая теорема Ферма.

Пусть N, S - нечетные натуральные числа, N-1 = S*R, причем для каждого простого делителя q числа S существует целое число a такое, что

aN-1=1(mod N), НОД( a(N-1)/q-1, N ) = 1

Тогда каждый простой делитель p числа N удовлетворяет сравнению p = 1(mod 2S)

Следствие. Если выполнены условия теоремы Ферма и R <= 4S+2, то N - простое число.

23. Стандарт des: особенности разработки и обобщенные схемы зашифровывания и расшифровывания.

DES 23 ноября 1976 года был принят в качестве федерального стандарта и разрешен к использованию на всех несекретных правительственных коммуникациях. Официальное описание стандарта опубликовано 15 января 1977 года, вступило в действие через 6 месяцев. Режимы работы DES были опубликованы в 1980 году. Руководство по реализации и использованию DES от NBS появилось в 1981 году. NBS также опубликовало специфицикацию DES для шифрования паролей, и специфицикацию DES для проверки подлинности компьютерных данных. Американский национальный институт стандартов одобрил DES в качестве стандарта для частного сектора в 1981 году, назвав его «Алгоритмом шифрования данных» (DEA). В 1987 году группа ISO, занимающаяся международными стандартами в области оптовой торговли, применила DES в международном стандарте проверки подлинности и для управления ключами.

Обобщенная схема зашифровывания.

Алгоритм DES использует комбинацию подстановок и перестановок. DES осуществляет зашифровывание 64-битовых блоков данных с помощью 64-битового ключа, в котором значащими являются 56 бит (остальные 8 бит - проверочные биты для контроля на четность). Расшифровывание в DES является операцией, обратной шифрованию, и выполняется путем повторения операций зашифровывания в обратной последовательности.

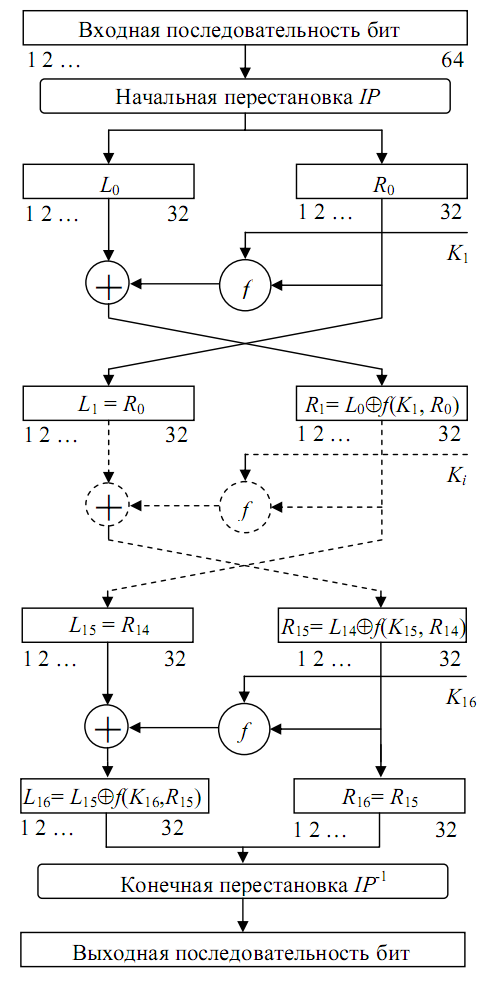

Обобщенная схема процесса шифрования в алгоритме DES заключается в начальной перестановке бит 64-битового блока, шестнадцати циклах шифрования и, наконец, в конечной перестановке бит.

Пусть из файла исходного текста считан очередной 64-битовый блок T0. Этот блок преобразуется с помощью матрицы начальной перестановки IP.

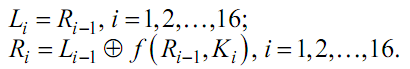

Затем выполняется итеративный процесс шифрования, состоящий из 16 циклов. Пусть Ti - результат i-ой итерации: Ti = LiRi, где Li - первые 32 бита, а Ri - последние 32 бита). Тогда результат i -той итерации описывается следующими формулами:

Функция f называется функцией шифрования. Ее аргументами являются последовательность Ri-1 , получаемая на предыдущем шаге итерации, и 48-битовый ключ Ki, который является результатом преобразования 64-битового ключа шифра K.

На последнем шаге итерации получают последовательности R16 и L16 (без перестановки местами), которые конкатенируются в 64-битовую последовательность R16L16. По окончании шифрования осуществляется восстановление позиций бит с помощью матрицы обратной перестановки IP-1.

Процесс расшифровывания данных является инверсным по отношению к процессу шифрования. Расшифровываемые данные сначала переставляются в соответствии с матрицей IP-1, а затем над последовательностью бит R16L16 выполняются те же действия, что и в процессе зашифровывания, но в обратном порядке. Итеративный процесс расшифровывания может быть описан следующими формулами: