- •Федеральное агентство по образованию Государственное образовательное учреждение высшего профессионального образования

- •Учебно-методический комплекс

- •1. Рабочая учебная программа дисциплины

- •1.1. Цели и задачи дисциплины

- •1.2. Структура и объем дисциплины Распределение фонда времени по семестрам, неделям, видам занятий

- •1.3. Содержание дисциплины Распределение фонда времени по темам и видам занятий

- •1.4. Требования к уровню освоения дисциплины и формы текущего и промежуточного контроля

- •Примерный перечень вопросов для подготовки к экзамену по дисциплине «Сети эвм и телекоммуникации»

- •1.5. Содержание самостоятельной работы

- •Распределение самостоятельной работы студентов по темам с указанием времени

- •Содержание каждого вида самостоятельной работы и вида контроля

- •2. Учебно-методическое пособие

- •2.1. Теоретические сведения

- •2.1.1. Введение

- •2.1.2.1. Эталонная модель osi

- •2.1.2.2. Аппаратура локальных сетей

- •2.1.2.3. Стандартные сетевые протоколы

- •2.1.2.4. Протоколы высоких уровней

- •2.1.2.5. Взаимодействие между стеками протоколов

- •2.1.2.6. Стандартные сетевые программные средства

- •2.1.2.7. Применение модели osi

- •2.1.2.8. Методы и технологии проектирования средств телекоммуникаций

- •2.1.3. Конфигурации локальных вычислительных сетей и методы доступа в них

- •2.1.3.1. Топология локальных сетей

- •2.1.3.2. Назначение пакетов и их структура

- •2.1.3.3. Методы управления обменом

- •2.1.3.4. Метод управления обменом csma/cd

- •2.1.3.5. Оценка производительности сети

- •2.1.3.6. Использование помехоустойчивых кодов для обнаружения ошибок в сети

- •2.1.4. Сети эвм с моноканалом и кольцевые. Проектирование сетей эвм по принципу «клиент-сервер»

- •2.1.4.1. Сети Ethernet и Fast Ethernet

- •2.1.4.2. Сеть Token-Ring

- •2.1.4.3. Сеть fddi

- •2.1.4.4. Сеть 100vg-Any lan

- •2.1.4.5. Сверхвысокоскоростные сети

- •2.1.4.6. Беспроводные сети

- •2.1.4.7. Стандартные сегменты семейства Ethernet

- •2.1.4.8. Стандартные сегменты Fast Ethernet

- •2.1.4.9. Автоматическое определение типа сети (Auto-Negotiation)

- •2.1.4.10. Производительность эвм и информационно-вычислительных сетей

- •2.1.4.11. Проектирование сетей эвм по принципу «клиент-сервер»

- •2.1.5. Конфигурации глобальных сетей и методы коммутации в них. Менеджмент в телекоммуникационных системах

- •2.1.5.1. Глобальные связи компьютерных сетей

- •2.1.5.2. Глобальные связи на основе выделенных каналов

- •2.1.5.3. Глобальные сети на основе коммутации каналов

- •2.1.5.4. Глобальные сети с коммутацией пакетов

- •2.1.6. Аппаратные средства телекоммуникации

- •2.1.6.1. Аппаратные средства локальных сетей

- •2.1.6.2. Аппаратные средства глобальных сетей

- •2.1.7. Составные и корпоративные сети

- •2.1.7.1. Принципы построения составных сетей

- •2.1.7.2. Алгоритмы и протоколы выбора маршрута

- •2.1.7.3. Иерархическая маршрутизация

- •2.1.7.4. Общие сведения о корпоративных сетях

- •2.1.7.5. Уровни и протоколы

- •2.1.7.6. Структура территориальных сетей

- •2.1.7.7. Адресация компьютеров в сети Интернет

- •2.1.7.8. Службы обмена данными

- •2.1.7.9. Сервисы сети Интернет

- •2.1.7.10. Виды конференц-связи

- •2.1.8. Программные средства телекоммуникации

- •2.1.8.1. Классификация операционных систем

- •2.1.8.2. Обобщенная структура операционных систем

- •2.1.8.3. Модель клиент-сервер и модель ос на базе микроядра

- •2.1.8.4. Топологии распределенных вычислений

- •2.1.8.5. Функции сетевых операционных систем

- •2.1.8.6. Распределенная обработка приложений

- •2.1.8.7. Адресация прикладных процессов в сетях эвм

- •2.1.8.8. Сетевые службы

- •2.1.9. Обеспечение безопасности телекоммуникационных связей и административный контроль. Проблемы секретности в сетях эвм и методы криптографии

- •2.1.9.1. Общие сведения и определения

- •2.1.9.2. Виды угроз информации

- •2.1.9.3. Классификация угроз безопасности и их нейтрализация

- •2.1.9.4. Методы и средства защиты информации в сетях. Программные средства защиты информации

- •2.1.9.5. Стандартные методы шифрования и криптографические системы

- •2.1.9.6. Администрирование сети

- •2.1.9.7. Безопасность в корпоративных сетях

- •2.1.9.8. Архивирование. Источники бесперебойного питания

- •2.1.10. Тенденции развития телекоммуникационных систем

- •2.3. Лабораторный практикум

- •Распределение тем лабораторных занятий по времени

- •2.3.1. Лабораторная работа № 1 Расчет конфигурации сети Ethernet

- •1.1. Критерии корректности конфигурации

- •1.2. Методика расчета времени двойного оборота и уменьшения межкадрового интервала

- •1.3. Пример расчета конфигурации сети

- •1.4. Задание на лабораторную работу

- •1.5. Справочные данные ieee

- •2.3.2. Лабораторная работа № 2 Изучение структуры ip-адреса

- •2.1. Типы адресов стека tcp/ip

- •2.2. Классы ip-адресов

- •2.3. Особые ip-адреса

- •2.4. Использование масок в ip-адресации

- •2.5. Задание на лабораторную работу

- •2.3.3. Лабораторная работа № 3 Взаимодействие прикладных программ с помощью транспортного протокола тср

- •3.1. Транспортный протокол tcp

- •3.2. Транспортный протокол udp

- •3.3. Порты, мультиплексирование и демультиплексирование

- •3.4. Логические соединения

- •3.5. Программирование обмена данными на основе транспортных протоколов

- •3.6 Пример реализации простейшего клиент-серверного приложения на основе сокетов

- •3.7. Задание на лабораторную работу

- •3.8. Справочные данные Основные свойства компонента ServerSocket:

- •2.3.4. Лабораторная работа № 4 Взаимодействие прикладных программ с помощью протоколов электронной почты smtp и pop3

- •4.1. Модель протокола, команды и коды ответов smtp

- •4.2. Кодировка сообщений

- •4.3. Процесс передачи сообщений

- •4.4. Пример последовательности команд почтовой транзакции

- •4.5. Модель протокола рор3, его назначение и стадии рор3-сессии

- •4.6. Формат сообщений

- •4.7. Процесс получения сообщений. Команды и ответы протокола рор3

- •4.8. Задание на лабораторную работу

- •4.9. Справочные данные

- •2.3.5. Лабораторная работа № 5 Взаимодействие прикладных программ с помощью протокола передачи данных ftp

- •5.1. Назначение и модели работы протокола ftp

- •5.2. Особенности управления процессом обмена данными

- •5.3. Команды и ответы протокола ftp

- •5.4. Задание на лабораторную работу

- •5.5. Справочные данные

- •2. Команды управления потоком данных.

- •3. Команды ftp-сервиса.

- •2.3.6. Лабораторная работа № 6 Построение и исследование компьютерных сетей с помощью системы NetCracker

- •6.1. Основы компьютерной системы NetCracker

- •6.2. Задание на лабораторную работу

- •2.3.7. Лабораторная работа № 7 Изучение алгоритма маршрутизации ospf

- •7.1. Алгоритмы маршрутизации

- •7.2. Задание на лабораторную работу

- •3. Учебно-методическое обеспечение дисциплины

- •3.1. Перечень основной и дополнительной литературы

- •3.1.1. Основная литература:

- •3.1.2. Дополнительная литература:

- •3.2. Методические рекомендации преподавателю

- •3.3. Методические указания студентам по изучению дисциплины

- •3.4. Методические указания и задания для выполнения курсовой работы

- •3.4.1. Постановка задачи курсовой работы. Обязательное содержание разделов

- •3.4.2. Выбор конфигурации сети Ethernet

- •3.4.3. Выбор конфигурации Fast Ethernet

- •3.4.4. Методика и начальные этапы проектирования сети

- •3.4.5. Выбор с учетом стоимости сети

- •3.4.6. Проектирование кабельной системы

- •3.4.7. Оптимизация и поиск неисправностей в работающей сети

- •3.4.8. Проектирование локальной корпоративной компьютерной сети с помощью системы автоматизированного проектирования NetWizard

- •3.4.9. Правила выполнения и оформления курсовой работы

- •Пример правильного оформления расчета

- •3.5. Учебно-методическая карта дисциплины

- •3.6. Материально-техническое обеспечение дисциплины

- •3.7. Программное обеспечение использования современных информационно-коммуникативных технологий

- •3.8. Технологическая карта дисциплины Поволжский государственный университет сервиса

- •Образец оформления титульного листа лабораторной работы

- •Образец оформления титульного листа журнала отчетов по лабораторным работам

- •Лист обложки пояснительной записки курсовой работы

- •Титульный лист пояснительной записки курсовой работы

- •Поволжский государственный университет сервиса

- •Задание по курсовому проектированию

- •Типовые варианты* задания на выполнение курсовой работы

2.1.9.5. Стандартные методы шифрования и криптографические системы

Шифрование данных представляет собой разновидность программных средств защиты информации и имеет особое значение на практике как единственная надежная защита информации, передаваемой по протяженным последовательным линиям, от утечки. Шифрование образует последний, практически непреодолимый «рубеж» защиты от НСД. Понятие «шифрование» часто употребляется в связи с более общим понятием криптографии. Криптография включает способы и средства обеспечения конфиденциальности информации (в том числе с помощью шифрования) и аутентификации. Конфиденциальность – защищенность информации от ознакомления с ее содержанием со стороны лиц, не имеющих права доступа к ней. В свою очередь аутентификация представляет собой установление подлинности различных аспектов информационного взаимодействия: сеанса связи, сторон (идентификация), содержания (имитозащита) и источника (установление авторства с помощью цифровой подписи).

Число используемых программ шифрования ограничено, причем некоторые из них являются стандартами де-факто или де-юре. Однако даже если алгоритм шифрования не представляет собой секрета, произвести дешифрование (расшифрование) без знания закрытого ключа чрезвычайно сложно. Это свойство в современных программах шифрования обеспечивается в процессе многоступенчатого преобразования исходной открытой информации (plain text в англоязычной литературе) с использованием ключа (или двух ключей – по одному для шифрования и дешифрования). В конечном счете, любой сложный метод (алгоритм) шифрования представляет собой комбинацию относительно простых методов.

Классические алгоритмы шифрования данных. Имеются следующие «классические» методы шифрования:

• подстановка (простая – одноалфавитная, многоалфавитная одно-петлевая, многоалфавитная многопетлевая);

• перестановка (простая, усложненная);

• гаммирование (смешивание с короткой, длинной или неограниченной маской).

Устойчивость каждого из перечисленных методов к дешифрованию без знания ключа характеризуется количественно с помощью показателя Sk, представляющего собой минимальный объем зашифрованного текста, который может быть дешифрован посредством статистического анализа.

Подстановка предполагает использование альтернативного алфавита (или нескольких) вместо исходного. В случае простой подстановки для символов английского алфавита можно предложить, например, следующую замену (табл. 24).

Таблица 24

Пример замены символов при подстановке

|

Исходный алфавит |

A |

B |

C |

D |

E |

F |

G |

H |

I |

J |

K |

L |

… |

X |

Y |

Z |

|

Альтернативный алфавит |

S |

O |

U |

H |

K |

T |

L |

X |

N |

W |

M |

Y |

… |

A |

P |

J |

Тогда слово «cache» в зашифрованном виде представляется как «usuxk».

Существует, однако, возможность дешифрования сообщения с помощью известной статистической частоты повторяемости символов в произвольном, достаточно длинном тексте. Символ Е встречается чаще всего – в среднем 123 раза на каждые 1000 символов или в 12,3% случаев, далее следуют символы Т – 9,6%, А – 8,1%, О – 7,9%, N – 7,2%, I – 7,2%, S – 6,6%, R – 6,0%, Н – 5,1%, L – 4,0% и т.д. Приведенные цифры могут, конечно, несколько варьироваться в зависимости от источника информации, из которого они были взяты, что не изменяет принципиально ситуации. Показатель устойчивости к дешифрованию Sk не превышает 20...30. При многоалфавитной подстановке можно добиться того, что в зашифрованном тексте все символы будут встречаться примерно с одинаковой частотой, что существенно затруднит дешифрование без знания альтернативных алфавитов и порядка, в котором они использовались при шифровании.

Перестановка потенциально обеспечивает большую по сравнению с подстановкой устойчивость к дешифрованию и выполняется с использованием цифрового ключа или эквивалентного ключевого слова, как это показано на следующем примере (табл. 25). Цифровой ключ состоит из неповторяющихся цифр, а соответствующее ему ключевое слово – из неповторяющихся символов. Исходный текст (plain text) записывается под ключом построчно. Зашифрованное сообщение (cipher text) выписывается по столбцам в том порядке, как это предписывают цифры ключа или в том порядке, в котором расположены отдельные символы ключевого слова.

Таблица 25

Пример использования простой перестановки

|

Ключевое слово |

S |

E |

C |

U |

R |

I |

T |

Y |

|

Цифровой ключ |

5 |

2 |

1 |

7 |

4 |

3 |

6 |

8 |

|

Исходный текст (plain text), записанный построчно |

T |

R |

A |

N |

S |

P |

O |

S |

|

I |

T |

I |

O |

N |

α |

I |

S |

|

|

α |

T |

H |

E |

α |

E |

N |

C |

|

|

I |

P |

H |

E |

R |

α |

M |

E |

|

|

T |

H |

O |

D |

α |

α |

α |

α |

Примечание: α – служебный символ, в данном случае означающий пробел.

Для рассматриваемого примера зашифрованное сообщение будет выглядеть следующим образом:

AIHHORTTPHPαEααα...SSCEα.

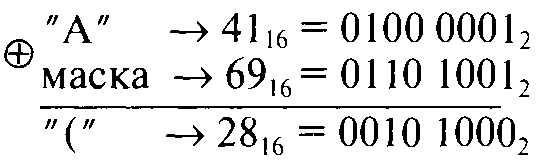

Гаммирование (смешивание с маской) основано на побитном сложении по модулю 2 (в соответствии с логикой ИСКЛЮЧАЮЩЕЕ ИЛИ) исходного сообщения с заранее выбранной двоичной последовательностью (маской). Компактным представлением маски могут служить числа в десятичной системе счисления или некоторый текст (в данном случае рассматривается внутренние коды символов – для английского текста таблица ASCII). На рис. 159 показано, как исходный символ «А» при сложении с маской 0110 10012 переходит в символ «(» в зашифрованном сообщении.

|

|

|

Рис. 159. Пример использования гаммирования |

Операция суммирования по модулю 2 (ИСКЛЮЧАЮЩЕЕ ИЛИ) является обратимой, так что при сложении с той же маской (ключом) зашифрованного сообщения получается исходный текст (происходит дешифрование). В качестве маски (ключа) могут использоваться константы типа к или е и тогда маска будет иметь конечную длину. Наибольшую устойчивость к дешифрованию может обеспечить применение маски с бесконечной длиной, которая образована генератором случайных (точнее, псевдослучайных) последовательностей. Такой генератор легко реализуется аппаратными или программными средствами, например, с помощью сдвигового регистра с обратными связями, который используется при вычислении помехоустойчивого циклического кода. Точное воспроизведение псевдослучайной последовательности в генераторе на приемном конце линии обеспечивается при установке такого же исходного состояния (содержимого сдвигового регистра) и той же структуры обратных связей, что и в генераторе на передающем конце.

Перечисленные «классические» методы шифрования (подстановка, перестановка и гаммирование) являются линейными в том смысле, что длина зашифрованного сообщения равна длине исходного текста. Возможно нелинейное преобразование типа подстановки вместо исходных символов (или целых слов, фраз, предложений) заранее выбранных комбинаций символов другой длины. Эффективна также защита информации методом рассечения-разнесения, когда исходные данные разбиваются на блоки, каждый из которых не несет полезной информации, и эти блоки хранятся и передаются независимо друг от друга. Для текстовой информации отбор данных для таких блоков может производиться по группам, которые включают фиксированное число бит, меньшее, чем число бит на символ в таблице кодировки. В последнее время становится популярной так называемая компьютерная стеганография (от греческих слов steganos – секрет, тайна и graphy – запись), представляющая собой сокрытие сообщения или файла в другом сообщении или файле. Например, можно спрятать зашифрованный аудио- или видеофайл в большом информационном или графическом файле. Объем файла контейнера должен быть больше объема исходного файла не менее чем в восемь раз. Примерами распространенных программ, реализующих компьютерную стеганографию, являются S – Tools (для ОС Windows 95/NT) и Steganos for Windows95. Собственно шифрование информации осуществляется с применением стандартных или нестандартных алгоритмов.

Стандартные методы шифрования (национальные или международные) для повышения степени устойчивости к дешифрованию реализуют несколько этапов (шагов) шифрования, на каждом из которых используются различные «классические» методы шифрования в соответствии с выбранным ключом (или ключами). Существуют две принципиально различные группы стандартных методов шифрования:

• шифрование с применением одних и тех же ключей (шифров) при шифровании и дешифровании (симметричное шифрование или системы с закрытыми ключами – private-key systems);

• шифрование с использованием открытых ключей для шифрования и закрытых – для дешифрования (несимметричное шифрование или системы с открытыми ключами – public-key systems).

Строгое математическое описание алгоритмов стандартных методов шифрования слишком сложно. Для пользователей важны в первую очередь «потребительские» свойства различных методов (степень устойчивости к дешифрованию, скорость шифрования и дешифрования, порядок и удобство распространения ключей), которые и рассматриваются ниже.

Для дальнейшего повышения устойчивости к дешифрованию могут применяться последовательно несколько стандартных методов или один метод шифрования (но с разными ключами).

Стандартные методы шифрования и криптографические системы. Уже упомянутый в предыдущем подразделе стандарт шифрования США DES (Data Encryption Standard – стандарт шифрования данных) относится к группе методов симметричного шифрования. Число шагов – 16. Длина ключа – 56 бит, из которых 8 бит – проверочные разряды четности/нечетности. Долгое время степень устойчивости к дешифрованию этого метода считалась достаточной, однако в настоящее время он устарел. Вместо DES предлагается «тройной DES» – 3DES, в котором алгоритм DES используется 3 раза, обычно в последовательности «шифрование – дешифрование – шифрование» с тремя разными ключами на каждом этапе.

Широко применяются предназначенные для использования в сетях протокол аутентификации Kerberos, протокол цифровой подписи DSS (Digital Signature Standard) и стандарт Х9.9.

Надежным считается алгоритм IDEA (International Data Encryption Algorithm), разработанный в Швейцарии и имеющий длину ключа 128 бит.

Отечественный ГОСТ28147-89 – это аналог DES, но с длиной ключа 256 бит, так что его степень устойчивости к дешифрованию изначально существенно выше. Важно также и то, что в данном случае предусматривается целая система защиты, которая преодолевает «родовой» недостаток симметричных методов шифрования – возможность подмены сообщений. Такие усовершенствования, как имитовставки, хэш-функции и электронные цифровые подписи позволяют «авторизовать» передаваемые сообщения.

К достоинствам симметричных методов шифрования относится высокая скорость шифрования и дешифрования, к недостаткам – малая степень защиты в случае, если ключ стал доступен третьему лицу.

Довольно популярны, особенно при использовании электронной почты, несимметричные методы шифрования или системы с открытыми ключами – public-key systems. К этой группе методов относится, в частности, PGP (Pretty Good Privacy – достаточно хорошая секретность). Каждый пользователь имеет пару ключей. Открытые ключи предназначены для шифрования и свободно рассылаются по сети, но не позволяют произвести дешифрование. Для этого нужны секретные (закрытые) ключи. Принцип шифрования в данном случае основывается на использовании так называемых односторонних функций. Прямая функция х → f(x) легко вычисляется на основании открытого алгоритма (ключа). Обратное преобразование. f(x) → х без знания закрытого ключа затруднено и должно занимать довольно длительное время, которое и определяет степень «трудновычислимости» односторонней функции.

Идея системы с открытыми ключами может быть пояснена следующим образом (табл. 26). Для шифрования сообщений можно взять обычную телефонную книгу, в которой имена абонентов расположены в алфавитном порядке и предшествуют телефонным номерам. У пользователя имеется возможность выбора соответствия между символом в исходном тексте и именем абонента, то есть это многоалфавитная система. Ее степень устойчивости к дешифрованию выше. Легальный пользователь имеет «обратный» телефонный справочник, в котором в первом столбце располагаются телефонные номера по возрастанию, и легко производит дешифрование. Если же такового нет, то пользователю предстоит утомительное и многократное просматривание доступного прямого справочника в поисках нужных телефонных номеров. Это и есть практическая реализация трудно вычислимой функции. Сам по себе метод шифрования на основе телефонных справочников вряд ли перспективен хотя бы из-за того, что никто не мешает потенциальному взломщику составить «обратный» телефонный справочник. Однако в используемых на практике методах шифрования данной группы в смысле надежности защиты все обстоит благополучно.

Таблица 26

Пример шифрования в системе с открытыми ключами

-

Исходное слово

Выбранное имя абонента

Зашифрованное сообщение

(телефонные номера)

S

Scott

3541920

A

Adleman

4002132

U

Ullman

7384502

N

Nivat

5768115

A

Aho

7721443

Другая известная система с открытыми ключами – RSA (от фамилий авторов: Ривест, Шамир и Адлеман), применяемый не только для шифрования, но и для аутентификации. В системах с повышенной степенью защиты данных RSA обычно используется вместе с DES.

Несимметричные методы шифрования имеют преимущества и недостатки, обратные тем, которыми обладают симметричные методы. В частности, в несимметричных методах с помощью посылки и анализа специальных служебных сообщений может быть реализована процедура аутентификации (проверки легальности источника информации) и целостности (отсутствия подмены) данных. При этом выполняются операции шифрования и дешифрования с участием открытых ключей и секретного ключа данного пользователя. Таким образом, симметричные системы можно с достаточным основанием отнести к полноценным криптографическим системам. В отличие от симметричных методов шифрования, проблема рассылки ключей в несимметричных методах решается проще – пары ключей (открытый и закрытый) генерируются «на месте» с помощью специальных программ. Для рассылки открытых ключей используются такие технологии как LDAP (Lightweight Directory Access Protocol – протокол облегченного доступа к справочнику). Рассылаемые ключи могут быть предварительно зашифрованы с помощью одного из симметричных методов шифрования.

Традиционные и обязательные для современных криптографических систем способы обеспечения аутентификации и проверки целостности получаемых данных (хэш-функции и цифровые подписи), которые реализуются непосредственными участниками обмена, не являются единственно возможными. Распространен также способ, осуществляемый с участием сторонней организации, которой доверяют все участники обменов. Речь идет об использовании так называемых цифровых сертификатов – посылаемых по сети сообщений с цифровой подписью, удостоверяющей подлинность открытых ключей.