- •1. Вступ

- •2. Загальний розрахунок годин лекцій, практичних (семінарських) занять, самостійної роботи

- •3. Програма навчальної дисципліни “Правова інформація та комп’ютерні технології в юридичній діяльності”

- •4. Плани практичних занять, завдання до них з ключами, плани для самостійної роботи

- •1. Правова інформатика. Застосування програм пакета Microsoft Office

- •1. Правова інформація та правова інформатика

- •4. Аналіз та обробка правових даних у Excel

- •2. Захист комп’ютерної інформації. Комп’ютерні технології в юридичній діяльності

- •5. Основи захисту комп’ютерної інформації

- •6. Технічне та юридичне забезпечення використання електронного підпису

- •8. Комп’ютерні технології в юридичній діяльності

- •9. Мережні інформаційні технології

- •5. Словник основних термінів

- •6. Методичні рекомендації проведення практичних занять та поточного контролю знань студентів

- •7. Програмні питання з навчальної дисципліни

- •9. Список літератури

2. ЗАХИСТ КОМП’ЮТЕРНОЇ ІНФОРМАЦІЇ. КОМП’ЮТЕРНІ ТЕХНОЛОГІЇ В ЮРИДИЧНІЙ ДІЯЛЬНОСТІ

5.Основи захисту комп’ютерної інформації

6.Технічне та юридичне забезпечення використання електронного підпису

Заняття 7. Захист конфіденційності інформації у

комп’ютері та локальній мережі

П л а н

Захист конфіденційності інформації

1.Спеціальні програмні засоби кодування та декодування інформації.

2.Програма дешифрації ключових кодів доступу до

інформації.

3. Стеганографія. Приховування інформації в ком- п’ютерних файлах, зображеннях і звуці. Використання мови HTML для приховування інформації.

Використання електронного підпису

4.Робота з програмним засобом створення електронного підпису PGP.

5.ІнтерфейспрограмиPGP.

6.Створенняключів.

7.Відображення властивостей ключів.

8.Передача відкритого ключа.

9.Створення та передача захищених та підписаних по-

відомлень.

Завдання

1.На диск Е:\ скопіювати будь який файл, що містить текстове повідомлення та був створений редактором Word. Привласнити йому ім’я – original.doc.

2.З диска D:\ на диск Е:\ скопіювати теку Parol. Від-

крити теку Parol/Maxcoder/, відкрити файл Maxcoder.exe.

46

3.За допомогою спеціального програмного засобу Maxcoder, який використовує симетричні методики шифрування даних, виконати кодування файла original.doc з використанням довільного ключа кодування. Результат кодування зберігати на диску Е:\ у файлі з ім’ям 11.mcdr.

4.Відкрити файл 11.mcdr за допомогою редактора Word та подивитися на його зміст. За допомогою вкладинки Свойства у контекстному меню файлів порівняти обсяги даних початкового файла (original.doc) і зашифрованого (11.mcdr).

5.За допомогою програми Maxcoder і довільного ключа кодування виконати зворотні дії по декодуванню даних, що знаходяться у файлі 11.mcdr. Результат декодування зберігати на диску Е:\ у файлі з ім’ям 11.doc. Відкрити цей файл у редакторі Word і продивитися структуру його змісту. Порівняти з файлом original.doc.

6.Відкрити теку Parol/SC/, відкрити файл sc.exe.

7.За допомогою програмного засобу SC (Signature Cryptographer), який також використовує симетричні методи шифрування даних, виконати кодування файла original.doc з використанням файла-ключа. В якості файла-ключа оберіть будь-який довільний файл, що розташований у теці Parol/SC/. Результат кодування буде автоматично збережений у файлі з ім’ям original.sc. Відкрити цей файл і продивитися його зміст.

8.З використанням програмного засобу SC виконати зворотні дії по декодуванню даних, що збережені у файлі original.sc. При декодуванні використовувати обраний раніше файл-ключ. Результат декодування буде автоматично збережено на диску Е:\ у файлі з ім’ям original.sc. Порівняйте його з файлом original.doc.

9.ВидалитиздискаЕ:\ усіфайлиокрімфайлаoriginal.doc.

10.Відкрити файл original.doc за допомогою редактора Word. Встановити пароль для відкриття файла за допомогою функцій редактора Word. В якості пароля обрати будь-яку комбінацію з трьох знаків. Набір знаків пароля виконувати тільки на англійський розкладці клавіатури (обрати EN). Підтвердити обраний пароль ще одним набором пароля у відповідному вікні введення.

11.Зберегти і закрити файл original.doc. Знову відкрити файл original.doc. Перевірте захист файла шляхом введення за-

47

здалегідь неправильного пароля. Введіть правильний пароль. Закрийте файл.

12.Відкрийте теку Parol/ao97pr/ і файл ao97pr.ехе (AdvancedOffice 97 PasswordRecovery).

13.У виборчому списку у вікні Файл MS Office оберіть файл original.doc, який вже захищений Вашим паролем.

14.Виконайте відкриття пароля за допомогою програми

ao97pr.

15.Ознайомтеся з протоколом роботи програми. Відзначте, скільки комбінацій паролів було перебрано і який час знадобився для декодування Вашого пароля.

16.Видаліть вся файли і папки з диска Е:\.

17.На диск Е:\ скопіювати будь-які файли у форматах

*.bmp, *.wav, *.txt (2 файли),*.htm. Одному з файлів формату *.txt привласнити ім’я secret.txt.

18.За допомогою програми FoxSecret скрито розташувати текстове повідомлення довільного змісту (наприклад – Прізвище Ім’я По батькові студента) у файлах формату *.bmp, *.wav, *.txt.

19.Продивіться у графічному редакторі файл *.bmp. Чи помітні зміни у зображенні після розташування текстового повідомлення у графічному файлі? Прослухати аудіофайл у форматі *.wav з текстовим повідомленням всередині. Чи помітні акустичні зміни в аудіосигналі? Подивіться на текст у докумен- ті-контейнері (*.txt) зі скритим текстовим повідомленням. Чи помітні зміни у документі-контейнері?

20.За допомогою програми FoxSecret відкрити та прочитати скрите текстове повідомлення у файлах мультимедійних форматів (*.bmp, *.wav, *.txt).

21.Видалити скрите текстове повідомлення з усіх му-

льтимедійних файлів (*.bmp, *.wav, *.txt).

22.За допомогою програми FoxSecret скрито розташувати текстовий файл з ім’ям secret.txt у файлах формату *.bmp, *.wav, *.txt, які представляють *.bmp – зображення, *.wav – звук, *.txt – документ.

23.Продивіться у графічному редакторі файл *.bmp. Чи помітні зміни у зображенні файла-контейнера після розташу-

48

вання у його середині текстового файла secret.txt? Прослухати аудіофайл у форматі *.wav з текстовим файлом secret.txt всередині. Чи помітні акустичні зміни в аудіосигналі? Подивіться на текст у документі-контейнері (*.txt) зі скритим текстовим файлом. Чи помітні зміни у документі-контейнері?

24.За допомогою програми FoxSecret вилучити з фай-

лів контейнерів (*.bmp, *.wav, *.txt) файл-секрет secret.txt та зберегти його на диск Е:\.

25.Видалити файл-секрет secret.txt з усіх файлів-кон- тейнерів. Видаліть всі файли і папки з диска Е:\.

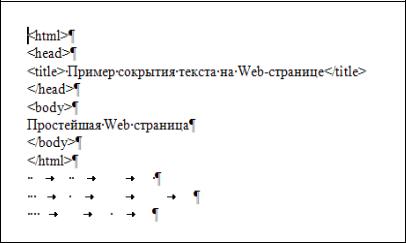

26.На диску Е:\ за допомогою мови HTML створити просту Web-сторінку наступного змісту за допомогою текстового редактора Блокнот:

<html>

<head>

<title> Пример сокрытия текста на Webстранице</title>

</head>

<body>

Простейшая Web-страница

</body>

</html>

Використати створену Web-сторінку в якості контейнера для таємного зберігання тексту. Розташувати слово “Щит” у закодованому вигляді наприкінці створеної Web-сторінки для скритного зберігання та передачі.

27.За допомогою програми PGP згенерувати пару ключів, яка буде належати Вам. Для ідентифікації автора використовувати своє прізвище.

28.Здійснити експорт відкритого ключа (*.asc) на диск Е:\ сусіднього комп’ютера.

29.Провести імпорт відкритого ключа (*.asc) на свою зв’язку відкритих ключів.

49

30.Створити файл з текстом на диску Е:\ за допомогою редактора Word. Привласнити йому ім’я, що відповідає номеру Вашого ПК. Підписати файл з текстом у відкритому режимі (без шифрування).

31.Прочитати дайджест електронного цифрового підпису (ЕЦП).

32.Ввести зміни в текст документа після підписання його ЕЦП і повторно відкрити дайджест підпису. Порівняти з попереднім станом.

33.Підписати і зашифрувати електронний документ для одержувача на сусідньому комп’ютері. Використовувати відповідні ключі.

34.Відправити по мережі зашифрований і підписаний електронний документ на диск Е:\ сусіднього комп’ютера.

35.Дешифрувати отриманий документ і прочитати дайджест ЕЦП відправника.

Ключі до виконання завдань

1.Виконати самостійно.

2.Виконати самостійно.

3.Обрати режим Зашифровка в полі Исходный файл,

обрати файл original.doc в полі Зашифрованный файл, встановити Е:\11.mcdr. В полі Ключ для обработки записати довільний ключ кодування, натиснути кнопку [СТАРТ].

4.Використовуючи контекстне меню файлів вкладинки Свойства визначити розмір файлів original.doc та 11.mcdr.

5.Обрати режим Расшифровка, в полі Исходный файл

обрати файл 11.mcdr. В полі Зашифрованный файл встановити Е:\11.doc, в полі Ключ для обработки записати довільний ключ кодування, який використовувався у п. 3, натиснути кнопку [СТАРТ]. Відкрити файли Е:\11.doc та original.doc за допомогою редактора Word і порівняти їх зміст.

6.Виконати самостійно.

7.У полі введення Введите имя файла, который хотите зашифровать или расшифровать за допомогою кнопки

[Обзор] обрати файл original.doc, в полі Введите имя файла-

50

ключа, который будет служить для расшифровки за допомо-

гою кнопки [Обзор] оберіть довільний файл (файл-ключ), який розташований у папці Parol/SC. В полі Введите имя файла, в

который будут записаны зашифрованные или расшифрованные данные автоматично буде встановлено ім’я файла original.sc. Натисніть кнопку [Зашифровать]. Відкрийте файл original.sc та подивіться на його зміст.

8.Для декодування файла original.sc необхідно: обрати файл original.sc в полі Введите имя файла, который хотите зашифровать или расшифровать за допомогою кнопки [Обзор]. В полі Введите имя файла-ключа, который будет служить для рас-

шифровки за допомогою кнопки [Обзор] оберіть (файл-ключ),

який обиравсяу п. 7. Вполі Введитеимя файла, вкоторый будут записаны зашифрованные или расшифрованные данные автомати-

чно буде встановлено ім’я файла original.sc. Натисніть кнопку [Расшифровать]. Відкрити файл original.sc та порівняти його зміст з файлом original.doc.

9.Виконати самостійно.

10.Відкрити файл original.doc за допомогою редактора Word. Встановлення пароля: перейти на англійську мову. Стрі-

чка меню редактора Word/Сервис/Параметры/Сохранение, об-

рати поле Пароль для открытия файла і ввести пароль з трьох символів англійською мовою (запам’ятати пароль). Підтвердити обраний пароль в полі Подтверждение пароля, зберегти та закрити файл original.doc.

11.Виконати самостійно.

12.Відкрийте теку та запустіть програму

Parol/ao97pr /ao97pr.ехе.

13.У вікні Файл MS Office обрати файл original.doc,

який захищений паролем, в полі Тип атаки обрати Прямой пе-

ребор, у полі Набор символов обрати Все, очистити поле На-

чать с і натиснути кнопку [Начать перебор] на панелі інструментів (синій трикутник).

14.Дочекатись завершення роботи програми.

15.Виконати самостійно.

16.Виконати самостійно.

17.Знайти і скопіювати на диск Е:\ файли у форматах

51

*.bmp, *.wav, *.txt (2 файла)*.htm. Одному з файлів формату

*.txt привласнити ім’я secret.txt. Записати розміри файлів без встановлених секретів.

18.Відкрити програму FoxSecret/Створити новий секрет (кнопка на панелі інструментів)/ У вікні Тип секрета обрати Текст і натиснути кнопку [Вперед]/ Обрати формат контейне-

ра: “Изображение”, “Звук”, “Документ”, натиснути кнопку

[Вперед]. Обрати на диску Е:\ файл формату (*.bmp, *.wav, *.txt). У вікні Параметры шифрования встановити перемикач в положення Пароль для симметричного шифрования, ввести і запам’ятати довільний пароль, що використовується при архівації секретного текстового повідомлення, кнопка [Вперед]. Набрати текст секретного повідомлення в окремому вікні. Зберегти поточний відкритий секрет (кнопка на панелі інструментів). Закрити програму FoxSecret.

19.Відкрити файли-контейнери (*.bmp, *.wav, *.txt), що містять таємні текстові повідомлення, у відповідних редакторах. Продивитися (*.bmp), прослухати (*.wav), прочитати (*.txt). Зробити оцінку якості зображення (*.bmp), звуку (*.wav),

тексту (*.txt).

20.За допомогою програми FoxSecret/Открыть существующий секрет – кнопка на панелі завдань. Обрати необхідний файл-контейнер (*.bmp, *.wav, *.txt). Ввести необхідний пароль доступу і натиснути кнопку [Вперед]. Прочитати в окремому вікні таємне повідомлення.

21.Відкрити на стрічці пункт меню Секрет, вибрати Удалить секрет. Видалити скрите текстове повідомлення з усіх мультимедійних файлів (*.bmp, *.wav, *.txt). Закрити програму

FoxSecret.

22.Відкрити програму FoxSecret/Створити новий секрет (кнопка на панелі інструментів). У вікні Тип секрета обрати Файл і натиснути кнопку [Вперед]. Обрати формат контейнера: “Изображение”, “Звук”, “Документ”, кнопка [Вперед]. На дис-

ку Е:\ обрати відповідний файл для контейнера у форматі

(*.bmp, *.wav, *.txt). У вікні Параметры шифрования встанови-

ти перемикач в положення Пароль для симметричного шифро-

вания, ввести і запам’ятати довільний пароль, кнопка [Вперед].

52

У вікні Выберите файл для размещения в секрете на диску Е:\

обрати файл з ім’ям secret.txt. Прочитати повідомлення про встановлення секрету у файл-контейнер. Закрити програму

FoxSecret.

23.Відкрити файл-контейнер (*.bmp, *.wav, *.txt), що містить секрет у вигляді файла secret.txt, у відповідному редакторі. Продивитися (*.bmp), прослухати (*.wav), прочитати (*.txt). Зробити оцінку якості зображення (*.bmp), звуку (*.wav), тексту (*.txt). Порівняти розміри файлів-контейнерів без вбудованих секретів і після стеганографічної обробки

24.За допомогою програми FoxSecret/Открыть существующий секрет (кнопка на панелі інструментів). У вікні Ука-

жите файл, содержащий секрет обрати необхідний файл-

контейнер (*.bmp, *.wav, *.txt). У вікні Открытие секрета вве-

діть необхідний пароль доступу, кнопка [Вперед]. В меню Файл оберіть команду Достать. У вікні Сохранить как на диск Е:\ [Ok]. Закрити програму FoxSecret.

25.За допомогою програми FoxSecret/Открыть существующий секрет (кнопка на панелі інструментів). У вікні Ука-

жите файл, содержащий секрет обрати файл, що містить сек-

рет. У вікні Открытие секрета введіть необхідний пароль доступу, натиснути кнопку [Вперед]. В меню Секрет оберіть команду Удалить секрет/Да. Закрити програму FoxSecret. Очистити диск Е:\.

26.Згідно з кодовою таблицею СР-1251 літерам слова “Щит” відповідають три числа 217, 232 і 242. У двійковій системі ці числа представлені наступним чином: 11011001, 11101000 і 11110010.

Устворену Web-сторінку нижче останнього тега потрібно ввести двійковий код літер. Одиниці (1) вводити за допомогою знака пробіл, число (0) вводитиза допомогою символа табуляції.

Відкрити створену Web-сторінку у браузері Internet Explorer. Перевірити, що введений код слова “Щит” не відображається у вікні браузері Internet Explorer. Розмістити HTML код Web-сторінки у редакторі MS Word і включити режим “Непечатаемые символы”. Наприкінці Web-сторінки буде розміщений код літер, що складають слово “Щит” у вигляді введених

53

символів пробілу та табуляції, які відповідають 1 та 0.

27. PGP (PrettyGoodPrivacy) – криптографічна (шифру-

вальна) програма з високим ступенем надійності, яка дозволяє користувачам обмінюватися інформацією в електронному вигляді в режимі повної конфіденційності. PGP – одна з найбільш популярних і надійних програм для захисту інформації методами криптографії, що використовує найстійкіші алгоритми шифрування з відкритим і закритим ключами.

Головна перевага цієї програми полягає в тому, що в ній використовуються несиметричні методи кодування інформації, і користувачам немає необхідності передавати один одному таємні (закриті) ключі, як у випадку з використанням симетричних методів кодування даних.

Принцип публічної криптографії при обміні відкритими (публічними) ключами забезпечує захист від несанкціонованого доступу будь-яких третіх осіб до закритих повідомлень. У PGP застосовується принцип використання двох взаємозв’язаних ключів: відкритого і закритого. До закритого ключа маєте доступ тільки Ви, а свій відкритий ключ поширюєте серед своїх кореспондентів.

Головна властивість технології PGP – дозволяє шифру-

54

вати і підписувати електронні документи.

Генерація ключа. Щоб згенерувати нову ключову пару, необхідно чітко і правильно виконувати всі вимоги, які рекоме-

ндовані Мастером построения (генерации) ключей (значок про-

грами PGP на панелі завдань робочого столу “КлючиPGP”, рядок меню програми PGP Ключи/Создать ключ). Після виконання необхідних операцій у вікні ключів (вікно менеджера) з’явиться новий запис під Вашим ім’ям і вказівкою атрибутів і параметрів пари ключів. Вікно менеджера PGPkeys містить список всіх ключових пар і чужих відкритих ключів, доданих Вами на зв’язку. У верхній частині вікна розташована панель інструментів, призначена для виконання найбільш частих завдань, і рядок меню, що надає доступ до додаткових функцій. Щоб відкрити менеджер PGPkeys натисніть ікону PGP на панелі завдань робочого столу – Ключі PGP (PGP tray ( )/ PGP keys).

Більшість операцій з ключами може бути виконана чотирма різними способами:

через ікони в панелі інструментів;

через меню у верхній частині вікна;

через контекстне меню при натисненні правою кнопкою на обраний ключ або складові його елементів;

за допомогою гарячих клавіш PGPkeys (вони відображені навпроти відповідних функцій в меню у верхній частині вікна).

Всі ці способи абсолютно рівноправні. Вікно PGPkeys може відображати наступні параметри ключів: імена (Keys), достовірність (Validity), розмір (Size), ідентифікаційний номер (KeyID), рівень довіри (Trust), дату створення (CreationDate), дату закінчення дії (ExpirationDate), наявність додаткових ключів розшифрування (ADK), опис (Description). Також в меню View можна включити або виключити панель інструментів (Toolbar) і властивості підключеної смарт-карти (Smart Card Properties).

28.Експорт відкритого ключа із зв’язки у файл. Щоб зберегти ключ у вигляді окремого файла:

1.У вікні PGPkeys виділіть ключ, який хочете експортувати. Можете експортувати відразу групу ключів, виділивши

55

ті, які потрібно.

2. У рядку меню натисніть Keys (Ключі/Export (Екс-

порт).

3. Вкажіть ім’я файла і каталог, де хочете його зберегти (через мережне оточення – заданий комп’ютер).

29. Імпорт відкритого ключа з файла на зв’язку. Щоб імпортувати ключ з файла:

1.У рядку меню PGPkeys натисніть Keys (Ключі/Import

(Імпорт).

2.У меню Тип файла (FileTypes) виберіть тип файла, що імпортується. Це може бути txt або asc для текстового матеріалу ключа PGP. Вкажіть файл, що імпортується, і натисніть кнопку Відкрити (Open).

3.У віконці Select/keys відзначте ті ключі з вибраного файла, які хочете імпортувати, і натисніть Import.

Ключі будуть приєднані до Ваших зв’язок. Отриманий по мережі відкритий ключ *.asc можна ім-

портувати на зв’язку відкритих ключів подвійним клацанням лівою клавішею миші. Вибрати необхідний ключ (якщо їх декілька) і натиснути кнопку [Імпорт] у вікні ключа.

Видалення ключів, підписів і сертифікатів

Іноді буває потрібно видалити із зв’язки непотрібний ключ, підпис, що його підтверджує, або сертифікат. Видалення ключа із зв’язки необоротно.

Щоб видалити ключ, сертифікат або підпис із зв’язки:

1.УвікніPGPkeys виділітьоб’єкт, якийхочетевидалити.

2.У рядку меню натисніть [Edit/Delete] або натисніть кнопку [Delete the select editem] ( ) в панелі інструментів.

3.На прохання підтвердити видалення натисніть [Yes].

30.Цифровий підпис у відкритому режимі.

Для створення електронного цифрового підпису (ЕЦП)

без шифрування електронного документа (ЕД) необхідно виконати наступні операції:

викликати контекстне меню того файла, який містить документ;

вибрати команду PGP;

56

вибрати команду Sign;

вибрати своє ім’я в полі Signing key;

у полі Пароль закрытого ключа ввести код доступу до закритого ключа.

За адресою підписаного файла з’явиться додатковий файл з оригінальним ім’ям документа і розширенням (*.doc.sig).

31.Прочитати дайджест ЕЦП.

При відкритті даного файла з’явиться дайджест цифрового підпису з параметрами ключа і атрибутами особи, яка підписала.

32.Виконання шостого завдання базується на попе-

редніх діях.

33.Цифровий підпис у закритому режимі.

Для створення електронного цифрового підпису (ЕЦП) з шифруванням електронного документа (ЕД) необхідно виконати наступні операції:

викликати контекстне меню того файла, що містить

документ;

вибрати команду PGP;

вибрати команду Encrypt&Sign;

у вікні Выбор ключа необхідно подвійним клацанням лівої клавіші миші вибрати відкритий ключ Вашого одержувача і таким же чином вибрати свій закритий ключ. При цьому вибрані ключі перемістяться в нижнє поле введення;

натиснути кнопку [ОК];

вибрати своє ім’я в полі Signingkey;

у полі Пароль закрытого ключа ввести код доступу до закритого ключа.

За адресою підписаного файла з’явиться додатковий файл з оригінальним ім’ям документа і розширенням (*.doc.pgp).

34. Восьме завдання виконується за допомогою ком- п’ютерної локальної мережі через системну папку Сетевое окружение.

35. Відкриття електронного документа в закритому ре-

жимі.

Одержувач зашифрованого документа повинен подвій-

57

ним клацанням лівої клавіші миші відкрити цей файл і в нижньому полі введення ввести пароль доступу до свого закритого ключа. При цьому відбудеться дешифрування повідомлення, а відкритий ключ відправника прочитає дайджест цифрового підпису автора. У результаті забезпечується захист документа, ідентифікація особи автора ЕЦП і автентичність електронного документа.

Матеріал для роздумів і осмислення

1.Які ключі використовують при кодуванні та декодуванні в симетричних системах шифрування?

2.Чим відрізняються довільний ключ від файла-ключа при кодуванні даних у симетричних системах шифрування?

3.Чи можна встановити ключ-пароль на відкриття файла засобами редактора?

4.Які методи застосовують для декодування пароля доступу до файла?

5.Чи є ключ-пароль гарантованим засобом для захисту даних від несанкціонованого доступу?

6.Яким чином можна підвищити ступінь криптозахисту при виборі пароля?

7.Чи можна застосовувати паролі, які мають змістовну

складову?

8.Чим принципово відрізняються методи захисту даних при симетричному кодуванні і методи з використанням ключа-пароля для доступу до даних?

9.Що таке файл-контейнер?

10.Що таке секрет (таємне повідомлення)?

11.Які формати даних найбільш придатні для використання в ролі файлів-контейнерів?

12.Що може виступати у ролі таємного повідомлення або виступати в якості файла-секрету, який додається до файлаконтейнера?

13.Чи можна редагувати файл-контейнер після додавання до нього секрету?

14.Чи є різниця у відображенні файла-контейнера до і

58

після додавання секрету?

15.Що повинні мати користувачі для таємної передачі повідомлень (файлів) з застосуванням методів стеганографії?

16.Куди додаються таємні повідомлення (секрети) при застосуванні файлів-контейнерів, якщо вони є:

графічними файлами;файлами аудіоформатів;

електронними документами?

17.Яким чином можна виявити присутність таємного повідомлення або файла-секрету у файлі-контейнері мультимедійного формату?

18.Чи можливо за допомогою відкритого ключа реконструювати (створити) код, який відповідає закритому ключу, якщо використовувати сам відкритий ключ та безліч електронних документів з ЕЦП (курс лекцій по дисципліні “Правова інформація та комп’ютерні технології в юридичній діяльності”)?

19.В яких офіційних документах не можна використовувати ЕЦП згідно з вітчизняним законодавством (Закон України “Про електронний цифровий підпис” № 852-IV від 22 травня

2003 р.)?

20.Навіщо потрібна процедура реєстрації відкритого ключа в центрі сертифікації (Закон України “Про електронний цифровий підпис” № 852-IV від 22 травня 2003 р., Закон України “Про електронний документ та електронний документообіг”

№851-IV від 22 травня 2003 р.)?

21.Чим принципово відрізняються методи симетричного і несиметричного кодування з точки зору їх криптостійкості (курс лекцій по дисципліні “Правова інформація та комп’ю- терні технології в юридичній діяльності”)?

59