- •Определение выполняемых процессов

- •Изучение процессов, потоков, дескрипторов и реестра Windows

- •Часть 1: Изучение процессов

- •Переходим в папку SysinternalsSuite, содержащую извлеченные файлы.

- •Часть 2: Изучение потоков и дескрипторов

- •Часть 3: Изучение реестра Windows

- •Создание учетных записей пользователя Часть 1: Создание новой локальной учетной записи пользователя

- •Часть 2: Просмотр свойств учетной записи пользователя

- •Часть 3: Изменение локальных учетных записей пользователей

- •Вопросы для повторения

- •Использование Windows PowerShell

- •Вопросы для повторения

- •Диспетчер задач Windows Часть 1: Работа на вкладке Processes

- •Часть 2: Работа на вкладке Services (Службы)

- •Часть 3: Работа на вкладке Perfomance (Быстродейсвие)

- •Вопросы для повторения

- •Мониторинг системных ресурсв в Windows и управление ими

- •Часть 1: Запуск и остановка службы Routing and Remote Access

- •Часть 2: Работа со служебной программой Computer Managment

- •Часть 3: Настройка компонента «Администрирование»

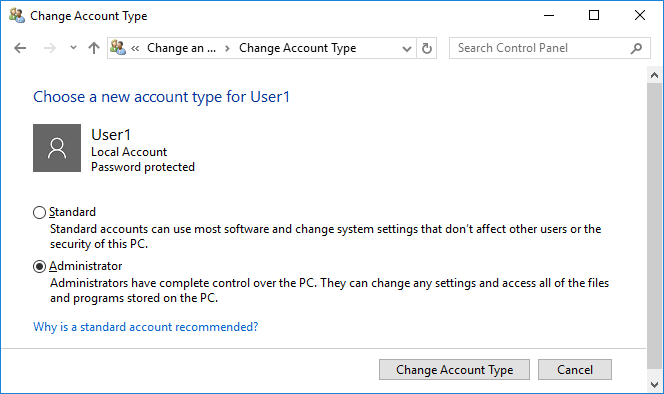

Часть 3: Изменение локальных учетных записей пользователей

Шаг 1: Изменение типа учетной записи

Переходим в Control Panel (Панель управления) и выбираем User Accounts (Учетные записи пользователей). Щелкаем Управление другой учетной записью. Выбираем User1.

В окне Change an Account (Изменение учетной записи) Щелкаем учетную запись User1. Щелкаем Изменение типа учетной записи.

Выбираем переключатель Administrator (Администратор). Щелкаем Изменить тип учетной записи.

Теперь пользователь User1 имеет права администратора.

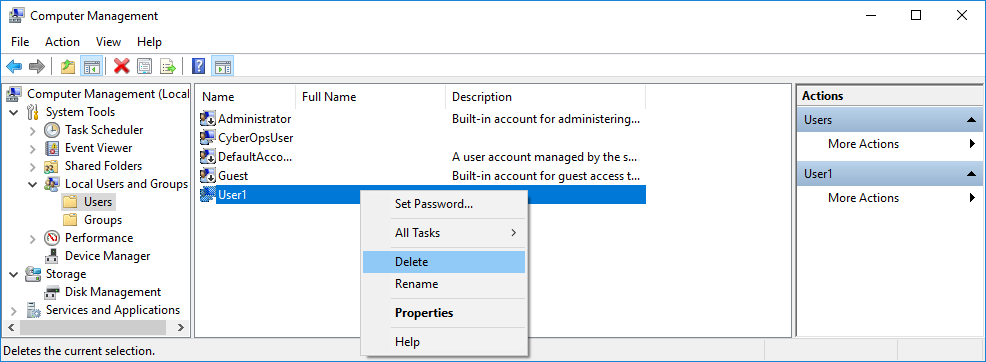

Переходим в Control Panel (Панель управления) > Administrative Tools (Администрирование) > Computer Management (Управление компьютером). Щелкаем Local Users and Groups (Локальные пользователи и группы) > Users (Пользователи).

Щелкаем правой кнопкой мыши User1 и выбираем Properties (Свойства). Открываем вкладку Member Of (Членство в группах).

Каким группам принадлежит пользователь User1? - Пользователи и Админ

Выбираем Administrators (Администраторы) и Нажимаем Remove (Удалить), чтобы удалить User1 из группы администраторов. Для продолжения Нажимаем ОК.

Шаг 2: Удаление учетной записи

Для того чтобы удалить учетную запись, Щелкаем правой кнопкой мыши пользователя User1 и выбираем Delete (Удалить).

Нажимаем OK, чтобы подтвердить удаление. Есть ли другой способ удалить учетную запись пользователя? - Через управление учетными записями

Вопросы для повторения

Почему важно защитить все учетные записи надежными паролями?

Не дать посторонним людям к информации на компьютере

Почему следует создавать учетную запись с правами обычного пользователя?

Чтоб обычный пользователь не могу менять важные фалы или папки. Если хакер сможет зайти под в учетную запись пользователя без прав администратора, у него не будет доступ к важным фалам

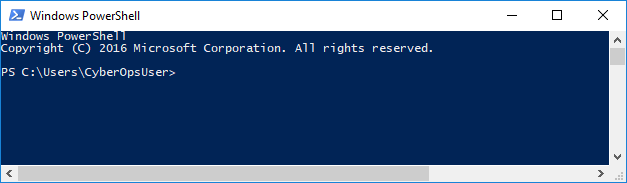

Использование Windows PowerShell

Цель

Изучить некоторые функции PowerShell

Шаг 1: Открываем консоль PowerShell

Щелкаем Пуск. Находим и выбираем powershell.

Щелкаем Пуск. Находим и выбираем Command Prompt (Командная строка).

Шаг 2: Изучение команд командной строки и PowerShell

Введите dir в командной строке в обоих окнах. Что выводят эти команды dir? - Содержимое папок, аналог команды ls в линуксеПопробуйте выполнить еще одну команду, используемую в командной строке, например ping, cd или ipconfig.

Каковы результаты? - Все команды выполняются

Шаг 3: Изучение командлетов

Командлеты (команды PowerShell) создаются в формате команда-объект. Для того чтобы найти команду PowerShell для вывода списка подкаталогов и файлов в каталоге, ведите Get-Alias dir в командной строке PowerShell. PS C:\Users\CyberOpsUser> Get-Alias dir

CommandTypeNameVersionSource

----------------------------

Aliasdir -> Get-ChildItem

Что представляет собой команда PowerShell dir? - Вычисляет количество файлов и каталогов, общую длину файлов и приводит эти показатели в конце своих выходных данных.

Закрываем окно командной строки.

Шаг 4: Изучение команд netstat с помощью PowerShell

В командной строке PowerShell введите netstat -h, чтобы вывести параметры, доступные для команды netstat. PS C:\Users\CyberOpsUser> netstat –h. Отображает статистику по протоколам и текущие подключения к сети TCP/IP.

NETSTAT [-a] [-b] [-e] [-f] [-n] [-o] [-p proto] [-r] [-s] [-x] [-t] [interval]

-a Отображает все подключения и прослушиваемые порты.

-b Отображает исполняемый файл в задачах, выполняемых в создании каждого соединения или прослушивания портов. В некоторых случаях известные исполняемые модули включают несколько независимых компонентов, и в этом случае отображаются все компоненты, участвующие в создании и прослушивании отображаемого порта. В этом случае имя исполняемого модуля указывается в квадратных скобках снизу, сверху компонент, к которому они обращаются, и так далее вплоть до TCP/IP. Обратите внимание, что этот вариант команды может потребовать некоторого времени и завершится ошибкой, если у вас нет достаточных разрешений.

<некоторые выходные данные пропущены>

Для того чтобы вывести таблицу маршрутизации с активных маршрутов, введите netstat - r в командной строке.

PS C:\Users\CyberOpsUser> netstat –r

Interface List

3...08 00 27 a0 c3 53 ......Intel(R) PRO/1000 MT Desktop Adapter

10...08 00 27 26 c1 78 ......Intel(R) PRO/1000 MT Desktop Adapter #2

1...........................Software Loopback Interface 1

таблица маршрутизации IPv4

Active Routes:

Network Destination Netmask Gateway Interface Metric

0.0.0.0 0.0.0.0 192.168.1.1 192.168.1.5 25

127.0.0.0 255.0.0.0 On-link 127.0.0.1 331

127.0.0.1 255.255.255.255 On-link 127.0.0.1 331

127.255.255.255 255.255.255.255 On-link 127.0.0.1 331

169.254.0.0 255.255.0.0 On-link 169.254.181.151 281

169.254.181.151 255.255.255.255 On-link 169.254.181.151 281

169.254.255.255 255.255.255.255 On-link 169.254.181.151 281

192.168.1.0 255.255.255.0 On-link 192.168.1.5 281

192.168.1.5 255.255.255.255 On-link 192.168.1.5 281

192.168.1.255 255.255.255.255 On-link 192.168.1.5 281

224.0.0.0 240.0.0.0 On-link 127.0.0.1 331

224.0.0.0 240.0.0.0 On-link 192.168.1.5 281

224.0.0.0 240.0.0.0 On-link 169.254.181.151 281

255.255.255.255 255.255.255.255 On-link 127.0.0.1 331

255.255.255.255 255.255.255.255 On-link 192.168.1.5 281

255.255.255.255 255.255.255.255 On-link 169.254.181.151 281

Persistent Routes:

None

таблица маршрутизации IPv6

Active Routes:

If Metric Network Destination Gateway

1 331 ::1/128 On-link

3 281 fe80::/64 On-link

10 281 fe80::/64 On-link

10 281 fe80::408b:14a4:7b64:b597/128

On-link

3 281 fe80::dd67:9e98:9ce0:51e/128

On-link

1 331 ff00::/8 On-link

3 281 ff00::/8 On-link

10 281 ff00::/8 On-link

Persistent Routes:

None

Что такое шлюз IPv4? - Шлюз по умолчанию

Открываем и запустите второй PowerShell с повышенными правами. Щелкаем Пуск. Находим PowerShell, Щелкаем правой кнопкой мыши Windows PowerShell и выбираем Run as administrator (Запуск от имени администратора). Нажимаем кнопку Yes (Да), чтобы разрешить этому приложению вносить изменения на вашем устройстве.

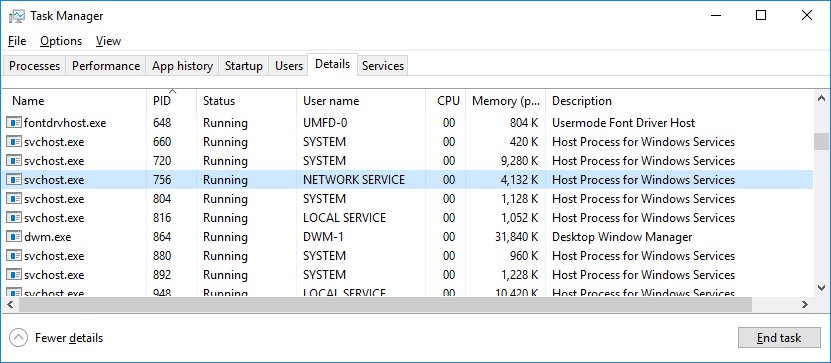

Команда netstat может также показать процессы, связанные с активными подключениями TCP. Введите в командной строке netstat -abno.

PS C:\Windows\system32> netstat –abno

Активные соединения

Proto Local Address Foreign Address State PID

TCP 0.0.0.0:135 0.0.0.0:0 LISTENING 756

RpcSs

[svchost.exe]

TCP 0.0.0.0:445 0.0.0.0:0 LISTENING 4

Can not obtain ownership information

TCP 0.0.0.0:49664 0.0.0.0:0 LISTENING 444

Can not obtain ownership information

TCP 0.0.0.0:49665 0.0.0.0:0 LISTENING 440

Расписание

[svchost.exe]

TCP 0.0.0.0:49666 0.0.0.0:0 LISTENING 304

EventLog

[svchost.exe]

TCP 0.0.0.0:49667 0.0.0.0:0 LISTENING 1856

[spoolsv.exe]

TCP 0.0.0.0:49668 0.0.0.0:0 LISTENING 544

<некоторые выходные данные пропущены>

Открываем диспетчер задач. Переходим на вкладку Details (Сведения). Щелкаем заголовок столбца PID, чтобы упорядочить список по PID.

Выбираем один из PID в результатах выполнения команды netstat -abno.

Находим выбранный PID в диспетчере задач. Щелкаем правой кнопкой мыши PID в диспетчере задач, чтобы открыть диалоговое окно Properties (Свойства), где содержится дополнительная информация.

Какую информацию можно получить на вкладке Details (Сведения) и в диалоговом окне Properties (Свойства) для выбранного PID? - Имя, Ид процесса, описание, состояние, группа

Шаг 5: Очистите корзину с помощью PowerShell.

Команды PowerShell способны упростить управление большой компьютерной сетью. Например, если нужно развернуть новое решение обеспечения безопасности на всех серверах в сети, то можно воспользоваться командой PowerShell или сценарием, чтобы осуществить развертывание и убедиться, что службы запущены. С помощью команд PowerShell можно также упростить выполнение действий, которые в графическом интерфейсе Windows выполняются в несколько шагов.

Открываем корзину. Убеждаемся, что в ней содержатся только те элементы, которые точно могут быть удалены с компьютера без возможности восстановления. Если это не так, восстановите нужные файлы.

Если в корзине нет ни одного файла, создайте несколько файлов, например текстовых файлов с помощью Блокнота, и переместите их в корзину.

В командной строке консоли PowerShell введите clear-recyclebin.

PS C:\Users\CyberOpsUser> clear-recyclebin

Подтвердить

Действительно выполнить данное действие?

Выполнение операции Clear-RecycleBin для цели All of the contents of the Recycle Bin (Все содержимое корзины).

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): y

Что произошло с файлами в корзине? – Они удалились