- •Информационная безопасность

- •Отправитель и получатель

- •Сообщения и шифрование

- •Проверка подлинности, целостность и неотрицание авторства

- •Алгоритмы и ключи

- •Симметричные алгоритмы

- •Алгоритмы с открытым ключом

- •Криптоанализ

- •Безопасность алгоритмов

- •Стеганография

- •Подстановочные и перестановочные шифры

- •Подстановочные шифры

- •Перестановочные шифры

- •Простое xor

- •Одноразовые блокноты

- •Ipklpsfhgq

- •Элементы протоколов

- •Смысл протоколов

- •Персонажи

- •Протоколы с посредником

- •Арбитражные протоколы

- •Самодостаточные протоколы

- •Попытки вскрытия протоколов

- •Передача информации с использованием симметричной криптографии

- •Однонаправленные функции

- •Однонаправленные хэш-функции

- •Коды проверки подлинности сообщения

- •Передача информации с использованием криптографии с открытыми ключами

- •Смешанные криптосистемы

- •Головоломки Меркла

- •Цифровые подписи

- •Подпись документа с помощью симметричных криптосистем и посредника

- •Деревья цифровых подписей

- •Подпись документа с помощью криптографии с открытыми ключами

- •Подпись документа и метки времени

- •Подпись документа с помощью криптографии с открытыми ключами и однонаправленных хэш-функций

- •Алгоритмы и терминология

- •Несколько подписей

- •Невозможность отказаться от цифровой подписи

- •Использование цифровых подписей

- •Цифровые подписи и шифрование

- •Возвращение сообщения при приеме

- •Обнаружение вскрытия, основанного на возвращении сообщения

- •Вскрытия криптографии с открытыми ключами

- •Генерация случайных и псевдослучайных последовательностей

- •Псевдослучайные последовательности

- •Криптографически безопасные псевдослучайные последовательности

- •Настоящие случайные последовательности

- •Типы алгоритмов и криптографические режимы

- •Режим электронной шифровальной книги

- •Набивка

- •Повтор блока

- •Режим сцепления блоков шифра.

- •Потоковые шифры

- •Устройство генератора потока ключей.

- •Идентификация и авторизация

- •Аутентификация

- •Парольная аутентификация

- •Электронные смарт-карты

- •Использование других уникальных предметов

- •Методы биометрической аутентификации

- •Идентификация по отпечаткам пальцев

- •Идентификация по Сетчатке и радужной оболочке глаза

- •Голосовая идентификация

- •Распознавание по форме лица, руки или ладони

- •Распознавание по рукописному почерку.

- •Клавиатурный почерк

- •Задачи аудита

- •Применяемые методики

- •Результаты аудита

- •Классификация угроз Digital Security (Digital Security Classification of Threats)

- •Технологические угрозы информационной безопасности

- •Организационные угрозы информационной безопасности

- •Социальная инженерия

- •Компьютерные вирусы

- •Файловые вирусы

- •«Троянские кони» («трояны»)

- •Сетевые черви

- •Загрузочные вирусы

- •Мобильные («встроенные») вирусы

- •Полиморфизм вирусов

- •Противодействие вирусам

- •Места наиболее вероятного внедрения вирусов

Информационная безопасность

(методическое пособие)

Оглавление

Информационная безопасность 1

(методическое пособие) 1

Оглавление 2

Криптография 3

Идентификация и авторизация 36

Аудит 44

Социальная инженерия 47

Компьютерные вирусы 49

Противодействие вирусам 52

Криптография

Введение

Криптография бывает двух типов: криптография, которая помешает читать ваши файлы вашей младшей сестре, и криптография, которая помешает читать ваши файлы дядям из правительства.

Если я беру письмо, кладу его в сейф где-нибудь в Нью-Йорке, затем велю Вам прочитать это письмо, то это не безопасность. Это непонятно что. С другой стороны, если я беру письмо и кладу его в сейф, затем передаю этот сейф Вам вместе с детальным описанием, передаю также сотню подобных сейфов с их комбинациями, чтобы Вы и лучшие "медвежатники" мира могли изучить систему замков, а вы все равно не сможете открыть сейф и прочитать письмо – вот это и есть безопасность.

В течение многих лет этот тип криптографии использовался исключительно в военных целях. Федеральное агенство правительственной связи и информации (ФАПСИ, ныне ФСО и иже сними) и его аналоги в США, Англии, Франции, Израиле и прочих странах тратили миллиарды долларов на очень серьезную игру в обеспечение безопасности собственных линий связи, одновременно пытаясь взломать все о с-тальные. Отдельные личности, обладающие значительно меньшими средствами и опытом, были беспомощны защитить свои секреты от правительств.

В течение последних 20 лет значительно вырос объем открытых академических исследований. Со времен Второй мировой войны компьютерная криптография во всем мире применялась исключительно в военной области. Сегодня искусство компьютерной криптографии вырвалось из стен военных ведомств. Непрофессионалы получили возможность средства, позволяющие им обезопасить себя от могущественнейших противников, средства, обеспечивающие защиту от военных ведомств.

А нужна ли обычному человеку такая криптография? Да. Люди могут планировать политическую кампанию, обсуждать налоги, вести незаконные действия. Они могут разрабатывать новые изделия, обсуждать рыночную политику или планировать захват конкурирующей фирмы. Они могут жить в стране, которая не соблюдает запрета на вторжение в личную жизнь своих граждан. Они могут делать что-либо, что не кажется им незаконным, хотя таковым и является. По многим причинам данные и линии связи должны быть личными, тайными и закрытыми от постороннего доступа.

Отправитель и получатель

Предположим, что отправитель хочет послать сообщение получателю. Более того, этот отправитель хочет послать свое сообщение безопасно: он хочет быть уверен, что перехвативший это сообщение не сможет его прочесть.

Сообщения и шифрование

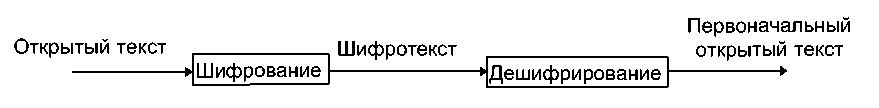

Само сообщение называется открытым текстом. Изменение вида сообщения так, чтобы спрятать его суть называется шифрованием. Шифрованное сообщение называется шифротекстом. Процесс преобразования шифротекста в открытый текст называется дешифрированием.

(Если вы хотите следовать стандарту ISO 7498-2, то в английских текстах используйте термины "enchipher" вместо " encrypt" ("зашифровывать") и "dechipher" вместо "decrypt" ("дешифровывать")).

Искусство и наука безопасных сообщений, называемая криптографией, воплощается в жизнь криптографами. Криптоаналитиками называются те, кто постоянно используют криптоанализ, искусство и науку взламывать шифротекст, то есть, раскрывать, что находится под маской. Отрасль математики, охватывающая криптографию и криптоанализ, называется криптологией, а люди, которые ей занимаются, - криптологами. Современным криптологам приходится неплохо знать математику .

Обозначим открытый текст как М (отmessage, сообщение), илиР (отplaintext, открытый текст). Это может быть поток битов, текстовый файл, битовое изображение, оцифрованный звук, цифровое видеоизображение... Для компьютераМ – это просто двоичные данные. (Во всех следующих главах этой книги рассматриваются только двоичные данные и компьютерная криптография.) Открытый текст может быть создан для хранения или передачи. В любом случае,М – это сообщение, которое должно быть зашифровано.

Обозначим шифротекст как С (отciphertext). Это тоже двоичные данные, иногда того же размера, что иМ, иногда больше. (Если шифрование сопровождается сжатием,С может быть меньше чемМ. Однако, само шифрование не обеспечивает сжатие информации.) Функция шифрованияЕ действует наМ, создаваяС. Или, в математической записи:

Е(М) = С

В обратном процессе функция дешифрирования Dдействует на С, восстанавливая М:

D(C) = М

Поскольку смыслом шифрования и последующего дешифрирования сообщения является восстановление первоначального открытого текста, должно выполняться следующее равенство:

D(E(M)) = М