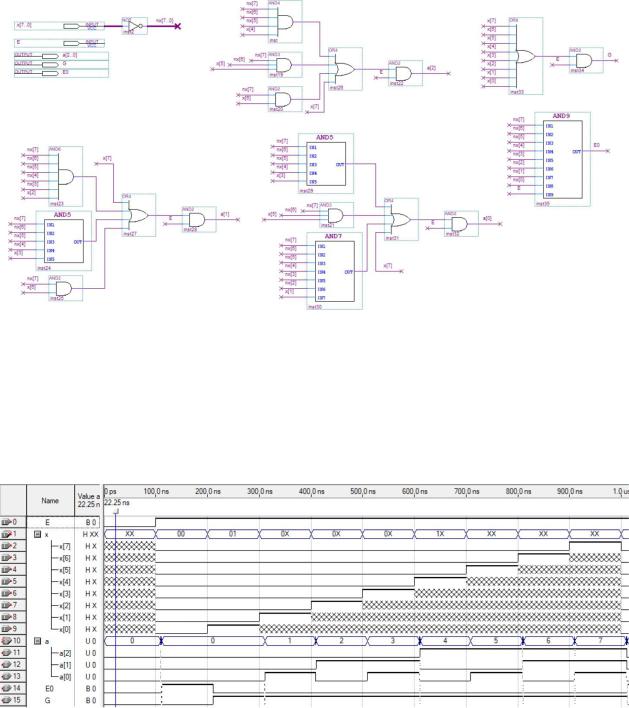

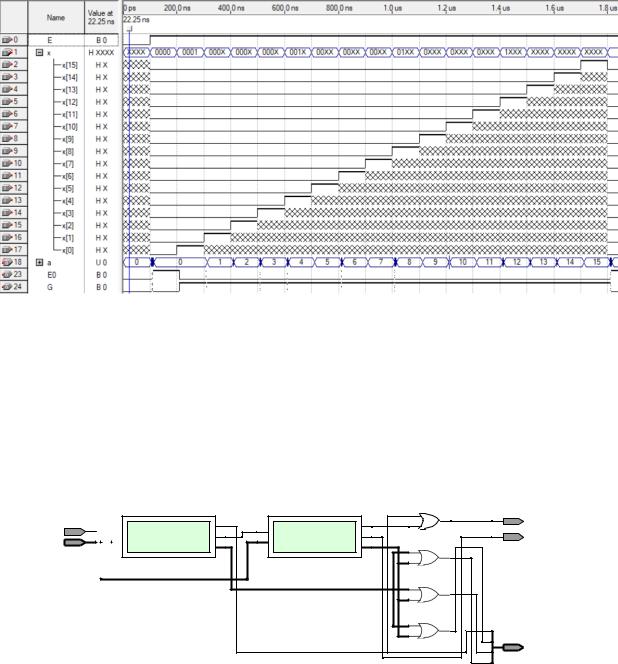

Ниже на рисунках 2.1-2.3 изображены схема и моделирование приоритетного шифратора 8-3. На рисунках 2.4-2.6 код, моделирование и RTL-

схема.

Рисунок 2.1 – Функциональная схема приоритетного шифратора 8-3.

Рисунок 2.2 – Моделирование схемы приоритетного шифратора 8-3.

11

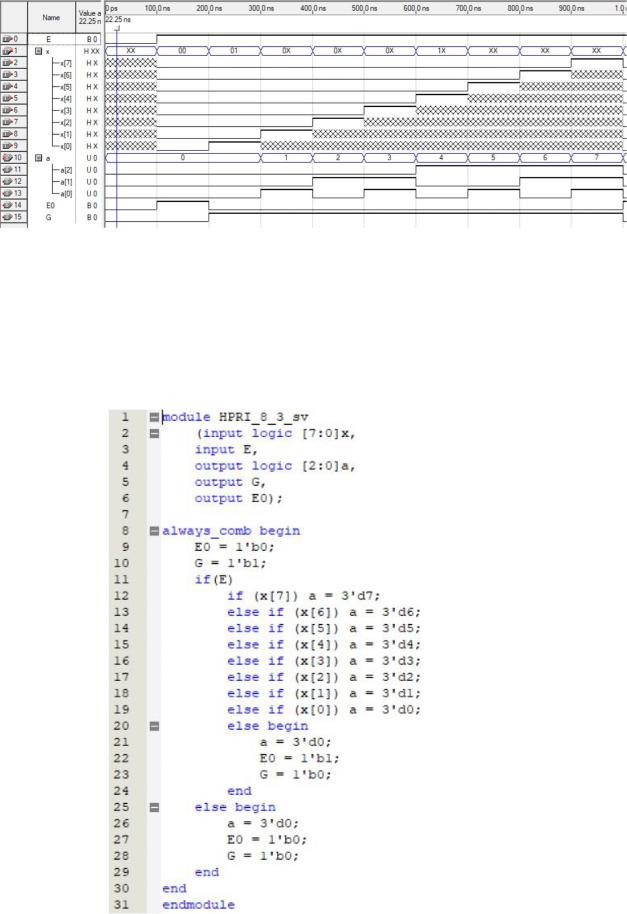

Рисунок 2.3 – Функциональный режим моделирования приоритетного

шифратора 8-3.

Рисунок 2.4 – Код приоритетного шифратора 8-3 на SystemVerilog. 12

Рисунок 2.5 – Моделирование кода приоритетного шифратора 8-3.

|

|

|

a~[2..1] |

|

|

|

|

|

|

|

|

|

|

|

|

a~[4..3] |

a~[7..5] |

|

|

|

|

|

|

|

SEL |

|

|

|

|

|

|

|

|

0 |

|

|

|

|

|

a~[10..8] |

|

a~[16..14] |

|

|

|

|

|

|

SEL |

|

|

a~[13..11] |

||

0 |

1 |

|

DATAA |

|

SEL |

|

|

|

||

|

|

|

|

OUT0 |

DATAA |

|

|

|

|

|

x[7..0] |

a~0 |

|

|

|

OUT0 |

DATAB |

3' h3 -- |

DATAB |

|

OUT0 |

2' h3 -- |

DATAB |

2' h0 -- |

3' h5 -- |

|

||||||

|

DATAB |

DATAA |

|

SEL |

SEL |

|

||||

|

|

|

|

|

|

OUT0 |

|

DATAA |

|

|

|

|

|

|

|

|

|

|

OUT0 |

DATAA |

|

|

|

|

|

|

|

|

|

3' h7 -- |

DATAB |

|

|

|

|

MUX21 |

|

MUX21 |

|

|

|

|

|

|

|

|

|

|

|

MUX21 |

|

MUX21 |

|

|

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

0 |

|

|

|

|

|

|

|

1 |

1 |

|

|

|

0 |

|

|

|

|

|

|

|

1 |

1 |

|

|

0 |

|

|

|

|

|

G~0 |

|

|

1 |

1 |

|

|

|

|

|

|

|

G~1 |

|

1 |

1 |

|

|

|

|

|

|

|

|

|

G~2 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

0 |

|

|

|

|

|

|

|

0 |

1 |

|

|

|

0 |

|

|

|

|

|

|

|

0 |

1 |

|

|

|

|

|

|

|

|

E0~0 |

|

E0~1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

E |

|

|

|

|

|

|

|

|

|

|

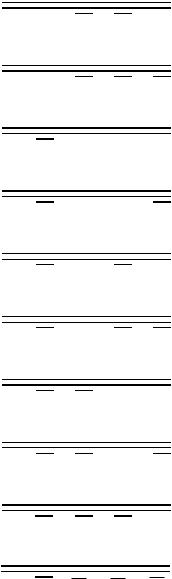

Рисунок 2.6 – RTL-схема кода приоритетного шифратора 8-3.

13

Таблица 2.2 – Таблица истинности для приоритетного шифратора 16-4.

|

|

|

|

|

|

|

Вход |

|

|

|

|

|

|

|

|

|

|

|

Выходы |

|

|||||

|

|

|

|

|

|

|

|

ы |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

|

|

|

|

Y |

|

|

|

|||

E |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

G |

|

|

15 |

1 |

1 |

1 |

1 |

10 |

|

9 |

|

8 |

7 |

6 |

5 |

4 |

3 |

2 |

1 |

0 |

3 |

2 |

1 |

0 |

||||

|

|

4 |

3 |

2 |

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

0 |

0 |

0 |

0 |

1 |

|

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

x |

0 |

0 |

0 |

1 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

0 |

0 |

0 |

1 |

x |

x |

0 |

0 |

1 |

0 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

0 |

0 |

1 |

x |

x |

x |

0 |

0 |

1 |

1 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

0 |

1 |

x |

x |

x |

x |

0 |

1 |

0 |

0 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

0 |

1 |

x |

x |

x |

x |

x |

0 |

1 |

0 |

1 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

0 |

1 |

x |

x |

x |

x |

x |

x |

0 |

1 |

1 |

0 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

0 |

1 |

x |

x |

x |

x |

x |

x |

x |

0 |

1 |

1 |

1 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

|

1 |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

0 |

0 |

0 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

1 |

|

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

0 |

0 |

1 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

1 |

0 |

0 |

0 |

0 |

0 |

1 |

|

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

0 |

1 |

0 |

1 |

0 |

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

1 |

0 |

0 |

0 |

0 |

1 |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

0 |

1 |

1 |

1 |

0 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

1 |

0 |

0 |

0 |

1 |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

1 |

0 |

0 |

1 |

0 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

1 |

0 |

0 |

1 |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

1 |

0 |

1 |

1 |

0 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

1 |

0 |

1 |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

1 |

1 |

0 |

1 |

0 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

1 |

1 |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

1 |

1 |

1 |

1 |

1 |

0 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

0 |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

x |

0 |

0 |

0 |

0 |

0 |

0 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

14

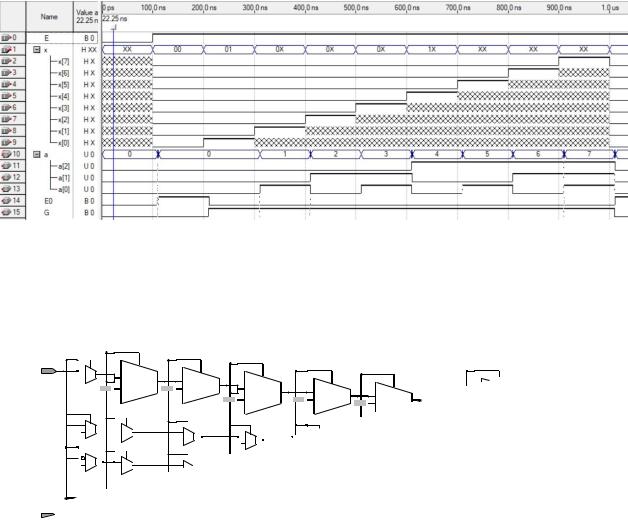

Ниже на рисунках 2.7-2.9 изображены схема и моделирование приоритетного шифратора 16-4. На рисунках 2.10-2.12 код, моделирование и

RTL-схема.

Рисунок 2.7 – Функциональная схема приоритетного шифратора 16-4.

Рисунок 2.8 – Моделирование схемы приоритетного шифратора 16-4.

15

Рисунок 2.9 – Функциональный режим моделирования приоритетного шифратора 16-4.

Рисунок 2.10 – Код приоритетного шифратора 16-4 на SystemVerilog.

16

Рисунок 2.11 – Моделирование кода приоритетного шифратора 16-4.

HPRI_8_3_sv:HPRI1

E |

|

|

|

G |

|

|

|

|

E |

||

x[15..0] |

|

|

|

|

E0 |

|

|

|

|

x[7..0] |

|

|

|

|

|||

|

|

|

|

|

a[2..0] |

|

|

|

|

|

|

HPRI_8_3_sv:HPRI0G |

|

||

E |

G |

|

G |

x[7..0] |

E0 |

|

|

a[2..0] |

a~2 |

|

|

|

|

|

|

|

|

a~1 |

|

|

|

|

E |

|

|

a~0 |

0 |

|

|

|

|

|

|

|

a[3..0] |

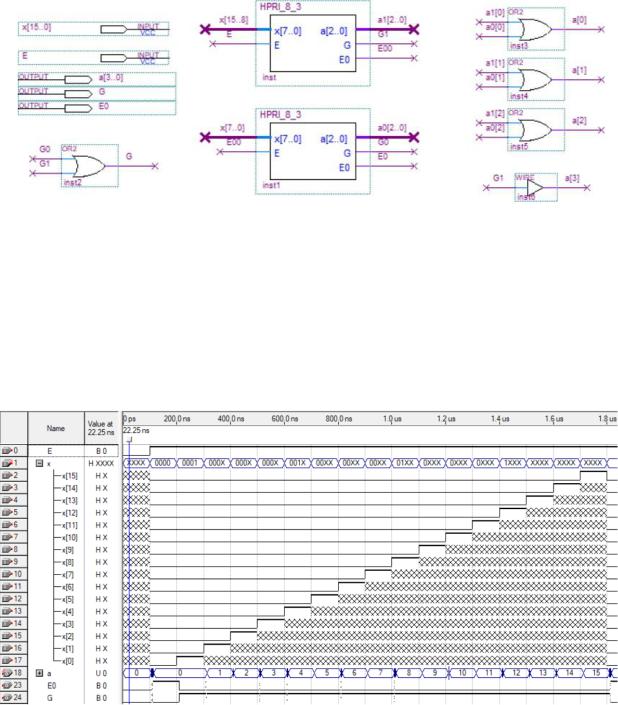

Рисунок 2.12 – RTL-схема приоритетного шифратора 16-4.

17

3. ДЕШИФРАТОР X-Y

Количество выходов 10 на базисе И-НЕ. Количество входов равно 4.

Ниже приведены таблица истинности (3.1) и формулы для всех входов и выходов устройства.

Таблица 3.1 – Таблица истинности дешифратора 4-10

|

|

Входы |

|

|

|

|

|

|

Выходы |

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

|

Y |

|

|

|

|

||

E |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

3 |

2 |

|

1 |

0 |

9 |

8 |

7 |

6 |

5 |

4 |

|

3 |

2 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

0 |

x |

x |

|

x |

x |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

|

0 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

1 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

1 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

|

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

1 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

1 |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

1 |

|

0 |

1 |

0 |

0 |

0 |

0 |

1 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

1 |

|

1 |

0 |

0 |

0 |

0 |

1 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

1 |

|

1 |

1 |

0 |

0 |

1 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

0 |

|

0 |

0 |

0 |

1 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

0 |

|

0 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

0 |

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

0 |

|

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

|

0 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

|

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

|

0 |

0 |

0 |

0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

18

Формулы для выходов:

9 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

8 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

7 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

6 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

5 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

4 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

3 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

2 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

1 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

0 = ∩ 3 ∩ 2 ∩ 1 ∩ 0

19

Рисунок 3.1 – Функциональная схема дешифратора 4-10.

20