- •Содержание

- •Умышленные угрозы информации и защита от них. Локальный компьютер

- •1. Группы информационных угроз

- •Физическое хищение компьютерных носителей информации

- •Побочные электромагнитные излучения

- •Несанкционированные действия с информацией на пк

- •2. Методы защиты. Общие принципы организации защиты.

- •3. Аутентификация пользователя при входе в систему

- •3.1. Ввод пароля с клавиатуры

- •3.2. Использование электронных ключей

- •3.3. Виды электронных ключей Дискета

- •Магнитная карта

- •Карты Proximity

- •Rfid-метки

- •Классификация rfid-меток

- •По рабочей частоте

- •По источнику питания

- •Пассивные

- •Активные

- •Полупассивные

- •По типу используемой памяти

- •Применение rfid-меток Транспорт

- •Документы, удостоверяющие личность

- •Системы контроля и управления доступом (скуд)

- •Смарт-карты

- •Размеры sim карт

- •Идентификаторы Рутокен

- •Электронные ключи eToken

- •3.4. Биометрические методы аутентификации

- •Принцип работы биометрических систем

- •Классификация биометрических систем

- •Сканеры отпечатков пальцев

- •Сканеры отпечатка ладони

- •Сканирование черт лица

- •Аутентификация по голосу

- •Сканирование сетчатки глаза

- •Верификация подписи

- •4. Модели доступа

- •4.1. Дискреционное управление доступом

- •4.2. Управление доступом на основе ролей

- •Возможности и применение

- •4.3. Мандатное управление доступом

- •Особенности применения модели

- •Пользователи и группы

- •Виды прав доступа

- •5. Криптографическая защита информации

- •5.1. Классификация систем шифрования

- •Потоковые шифры

- •Блочные шифры

- •Симметричные (одно-ключевые) криптоалгоритмы

- •Асимметричные (двух ключевые) криптосистемы.

- •Комбинированный метод

- •Комбинированный метод (пример):

- •5.2. Технологии цифровых подписей.

- •5.3. Распространение открытых ключей

- •Технология pgp

- •Технология pki

- •Удостоверяющий центр

- •Регистрационный центр

- •Репозиторий

- •Архив сертификатов

- •Конечные пользователи

- •Сертификат открытого ключа

- •Поля сертификата

- •Корневой сертификат

- •Хеширование паролей.

- •5.4. Криптоанализ

- •Надежность криптографических методов.

- •6. Стеганография

- •6.1. Понятие стеганографии

- •6.2. Методы сокрытия информации в компьютерной стеганографии

- •6.3. Компьютерные вирусы и стеганография

- •7. Гарантированное уничтожение информации

- •8. Методы воздействия на средства защиты информации

- •9. Дополнительные рекомендации.

3.3. Виды электронных ключей Дискета

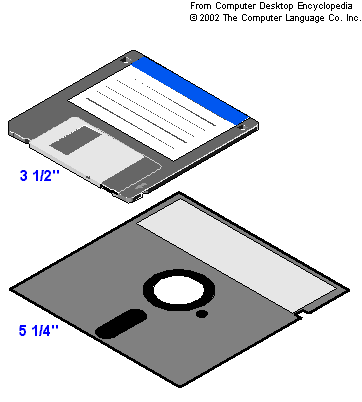

Дискета (англ. floppy disk) – портативный носитель информации, используемый для многократной записи и хранения данных, представляющий собой помещённый в защитный пластиковый корпус (диск диаметром 3½″ имеет более жёсткий футляр, чем диск диаметром 5¼″) гибкий магнитный диск, покрытый ферромагнитным слоем.

Рис. 3.3. Виды дискет.

В отечественных разработках существовал термин «гибкий магнитный диск» и соответствующая аббревиатура – ГМД. Устройство для работы с ГМД соответственно называется НГМД (Накопитель на Гибких Магнитных Дисках) или флоппи-дисковод.

Дискеты обычно имеют функцию защиты от записи, посредством которой можно предоставить доступ к данным только в режиме чтения. Дискеты были массово распространены с 1970-х и до конца середины первого десятилетия XXI века, уступив более ёмким и удобным флэш-накопителям.

Магнитная карта

Магнитная карта – картонная или пластмассовая карточка, покрытая (с одной или двух сторон) тонким магнитным слоем с нанесенной на нем (посредством магнитной записи) информацией. Применяется в качестве опознавательного документа, пропуска, «ключа» с магнитным кодом.

В настоящее время магнитные карты применяются достаточно широко. Они могут быть использованы в качестве кредитных и дебетовых банковских карт, карт – ключей (например, в гостиницах), идентификационных карт и карт экспресс оплаты (например, в качестве жетонов метро).

Особенно широкое распространение магнитная карта получила в банковской сфере и сфере торговли. Объясняется это достаточно просто, карты с магнитной полосой обеспечивают высокую скорость обработки информации и позволяют легко автоматизировать сам процесс обработки. Что способствует экономии времени при работе с клиентами.

Рис. 3.4. Магнитная карта.

Touch Memory

Электронный ключ Touch Memory DS1990A представляет собой носитель данных для автоматической идентификации уникального кода и является пассивным элементом, то есть не имеет внутреннего источника питания.

Ключ выполнен в прочном корпусе MicroCan с высокой стойкостью к внешним воздействиям (загрязнения, повышенная влажность и удары).

В постоянное запоминающее устройство (ПЗУ) при изготовлении лазером записывается 64-разрядный код, который состоит из 48-разрядного уникального серийного номера, 8-разрядного кода семейства и 8-разрядной контрольной суммы.

Доступ к внутренней памяти ключа осуществляется по одной шине данных через интерфейс 1-Wire компании Dallas. Питание микросхема получает из этого же проводника, заряжая внутренний конденсатор в моменты, когда на шине нет обмена данными.

Рис. 3.5. Ключ Touch Memory.

Информация записывается и считывается из памяти ключа путем касания считывающего устройства. Процесс считывания включает в себя инициализацию устройства и идентификацию информации из ПЗУ. Скорость обмена достаточна для обеспечения передачи данных в момент касания контактного устройства.

В настоящее время активно используются однократно- и многократно перепрограммируемые модели ключей, аналогов ключа Touch Memory производства компании DALLAS. В частности:

DC-2000 производства компании ЦИФРАЛ;

TM-2002 производства компании МЕТАКОМ;

TM-2003А, TM-2004 производства компании МЕТАКОМ (аналоги стандарта DS-1990А производства компании DALLAS).