- •Цели функции и задачи защиты информации в компьютерных сетях.

- •Какова роль программного обеспечения промежуточного уровня в распределенных системах?

- •Угрозы в сетях передачи данных. Задачи защиты в сетях передачи данных.

- •Что такое прозрачность (распределения) и приведите примеры различных видов прозрачности?

- •Задачи защиты информации на различных уровнях модели osi (вос).

- •Что такое открытая распределенная система, и какие преимущества дает открытость?

- •Особенности защиты информации в вычислительных сетях

- •Разграничение доступа к ресурсам автоматизированной системы на уровне ос.

- •Показатели и методы оценки уязвимости информации в компьютерных сетях.

- •Опишите точно, что такое масштабируемая система.

- •Компоненты компьютерной системы и виды угроз, которым они подвергаются.

- •Защита субд.

- •Недостатки защиты от несанкционированных действий пользователей и программ

- •Какие методики позволяют добиться масштабируемости?

- •Недостатки защиты от потери информации и нарушения работоспособности компьютерной системы

- •Мультипроцессорная и мультикомпьютерная система.

- •Недостатки административного управления сетью

- •Распределенные и сетевые операционные системы.

- •Нападения на постоянные и сменные компоненты системы защиты

- •Использование микроядра в организации операционной системы, работающей в режиме клиент-сервер.

- •Защита памяти. Контроль доступа, ориентированный на данные, и контроль доступа, ориентированный на пользователя.

- •2. Контроль доступа, ориентированный на пользователя

- •3. Контроль доступа, ориентированный на данные

- •Средства защиты от несанкционированного доступа на охраняемую территорию, в помещение и от вскрытия аппаратуры.

- •2. Защита от утечки информации через побочн электромагнитн методы излучения и наводки (пэмин).

- •Трехзвенная архитектура клиент-сервер

- •Защита от утечек информации через пэмин.

- •Горизонтальное и вертикальное распределение

- •Стеганография

- •Защита каналов связи. Межсетевые экраны.

- •Оценка стойкости криптосистем

- •Показатели и методы оценки уязвимости информации в компьютерных сетях

- •Основные принципы парольной защиты.

- •Защита архитектуры клиент-сервер

- •Вредоносные программы

- •Компьютерные вирусы

- •Защита от вредоносных программ

Недостатки административного управления сетью

Для разработки атак помимо недостатков политики безопасности успешно могут использоваться и недостатки административного управления сетью. С ошибками могут быть реализованы следующие функции управления:

управление конфигурацией, предназначенное для получения исчерпывающей информации о конфигурации аппаратного и программного обеспечения сети, а также автоматизированного конфигурирования ее элементов;

управление производительностью, позволяющее получить данные об использовании сетевых ресурсов и настроить компоненты сети для повышения эффективности ее функционирования;

управление доступом к общим сетевым ресурсам для защиты от любых несанкционированных действий со стороны пользователей;

управление функциональным дублированием компонентов сети с целью достижения высокой надежности их функционирования;

управление подготовкой к восстановлению, предполагающее своевременное планирование восстановления и правильное резервирование информации;

управление восстановлением, ориентированное на своевременное обнаружение потерь информации и отказов компонентов сети, а также оперативное восстановление данных и работоспособности компьютерной системы;

проверка соблюдения всех норм по обеспечению информационно-компьютерной безопасности и контроль правильности функционирования системы защиты.

Последняя функция является особенно актуальной. Администратор может игнорировать следующие функции, которые периодически должны выполняться:

проверку систем защиты на соответствие руководящим и нормативным документам в области информационно-компьютерной безопасности;

тестирование компонентов защиты на правильность реагирования при моделировании процесса реализации возможных угроз;

проверку безопасности сетевого взаимодействия;

комплексный контроль работоспособности систем безопасности при моделировании нарушений работоспособности отдельных элементов компьютерных систем;

анализ политики формирования и использования эталонной информации (ключей, паролей и др.).

22.

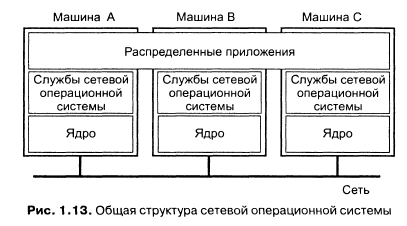

Распределенные и сетевые операционные системы.

Операционные системы для распределенных компьютеров можно вчерне разделить на две категории — сильно связанные и слабо связанные системы. В сильно связанных системах операционная система в основном старается работать с одним, глобальным представлением

ресурсов, которыми она управляет. Слабо связанные системы могут представляться

несведущему человеку набором операционных систем, каждая из которых

работает на собственном компьютере. Однако эти операционные системы

функционируют совместно, делая собственные службы доступными другим.

Это деление на сильно и слабо связанные системы связано с классификацией

аппаратного обеспечения, приведенной в предыдущем разделе. Сильно связанные

операционные системы обычно называются распределенными операционными

системами (Distributed Operating System, DOS) и используются для управления

мультипроцессорными и гомогенными мультикомпьютерными системами.

Как и у традиционных однопроцессорных операционных систем, основная цель

распределенной операционной системы состоит в сокрытии тонкостей управления

аппаратным обеспечением, которое одновременно используется множеством

процессов.

Слабо связанные сетевые операционные системы (Network Operating Systems,

NOS) используются для управления гетерогенными мультикомпьютерными системами.

Хотя управление аппаратным обеспечением и является основной задачей

сетевых операционных систем, они отличаются от традиционных. Это отличие

вытекает из того факта, что локальные службы должны быть доступными

для удаленных клиентов.

Существует два типа распределенных операционных систем. Мультипроцессор-

пая операциоппая система {multiprocessor operating system) управляет ресурсами

мультипроцессора. Мулътикомпыотерная операциоппая система {multicomputer

operating system) разрабатывается для гомогенных мультикомпыотеров. Функциональность

распределенных операционных систем в основном не отличается

от функциональности традиционных операционных систем, предназначенных для

компьютеров с одним процессором за исключением того, что она поддерживает

функционирование нескольких процессоров.

в противоположность распределенным операционным системам сетевые операционные

системы не нуждаются в том, чтобы аппаратное обеспечение, на котором

они функционируют, было гомогенно и управлялось как единая система. Напротив,

обычно они строятся для набора однопроцессорных систем, каждая из

которых имеет собственную операционную систему, как показано на рис. 1.13.

23.