- •Глава 1. Введение в теорию операционных систем

- •1.1 Что такое операционная система.

- •1.1.1 Структура вычислительной системы

- •1.1.2 Что такое ос

- •1.2 Краткая история эволюции вычислительных систем

- •1.3 Основные понятия, концепции ос.

- •1.4 Архитектурные особенности ос.

- •1.4.1 Монолитное ядро

- •1.4.2 Слоеные системы (Layered systems)

- •1.4.3 Виртуальные машины

- •1.4.4 Микроядерная архитектура.

- •1.4.5 Смешанные системы

- •1.5 Классификация ос

- •1.6 Резюме

- •Глава II. Процессы и их поддержка в операционной системе

- •2.1. Понятие процесса

- •2.2. Состояния процесса

- •2.3. Операции над процессами и связанные с ними понятия

- •2.3.1. Набор операций

- •2.3.2. Process Control Block и контекст процесса

- •2.3.3. Одноразовые операции

- •2.3.4. Многоразовые операции

- •2.3.5. Переключение контекста

- •2.4. Резюме

- •Глава 3. Планирование процессов

- •3.1. Уровни планирования

- •3.2. Критерии планирования и требования к алгоритмам

- •3.3. Параметры планирования

- •3.4. Вытесняющее и невытесняющее планирование

- •3.5. Алгоритмы планирования

- •3.5.4. Гарантированное планирование

- •3.5.5. Приоритетное планирование

- •3.5.6. Многоуровневые очереди (Multilevel Queue)

- •3.5.7. Многоуровневые очереди с обратной связью (Multilevel Feedback Queue)

- •3.6. Резюме

- •Глава 4. Кооперация процессов и основные аспекты ее логической организации

- •4.1. Взаимодействующие процессы

- •4.2. Категории средств обмена информацией

- •4.3. Логическая организация механизма передачи информации

- •4.3.1. Как устанавливается связь?

- •4.3.2. Информационная валентность процессов и средств связи

- •4.3.3. Особенности передачи информации с помощью линий связи

- •4.3.3.1 Буферизация

- •4.3.3.2. Поток ввода/вывода и сообщения

- •4.3.4. Надежность средств связи

- •4.3.5. Как завершается связь?

- •4.4. Нити исполнения

- •4.5. Резюме

- •Глава 5. Алгоритмы синхронизации

- •5.1. Interleaving, race condition и взаимоисключения

- •5.2. Критическая секция

- •5.3. Программные алгоритмы организации взаимодействия процессов 5.3.1. Требования, предъявляемые к алгоритмам

- •5.3.2. Запрет прерываний

- •5.3.3. Переменная-замок

- •5.3.4. Строгое чередование

- •5.3.5. Флаги готовности

- •5.3.6. Алгоритм Петерсона

- •5.3.7. Алгоритм булочной (Bakery algorithm)

- •5.4. Аппаратная поддержка взаимоисключений

- •5.4.1. Команда Test-and-Set (Проверить и присвоить 1)

- •5.4.2. Команда Swap (Обменять значения)

- •5.5. Резюме

- •Глава 6. Механизмы синхронизации

- •6.1. Семафоры

- •6.1.1. Концепция семафоров

- •6.1.2. Решение проблемы producer-consumer с помощью семафоров

- •6.2. Мониторы

- •6.3. Сообщения

- •6.4. Эквивалентность семафоров, мониторов и сообщений

- •6.4.1. Реализация мониторов и передачи сообщений с помощью семафоров

- •6.4.2. Реализация семафоров и передачи сообщений с помощью мониторов

- •6.4.3. Реализация семафоров и мониторов с помощью очередей сообщений

- •6.5. Резюме

- •Глава 7. Тупики

- •7.1 Введение

- •7.2 Концепция ресурса

- •7.3 Условия возникновения тупиков

- •7.4 Основные направления борьбы с тупиками.

- •7.5 Алгоритм страуса

- •7.6 Обнаружение тупиков

- •7.7 Восстановление после тупиков

- •7.7.1 Восстановление при помощи перераспределения ресурсов

- •7.7.2 Восстановление через откат назад

- •7.7.3 Восстановление через ликвидацию одного из процессов

- •7.8 Способы предотвращения тупиков путем тщательного распределения ресурсов.

- •7.8.1 Предотвращение тупиков и алгоритм банкира.

- •7.8.2 Недостатки алгоритма банкира

- •7.9 Предотвращение тупиков за счет нарушения условий возникновения тупиков.

- •7.9.1 Нарушение условия взаимоисключения

- •7.9.2 Hарушение условия ожидания дополнительных ресурсов

- •7.9.3 Нарушение принципа неперераспределяемости.

- •7.9.4 Нарушение условия кругового ожидания

- •7.10 Родственные проблемы

- •7.10.1 Двухфазная локализация

- •7.10.2 Тупики не ресурсного типа

- •7.10.3 Голод (starvation)

- •7.11 Заключение.

- •Глава 8. Введение. Простейшие схемы управления памятью.

- •8.1 Введение.

- •8.2 Связывание адресов.

- •8.3 Простейшие схемы управления памятью.

- •8.3.1 Схема с фиксированными разделами.

- •8.3.2 Свопинг

- •8.3.3 Мультипрограммирование с переменными разделами.

- •8.4 Резюме

- •9.1 Проблема размещения больших программ. Понятие виртуальной памяти.

- •9.2 Архитектурные средства поддержки виртуальной памяти.

- •9.2.1 Страничная память

- •9.2.2 Сегментная и сегментно-страничная организации памяти

- •9.2.3 Таблица страниц

- •9.2.4 Ассоциативная память.

- •9.2.5 Иерархия памяти

- •9.2.6 Размер страницы

- •Глава 10. Аппаратно-независимый уровень управления виртуальной памятью

- •10.1 Исключительные ситуации при работе с памятью.

- •10.2 Стратегии управления страничной памятью

- •10.3 Алгоритмы замещения страниц

- •10.3.1 Fifo алгоритм. Выталкивание первой пришедшей страницы.

- •10.3.2 Оптимальный алгоритм

- •10.3.3 Выталкивание дольше всего не использовавшейся страницы. Lru (The Least Recently Used) Algorithm .

- •10.3.4 Выталкивание редко используемой страницы. Nfu (Not Frequently Used) алгоритм.

- •10.3.5 Другие алгоритмы

- •10.4. Thrashing. Свойство локальности. Модель рабочего множества.

- •10.5 Демоны пейджинга

- •10.6 Аппаратно-независимая модель памяти процесса.

- •10.6.1 Структуры данных, используемые для описания сегментной модели

- •10.7 Отдельные аспекты функционирования менеджера памяти.

- •10.8 Заключение

- •Глава 11. Файловые системы. Файлы с точки зрения пользователя

- •11.1 Введение

- •11.2 Имена файлов

- •11.3 Структура файлов

- •11.4 Типы и атрибуты файлов

- •11.5 Доступ к файлам

- •11.6 Операции над файлами.

- •11.7 Директории. Логическая структура файлового архива.

- •11.8 Операции над директориями

- •11.9 Защита файлов.

- •11.9.1 Контроль доступа к файлам

- •11.9.2 Списки прав доступа

- •11.10 Резюме

- •Глава 12. Реализация файловой системы

- •12.1 Интерфейс файловой системы.

- •12.2 Общая структура файловой системы

- •12.3 Структура файловой системы на диске.

- •12.3.1 Методы выделения дискового пространства

- •12.3.2 Управление свободным и занятым дисковым пространством.

- •12.3.3 Размер блока

- •12.3.4 Структура файловой системы на диске

- •12.4 Реализация директорий

- •12.4.1 Примеры реализация директорий в некоторых ос

- •12.4.2 Поиск в директории

- •12.5 Монтирование файловых систем.

- •12.6 Связывание файлов.

- •12.6.1 Организация связи между каталогом и разделяемым файлом

- •12.7 Кооперация процессов при работе с файлами.

- •12.8 Надежность файловой системы.

- •12.8.1 Целостность файловой системы.

- •12.8.2 Управление плохими блоками.

- •12.9 Производительность файловой системы

- •12.10 Реализация некоторых операций над файлами.

- •12.10.1 Системные вызовы, работающие с символическим именем файла.

- •12.10.2 Системные вызовы, работающие с файловым дескриптором

- •12.11 Современные архитектуры файловых систем

- •12.12 Резюме

- •Глава 13. Система управления вводом-выводом

- •13.1 Физические принципы организации ввода-вывода.

- •13.1.1. Общие сведения об архитектуре компьютера.

- •13.1.2. Структура контроллера устройства.

- •13.1.3. Опрос устройств и прерывания. Исключительные ситуации и системные вызовы

- •13.1.4. Прямой доступ к памяти (Direct Memory Access – dma).

- •13.2. Логические принципы организации ввода-вывода.

- •13.2.1. Структура системы ввода-вывода.

- •13.2.2. Систематизация внешних устройств и интерфейс между базовой подсистемой ввода-вывода и драйверами.

- •13.2.3. Функции базовой подсистемы ввода-вывода.

- •13.2.3.1. Блокирующиеся, не блокирующиеся и асинхронные системные вызовы.

- •13.2.3.2. Буферизация и кэширование.

- •13.2.3.3. Spooling и захват устройств.

- •13.2.3.4. Обработка прерываний и ошибок.

- •13.2.3.5. Планирование запросов.

- •13.2.4. Алгоритмы планирования запросов к жесткому диску.

- •13.2.4.1. Строение жесткого диска и параметры планирования.

- •13.2.4.2. Алгоритм First Come First Served (fcfs)

- •13.2.4.3. Алгоритм Short Seek Time First (sstf).

- •13.2.4.4. Алгоритмы сканирования (scan, c-scan, look, c-look)

- •13.3. Резюме.

- •Глава 14. Сети и сетевые операционные системы

- •Глава 15. Основные понятия информационной безопасности.

- •15.1 Введение

- •15.2 Классификация угроз

- •15.3 Формализация подхода к обеспечению информационной безопасности. Классы безопасности

- •15.4 Политика безопасности

- •15.5 Криптография, как одна из базовых технологий безопасности ос.

- •Глава 16. Защитные механизмы операционных систем.

- •16.1 Идентификация и аутентификация

- •16.1.1 Пароли, уязвимость паролей

- •16.2 Авторизация. Разграничение доступа к объектам ос

- •16.2.1 Домены безопасности

- •16.2.2 Матрица доступа

- •16.2.3 Недопустимость повторного использование объектов

- •16.3 Аудит, учет использования системы защиты

- •16.4 Анализ некоторых популярных ос с точки зрения их защищенности.

- •16.5 Резюме

- •Литература

6.4.2. Реализация семафоров и передачи сообщений с помощью мониторов

Нам достаточно показать, что с помощью мониторов можно реализовать семафоры, так как, из семафоров получить сообщения мы уже умеем.

Самый простой способ такой реализации выглядит следующим образом. Заведем внутри монитора переменную-счетчик, связанный с эмулируемым семафором список блокируемых процессов и по одной условной переменной на каждый процесс. При выполнении операции P над семафором вызывающий процесс проверяет значение счетчика. Если оно больше нуля, уменьшает его на 1 и выходит из монитора. Если оно равно 0, процесс добавляет себя в очередь процессов, ожидающих события, и выполняет операцию wait над своей условной переменной. При выполнении операции V над семафором процесс увеличивает значение счетчика, проверяет, есть ли процессы, ожидающие этого события, если есть, удаляет один из них из списка и выполняет операцию signal для условной переменной, соответствующей процессу.

6.4.3. Реализация семафоров и мониторов с помощью очередей сообщений

Покажем, наконец, как реализовать семафоры с помощью очередей сообщений. Для этого воспользуемся более хитрой конструкцией, введя новый синхронизирующий процесс. Этот процесс имеет счетчик и очередь процессов, ожидающих включения семафора. Для того чтобы выполнить операции P и V, процессы посылают синхронизирующему процессу сообщения, в которых говорится, чего они желают, после чего ожидают получения подтверждения от синхронизирующего процесса.

После прибытия сообщения синхронизирующий процесс проверяет значение счетчика, чтобы выяснить, можно ли совершить требуемую операцию. Операция V всегда может быть совершена, в то время как операция P может потребовать блокирования процесса. Если операция может быть совершена, то она выполняется, и синхронизирующий процесс посылает подтверждающее сообщение. Если процесс должен быть блокирован, то его идентификатор заносится в очередь блокированных процессов и подтверждение не посылается. Позднее, когда кто-либо из других процессов выполнит операцию V, один из блокированных процессов удаляется из очереди ожидания и получает соответствующее подтверждение.

Поскольку мы показали ранее, как из семафоров построить мониторы, мы доказали эквивалентность мониторов, семафоров и сообщений.

6.5. Резюме

Для организации синхронизации процессов могут применяться специальные механизмы высокого уровня, блокирующие процесс, ожидающий входа в критическую секцию или наступления своей очереди для использования совместного ресурса. К таким механизмам относятся семафоры, мониторы и сообщения. Все эти конструкции являются эквивалентными, т. е. используя любую из них, можно реализовать две оставшихся.

Глава 7. Тупики

7.1 Введение

В предыдущих главах рассмотрены способы синхронизации процессов, которые позволяют процессам успешно кооперироваться. Однако если средствами синхронизации пользоваться неосторожно, то могут возникнуть непредвиденные затруднения. Предположим, что несколько процессов конкурируют за обладание конечным числом ресурсов. Если запрашиваемый процессом ресурс недоступен, процесс переходит в состояние ожидания. В случае если требуемый ресурс удерживается другим ожидающим процессом, то первый процесс не сможет сменить свое состояние. Такая ситуация называется тупиком. Говорят, что в мультипрограммной системе процесс находится в состоянии тупика, дедлока (deadlock) или клинча, если он ожидает события, которое никогда не произойдет. Системная тупиковая ситуация или зависание системы является следствием того, что один или более процессов находятся в состоянии тупика.

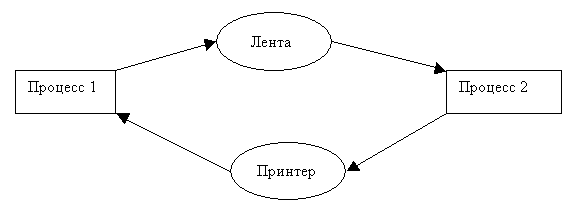

Рассмотрим пример. Предположим, что два процесса осуществляют вывод с ленты на принтер. Один из них успел монополизировать ленту и претендует на принтер, а другой наоборот. После этого оба процесса оказываются заблокированными в ожидании второго ресурса (см. рис. 7.1)

Рис. 7.1. Пример тупиковой ситуации.

Тупики также могут иметь место в ситуациях, не требующих выделенных ресурсов. Например, в системах управления базами данных процессы могут локализовывать записи, чтобы избежать гонок (см. главу "Синхронизация процессов"). В этом случае может получиться так, что один из процессов заблокировал записи, требуемые другому процессу и наоборот. Т.о. тупики могут иметь место, как на аппаратных, так и на программных ресурсах.

Другой пример возникновение тупика в системах спулинга. Режим спулинга ввод-вывод с буферизацией информации, предназначенной для печати, на диске и организации очереди на печать часто применяется для повышения производительности системы. Программа, осуществляющая вывод на печать должна полностью сформировать свои выходные данные в промежуточном файле, после чего начинается реальная распечатка. В итоге, несколько заданий может оказаться в тупиковой ситуации, если предусмотренная емкость буфера для промежуточных файлов будет заполнена до того, как одно из заданий закончит свою работу. Возможные решения: увеличить размер буфера, или не принимать дополнительные задания, если файл спулинга близок к какому то порогу насыщения, например, заполнен на 75%.

Определение. Множество процессов находится в тупиковой ситуации, если каждый процесс из множества ожидает события, которое только другой процесс данного множества может вызвать. Так как все процессы чего-то ожидают, то ни один из них не сможет инициировать событие, которое разбудило бы другого члена множества и, следовательно, все процессы будут спать вместе. Обычно событие, которого ждет процесс в тупиковой ситуации - освобождение ресурса.

Далее в тексте данной главы будут обсуждаться вопросы, обнаружения, предотвращения, обхода тупиков и восстановления после тупиков. Рассматривается также тесно связанная проблема бесконечного откладывания, которое может происходить из-за дискриминационной политики планировщика ресурсов. Во многих случаях цена борьбы с тупиками, которую приходится платить высока. Тем не менее, для ряда систем, например для систем реального времени, нет иного выхода.